- 1数据结构_绪论

- 2iOS_开源项目表_ios 绘画项目开源

- 3阿里又开发了一款 IDEA 新插件,开发效率提升了 10 几倍!好用到爆!!

- 4Ubuntu20.4中复现Graspness

- 5算法在C语言编程中如何使用,算法的定义和特征,以及c语言在编程中如何应用?...

- 6博科SAN交换机配置Trunk_博科交换机级联端口trunk

- 7zookeeper异常排查_no jaas configuration section named 'client' was f

- 8python except用法和作用_3800 字 Python 流程控制专题总结

- 9基于MDK创建纯汇编语言的STM32工程_stm32汇编语言教程

- 10开发安全之:Access Control: Database

网络安全工程师必读的100本书籍_网络工程师经典书籍

赞

踩

1. 反欺骗的艺术

2. 社会工程 : 安全体系中的人性漏洞(第2版)

3. 黑客心理学-社会工程学原理

4. 安全大数据分析技术与应用

5. 信息安全风险评估手册(第2版)

6. 网络安全应急响应技术实战

7. 网络安全大数据分析与实战

8. 网络安全攻防技术实战

9. 网络攻防实战研究:MySQL数据库安全

10. 数字安全网络战

11. 网络空间安全体系

12. 构建新型网络形态下的网络空间安全体系

13. Windows信息安全和网络攻防

14. 网络安全之道

15. 网络安全应急响应技术实战指南

16. 华为防火墙实战指南

17. 基于数据分析的网络安全(第二版)

18. 网络安全设计权威指南

19. 内生安全

20. 网络空间安全防御与态势感知

21. 人工智能在网络安全中的应用

22. Linux系统安全基础:二进制代码安全性分析基础与实践

23. Linux二进制分析

24. 有趣的二进制

25. 金融级IT架构与运维

26. 云原生安全技术实践指南

27. 云原生安全:攻防实践与体系构建

28. DevSecOps企业级实践:理念、技术与案例

29. DevSecOps原理、核心技术与实战

30. DevSecOps敏捷安全

31. 网络威胁情报技术指南

32. 移动APT

33. 网络硬件设备完全技术宝典

34. 从实践中学习Nessus与OpenVAS漏洞扫描

35. Metasploit渗透测试魔鬼训练营

36. Metasploit渗透测试指南

37. 无线网络黑客攻防(畅销版)

38. ATT&CK威胁猎杀实战

39. ATT&CK框架实践指南(第2版)

40. 安全漏洞追踪

41. 漏洞管理

42. 漏洞战争:软件漏洞分析精要

43. 漏洞(作者:齐向东)

44. 加密流量测量与分析

45. 网络安全监控实战

46. 网络安全防御实战-蓝军武器库

47. 网络安全中的数据挖掘技术

48. 网络安全:输不起的互联网战争

49. 云原生安全与DevOps保障

50. 透视APT:赛博空间的高级威胁

51. Metasploit渗透测试与开发实践指南

52. 无线网络黑客攻防

53. ATT&CK视角下的红蓝对抗实战指南

54. python绝技:运用python成为顶级黑客

55. 黑客攻防技术宝典(第2版)

56. 安全之路:Web渗透技术及实战案例解析

57. Web前端黑客技术揭秘

58. Kali Linux无线网络渗透测试详解

59. Kali Linux渗透测试技术详解

60. Kali Linux学习手册

61. Web渗透测试使用Kali Linux

62. 网络安全态势感知(作者:贾焰、方滨兴)

63. 网络安全态势感知(作者:杜嘉薇、周颖、郭荣华、索国伟)

64. 零信任网络安全:软件定义边界SDP技术架构指南

65. 零信任网络:在不可信网络中构建安全系统

66. 零信任安全架构设计与实现

67. 白话零信任

68. 零信任网络安全实践

69. 数据安全架构设计与实战

70. 数据安全实践指南

71. Web安全深度剖析

72. Web安全攻防:渗透测试实战指南(第2版)

73. 网络靶场与攻防演练

74. 网络异常流量与行为分析

75. 网络攻防技术与实战:深入理解信息安全防护体系

76. 从0到1:CTFer成长之路

77. 极限黑客攻防:CTF赛题揭秘

78. CTF竞赛权威指南(Pwn篇)

79. CTF那些事儿

80. CTF特训营:技术详解、解题方法与竞赛技巧

81. AWD特训营:技术解析、赛题实战与竞赛技巧

82. CTF安全竞赛入门

83. CTF网络安全竞赛入门教程

84. CTF实战:技术、解题与进阶

85. CTF实战:从入门到提升

86. 身份攻击向量

87. 内网安全攻防:渗透测试实战指南

88. 图解TCP/IP(第5版)

89. 日志管理与分析

90. 日志管理与分析权威指南

91. 网络空间测绘技术与实践

92. 域渗透攻防指南

93. 网络安全能力成熟度模型:原理与实践

94. 深信服安全服务工程师实战

95. 白帽子讲Web安全(第2版)

96. Web应用安全权威指南

97. 资产攻击向量

98. 红蓝攻防

99. Kali Linux高级渗透测试

100. 图解密码技术

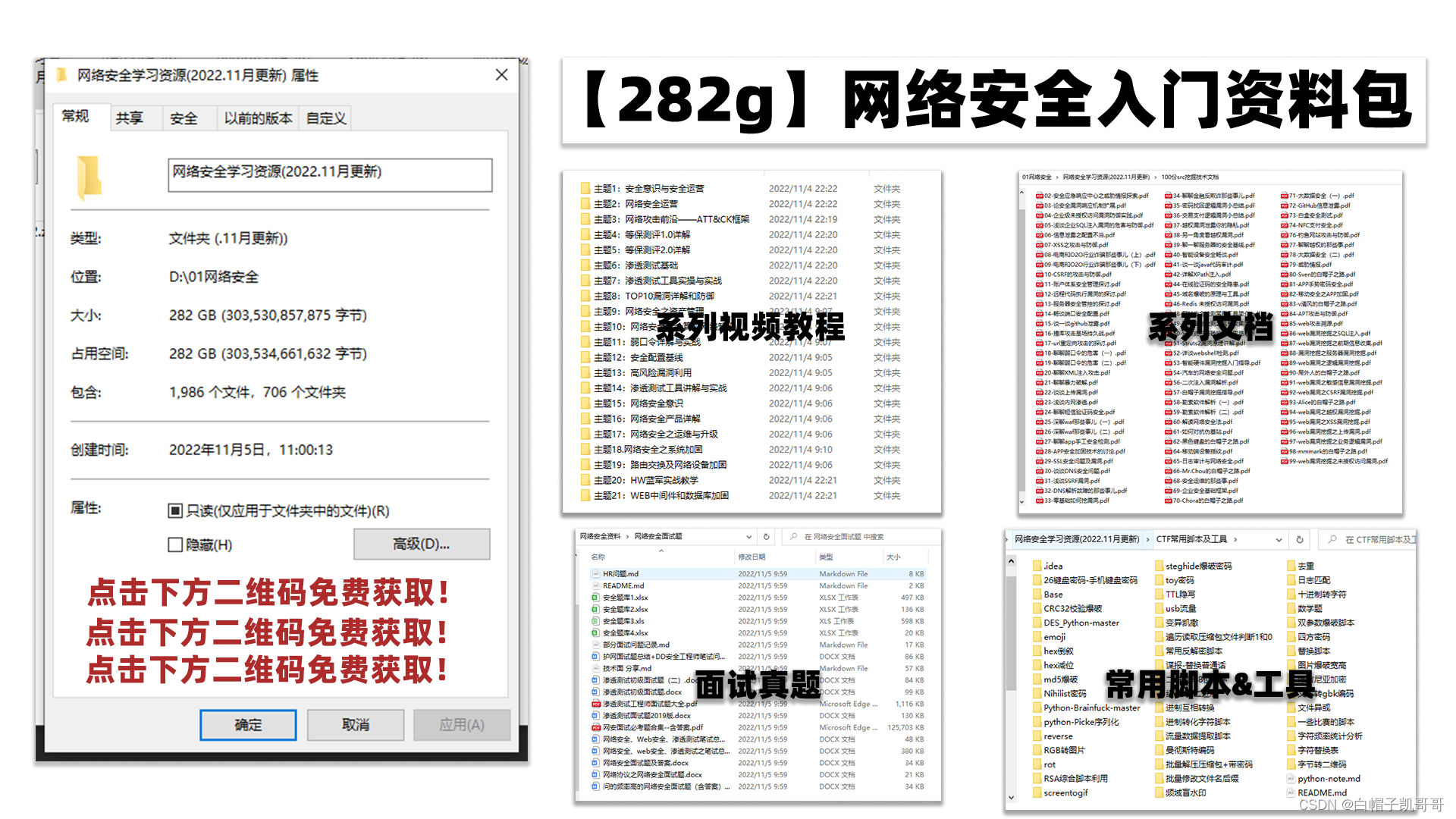

网络安全学习资源分享:

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,需要点击下方链接即可前往获取

读者福利 | CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享(安全链接,放心点击)

同时每个成长路线对应的板块都有配套的视频提供:

大厂面试题

视频配套资料&国内外网安书籍、文档

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料

所有资料共282G,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,可以扫描下方二维码或链接免费领取~

读者福利 | CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享(安全链接,放心点击)

特别声明:

此教程为纯技术分享!本教程的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本教程的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。