- 1pythonruner和class的区别_Python排序傻傻分不清?一文看透sorted与sort用法

- 2使用FFMPEG提取音频数据_ffmpeg 提取音频

- 3opencv中的rgb转gray的计算方法

- 4>/etc/ld.so.conf" href="/w/Monodyee/article/detail/177164" target="_blank">【Linux】配置动态链接库的几种方法_echo "/usr/local/ssl/lib">>/etc/ld.so.conf

- 5Python | 轻量ORM框架Peewee的基础使用(增删改查、自动创建模型类、事务装饰器)_peewee 关闭已经开启的事务

- 6local storage在不同标签页,不同浏览器之间通用吗,可以跨域吗_localstorage可以跨页面吗

- 7POI 3.17 导出Excel,基础代码_poi3.17使用commons-lang3

- 8使用LSTM进行时间序列预测_lstm时间序列预测

- 9一文带你了解VPN

- 10pip._vendor.urllib3.exceptions.ReadTimeoutError: HTTPSConnectionPool(host='f 的解决办法

ACL的基本介绍

赞

踩

访问控制列表ACL(Access Control List)是由一条或多条规则组成的集合。每条规则描述报文匹配条件(报文的源地址、目的地址、端口号等)的判断语句,设备基于这些规则进行报文匹配,可以过滤出特定的报文

ACL配置完成后,必须应用在业务模块中才能生效,设备根据应用ACL的业务模块的处理策略来允许或阻止该报文通过。

ACL的组成

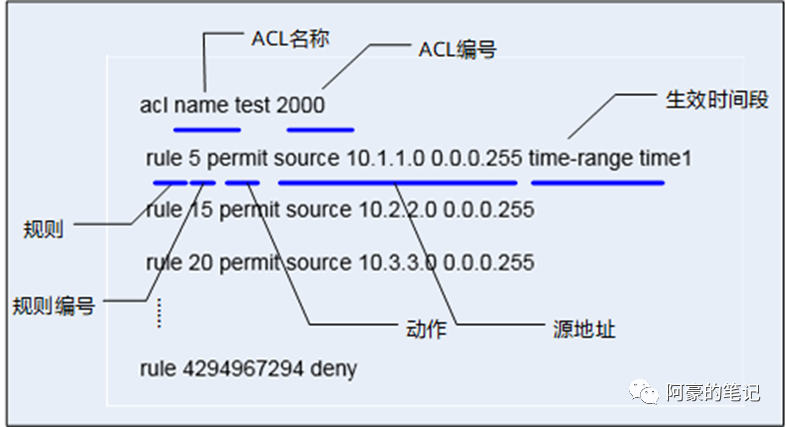

一条ACL的结构组成,如图1所示。

图1 ACL的结构组成

-

ACL名称:通过名称来标识ACL,更加方便记忆,这种ACL,称为命名型ACL。

命名型ACL实际上是“名字+数字”的形式,可以在定义命名型ACL时同时指定ACL编号。

-

ACL编号:用于标识ACL,也可以单独使用ACL编号,表明该ACL是数字型。

不同的ACL类型使用不同的ACL编号取值标识。

-

规则:即描述报文匹配条件的判断语句。

-

规则编号:用于标识ACL规则。可以自行配置规则编号,也可以由系统自动分配。系统按照规则编号从小到大的顺序,将规则依次与报文匹配,一旦匹配上一条规则即停止匹配。

-

动作:报文处理动作,包括permit/deny两种,表示允许/拒绝。

-

匹配项:描述每条规则的报文匹配条件(报文的源地址、目的地址、端口号等)的判断语句,设备基于这些规则的匹配项进行报文匹配

ACL的实现方式

目前设备支持的ACL,有以下两种实现方式:

-

软件ACL:针对与本机交互的报文(必须上送CPU处理的报文),由软件实现来过滤报文的ACL,比如FTP、TFTP、Telnet、SNMP、HTTP、路由协议、组播协议中引用的ACL。

-

硬件ACL:针对所有报文,通过下发ACL资源到硬件来过滤报文的ACL,比如流策略、基于ACL的简化流策略、自反ACL、用户组以及为接口收到的报文添加外层Tag功能中引用的ACL。

两者主要区别在于:

-

过滤的报文类型不同:

-

软件ACL用来过滤与本机交互的报文。

-

硬件ACL可以用来过滤所有报文。

-

报文过滤方式不同:

-

软件ACL是被上层软件引用来实现报文的过滤,通过软件ACL过滤报文时,会消耗CPU资源。

-

硬件ACL是被下发到硬件来实现报文的过滤,通过硬件ACL过滤报文时,则会占用硬件资源。

通过硬件ACL过滤报文的速度更快。

-

对不匹配ACL的报文的处理动作不同:

-

当使用软件ACL时,如果报文未匹配上ACL中的规则,设备对该报文采取的动作为deny,即拒绝报文通过;

-

当使用硬件ACL时,如果报文未匹配上ACL中的规则,设备对该报文采取的动作为permit,即允许报文通过。

ACL匹配项

交换机支持的ACL匹配项种类非常丰富,各种ACL规则支持的匹配项如表1所示:

表1 交换机支持的ACL

| 分类 | 规则定义描述 | 编号范围 |

| 基本ACL/基本ACL6 | 仅使用报文的源IP地址、分片信息和生效时间段信息来定义规则。 | 2000~2999 |

| 高级ACL/高级ACL6 | 既可使用IP报文的源IP地址,也可使用目的IP地址、IP协议类型、ICMP类型、TCP源/目的端口、UDP源/目的端口号、生效时间段等来定义规则。 | 3000~3999 |

| 二层ACL | 使用报文的以太网帧头信息来定义规则,如根据源MAC(Media Access Control)地址、目的MAC地址、二层协议类型等。 | 4000~4999 |

| 用户自定义ACL | 使用报文头、偏移位置、字符串掩码和用户自定义字符串来定义规则,即以报文头为基准,指定从报文的第几个字节开始与字符串掩码进行“与”操作,并将提取出的字符串与用户自定义的字符串进行比较,从而过滤出相匹配的报文。 | 5000~5999 |

| 用户ACL/用户ACL6 | 既可使用IP报文的源IP地址或源UCL(User Control List)组,也可使用目的IP地址或目的UCL组、IP协议类型、ICMP类型、TCP源端口/目的端口、UDP源端口/目的端口号等来定义规则。 | 6000~9999 |

匹配顺序

设备支持两种ACL匹配顺序:配置顺序(config模式)和自动排序(auto模式)。缺省的ACL匹配顺序是config模式。

-

配置顺序

配置顺序,即系统按照ACL规则编号从小到大的顺序进行报文匹配,规则编号越小越容易被匹配。

-

如果配置规则时指定了规则编号,则规则编号越小,规则插入位置越靠前,该规则越先被匹配。

-

如果配置规则时未指定规则编号,则由系统自动为其分配一个编号。

该编号是一个大于当前ACL内最大规则编号且是步长整数倍的最小整数,因此该规则会被最后匹配。

-

自动排序

自动排序,是指系统使用“深度优先”的原则,将规则按照精确度从高到低进行排序,并按照精确度从高到低的顺序进行报文匹配。规则中定义的匹配项限制越严格,规则的精确度就越高,即优先级越高,系统越先匹配。各类ACL的“深度优先”顺序匹配原则如表2所示。

表2 深度优先”匹配原则

| ACL类型 | 匹配顺序(从高到低) |

| 基本ACL/基本ACL6 | 1.VPN实例。 2. 源IP地址范围,源IP地址范围小的规则优先。 3.规则编号,规则编号小的优先。 |

| 高级ACL/高级ACL6 | 1.VPN实例 2.协议范围,指定了IP协议承载的协议类型的规则优先。 3. 源IP地址范围,源IP地址范围小的规则优先。 4.目的IP地址范围,目的IP地址范围小的规则优先。 5.四层端口号(TCP/UDP端口号)范围,四层端口号范围小的规则优先。 6. 规则编号,规则编号小的优先。 |

| 二层ACL | 1. 二层协议类型通配符掩码,通配符掩码大的规则优先。 2.源MAC地址范围,源MAC地址范围小的规则优先。 3.目的MAC地址范围,目的MAC地址范围小的规则优先。 4.规则编号,规则编号小的优先。 |

| 用户自定义ACL | 用户自定义ACL规则的匹配顺序只支持配置顺序,即规则编号从小到大的顺序进行匹配。 |

| 用户ACL/用户ACL6 | 1.协议范围,指定了IP协议承载的协议类型的规则优先。 2.源IP地址范围。如果规则的源IP地址均为IP网段,则源IP地址范围小的规则优先,否则,源IP地址为IP网段的规则优先于源IP地址为UCL组的规则。 3. 目的IP地址范围。如果规则的目的IP地址均为IP网段,则目的IP地址范围小的规则优先,否则,目的IP地址为IP网段的规则优先于目的IP地址为UCL组的规则。 4.四层端口号(TCP/UDP端口号)范围,四层端口号范围小的规则优先。 5.规则编号,规则编号小的优先。 |

在自动排序的ACL中配置规则时,不允许自行指定规则编号。系统能自动识别出该规则在这条ACL中对应的优先级,并为其分配一个适当的规则编号。

例如,在auto模式的高级ACL 3001中,先后配置以下两条规则:

rule deny ip destination 10.1.0.0 0.0.255.255

rule permit ip destination 10.1.1.0 0.0.0.255

根据表2中高级ACL的深度优先匹配原则,由于permit规则指定的目的地址范围小于deny规则,所以permit规则的精确度更高,系统为其分配的规则编号更小。配置完上述两条规则后,ACL 3001的规则排序如下:

acl number 3001 match-order auto

rule 5 permit ip destination 10.1.1.0 0.0.0.255

rule 10 deny ip destination10.1.0.0 0.0.255.255

此时,如果再插入一条新的规则rule deny ip destination 10.1.1.1 0(目的IP地址范围是主机地址,优先级高于以上两条规则),则系统将按照规则的优先级关系,重新为各规则分配编号。插入新规则后,ACL 3001新的规则排序如下:

acl number 3001 match-order auto

rule 5 deny ip destination 10.1.1.1 0

rule 10 permit ip destination 10.1.1.0 0.0.0.255

rule 15 deny ip destination 10.1.0.0 0.0.255.255

ACL步长

ACL的步长是指系统自动为ACL规则分配编号时,每个相邻规则编号之间的差值。设置步长的作用,在于方便后续在旧规则之间插入新的规则。

例如一条ACL中,已包含了三条规则rule 5、rule 10、rule 15,步长是5。

rule 5 deny source 10.1.1.1 0

rule 10 deny source 10.1.1.2 0

rule 15 permit source 10.1.1.0 0.0.0.255

如果希望源IP地址为10.1.1.3的报文也被拒绝通过,rule 15规则定义的网段包含10.1.1.3。若想让源IP地址为10.1.1.3的报文也被拒绝通过,则必须在rule 15之前插入一条新规则,此时可以配置一条rule 11,配置后rule顺序如下:

rule 5 deny source 10.1.1.1 0

rule 10 deny source 10.1.1.2 0

rule 11 deny source 10.1.1.3 0

rule 15 permit source 10.1.1.0 0.0.0.255

这样源IP地址为10.1.1.3的报文,就会因先命中rule 11而被系统拒绝通过。

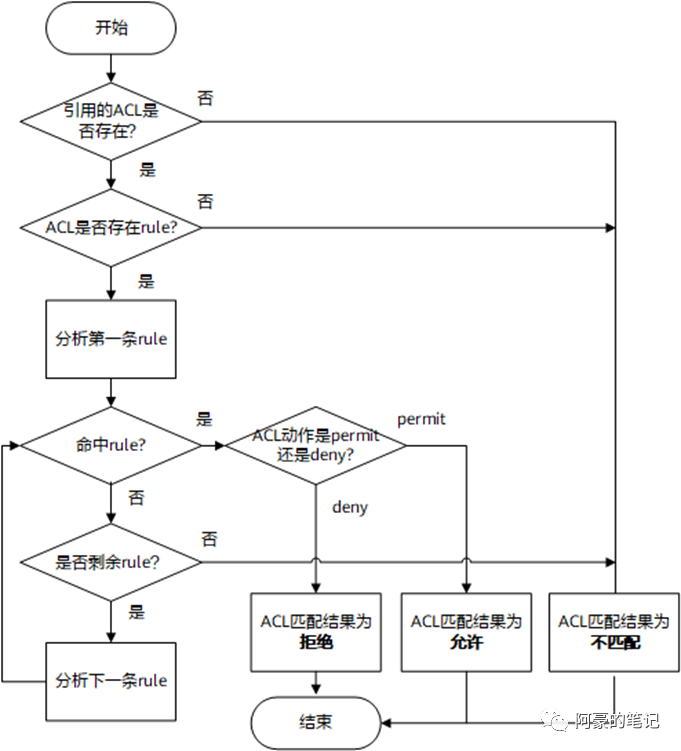

ACL的匹配机制

设备将报文与ACL规则进行匹配时,遵循“一旦命中即停止匹配”的机制,如图2所示。

图2 ACL的匹配机制

从上面的ACL匹配流程可以看出,报文与ACL规则匹配后,会产生两种结果:“命中规则”和“未命中规则”。

-

命中规则:指存在ACL,且在ACL中查找到了符合匹配条件的规则。报文命中规则后设备会根据规则匹配结果,对报文进行处理

-

未命中规则:指不存在ACL,或ACL中无规则,再或者在ACL中遍历了所有规则都没有找到符合匹配条件的规则。

ACL配置的注意事项

-

配置ACL规则时:

-

如果配置的ACL规则存在包含关系,应注意严格条件的规则编号需要排序靠前,宽松条件的规则编号需要排序靠后,避免报文因命中宽松条件的规则而停止往下继续匹配,从而使其无法命中严格条件的规则。

-

如果指定的rule-id已存在,且新规则与原规则存在冲突,则冲突的部分新规则代替原规则,相当于编辑一个已经存在的ACL的规则。

-

应用ACL规则时:

在接口上应用ACL时,需注意ACL的应用方向。

-

如果在接口的入方向上应用ACL,交换机会对从该接口进入的报文进行ACL匹配处理;

-

果在接口的出方向上应用ACL,交换机会对从该接口出去的报文进行ACL匹配处理。

-

删除ACL规则时:

规则即使被引用(简化流策略中引用ACL指定rule的情况除外),使用undo rule命令行也可以删除该规则。请谨慎操作,在删除前判断该规则是否已经被引用。