- 1AndroidStudio编译时出现cvc-complex-type.2.4.a:发现了以元素‘extension-level‘开头的无效内容的问题_cvc-complex-type.2.4.a: 发现了以元素 'extension-level' 开

- 2第14届蓝桥杯EDA组客观题解析_蓝桥杯eda客观题

- 3PyCharm---Git_git from vcs pycharm

- 4oracle--基础学习_oracle分页查询语句存储过程除法

- 5【机器学习】多分类及多标签分类算法(含源代码)

- 6安卓技术实战01 第一个安卓APP案例_public class mainactivity extends appcompata代码注入到哪

- 7uni-app开启消息通知_uniapp notification

- 8湖南2020年高考对口应用计算机应用类,天津 计算机应用 对口升学 高考

- 9win10搭建 IIS 服务器_win10搭建网站

- 10Could not build wheels for llama-cpp-python, which is required to install pyproject.toml-based proj_error: could not build wheels for llama-cpp-python

使用 Iptables 命令详细图文教程_iptables命令详解

赞

踩

目录

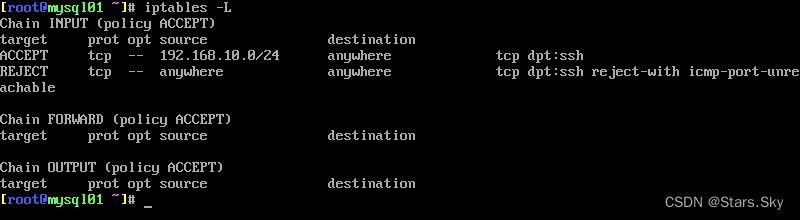

2.2.1. 在 iptables 命令后添加 -L 参数查看已有的防火墙规则链。

2.2.2 在 iptables 命令后添加 -F 参数清空已有的防火墙规则链。

2.2.4 向 INPUT 链中添加允许 ICMP 流量进入的策略规则。

2.2.5 删除 INPUT 规则链中刚刚加入的那条策略(允许 ICMP 流量),并把默认策略设置为允许。

2.2.6 将 INPUT 规则链设置为只允许指定网段的主机访问本机的 22 端口,拒绝来自其他所有主机的流量。

2.2.7 向 INPUT 规则链中添加拒绝所有人访问本机 12345 端口的策略规则。

2.2.8 向 INPUT 规则链中添加拒绝 192.168.10.5 主机访问本机 80 端口(Web 服务)的策略规则。

2.2.9 向 INPUT 规则链中添加拒绝所有主机访问本机 1000~1024 端口的策略规则。

一、防火墙管理工具

众所周知,相较于企业内网,外部的公网环境更加恶劣,罪恶丛生。在公网与企业内网之间充当保护屏障的防火墙(见下图)虽然有软件或硬件之分,但主要功能都是依据策略对穿越防火墙自身的流量进行过滤。就像家里安装的防盗门一样,目的是保护亲人和财产安全。防火墙策略可以基于流量的源目地址、端口号、协议、应用等信息来定制,然后防火墙使用预先定制的策略规则监控出入的流量,若流量与某一条策略规则相匹配,则执行相应的处理,反之则丢弃。这样一来,就能够保证仅有合法的流量在企业内网和外部公网之间流动了。

从 RHEL 7 系统开始,firewalld 防火墙正式取代了 iptables 防火墙。对于接触 Linux 系统比较早或学习过 RHEL 5/6 系统的童鞋来说,当他们发现曾经掌握的知识在 RHEL 7/8 中不再适用,需要全新学习 firewalld 时,难免会有抵触心理。其实,iptables 与 firewalld 都不是真正的防火墙,它们都只是用来定义防火墙策略的防火墙管理工具而已;或者说,它们只是一种服务。iptables 服务会把配置好的防火墙策略交由内核层面的 netfilter 网络过滤器来处理,而 firewalld 服务则是把配置好的防火墙策略交由内核层面的 nftables 包过滤框架来处理。换句话说,当前在 Linux 系统中其实存在多个防火墙管理工具,旨在方便运维人员管理 Linux 系统中的防火墙策略,我们只需要配置妥当其中的一个就足够了。虽然这些工具各有优劣,但它们在防火墙策略的配置思路上是保持一致的。

二、Iptables

在早期的 Linux 系统中,默认使用的是 iptables 防火墙管理服务来配置防火墙。尽管新型的firewalld 防火墙管理服务已经被投入使用多年,但是大量的企业在生产环境中依然出于各种原因而继续使用 iptables。考虑到 iptables 在当前生产环境中还具有顽强的生命力,以及为了使大家在求职面试过程中被问到 iptables 的相关知识时能胸有成竹,觉得还是有必要好好地讲解一下这项技术。更何况前文也提到,各个防火墙管理工具的配置思路是一致的,在掌握了 iptables 后再学习其他防火墙管理工具时,也有借鉴意义。

2.1 策略与规则链

防火墙会按照从上到下的顺序来读取配置的策略规则,在找到匹配项后就立即结束匹配工作并去执行匹配项中定义的行为(即放行或阻止)。如果在读取完所有的策略规则之后没有匹配项,就去执行默认的策略。一般而言,防火墙策略规则的设置有两种:“通”(即放行)和“堵”(即阻止)。当防火墙的默认策略为拒绝时(堵),就要设置允许规则(通),否则谁都进不来;如果防火墙的默认策略为允许,就要设置拒绝规则,否则谁都能进来,防火墙也就失去了防范的作用。

iptables 服务把用于处理或过滤流量的策略条目称之为规则,多条规则可以组成一个规则链,而规则链则依据数据包处理位置的不同进行分类,具体如下:

-

在进行路由选择前处理数据包(PREROUTING);

-

处理流入的数据包(INPUT);

-

处理流出的数据包(OUTPUT);

-

处理转发的数据包(FORWARD);

-

在进行路由选择后处理数据包(POSTROUTING)。

一般来说,从内网向外网发送的流量一般都是可控且良性的,因此使用最多的就是 INPUT 规则链,该规则链可以增大黑客人员从外网入侵内网的难度。

比如在您居住的社区内,物业管理公司有两条规定:禁止小商小贩进入社区;各种车辆在进入社区时都要登记。显而易见,这两条规定应该是用于社区的正门的(流量必须经过的地方),而不是每家每户的防盗门上。根据前面提到的防火墙策略的匹配顺序,可能会存在多种情况。比如,来访人员是小商小贩,则直接会被物业公司的保安拒之门外,也就无须再对车辆进行登记。如果来访人员乘坐一辆汽车进入社区正门,则“禁止小商小贩进入社区”的第一条规则就没有被匹配到,因此按照顺序匹配第二条策略,即需要对车辆进行登记。如果是社区居民要进入正门,则这两条规定都不会匹配到,因此会执行默认的放行策略。

但是,仅有策略规则还不能保证社区的安全,保安还应该知道采用什么样的动作来处理这些匹配的流量,比如“允许”“拒绝”“登记”“不理它”。这些动作对应到iptables服务的术语中分别是ACCEPT(允许流量通过)、REJECT(拒绝流量通过)、LOG(记录日志信息)、DROP(拒绝流量通过)。“允许流量通过”和“记录日志信息”都比较好理解,这里需要着重讲解的是REJECT和DROP的不同点。就DROP来说,它是直接将流量丢弃而且不响应;REJECT则会在拒绝流量后再回复一条“信息已经收到,但是被扔掉了”信息,从而让流量发送方清晰地看到数据被拒绝的响应信息。

下面举一个例子,让各位读者更直观地理解这两个拒绝动作的不同之处。比如有一天您正在家里看电视,突然听到有人敲门,您透过防盗门的猫眼一看是推销商品的,便会在不需要的情况下开门并拒绝他们(REJECT)。但如果看到的是债主带了十几个小弟来讨债,此时不仅要拒绝开门,还要默不作声,伪装成自己不在家的样子(DROP)。

当把 Linux 系统中的防火墙策略设置为 REJECT 动作后,流量发送方会看到端口不可达的响应:

- [root@mysql01 ~]# ping -c 4 192.168.10.10

- PING 192.168.10.10 (192.168.10.10) 56(84) bytes of data.

- From 192.168.10.10 icmp_seq=1 Destination Port Unreachable

- From 192.168.10.10 icmp_seq=2 Destination Port Unreachable

- From 192.168.10.10 icmp_seq=3 Destination Port Unreachable

- From 192.168.10.10 icmp_seq=4 Destination Port Unreachable

- --- 192.168.10.10 ping statistics ---

- 4 packets transmitted, 0 received, +4 errors, 100% packet loss, time 3002ms

而把 Linux 系统中的防火墙策略修改成 DROP 动作后,流量发送方会看到响应超时的提醒。但是流量发送方无法判断流量是被拒绝,还是接收方主机当前不在线:

- [root@mysql01 ~]# ping -c 4 192.168.10.10

- PING 192.168.10.10 (192.168.10.10) 56(84) bytes of data.

-

- --- 192.168.10.10 ping statistics ---

- 4 packets transmitted, 0 received, 100% packet loss, time 3000ms

2.2 基本的命令参数

iptables 是一款基于命令行的防火墙策略管理工具,具有大量的参数,学习难度较大。好在对于日常的防火墙策略配置来讲,大家无须深入了解诸如“四表五链”的理论概念,只需要掌握常用的参数并做到灵活搭配即可,这就足以应对日常工作了。

根据 OSI 七层模型的定义,iptables 属于工作在第二三四层的服务,所以可以根据流量的源地址、目的地址、传输协议、服务类型等信息进行匹配;一旦匹配成功,iptables 就会根据策略规则所预设的动作来处理这些流量。另外,再次提醒一下,防火墙策略规则的匹配顺序是从上到下的,因此要把较为严格、优先级较高的策略规则放到前面,以免发生错误。下表总结归纳了常用的 iptables 命令参数。再次强调,无须死记硬背这些参数,只需借助下面的实验来理解掌握即可。

| 参数 | 作用 |

| -P | 设置默认策略 |

| -F | 清空规则链 |

| -L | 查看规则链 |

| -A | 在规则链的末尾加入新规则 |

| -I num | 在规则链的头部加入新规则 |

| -D num | 删除某一条规则 |

| -s | 匹配来源地址IP/MASK,加叹号“!”表示除这个IP外 |

| -d | 匹配目标地址 |

| -i 网卡名称 | 匹配从这块网卡流入的数据 |

| -o 网卡名称 | 匹配从这块网卡流出的数据 |

| -p | 匹配协议,如TCP、UDP、ICMP |

| --dport num | 匹配目标端口号 |

| --sport num | 匹配来源端口号 |

2.2.1. 在 iptables 命令后添加 -L 参数查看已有的防火墙规则链。

- [root@mysql01 ~]# iptables -L

- Chain INPUT (policy ACCEPT)

- target prot opt source destination

-

- Chain FORWARD (policy ACCEPT)

- target prot opt source destination

-

- Chain OUTPUT (policy ACCEPT)

- target prot opt source destination

2.2.2 在 iptables 命令后添加 -F 参数清空已有的防火墙规则链。

- [root@mysql01 ~]# iptables -F

- [root@mysql01 ~]# iptables -L

- Chain INPUT (policy ACCEPT)

- target prot opt source destination

-

- Chain FORWARD (policy ACCEPT)

- target prot opt source destination

-

- Chain OUTPUT (policy ACCEPT)

- target prot opt source destination

2.2.3 把 INPUT 规则链的默认策略设置为拒绝。

执行完后 xshell 就连接不了了,因为拒绝了访问。

- [root@mysql01 ~]# iptables -P INPUT DROP

- [root@mysql01 ~]# iptables -L

- Chain INPUT (policy DROP)

- target prot opt source destination

-

- Chain FORWARD (policy ACCEPT)

- target prot opt source destination

-

- Chain OUTPUT (policy ACCEPT)

- target prot opt source destination

前文提到,防火墙策略规则的设置无非有两种方式:“通”和“堵”。当把 INPUT 链设置为默认拒绝后,就要往里面写入允许策略了,否则所有流入的数据包都会被默认拒绝掉。需要留意的是,规则链的默认策略拒绝动作只能是 DROP,而不能是 REJECT。

2.2.4 向 INPUT 链中添加允许 ICMP 流量进入的策略规则。

在日常运维工作中,经常会使用 ping 命令来检查对方主机是否在线,而向防火墙的 INPUT 规则链中添加一条允许 ICMP 流量进入的策略规则就默认允许了这种 ping 命令检测行为。

- [root@mysql01 ~]# iptables -I INPUT -p icmp -j ACCEPT

- [root@mysql01 ~]# ping -c 4 192.168.10.10

- PING 192.168.10.10 (192.168.10.10) 56(84) bytes of data.

- 64 bytes from 192.168.10.10: icmp_seq=1 ttl=64 time=0.154 ms

- 64 bytes from 192.168.10.10: icmp_seq=2 ttl=64 time=0.041 ms

- 64 bytes from 192.168.10.10: icmp_seq=3 ttl=64 time=0.038 ms

- 64 bytes from 192.168.10.10: icmp_seq=4 ttl=64 time=0.046 ms

-

- --- 192.168.10.10 ping statistics ---

- 4 packets transmitted, 4 received, 0% packet loss, time 104ms

- rtt min/avg/max/mdev = 0.038/0.069/0.154/0.049 ms

2.2.5 删除 INPUT 规则链中刚刚加入的那条策略(允许 ICMP 流量),并把默认策略设置为允许。

使用 -F 参数会清空已有的所有防火墙策略;使用 -D 参数可以删除某一条指定的策略,因此更加安全和准确。

- [root@mysql01 ~]# iptables -D INPUT 1

- [root@mysql01 ~]# iptables -P INPUT ACCEPT

- [root@mysql01 ~]# iptables -L

- Chain INPUT (policy ACCEPT)

- target prot opt source destination

-

- Chain FORWARD (policy ACCEPT)

- target prot opt source destination

-

- Chain OUTPUT (policy ACCEPT)

- target prot opt source destination

2.2.6 将 INPUT 规则链设置为只允许指定网段的主机访问本机的 22 端口,拒绝来自其他所有主机的流量。

要对某台主机进行匹配,可直接写出它的 IP 地址;如需对网段进行匹配,则需要写为子网掩码的形式(比如 192.168.10.0/24)。

- [root@mysql01 ~]# iptables -I INPUT -s 192.168.10.0/24 -p tcp --dport 22 -j ACCEPT

- [root@mysql01 ~]# iptables -A INPUT -p tcp --dport 22 -j REJECT

- [root@mysql01 ~]# iptables -L

再次重申,防火墙策略规则是按照从上到下的顺序匹配的,因此一定要把允许动作放到拒绝动作前面,否则所有的流量就将被拒绝掉,从而导致任何主机都无法访问我们的服务。

2.2.7 向 INPUT 规则链中添加拒绝所有人访问本机 12345 端口的策略规则。

- [root@mysql01 ~]# iptables -I INPUT -p tcp --dport 12345 -j REJECT

- [root@mysql01 ~]# iptables -I INPUT -p udp --dport 12345 -j REJECT

- [root@mysql01 ~]# iptables -L

2.2.8 向 INPUT 规则链中添加拒绝 192.168.10.5 主机访问本机 80 端口(Web 服务)的策略规则。

- [root@mysql01 ~]# iptables -I INPUT -p tcp -s 192.168.10.5 --dport 80 -j REJECT

- [root@mysql01 ~]# iptables -L

2.2.9 向 INPUT 规则链中添加拒绝所有主机访问本机 1000~1024 端口的策略规则。

前面在添加防火墙策略时,使用的是 -I 参数,它默认会把规则添加到最上面的位置,因此优先级是最高的。如果工作中需要添加一条最后“兜底”的规则,那就用 -A 参数吧。这两个参数的效果差别还是很大的:

- [root@mysql01 ~]# iptables -A INPUT -p tcp --dport 1000:1024 -j REJECT

- [root@mysql01 ~]# iptables -A INPUT -p udp --dport 1000:1024 -j REJECT

- [root@mysql01 ~]# iptables -L

请特别注意,使用 iptables 命令配置的防火墙规则默认会在系统下一次重启时失效,如果想让配置的防火墙策略永久生效,还要执行保存命令:

[root@mysql01 ~]# iptables-save

对了,如果公司服务器是 5/6 版本的话,对应的保存命令应该是:

[root@mysql01 ~]# service iptables save