热门标签

热门文章

- 1【红外技术】成像系统中的探测、识别、鉴别准则(约翰逊法则)_目标探测识别约翰逊准则

- 2全球知名语音大模型介绍_belle-distilwhisper-large-v2-zh

- 3蓝桥杯单片机比赛学习指南_蓝桥杯单片机的开发与运用需要学啥

- 4企业如何设计和实施有效的网络安全演练?

- 5Python 中文分词模块 JieBa_中文分词 jieba模块等

- 62024年用AI搞钱,五大AI变态神器!

- 7简单获取百度翻译结果_百度翻译响应不显示kw

- 8NL2SQL_nl2sql学习(5):model1代码学习(详细注释)_一枚小白的日常的博客-csdn博客

- 9Android Studio初次使用adb shell,使用su命令“inaccessible or not found”无法转变为超级管理员的问题解决方法

- 10GLUE榜单_glue排行榜

当前位置: article > 正文

利用逆向工具反编译溯源小程序_小程序 逆向

作者:繁依Fanyi0 | 2024-04-03 19:52:22

赞

踩

小程序 逆向

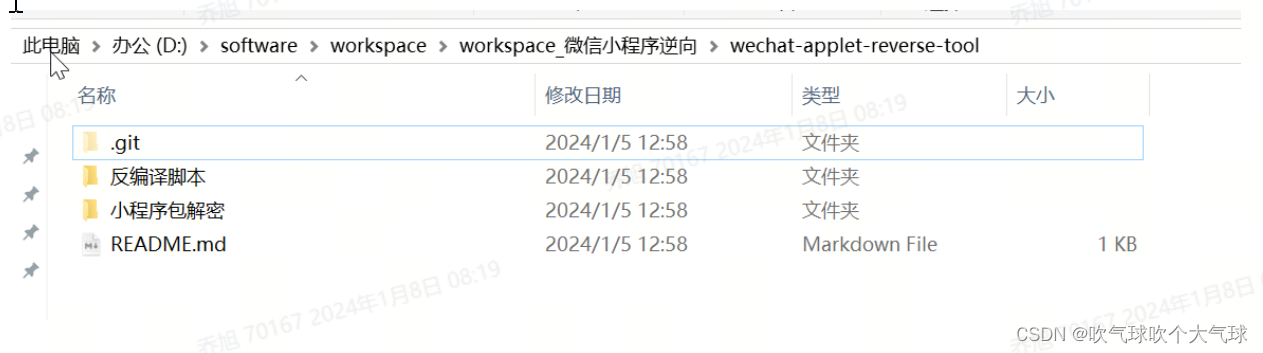

工具介绍:

以下为逆向过程工具,下载后无需安装直接使用。

逆向工具使用的是:wxappUnpacker

解密工具使用的是以上工具包中的:

逆向过程

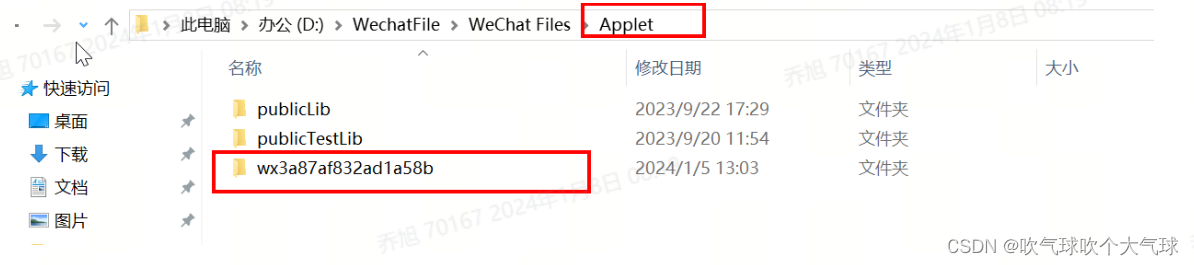

使用PC版微信客户端的小程序模块,查找客户端的文件保存目录

Applet目录即为存放小程序编译包的路径。如果此目录下有多个文件夹无法区分建议把wx开头的文件夹全部删除,再重新打开你所要逆向的小程序,可以的话把小程序内尽量多的页面都点一点以使编译包缓存的更完整。如此新生成的文件夹即为你要的。

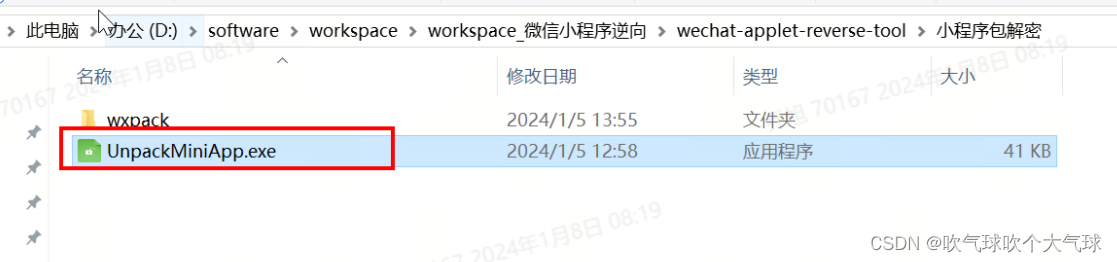

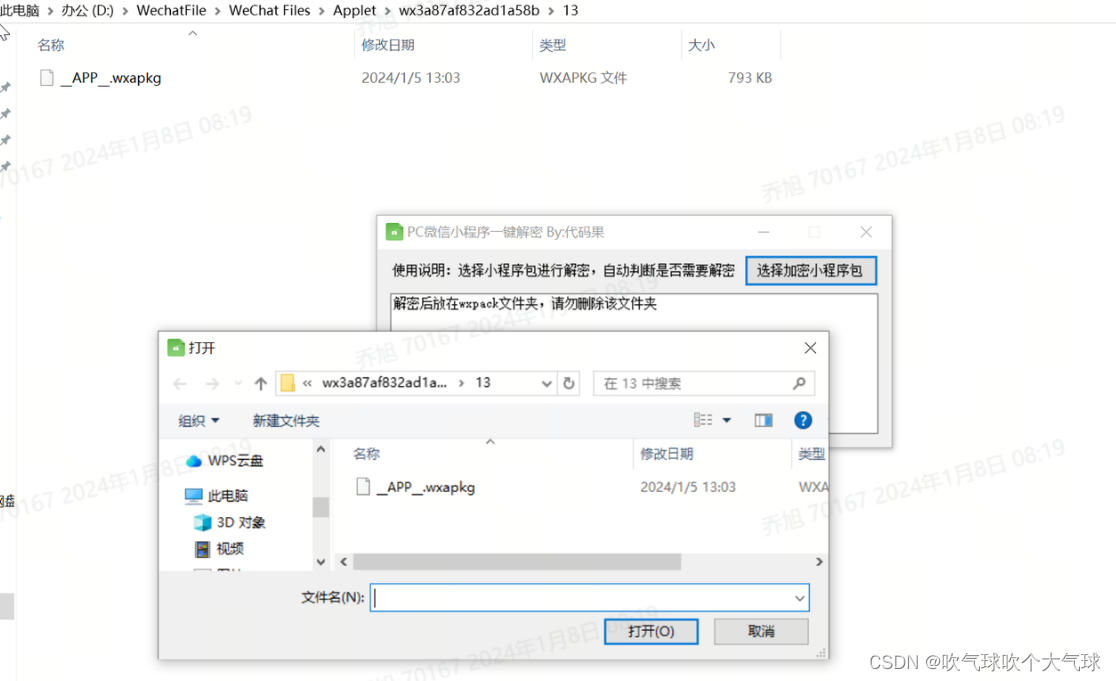

进入到文件里面,不过里面的是加密过的文件:APP.wxapkg就需要用到我们前面的解密软件。

解密

解密

打开解密工具

选择加密的程序包

出现如图所示的即为解密成功,解密后的文件会在wxpack目录下。

逆向

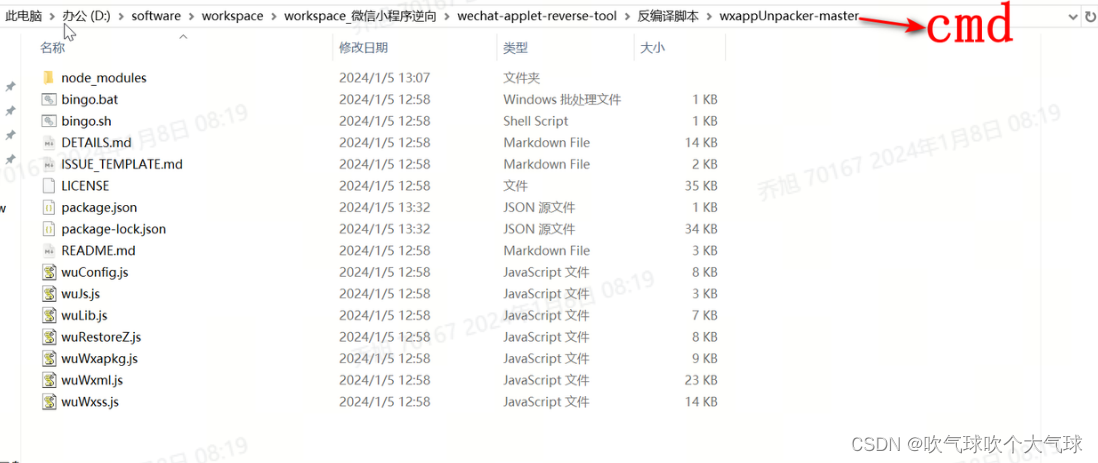

打开逆向工具文件夹,直接输入cmd打开命令板:

检查是否有node环境,没有需要安装。

安装依赖,挨个执行:本地电脑需要安装node环境。

- npm install

- npm install esprima

- npm install css-tree

- npm install cssbeautify

- npm install vm2

- npm install uglify-es

- npm install js-beautify

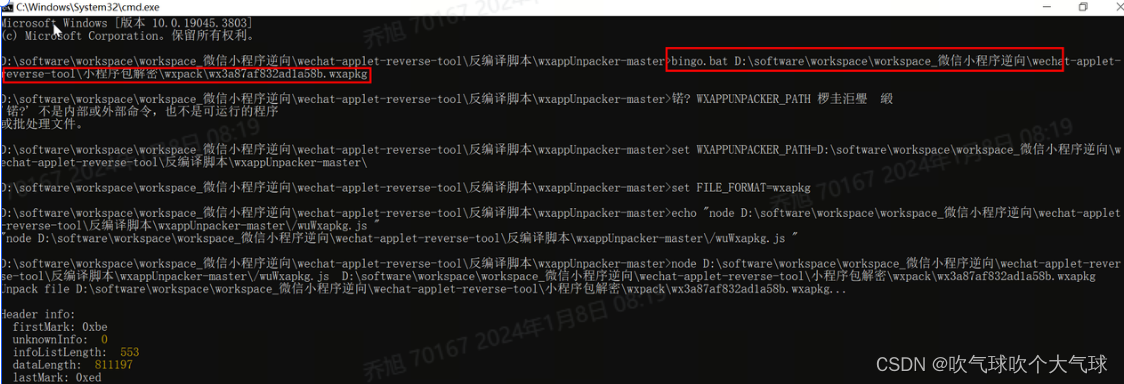

使用bingo.bat脚本执行解密步骤获取到的解密后的文件

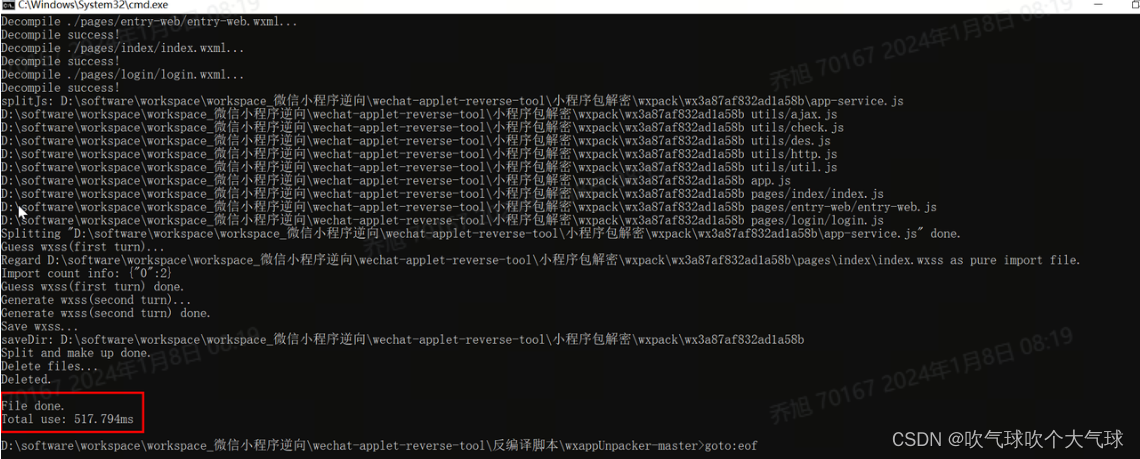

出现以上信息,则表示编译完成,编译后的文件保存在如下图所示路径。

至此就拿到了小程序端的代码,可以使用微信开发者工具开发。如果生成的文件不包含app.json,说明你逆向的小程序做了反编译安全措施,这种方式无法逆向。

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/繁依Fanyi0/article/detail/356506

推荐阅读

相关标签