热门标签

热门文章

- 1【Mysql】utf8与utf8mb4区别,utf8mb4_bin、utf8mb4_general_ci、utf8mb4_unicode_ci区别

- 2prometheus使用node_exporter监控Linux主机CPU、内存、磁盘、服务运行状况_promtheus监控系统服务的运行状态 csdn

- 3转载:VIVADO IDDR与ODDR原语的使用_vivado oddr none

- 4Vue3源码学习之路-实现runtime-core_vue runtime-core

- 5从频域角度重新思考注意力机制——FcaNet

- 6区块链技术

- 7.CS获取接口数据_cs架构接口怎么获取

- 8没有高并发经验,却被问到亿级流量高并发的系统架构搭建方法,该怎么办?_如何搭建环境抗亿级并发

- 9win11家庭版开启远程桌面功能_window11 家庭版 怎么远程桌面

- 10CISA:速修复已遭利用的 Linux 内核缺陷

当前位置: article > 正文

Linux 内核CVE-2024-1086漏洞修复方法_cve-2024-1086修复

作者:繁依Fanyi0 | 2024-06-15 01:07:59

赞

踩

cve-2024-1086修复

漏洞说明

-

漏洞详情

Linux kernel权限提升漏洞(CVE-2024-1086)基本情况:攻击者利用该漏洞可在本地进行提权操作,最高可获取目标服务器的root管理权限。 -

影响范围

3.15<= Linux kernel < 6.1.76

5.2<= Linux kernel < 6.6.15

6.7<= Linux kernel < 6.7.3

6.8:rc1 = Linux kernel -

修复建议

- 升级Linux内核版本修复漏洞。

- 若相关用户暂时无法进行更新,如果业务不需要,可以通过阻止加载受影响的 netfilter (nf_tables) 内核模块来缓解。

- 如果无法禁用该模块,可在非容器化部署中,对用户命名空间进行限制。

漏洞复现

Github官方Linux CVE-2024-1086漏洞复现视频

复现步骤

- root用户创建普通账号

# useradd 命令创建用户 [root@localhost testuser]# useradd testuser # passwd 命令设置密码 [root@localhost testuser]# passwd testuser Changing password for user testuser. New password: Retype new password: passwd: all authentication tokens updated successfully.- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 切换到普通用户账户

# 新建一个连接使用普通账号登录,不要使用su 命令切换账号 # 已经切换到testuser账号了 [testuser@localhost ~]$- 1

- 2

- 3

- 在普通账号执行越权命令

# 普通账号查看/etc/shadow文件 被拒绝,该文件存储系统用户密码及相关安全信息的文件只有超级管理员才有足够权限来执行这个命令以查看其内容 [testuser@localhost ~]$ cat /etc/shadow cat: /etc/shadow: Permission denied- 1

- 2

- 3

- 上传官方复现漏洞脚本

没有脚本可以点击这里下载# 上传完成后给脚本文件添加执行权限 [testuser@localhost ~]$ chmod 777 exploit- 1

- 2

- 执行脚本

# 在脚本目录执行该脚本 [testuser@localhost ~]$ ./exploit [*] creating user namespace (CLONE_NEWUSER)... [*] creating network namespace (CLONE_NEWNET)... [*] setting up UID namespace... [*] configuring localhost in namespace... [*] setting up nftables... [+] running normal privesc [*] waiting for the calm before the storm... [*] sending double free buffer packet... [*] spraying 16000 pte's... [*] checking 16000 sprayed pte's for overlap... [+] confirmed double alloc PMD/PTE [+] found possible physical kernel base: 0000000221000000 [+] verified modprobe_path/usermodehelper_path: 0000000222a57ee0 ('/sanitycheck')... [*] overwriting path with PIDs in range 0->65536... [!] verified modprobe_path address does not work... CONFIG_STATIC_USERMODEHELPER enabled?

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 脚本执行完提升权限成功

# 输入id命令 看到已经是root权限了 sh-5.1# id uid=0(root) gid=0(root) groups=0(root) # 再输入 cat /etc/shadow 已经能访问了 sh-5.1# cat /etc/shadow | head -n 1 root:$6$jg8rz9HDnku9ji$Ql8fJ67n8vWy1thQ2o5nkdwvsBTS.2YxWJeRGxCo41bUk3LvII680RKaLXfwX2B383Y.O0/GkNP6d0:19843:0:99999:7:::- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

查看系统版本

通过查询系统版本信息验证是否在受影响版本内,不同发行版可能文件名不一样

-

查看系统版本

[root@localhost ~]# cat /etc/os-release NAME="openEuler" VERSION="22.03 LTS" ID="openEuler" VERSION_ID="22.03" PRETTY_NAME="openEuler 22.03 LTS" ANSI_COLOR="0;31"- 1

- 2

- 3

- 4

- 5

- 6

- 7

-

内核版本

[root@localhost ~]# uname -r 5.10.0-60.18.0.50.oe2203.x86_64- 1

- 2

CVE-2024-1086漏洞修复方法

适用系统版本

- Ubuntu

- 22.04

- 18.04

- OpenEuler

- 22.03

一、OpenEuler 修复方法

-

22.03 版本修复方法

-

查看内核版本

# 执行uname -r 查看内核版本 [root@localhost ~]# uname -r 5.10.0-60.18.0.50.oe2203.x86_64- 1

- 2

- 3

-

在root权限下执行

# 使用dnf包管理器更新软件也包括更新内核,如果更新的软件较多且服务器在国外会下载较慢 [root@localhost ~]# dnf update -y- 1

- 2

-

更新完成后重启系统

# 执行重启命令 [root@localhost ~]# reboot- 1

- 2

-

重启后查看内核版本

# 内核版本升级完成漏洞修复 [root@localhost ~]# uname -r 5.10.0-60.139.0.166.oe2203.x86_64- 1

- 2

- 3

-

再次复现漏洞

# 已经无法提升权限,漏洞修复成功- 1

- 2

-

二、Ubuntu 修复方法

-

20.04 版本修复方法

-

查看内核版本

# 执行uname -r 查看内核版本 root@tzsdbusiness01:~# uname -r 5.4.0-182-generic- 1

- 2

- 3

-

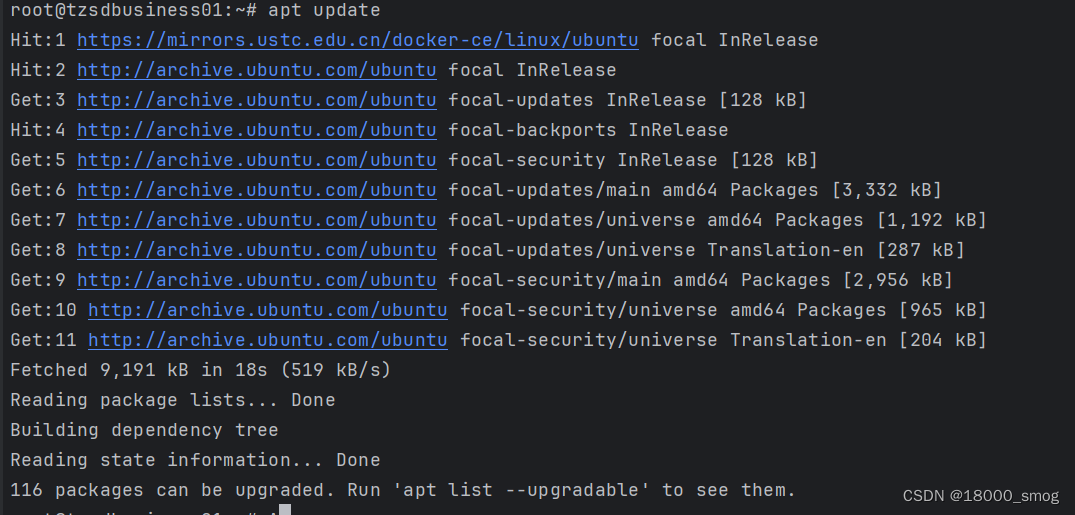

在root权限下执行更新软件资源库

# 更新软件资源库 root@tzsdbusiness01:~# apt update- 1

- 2

-

root下执行更新软件库

更新软件库更新内核 root@tzsdbusiness01:~# apt upgrade -y- 1

- 2

-

更新完成重启系统

# 执行重启 root@tzsdbusiness01:~# reboot- 1

- 2

-

-

18.04 版本修复方法

- 查看内核版本

# 执行uname -r 查看内核版本 suroot@prod-dn03:~$ uname -r 5.4.0-150-generic- 1

- 2

- 3

- 在root权限下执行更新软件资源库

# 更新软件资源库 root@prod-dn03:~# apt update- 1

- 2

- root下执行更新软件库

# root下执行更新软件库 root@prod-dn03:~# apt upgrade -y- 1

- 2

- 设置内核参数

# 版本为18.04的还需执行以下命令,其他版本无需执行 sudo sysctl -w kernel.unprivileged_userns_clone=0 echo kernel.unprivileged_userns_clone=0 | \sudo tee /etc/sysctl.d/99-disable-unpriv-userns.conf- 1

- 2

- 3

- 重启系统

# 执行重启完成修复 root@prod-dn03:~# reboot- 1

- 2

- 查看内核版本

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/繁依Fanyi0/article/detail/720280

推荐阅读

相关标签