- 1使用 FasterTransformer 和 Triton 推理服务器加速大型 Transformer 模型的推理

- 2计算机直博毕业要求两篇顶会一作难度如何?

- 3经验篇:朋友成功入职商汤自然语言处理算法工程师,整理了一份自然语言处理入门学习资料(NLP自然语言处理/学习路径)_自然语言处理算法工程师培训见习内容

- 4如何看待第三代神经网络SNN?详解脉冲神经网络的架构原理、数据集和训练方法 原创

- 5Windows环境下搭建chatGLM2-6B-int4量化版模型(图文详解-成果案例)_chatglm 小白搭建

- 6java - 实现list「object」中某个属性的对比_java 判断 list对象中某几个属性值比较大小

- 7大数据毕业设计之Python+Vue.js知识图谱音乐推荐系统 音乐爬虫可视化 音乐数据分析 大数据毕设 大数据毕业设计 机器学习 深度学习 人工智能 数据可视化 计算机毕业设计

- 8MMSegmention系列之四(自定义数据集与自定义数据增强管道)_samples_per_gpu

- 9任务4:ChatGPT文本分类_使用chatglm完成中文文本分类

- 10pycharm复习

Windows服务器等保测评(三级)作业指导_三级等保windows

赞

踩

本文章旨在讲解Windows服务器等保测评(三级)等保测评要求。

目录

a) 应对登录的用户进行身份标识和鉴别,身份标识具有唯一性,身份鉴别信息具有复杂度要求并定期更换;

b) 应具有登录失败处理功能,应配置并启用结束会话、限制非法登录次数和当登录连接超时自动退出等相关措施;

c) 当进行远程管理时,应采取必要措施防止鉴别信息在网络传输过程中被窃听;

d) 应采用口令、密码技术、生物技术等两种或两种以上组合的鉴别技术对用户进行身份鉴别, 且其中一种鉴别技术至少应使用密码技术来实现。

c) 应及时删除或停用多余的、过期的账户,避免共享账户的存在;

d) 应授予管理用户所需的最小权限,实现管理用户的权限分离;

e) 应由授权主体配置访问控制策略,访问控制策略规定主体对客体的访问规则;

f) 访问控制的粒度应达到主体为用户级或进程级,客体为文件、数据库表级;

g) 应对重要主体和客体设置安全标记,并控制主体对有安全标记信息资源的访问。

a) 应启用安全审计功能,审计覆盖到每个用户,对重要的用户行为和重要安全事件进行审计;

b) 审计记录应包括事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息;

c) 应对审计记录进行保护,定期备份,避免受到未预期的删除、修改或覆盖等;

c) 应通过设定终端接入方式或网络地址范围对通过网络进行管理的管理终端进行限制;

d) 应提供数据有效性检验功能,保证通过人机接口输入或通过通信接口输入的内容符合系统设定要求;

e) 应能发现可能存在的已知漏洞,并在经过充分测试评估后,及时修补漏洞;

f) 应能够检测到对重要节点进行入侵的行为,并在发生严重入侵事件时提供报警。

应采用免受恶意代码攻击的技术措施或主动免疫可信验证机制及时识别入侵和病毒行为,并将其有效阻断。

a) 应采用校验技术或密码技术保证重要数据在传输过程中的完整性,包括但不限于鉴别数据、重要业务数据、重要审计数据、重要配置数据、重要视频数据和重要个人信息等;

b) 应采用校验技术或密码技术保证重要数据在存储过程中的完整性,包括但不限于鉴别数据、重要业务数据、重要审计数据、重要配置数据、重要视频数据和重要个人信息等。

a) 应采用密码技术保证重要数据在传输过程中的保密性,包括但不限于鉴别数据、重要业务数据和重要个人信息等;

b) 应采用密码技术保证重要数据在存储过程中的保密性,包括但不限于鉴别数据、重要业务数据和重要个人信息等。

b) 应提供异地实时备份功能,利用通信网络将重要数据实时备份至备份场地;

a) 应保证鉴别信息所在的存储空间被释放或重新分配前得到完全清除;

b) 应保证存有敏感数据的存储空间被释放或重新分配前得到完全清除。

一、身份鉴别

a) 应对登录的用户进行身份标识和鉴别,身份标识具有唯一性,身份鉴别信息具有复杂度要求并定期更换;

1、用户登录服务器需要输入“账户+账户口令”。

//一般Windows操作系统在安装的时候会创建账户,这一项基本上满足,但不排除空口令账户登录情况。

2、查看服务器账户名称是否具有唯一性。

//使用CMD输入 net user 查看是否具有相同名字的账户。

3、查看服务器账户是否存在空口令登录情况。

//使用CMD输入 net user 查看账户,并使用空口令尝试登录服务器。

4、查看服务器账户口令策略配置情况。

//“控制面板”→“管理工具”→“本地安全策略”→“账户策略”→“密码策略”检查系统的密码策略配置情况

。

5、查看查看用户是否开启密码永不过期属性。

//“CMD”→“lusrmgr.msc”→“本地用户和组”→“用户”策略配置情况

。

b) 应具有登录失败处理功能,应配置并启用结束会话、限制非法登录次数和当登录连接超时自动退出等相关措施;

1、服务器是否开启了登录失败处理功能。

//“控制面板”→“管理工具”→“本地安全策略”→“账户策略”→“账户锁定策略”

2、服务器是否开启了空闲会话自动退出功能。

2.1//桌面屏幕保护检查,右键点击桌面→“个性化”→“屏幕保护程序”查看“等待时间”的长短以及“在恢复时显示登录屏幕”的选项是否勾选。(部分服务器操作系统可能没有)。

2.2//空闲会话检查,打开“cmd输入gpedit.msc”,在“计算机配置”→“管理模板”→“Windows组件”→“远程桌面服务”→“远程桌面会话主机”中,查看“设置活动但空闲的远程桌面服务会话的时间限制”中是否配置了空闲会话时间。

c) 当进行远程管理时,应采取必要措施防止鉴别信息在网络传输过程中被窃听;

1、如果是采用本地登录管理或者KVM等硬件管理方式,此要求默认满足。

2、如果采用远程管理,则需要采用带加密管理的远程管理方式;在命令行输入“gpedit.msc”弹出“本地组策略编辑器”窗口,查看“本地计算机配置→管理模板→Windows组件→远程桌面服务→远程桌面会话主机→安全”中的远程(RDP)连接要求使用指定的安全层相关项。

d) 应采用口令、密码技术、生物技术等两种或两种以上组合的鉴别技术对用户进行身份鉴别, 且其中一种鉴别技术至少应使用密码技术来实现。

1、查看和询问系统管理员在登录操作系统的过程当中使用了哪些身份鉴别方式,是否采用了两种或两种以上组合的鉴别技术,比如:口令、数字证书Ukey、令牌、指纹等,是否有一种鉴别方式使用了密码技术。

2、记录系统管理员登录操作系统使用的身份鉴别方式、同时记录使用密码技术的鉴别方式。

二、访问控制

a) 应对登录的用户分配账户和权限;

1、 访谈系统管理员,询问操作系统能够登录的账户,以及他们拥有的权限。

b) 应重命名或删除默认账户,修改默认账户的默认口令;

1、 访谈系统管理员,询问操作系统能够登录的账户,并且确账户密码是否修改,是否可以使用空口令、弱密码进行登录。

c) 应及时删除或停用多余的、过期的账户,避免共享账户的存在;

1、在命令行输入“lusrmgr.msc”弹出“本地用户和组”窗口,查看“本地用户和组” →“用户”中的相关项目。

//查看右侧用户列表中的用户,询问各账户的用途,确认账户是否属于多余的、过期的账户或共享账户名。

2、//查看Guset账户是否删除或禁用。

d) 应授予管理用户所需的最小权限,实现管理用户的权限分离;

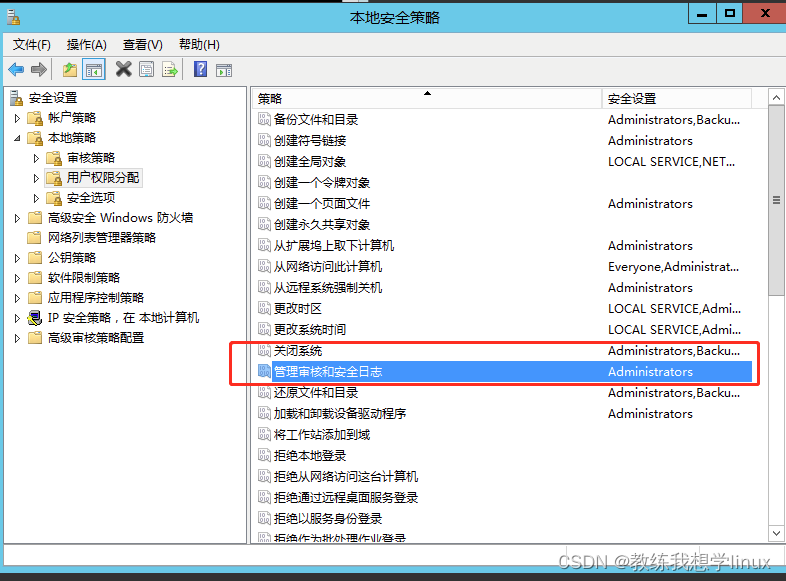

1、服务器需创建三权账户,分别为(系统管理员、审计管理员、安全管理员)并禁用超级管理员账户,在命令行输入“secpol.msc”,弹出“本地安全策略”窗口,查看“安全设置→本地策略→用户权限分配”中的相关项目。右侧的详细信息窗格即显示可配置的用户权限策略设置。

上图未设置三个管理员,所以权限均为超级管理员所有。

e) 应由授权主体配置访问控制策略,访问控制策略规定主体对客体的访问规则;

1、访谈系统管理员,能够配置访问控制策略的用户。

2、查看重点目录的权限配置,是否依据安全策略配置访问规则,(如果是网站,请核查网站目录的权限设置是否合理,特别是文件上传的目录)

f) 访问控制的粒度应达到主体为用户级或进程级,客体为文件、数据库表级;

在服务器文件夹中选择%systemdrive%\program files、%systemdrive%\system32等重要的文件夹,以及%systemdrive%\windows\system32\config、%systemdrive%\windows\system32\secpol等重要文件夹,右键选择“属性”>“安全”,查看访问控制设置情况。

g) 应对重要主体和客体设置安全标记,并控制主体对有安全标记信息资源的访问。

1、查看操作系统功能手册或相关文档,确认操作系统是否具备能对信息资源设置敏感标记功能。

2、询问管理员是否对重要信息资源设置敏感标记。

3、询问或查看目前的敏感标记策略的相关设置,如:如何划分敏感标记分类,如何设置访问权限等。

三、安全审计

a) 应启用安全审计功能,审计覆盖到每个用户,对重要的用户行为和重要安全事件进行审计;

1、查看系统是否开启了安全审计功能,在命令行输入“secpol.msc”弹出“本地安全策略”窗口,查看“安全设置→本地策略→审计策略”中的相关项目。右侧的详细信息窗格即显示审计策略的设置情况。

2、询问并查看是否有第三方审计工具或系统。

b) 审计记录应包括事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息;

1、查看审计记录是否包含要求的信息,在命令行输入“eventvwr.msc”弹出“事件查看器”,“事件查看器(本地)→Windows日志”下包括“应用程序”、“安全”、“设置”、“系统”几类记录事件,点击任意类型事件,查看日志文件是否满足此项要求。

2、如果安装了第三方审计工具,则:查看审计记录是否包括日期、时间、类型、主体标识、客体标识和结果。

c) 应对审计记录进行保护,定期备份,避免受到未预期的删除、修改或覆盖等;

1、如果日志数据本地保存,则询问审计记录备份周期,有无有无异地备份。

2、在命令行中输入“eventvwr.msc”弹出“事件查看器”窗口,“事件查看器(本地)→Windows日志”下包括“应用程序”、“安全”、“设置”、“系统”几类记录事件类型,右键点击类型事件,选择下拉菜单中的“属性”,查看日志存储策略;如果日志数据存放在日志服务器上并且审计策略合理,则该要求项为符合。

d) 应对审计进程进行保护,防止未经授权的中断。

1、访谈是否有第三方对审计进行监控和保护的措施。

2、在命令行输入“secpol.msc”,弹出“本地安全策略”窗口,点击“安全设置→本地策略→用户权限分配”,右键点击策略中的“管理审核和安全日志”查看是否只有系统审计员或系统审计员所在的用户组。

四、入侵防范

a) 应遵循最小安装的原则,仅安装需要的组件和应用程序;

1、cmd输入appwiz.cpl,查看是否存在多余的程序。

(这里只是演示,所以没有任何的应用程序,实际情况是会一些系统必须的应用程序,请按照实际情况来判断。)

2、cmd输入dcomcnfg,查看是否存在多余组件。

(一般来说没有多余的应用程序就不会有多余组件)

b) 应关闭不需要的系统服务、默认共享和高危端口;

1、cmd输入services.msc查看(Alerter、Remote Registry、Messenger、Task Schedulerd、Print Spooler)服务是否开启,开启则不符合。

2、cmd输入netstat-anb或者-an,查看监听端口是否存在(TCP135、139、445、593、1025;UDP135、137、138、445;流行病毒端口:2745、3127、6129、593)存在则不符合。

3、cmd输入net share 查看是否打开了默认共享(C$、D$、E$、Admin$),存在则不符合。

4、cmd输入firewall.cpl 查看系统防火墙是否启用,点击右侧“高级设置”打开“高级安全Windows防火墙”点击“入站规则”查看是否阻止访问多余服务与端口。

c) 应通过设定终端接入方式或网络地址范围对通过网络进行管理的管理终端进行限制;

1、网络方面对登录终端的接入方式和地址范围的限制,询问并查看是否通过网络设备或硬件防火墙对终端接入方式、网络地址范围等条件进行限制”。

d) 应提供数据有效性检验功能,保证通过人机接口输入或通过通信接口输入的内容符合系统设定要求;

根据GB∕T 28448-2019 《信息安全技术 网络安全等级保护测评要求》测评对象范围描述,操作系统无该项要求。

e) 应能发现可能存在的已知漏洞,并在经过充分测试评估后,及时修补漏洞;

1、访谈系统管理员是否定期对操作系统进行漏洞扫描,是否对扫描发现的漏洞进行评估和补丁更新测试,是否及时进行补丁更新,以及更新的方式。

2、在命令行输入“appwiz.cpl”,打开程序和功能界面,点击左侧列表中的“查看已安装的更新”,打开“已安装更新”界面,查看右侧列表中的补丁更新情况。

3、对服务器进行漏洞扫描、渗透测试,不能存在高风险问题。

f) 应能够检测到对重要节点进行入侵的行为,并在发生严重入侵事件时提供报警。

1、访谈系统管理员是否安装了主机入侵检测软件,查看已安装的主机入侵检查系统的配置情况,是否具备报警功能。

2、查看网络拓扑图,查看网络上是否部署了网络入侵检测系统,如IPS,IDS。

五、恶意代码防范

应采用免受恶意代码攻击的技术措施或主动免疫可信验证机制及时识别入侵和病毒行为,并将其有效阻断。

1、查看是否安装了防病毒软件

2、查看防病毒软件的版本、与病毒库版本。

3、询问系统管理员网络防病毒软件和主机防病毒软件分别采用什么病毒库。

4、询问系统管理员是否采用有统一的病毒更新策略和查杀策略。

5、当发现病毒入侵行为时,如何发现,如何有效阻断,采用什么报警机制等。

六、可信验证

可基于可信根对计算设备的系统引导程序、系统程序、重要配置参数和应用程序等进行可信验证, 并在应用程序的关键执行环节进行动态可信验证,在检测到其可信性受到破坏后进行报警,并将验证 结果形成审计记录送至安全管理中心。

1、应核查是否基于可信根对计算设备的系统引导程序、系统程序、重要配置参数和应用程序等进行可信验证;

2、应核查是否在应用程序的关键执行环节进行动态可信验证;

3、应测试验证当检测到计算设备的可信性受到破坏后是否进行报警;

4、应测试验证结果是否以审计记录的形式送至安全管理中心。(硬件层面,目前基本没有实现)

七、数据完整性

a) 应采用校验技术或密码技术保证重要数据在传输过程中的完整性,包括但不限于鉴别数据、重要业务数据、重要审计数据、重要配置数据、重要视频数据和重要个人信息等;

1、查看登录服务器时候是否采用加密协议。

如果采用远程管理,则需要采用带加密管理的远程管理方式;在命令行输入“gpedit.msc”弹出“本地组策略编辑器”窗口,查看“本地计算机配置→管理模板→Windows组件→远程桌面服务→远程桌面会话主机→安全”中的远程(RDP)连接要求使用指定的安全层相关项。

b) 应采用校验技术或密码技术保证重要数据在存储过程中的完整性,包括但不限于鉴别数据、重要业务数据、重要审计数据、重要配置数据、重要视频数据和重要个人信息等。

1、windows系统有对身份鉴别信息进行NTLM加密存储,保证了存储过程中的完整性。

八、数据保密性

a) 应采用密码技术保证重要数据在传输过程中的保密性,包括但不限于鉴别数据、重要业务数据和重要个人信息等;

1、应核查系统设计文档,鉴别数据、重要业务数据和重要个人信息等在传输过程中是否采用密码技术保证保密性;

2、应通过嗅探等方式抓取传输过程中的数据包,鉴别数据、重要业务数据和重要个人信息等在传输过程中是否进行了加密处理。

b) 应采用密码技术保证重要数据在存储过程中的保密性,包括但不限于鉴别数据、重要业务数据和重要个人信息等。

1、windows系统有对身份鉴别信息进行NTLM加密存储,保证了存储过程中的保密性。

九、数据备份恢复

a) 应提供重要数据的本地数据备份与恢复功能;

1、应核查是否安装备份策略进行本地备份;

2、应核查备份策略设置是否合理、配置是否正确;

3、应核查备份结果是否与备份策略一致;

4、应核查近期恢复测试记录是否能够进行正常的数据恢复。

b) 应提供异地实时备份功能,利用通信网络将重要数据实时备份至备份场地;

1、应核查是否提供异地实时备份功能,并通过网络将重要配置数据、重要业务数据实时备份至备份场地。

c) 应提供重要数据处理系统的热冗余,保证系统的高可用性。

1、服务器冗余部署。

十、 剩余信息保护

a) 应保证鉴别信息所在的存储空间被释放或重新分配前得到完全清除;

1、询问系统管理员,主机系统是否采取措施保证对存储介质(如硬盘和内存等)中的用户鉴别信息进行及时清除,防止其他用户非授权获取该用户的鉴别信息;

2、依次展开[开始]-> [管理工具]->[本地安全策略]->[安全设置]->[本地策略]的安全选项中,查看“不显示上次登录用户名”的启用情况。

b) 应保证存有敏感数据的存储空间被释放或重新分配前得到完全清除。

1、询问主机管理员,差配置系统是否采取措施保证对存储介质(如硬盘和内存等)中的敏感数据进行及时清除,防止其他用户非授权获取敏感数据

2、依次展开[开始]-> [管理工具]->[本地安全策略]->[安全设置]->[本地策略]的安全选项中,查看“关机前清除虚拟内存页面”的启用情况

十一、个人信息保护

a) 应仅采集和保存业务必需的用户个人信息;

1、应核查采集的用户个人信息是否是业务应用必须的;

2、应核查是否制定了相关用户个人信息保护的管理制度和流程。

b) 应禁止未授权访问和非法使用用户个人信息。

1、应核查是否采用技术措施限制对用户个人信息的访问和使用;

2、应核查是否制定了有关用户个人信息保护的管理制度和流程。