热门标签

热门文章

- 1Raspberry 4B 串口_树莓派4b 有几个uart

- 2基于springboot+小程序实现沁心茶叶商城系统演示【附项目源码+论文说明】_茶叶商城 系统

- 3IDEA常用插件之代码规范检查_idea 65535扫描插件

- 4机器学习——反向传播推导与理解(Backpropagation, BP)_机器学习backpropce

- 5mac hive mysql 配置_MacOS 下hive的安装与配置

- 6解决VSCode按住Ctrl(or Command) 点击鼠标左键不跳转的问题(不能Go to Definition)_vscode按ctrl+鼠标左键没反应

- 7Git与Github入门实践(下)_github releases

- 8Android build中的envsetup.sh详解_couldn't locate the top of the tree. try setting t

- 9Flutter使用小技巧四(持续更新...)

- 10LibreSSL SSL_connect: SSL_ERROR_SYSCALL in connection to github.com:443_libimobiled libressl ssl_connect: ssl_error_syscal

当前位置: article > 正文

JS逆向实战27——pdd的anti_content 分析与逆向_pdd的anticontent-分析与逆向

作者:羊村懒王 | 2024-04-13 20:38:48

赞

踩

pdd的anticontent-分析与逆向

声明

本文章中所有内容仅供学习交流,抓包内容、敏感网址、数据接口均已做脱敏处理,严禁用于商业用途和非法用途,否则由此产生的一切后果均与作者无关,若有侵权,请联系我立即删除!

本文已在微信公众号发布

目标

网站

aHR0cHM6Ly9tb2JpbGUucGluZHVvZHVvLmNvbS8=

任务

获取商品列表接口中的内容

接口参数分析

我们获取的接口。可能在web端出不来。所以我们切换成手机端。

然后刷新网页。

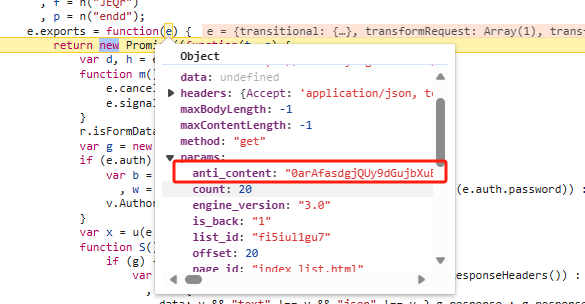

然后我们跟栈一步一步去找这个anti_content

从第一个栈慢慢进就行了。

断点到这里 就能看到 anti_content的值了 但是这个值好像并不是生成值的地方。继续往上找。

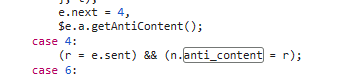

走到异步方法里面。

然后找到这个方法。

发现这个方法只是个实例对象 没办法调用,但是我们因此知道了 这个方法。我们搜下这个方法试试

看到一共有五个。我们去最后这个方法里面看看。不要问为什么只看最后一个。

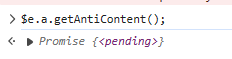

一步一步打断点 进入这个 n.getRiskControlInfoAsync()方法里面。

然后再一步一步打断点(这是个过程,需要很有耐心 一步一追踪)

最终发现anti_content的值。

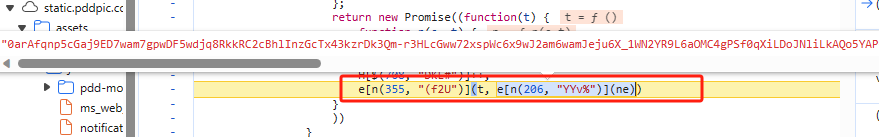

其实这个时候不难发现。这是个ob混淆啊。

生成逻辑分析

我们先不着急去扣代码。或者是干别的。我们先来看看他的生成逻辑。

我们进入ne这个方法去看看里面的生成。

这个方法 前面都是一些逻辑层的移位与混淆还有定义变量。这里就不分析了。

这里我简单脱了一下混淆

function ne() {

function n(e, t) {

return B(t, e - 1064)

}

var r = t["CTxCC"]

,

a = (e = [])["concat"].apply(e, [W[r](), P[r](), C[r](), E[r](), I[r](), D[r](), T[r](), N[r](), R[r]()- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

推荐阅读

相关标签