- 1VC6.0(SP6)编译xvid_#define uint64_t unsigned __int64_t

- 2-Caused by: com.rabbitmq.client.ShutdownSignalException: connection error; protocol method

- 3【Linux集群教程】09 集群监控 - 监控简介和Cacti搭建_cacti运维监控考核

- 4【GIT版本控制】--子模块_git 子仓库更新

- 5全流程零基础自制reid数据集做deepsort_通过darklabel构建deepsort标注格式和reid数据集

- 6Oracle Exists用法

- 7DPO数据保护官 &&CISP-DSG注册数据安全治理专业人员_国内的数据安全官和国外的dpo考哪个

- 8云计算与分布式技术-常见云的比较_分布式云横向评测

- 9Centos8安装Docker_centos8 安装docker

- 10信息网络安全设备_信息安全设备包括哪些

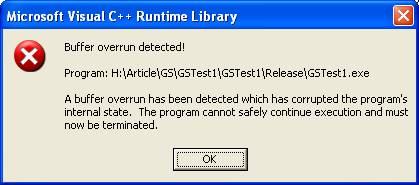

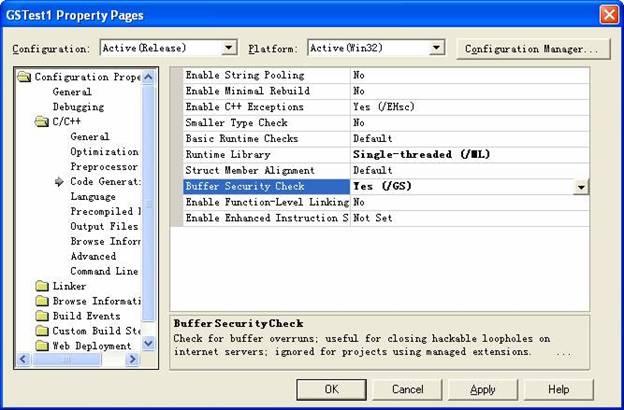

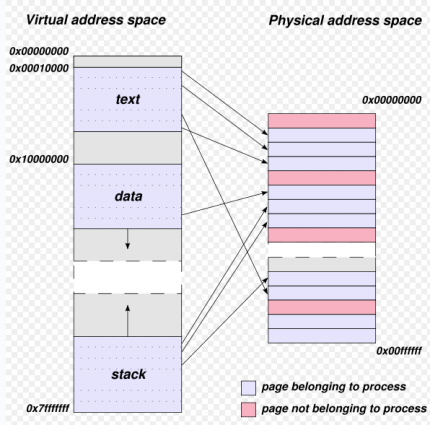

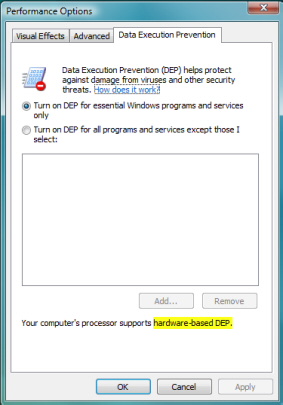

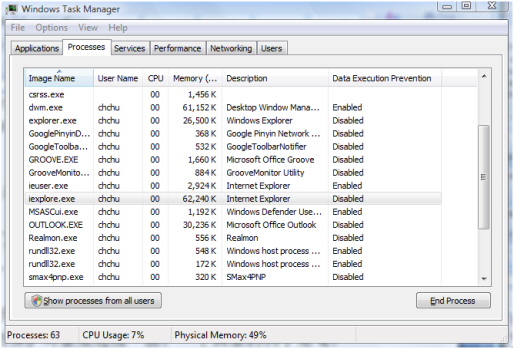

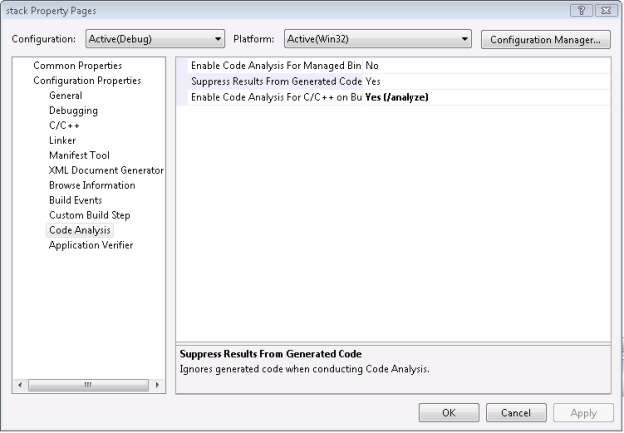

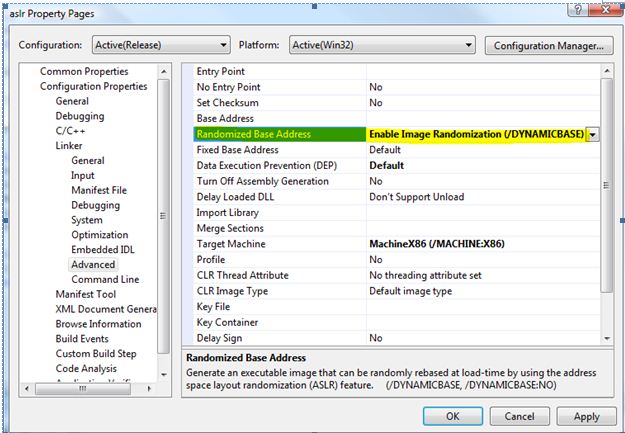

安全编码实践_nxcompat 编译选项 c++

赞

踩

转自: http://www.uml.org.cn/safe/201212174.asp

|

安全编码实践

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

作者:chengyun_chu,发布于2012-12-17, 来源:CSDN | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||