热门标签

热门文章

- 1windows下搭建Redis群集,实现主从复制 和 故障转移_redis在windows上故障转移

- 21.1 微信Native支付 - 接入指引与支付安全

- 3考研系列-数据结构第七章:查找(下)_b树和b+树

- 4朝阳医院2018年销售数据 数据分析与可视化

- 5微信部署ChatGPT机器人/bot_chatgpt for wechat

- 6粤嵌gec6818开发板-播放视频、音频文件(管道文件控制)_6818开发版视频播放

- 7算法导论笔记:13-04红黑树以及其他平衡树_加权平衡树

- 82023年2月可用的免费图床_图床链接生成器

- 9热门开源项目推荐

- 10FPGA之JESD204B接口——总体概要 尾片_204b映射关系

当前位置: article > 正文

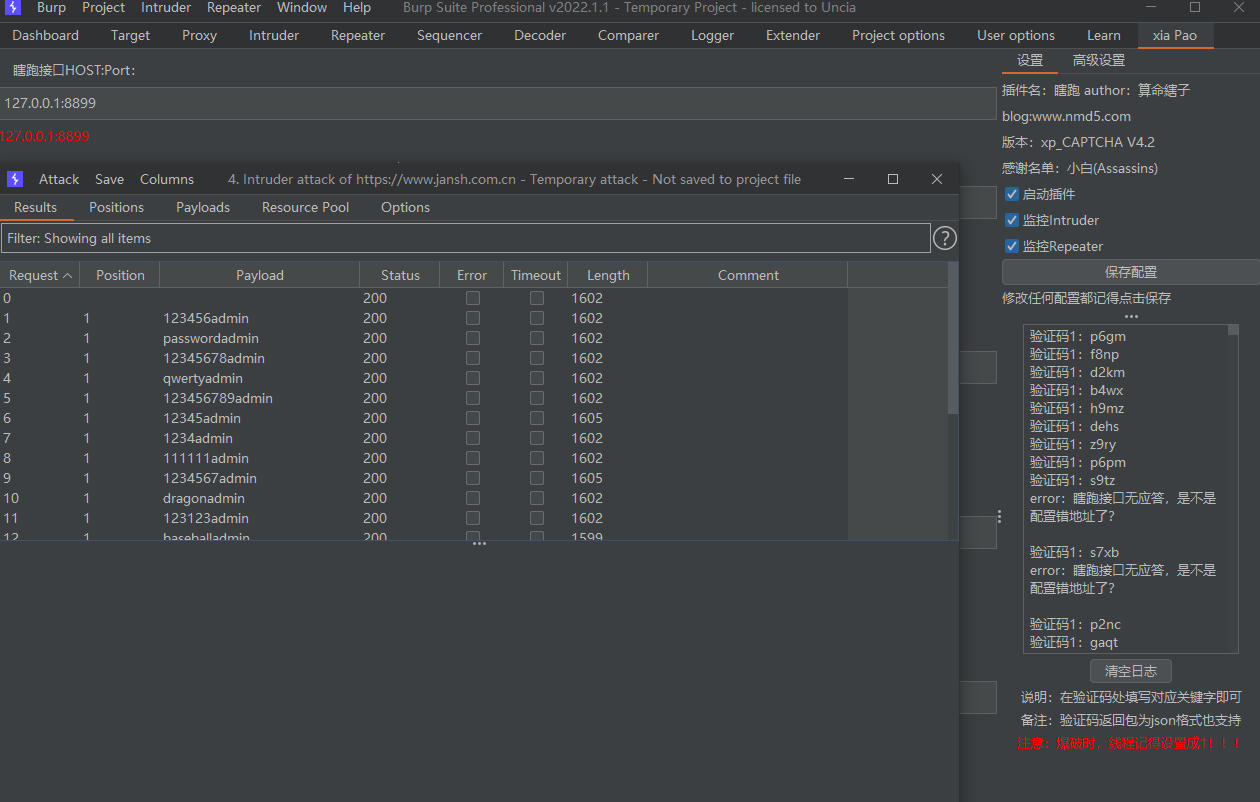

验证码爆破_new xpcaptcha

作者:运维做开发 | 2024-06-25 01:28:56

赞

踩

new xpcaptcha

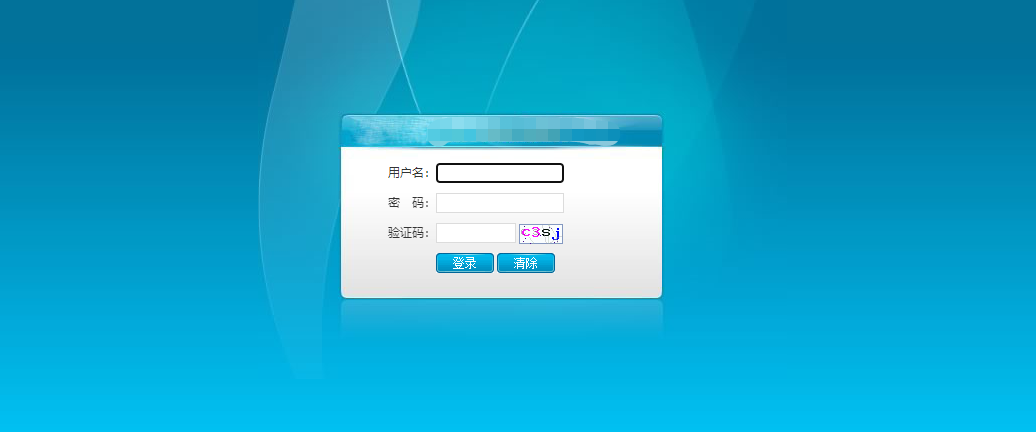

验证码爆破页面发现

登录页面存在验证码,尝试爆破,验证码错误

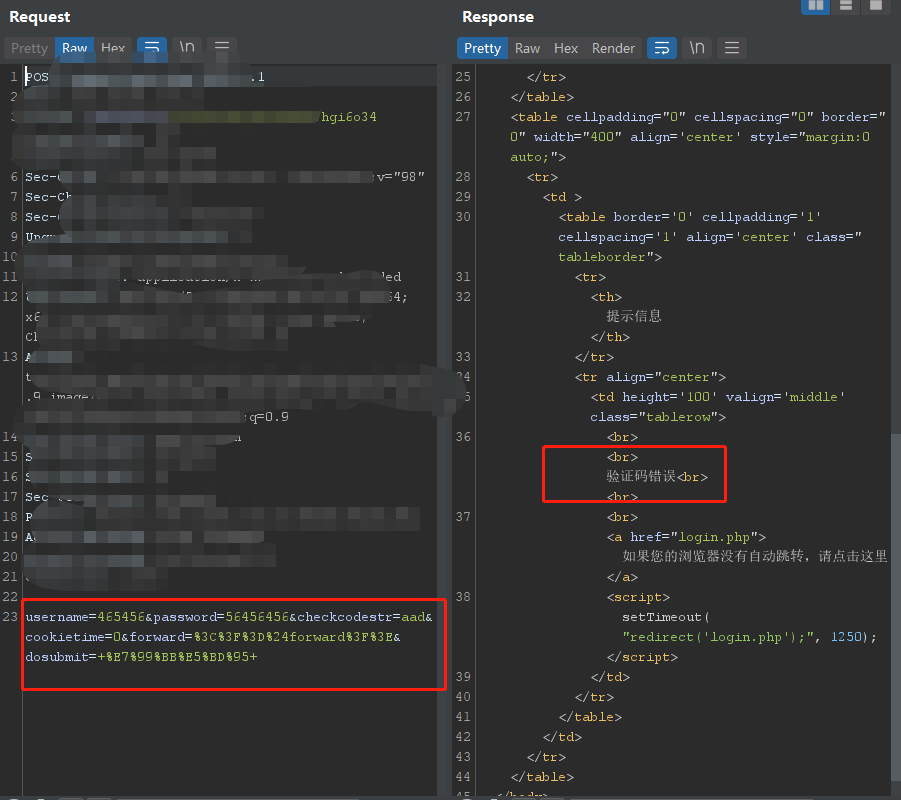

使用burpsuite 抓包分析

post请求中能看到 username、password、checkcodestr 等参数,即可进行爆破

xp_CAPTCHA

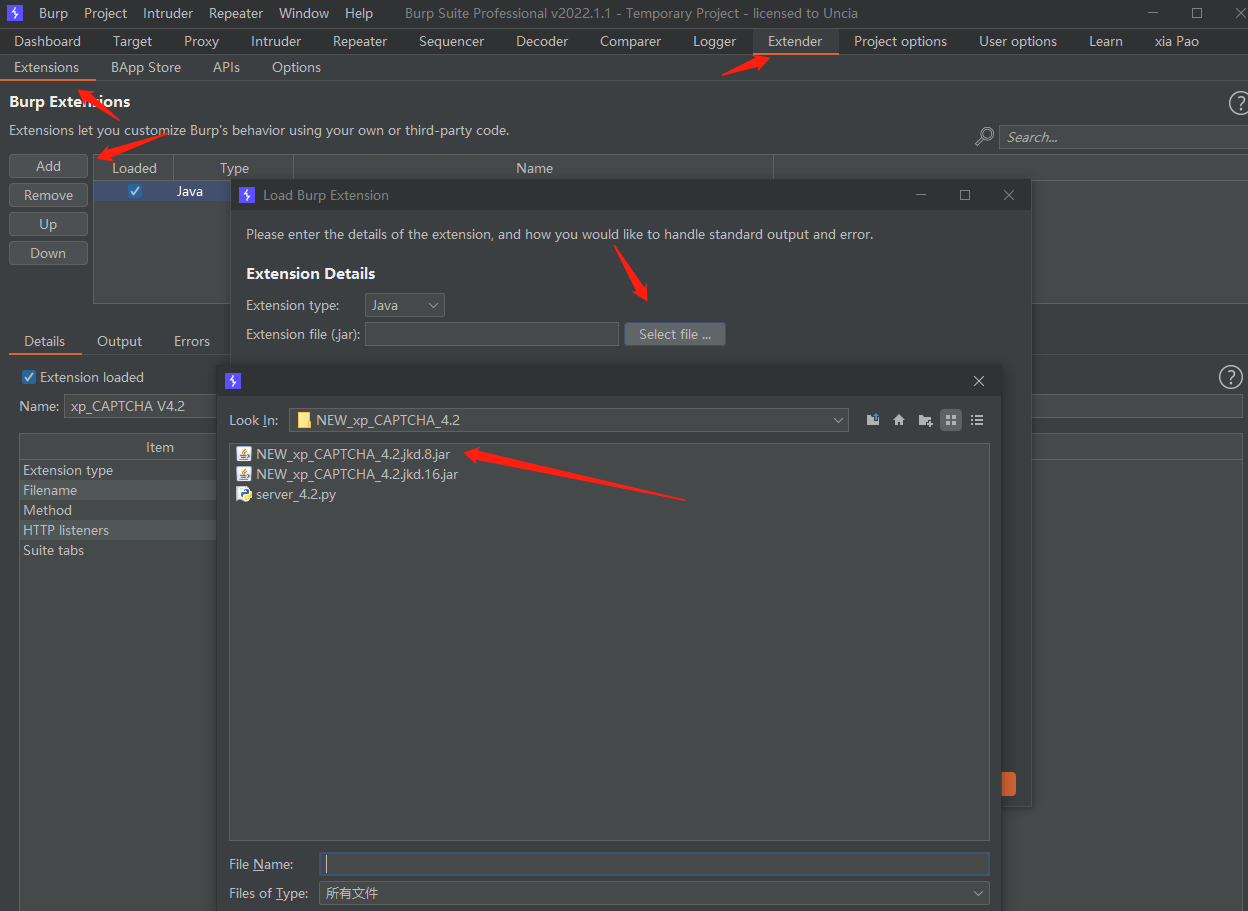

使用xp_CAPTCHA识别验证码,进行密码爆破

1、默认使用jdk1.8编译

2、在最新版的burp2.x中jdk为1x,会导致插件不可用,,使用jdk8编译到不行,请下载jdk16版本试试。

3、爆破时,记得把线程设置为1。

- 1

- 2

- 3

- 4

- 5

burp suite使用

Burp导入插件

运行server_4.2.py

会在本地搭建一个web服务

python server_4.2.py

访问 http://127.0.0.1:8899 搭建成功

[外链图片转存中…(img-YO4OupkU-1669646291301)]

打开burp配置接口

配置瞎跑接口为:127.0.0.1:8899

配置验证码的url地址为:https://xxxxxx/checkcode.php

勾选监控intruder、监控repeater 保存配置

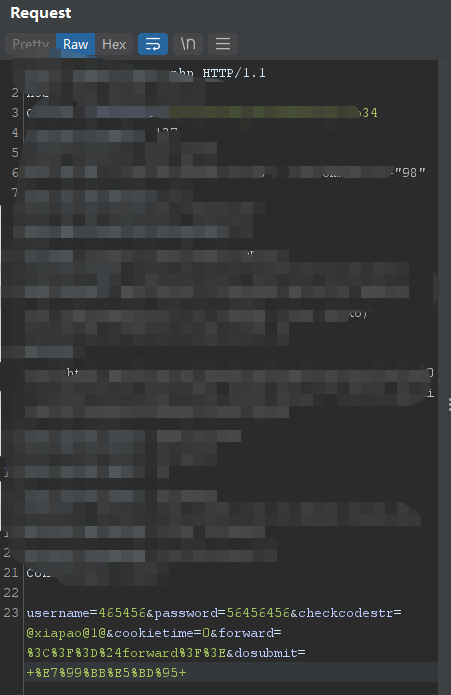

修改repeater模块,checkcodestr参数为:@xiapao@1@

点击重发,发现收到密码不正确,即可发送到intruder模块进行爆破用户名,密码

payload添加密码字典,直到爆破出用户名密码即可

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/运维做开发/article/detail/754566

推荐阅读

相关标签