热门标签

热门文章

- 1龙格-库塔法_三阶龙格库塔

- 2探索Yahoo Finance API:一个强大的金融数据获取工具

- 3Gu‘reum 工作室在The Sandbox推出 2024 年农历新年活动!

- 4头歌实践平台-数据结构-二叉树及其应用_头歌数据结构前序,后序创造树

- 5微信小程序加入购物车流程_微信小程序 购物车

- 6Llama 3:迄今最强开源大模型,性能媲美GPT-4!附下载教程!_llama3 大模型

- 7Hadoop的MapReduce使用_hadoop mapreduce使用

- 8ubuntu 16.04下安裝和配置ros_ubuntu 16.0400 ros安装

- 95种利用AI的变现渠道,90%都适合新手!

- 10【GD32】AD9833模块 DDS模块 提供测试程序 正弦波/方波/三角波信号发生器

当前位置: article > 正文

Linux系统安全及应用(1)

作者:Cpp五条 | 2024-05-06 23:55:26

赞

踩

Linux系统安全及应用(1)

目录

一.账号安全控制

系统账号清理

将非登录用户的Shell设为/sbin/nologin

- usermod -s /sbin/nologin 用户名

锁定长期不使用的账号

- usermod-L用户名

- passwd-S用户名

- passwd-用户名

删除无用的账号

- userdel [-r]用户名

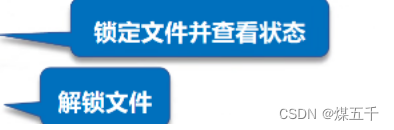

锁定账号文件passwd、shadow

- chattr +i/etc/passwd /etc/shadow

- Isattr/etc/passwd /etc/shadow

- chattr -i/etc/passwd /etc/shadow

chattr + i [文件名]:锁定指定文件

- [root@localhost ~]# chattr +i /etc/passwd

- [root@localhost ~]# lsattr /etc/passwd

- ----i----------- /etc/passwd

- [root@localhost ~]# ll /etc/passwd

- -rw-r--r--. 1 root root 2498 4月 18 17:23 /etc/passwd

- [root@localhost ~]# echo 1111 >> /etc/passwd

- -bash: /etc/passwd: 权限不够

- [root@localhost ~]# chattr +i /etc/shadow

- [root@localhost ~]# useradd lisi

- useradd:无法打开 /etc/passwd

- [root@localhost ~]# echo 123123 | passwd --stdin lll

- 更改用户 lll 的密码 。

- passwd: 鉴定令牌操作错误

- [root@localhost ~]# userdel lll

- userdel:无法打开 /etc/passwd

chattr - i [文件名]:解锁指定文件

- [root@localhost ~]# chattr -i /etc/passwd /etc/shadow

- [root@localhost ~]# lsattr /etc/passwd

- ---------------- /etc/passwd

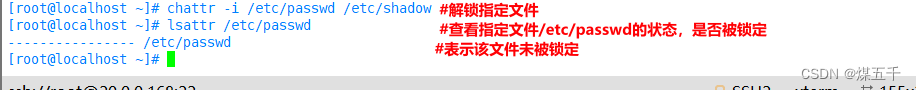

二.密码安全控制

密码安全控制

- 设置密码有效期

- 要求用户下次登录时修改密码

chage -M [密码有效期天数] [系统中已存在的用户名]

修改系统中已经存在用户的密码有效期

- [root@localhost ~]# chage -M 35 lll

- [root@localhost ~]# tail /etc/shadow

- sshd:!!:19828::::::

- avahi:!!:19828::::::

- postfix:!!:19828::::::

- tcpdump:!!:19828::::::

- mwq:$6$aGtV0krLdkxMKXTH$9A0or5E3UuqGoZr2hPaRmtUuZcd7nvQI3ekvc7.oRkivND0PWTvYqDDIdT20e5yKZ/TTQ33jaz6niJRlIc4wA0::0:99999:7:::

- apache:!!:19828::::::

- lll:$6$bVkg0T15$1u4lwDuM7EcOuP5AC4lVMyR.NovwEAO8tkXg1uTDzNQkSvYPiBbhnL1J93YizfEcRWXUjy8RcYsfxzPEzfStM.:19831:0:35:7:::

- clr:$6$NLTnP.oX$opiHUXZuq.dpqHDy/51AbiUjXgjtIfIlmWfy2RdOJE1aZHD3gOWQjonfQwkImZBEdQAGfBaqeV0BS9OHy11HC1:19831:0:99999:7:::

- l:$6$hyydKWkw$DNXko82Ru8yXKNR4.pq6ZPonsgp.w2gvL1IEBTmyQhjvV13RVRre9FE7E5alHiVcFYJqwG8ncU3AQPnqwtPmb.:19831:0:99999:7:::

- abc:!!:19831:0:99999:7:::

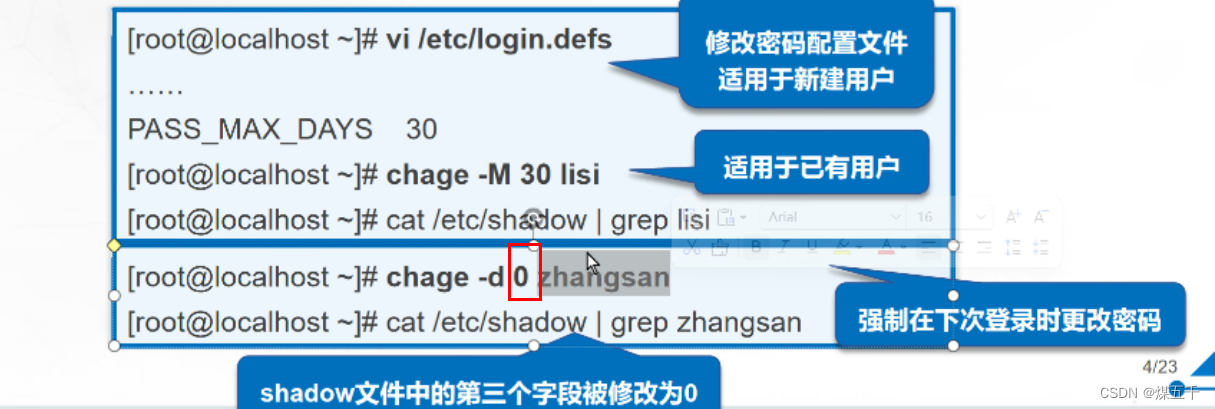

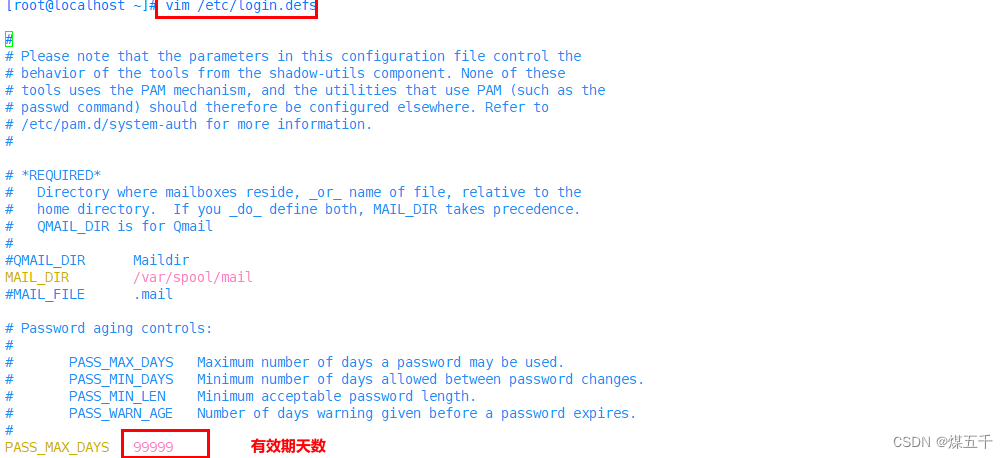

vim /etc/lpgin.desf→PASS_MAX_DAYS

针对新用户

- [root@localhost ~]# useradd lgd

- [root@localhost ~]# vim /etc/login.defs

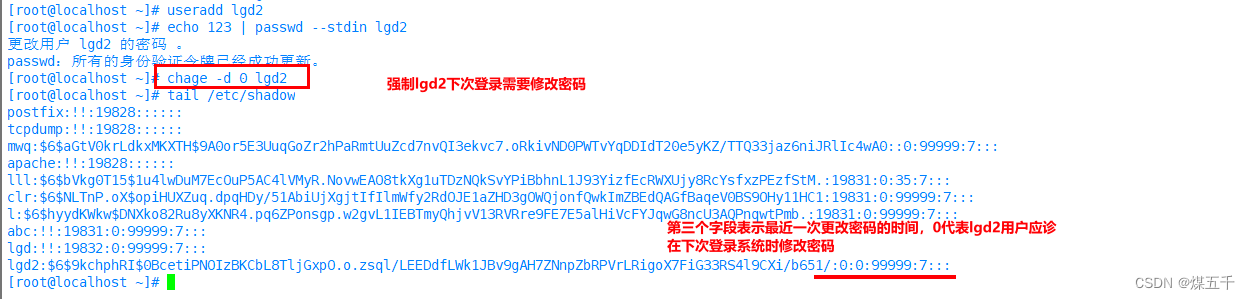

chage -e 0 用户名

强制用户下一次登录修改密码

- [root@localhost ~]# useradd lgd2

- [root@localhost ~]# echo 123 | passwd --stdin lgd2

- 更改用户 lgd2 的密码 。

- passwd:所有的身份验证令牌已经成功更新。

- [root@localhost ~]# chage -d 0 lgd2

- [root@localhost ~]# tail /etc/shadow

- postfix:!!:19828::::::

- tcpdump:!!:19828::::::

- mwq:$6$aGtV0krLdkxMKXTH$9A0or5E3UuqGoZr2hPaRmtUuZcd7nvQI3ekvc7.oRkivND0PWTvYqDDIdT20e5yKZ/TTQ33jaz6niJRlIc4wA0::0:99999:7:::

- apache:!!:19828::::::

- lll:$6$bVkg0T15$1u4lwDuM7EcOuP5AC4lVMyR.NovwEAO8tkXg1uTDzNQkSvYPiBbhnL1J93YizfEcRWXUjy8RcYsfxzPEzfStM.:19831:0:35:7:::

- clr:$6$NLTnP.oX$opiHUXZuq.dpqHDy/51AbiUjXgjtIfIlmWfy2RdOJE1aZHD3gOWQjonfQwkImZBEdQAGfBaqeV0BS9OHy11HC1:19831:0:99999:7:::

- l:$6$hyydKWkw$DNXko82Ru8yXKNR4.pq6ZPonsgp.w2gvL1IEBTmyQhjvV13RVRre9FE7E5alHiVcFYJqwG8ncU3AQPnqwtPmb.:19831:0:99999:7:::

- abc:!!:19831:0:99999:7:::

- lgd:!!:19832:0:99999:7:::

三.命令历史限制

命令历史限制

- 减少记录的命令条数

- 登陆时自动清空命令历史

history

查看历史命令

- [root@localhost ~]# history

- 1 ifconfig

- 2 ifconfig ens33

- 3 vi ens33

- 4 vi /etc/sysconfig/network-scrip/ifcfg-ens33

- 5 ping baidu.com

- 6 ifconfig ens33

- 7 help ens33

- 8 help ip

- 9 man -k ens33

- 10 vi /etc/sysconfig/network-scripts/ifcfg-ens33

- 11 systemctl restart network

- 12 ping baidu.com

- 13 ipconfig ens33

- 14 ifconfig ens33

- 15 mount /dev/sr0 /mnt

- 16 mount /dev/sr0/ mnt

- 17 df

- 18 cd /boot

- 19 cd grub2/

- 20 ls

- 21 mount/dev/sr0 /mnt

- 22 mount/dev/sr0/ mnt

- 23 mount /dev/sr0/ mnt

- 24 mount /dev/sr0 /mnt

- 25 mount /dev/sr0/ mnt

- 26 df

- 27 mount /dev/sr0/ mnt

- 28 mount/dev/sr0/ mnt

- 29 mount/dev/sr0 /mnt

- 30 mount /dev/sr0 /mnt

- 31 df

- 32 cd /etc/yum.repo.d/

- 33 cd/etc/yum.repo.d/

- 34 cd /etc/yum.repos.d/

- 35 mkdir repo.bak

- 36 mv *.repo repo.bak

- 37 vim local.repo

- 38 yum clean all && yum makecache

- 39 yum install -y httpd

- 40 dd if=/dev/zero of=/dev/sda bs=446 count=1

- 41 init 6

- 42 fdsik /dev/sdb

- 43 fdisk /dev/sdb

- 44 cd /tmp

- 45 ]# cp /dev/sr0 /tmp & nohup

- 46 ]nohup cp /dev/sr0 /tmp &

- 47 nohup ./catalina.sh run &

- 48 cd /tmp

- 49 df

- 50 mount /dev/sr0 /mnt

- 51 cd /etc/yum.repos.d/

- 52 mkdir repos.bak

- 53 mv *.repo repos.bak

- 54 vim

- 55 vim local.repo

- 56 yum clean all && yum makecache

- 57 cd

- 58 yum install -y httpd

- 59 vim local.repo

- 60 yum clean all && yum makecache

- 61 df

- 62 cp /dev/sr0 /tmp

- 63 cp /dev/sr0 /tmp &

- 64 y

- 65 ll -h

- 66 cd /tmp

- 67 ll -h

- 68 ll -l

- 69 ls

- 70 ll -h

- 71 crontab -l

- 72 systemctl status crond.service

- 73 crontab -e

- 74 crontab -l

- 75 cd /var/spool/cron

- 76 cat root

- 77 echo '30 7 * * 6 /usr/bin/systemctl httpd restart' >> /var/spool/cron/root

- 78 crontab -l

- 79 crontab -e #打开crontab

- 80 groupadd -g 666 lll

- 81 groupadd -g 666 llll

- 82 useradd 123

- 83 useradd 789

- 84 useradd abc

- 85 gpasswd -a abc llll

- 86 gpasswd -d abc llll

- 87 groupdel llll

- 88 chattr +i /etc/passwd

- 89 lsattr /etc/passwd

- 90 ll /etc/passwd

- 91 echo 1111 >> /etc/passwd

- 92 chattr +i /etc/shadow

- 93 useradd lisi

- 94 echo 123123 | passwd --stdin lll

- 95 userdel lll

- 96 chattr -i /etc/passwd /etc/shadow

- 97 lsattr /etc/passwd

- 98 chage -M 30 lll

- 99 vim /etc/shadow

- 100 chage -M 35 lll

- 101 tail /etc/shadow

- 102 useradd lgd

- 103 vim /etc/shadow

- 104 vim /etc/login.defs

- 105 useradd lgd2

- 106 echo 123 | passwd --stdin lgd2

- 107 chage -d 0 lgd2

- 108 tail /etc/shadow

- 109 history

history -c

清空历史记录

![]()

vim /etc/profile

export HISISIZE=XX

soure/etc//profile

限制历史命令数量

vim .bash_history

echo ’ ’ > /.bash_history

将空数据内容重定向写入到/.bash_history文件中,实现开机登录,自动清空历史命令

修改/etc/bashrc文件

实现开机登录,自动清空历史命令

- vim /etc/bashrc

- /.bash_history

四.限制su切换用户

1)将信任的用户加入到wheel组中

gpasswd wheel -a 用户名

- [root@localhost ~]# gpasswd wheel -a lll

- 正在将用户“lll”加入到“wheel”组中

![]()

2)修改su的PAM认证配置文件

vim /etc/pam.d/su -> 开启 auth required pam_wheel.so use_uid 的配置

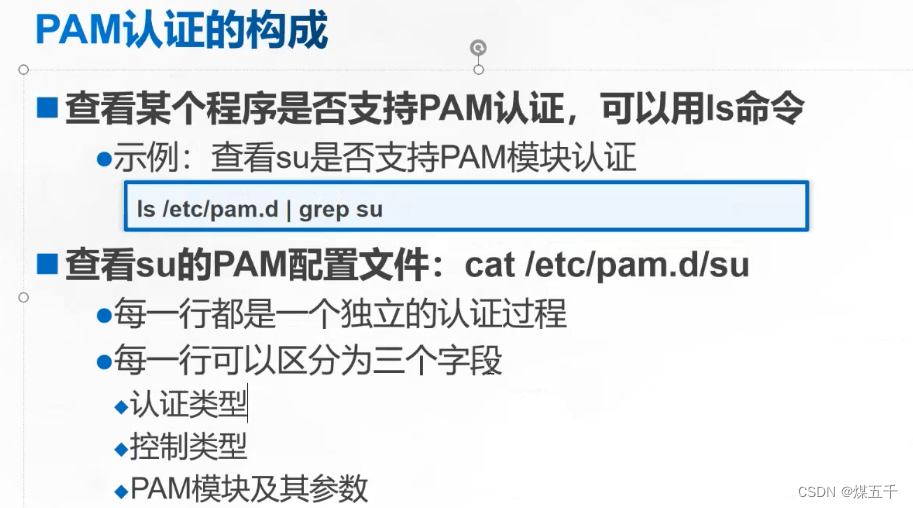

五.PAM认证的构成

五.PAM认证的构成

六.使用sudo机制提升权限

visudo

或

vi /etc/sudoers(此文件的默认权限为 440,保存退出时必须执行“:wq!”命令来强制操作)

“/var/log/sudo” :保存日志文件,可以查看到所有用户登录系统的操作

- [root@clr ~]# vim /etc/sudoers

-

- ## Same thing without a password

- # %wheel ALL=(ALL) NOPASSWD: ALL

- zhangsan ALL=(root) /usr/sbin/ifconfig

- lisi ALL=!/bin/rm

- User_Alias GZY=zhangsan,lisi

- Cmnd_Alias ADMIN=/sbin/*,!/usr/sbin/reboot,!/usr/sbin/poweroff,!/usr/sbin/init,!/usr/sbin/shutdown

- GZY ALL = NOPASSWD: ADMIN

-

- Defaults logfile = "/var/log/sudo" #保存日志文件

-

- [root@clr ~]# cd /var/log/

- [root@clr /var/log]# vim sudo

- Apr 13 00:09:36 : zhangsan : command not allowed ; TTY=pts/0 ; PWD=/root ;

- USER=root ; COMMAND=/sbin/reboot #zhangsan用户不被允许的操作

- Apr 13 00:09:51 : zhangsan : TTY=pts/0 ; PWD=/root ; USER=root ;

- COMMAND=/sbin/route add -net 10.0.0.1/24 gw 192.168.80.20 dev ens33 #zhangsan用户添加路由的操作

- Apr 13 00:10:12 : lisi : command not allowed ; TTY=pts/0 ; PWD=/home/lisi ; #用户lisi不被允许的操作

- USER=root ; COMMAND=/sbin/reboot

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/Cpp五条/article/detail/546475

推荐阅读

相关标签