- 1Claude在线AI注册教程(免费、可平替Chatgpt)_claude.ai注册

- 2pytorch网络冻结的三种方法区别:detach、requires_grad、with_no_grad

- 3自然语言处理应用(三):微调BERT_bert微调

- 4ChatGPT指引:借助ChatGPT撰写学术论文的技巧

- 5自动旋转时,AndroidAutoSize的自适应问题(横竖屏不同布局)_autosizeconfig

- 6边缘AI行业报告:发展趋势、相关机遇、产业链及相关公司深度梳理_中国边缘ai市场发展因素分析

- 7计算机科学家艾伦·图灵:什么是人工智能?_图灵人工智能定义

- 8微信小程序面试题大全(持续更新)_小程序相关面试题

- 9标签注释、基础图元--osgearth_annotation_osgearth基础知识点 博客

- 10鸿蒙原生应用/元服务开发-利用picker选择器来多选相册图片_unity 调用鸿蒙picker

如何在横向渗透攻击中寻到一线生机

赞

踩

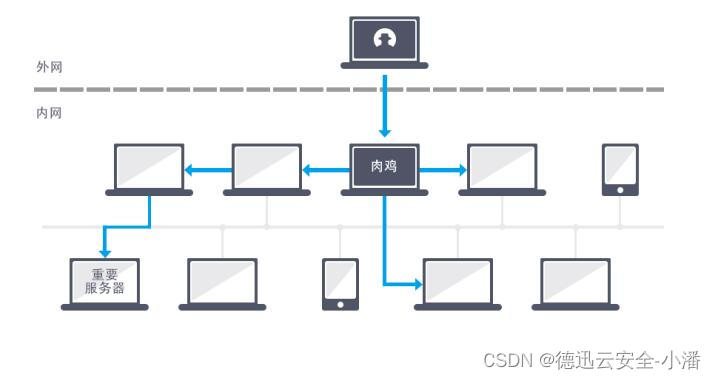

横向渗透,作为计算机网络中的一种攻击技术,展现出了攻击者如何巧妙地利用同一级别系统间的漏洞和弱点,扩大其网络访问权限。与纵向渗透不同,横向渗透不关注权限的垂直提升,而是更侧重于在同一层级内扩展影响力。

横向渗透可以发生在局域网或广域网中,攻击者通常通过利用弱点、漏洞或不安全的身份验证方法来获取访问权限。一旦入侵了一个系统,攻击者可能会尝试使用该系统的凭据或其他攻击方法,以获取对其他相邻系统的访问权限。

横向渗透攻击的目标是在目标网络内部扩散,在多个系统上建立持久性,并获取对关键系统和数据的控制权。这种类型的攻击对组织来说可能非常危险,因为攻击者可以在网络中自由活动并造成严重的数据泄露、破坏或服务中断。

一、横向渗透攻击原理

为了实现横向渗透,攻击者通常会采取一系列精心策划的策略。以下是对这些策略的详细润色:

- 弱密码利用:攻击者善于利用人们的心理弱点,尝试使用简单或常见的密码来破解其他系统的登录权限。一旦用户在多个系统上重复使用相同的密码,攻击者便能轻松利用已获取的一个系统访问权限,在其他系统上尝试相同的登录凭据,从而实现对多个系统的非法入侵。

- 操作系统漏洞利用:攻击者深知操作系统中的安全漏洞是他们突破防御的绝佳机会。他们会积极寻找并利用未修补的安全补丁、远程执行代码(RCE)漏洞等,通过巧妙利用这些漏洞,攻击者能够悄无声息地获取对其他系统的完全控制权限。

- 傀儡账户滥用:攻击者一旦成功入侵某个用户账户,便不会轻易放过这个机会。他们会利用这个已被攻陷的账户及其系统特权,巧妙地创建傀儡账户或提升现有账户的权限,从而进一步扩展自己在网络中的影响力,实现对其他系统的控制。

- 精心策划的网络钓鱼和社交工程:攻击者擅长利用人性的弱点,通过发送钓鱼邮件、嵌入恶意链接或伪装成合法用户等手段,精心策划社交工程攻击。他们通过巧妙的言辞和伪装,诱使目标用户点击链接、下载恶意软件或泄露敏感信息,从而轻松获取对目标系统的访问权限。

- 中间人攻击:攻击者善于在受感染的网络中扮演“中间人”的角色,监听或篡改通信流量。他们通过拦截并解析通信数据,能够轻松获取用户的登录凭据、会话令牌等敏感信息。一旦掌握了这些关键信息,攻击者便能轻松访问其他系统,进一步扩大其攻击范围。

- 横向移动工具利用:为了更有效地实施横向渗透攻击,攻击者通常会利用专门设计的恶意软件或横向渗透工具。这些工具如漏洞利用框架(如Metasploit)和远程控制软件(如RAT)等,能够帮助攻击者快速识别并利用系统中的漏洞,从一个受感染的系统迅速跳转到其他系统,实现高效的横向移动。

二、横向渗透的危害性

首先,横向渗透攻击允许攻击者在目标网络内部扩散,从而获取对多个系统的访问权限。这意味着攻击者可以在网络中自由活动,并可能访问、窃取或篡改敏感数据。这些敏感数据可能包括商业机密、机密谈话日志、进度计划等,其泄露或滥用可能对企业的运营和声誉造成重大损害。

其次,横向渗透攻击可能导致服务中断或系统瘫痪。攻击者一旦控制了多个系统,就有可能对这些系统发动拒绝服务攻击(DoS)或分布式拒绝服务攻击(DDoS),导致合法用户无法访问服务或系统资源。此外,攻击者还可能故意破坏系统文件或配置,导致系统无法正常运行。

此外,横向渗透攻击还可能被用于建立长期的网络间谍活动基地。攻击者可能会在被控制的系统中安装后门程序或远程访问工具,以便在未来随时返回并继续窃取数据或执行其他恶意活动。这种长期潜伏的威胁使得企业和组织难以察觉和应对。

最后,横向渗透攻击还可能带来法律风险和合规性问题。如果企业未能采取适当的安全措施来防止此类攻击,可能会面临数据泄露、隐私侵犯等法律诉讼。同时,一些行业或地区可能有特定的数据保护和隐私法规,违反这些法规可能会导致罚款或其他法律后果。

三、德迅零域(微隔离)-杜绝横向渗透

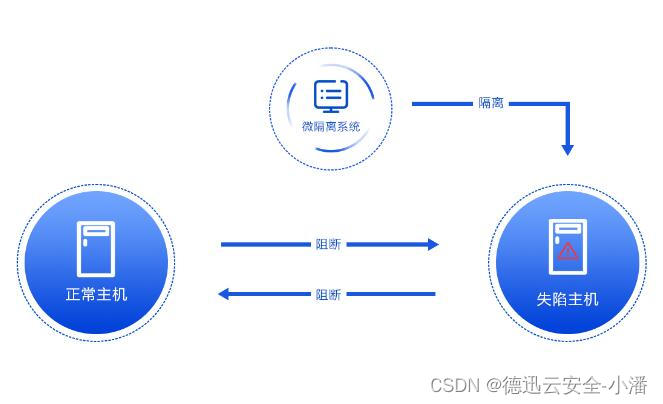

德迅零域·微隔离安全平台可部署在混合数据中心架构中,实现跨平台的统一安全管理,通过自主学习分析、可视化展示业务访问关系,实现细粒度、自适应的安全策略管理。产品在真实威胁中,可快速隔离失陷主机网络,阻断横向渗透行为,让零信任理念真正落地。

由Agent、计算引擎和控制台组成,支持公有云、私有云、混合云、物理机、虚拟机、容器等各种业务环境,异构环境对用户完全透明。

1.数据库审计

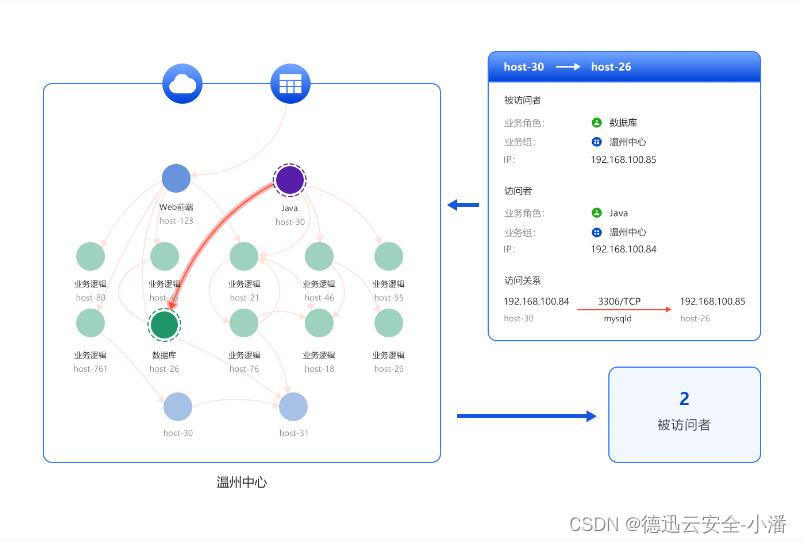

流量看得清——业务拓扑图可视化展示访问关系

自动学习业务访问关系,并以多种拓扑图清晰展示,结合资产信息,为策略制定提供基础。

2.策略好管理

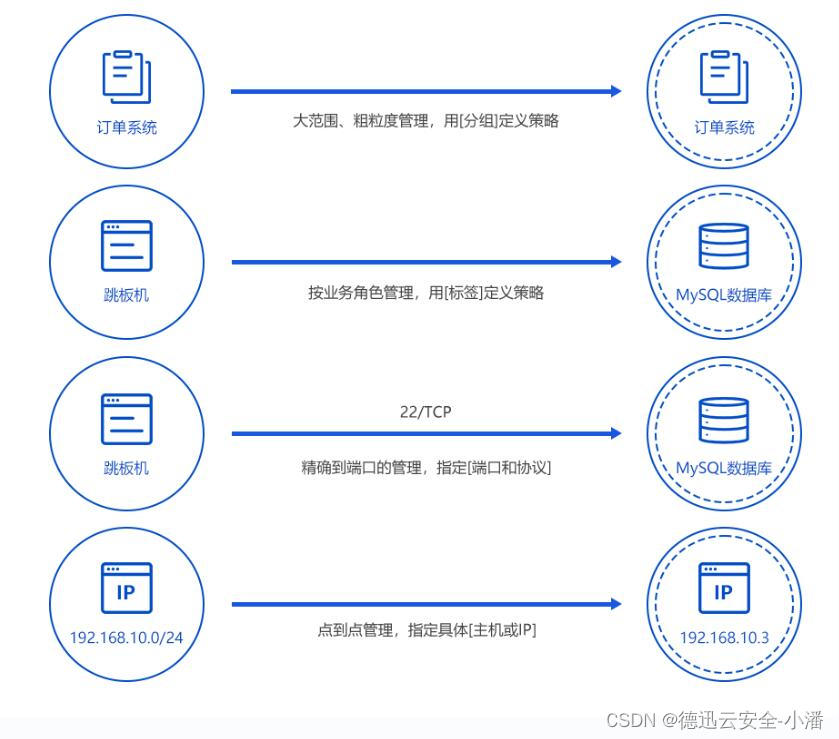

策略好管理——多种策略形式实现自动化运维

依据不同管理场景,配置不同粒度的控制策略,并随业务或环境变化自适应调整策略,实现自动化运维。

3.策略易验证

策略易验证——监控异常访问并自动验证策略

在不真实拦截流量的情况下,持续监控学习业务访问关系,自动验证策略准确性和覆盖度。

4.管控多选择

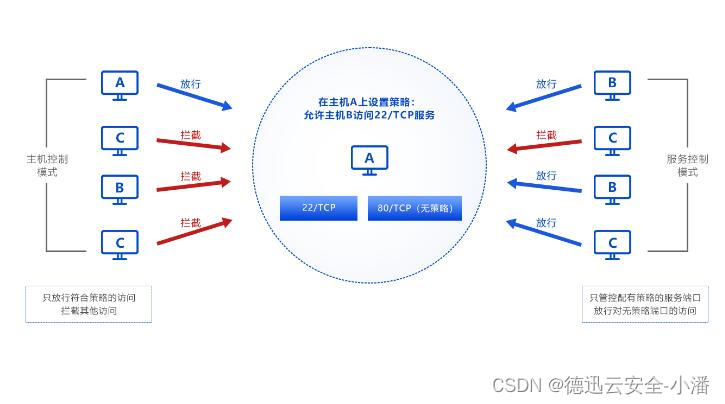

管控多选择——根据管理要求选择不同控制强度

访问控制模式决定控制策略如何放行/阻断网络连接,配合不同的管理要求,支持不同强度的控制模式。

5.威胁可隔离

威胁可隔离——失陷主机快速隔离防止威胁扩散

在发生真实攻击场景下,提供应急响应手段,迅速隔离失陷主机网络,防止威胁进一步扩散。

6.保护更全面

保护更全面——非受控设备和DMZ区主机访问控制

对未部署Agent的网络设备和业务敏感主机实现保护,并可对DMZ区主机的外网访问进行控制。