热门标签

热门文章

- 1MIPS 、DMIPS、MFLOPS、petaflop、teraflop_linpack teraflop

- 2全面解析 Oracle Database 20c 数据库技术架构_oracle20c与11

- 3【华为OD机试真题 Java语言】456、分披萨 | 机试真题+思路参考+代码解析(C卷)(本题100%)_分披萨java

- 4Ruby应用部署的艺术:策略与实践

- 5AI智能人机对话小程序系统源码 附带完整的搭建教程_小程序接入智能体

- 6Java虚拟机:JVM 主要组成部分与内存区域_jvm的组成和内存结构

- 7从无到有PCB一块板子_如何将立创的元件导入pads

- 8解密AI的未来:决策式AI与生成式AI的深度解析_决策式ai和生成式ai区别

- 9Linux下logrotate命令使用教程详解_logrotate -d和-f区别

- 10特洛伊木马服务器源代码(C#)

当前位置: article > 正文

(三)openEuler欧拉系统CVE-2024-1086漏洞复验及修复_openeuler cve-2024-1086

作者:Guff_9hys | 2024-08-21 16:18:48

赞

踩

openeuler cve-2024-1086

目录

前言

近日,Linux内核被曝存在提取权限漏洞(漏洞编号CVE-2024-1086),攻击者利用该漏洞可在本地进行提权操作,最高可获取目标服务器的root管理权限,根据openEuler社区公告,也存在此漏洞(公告链接)

一、openEuler内核漏洞复验

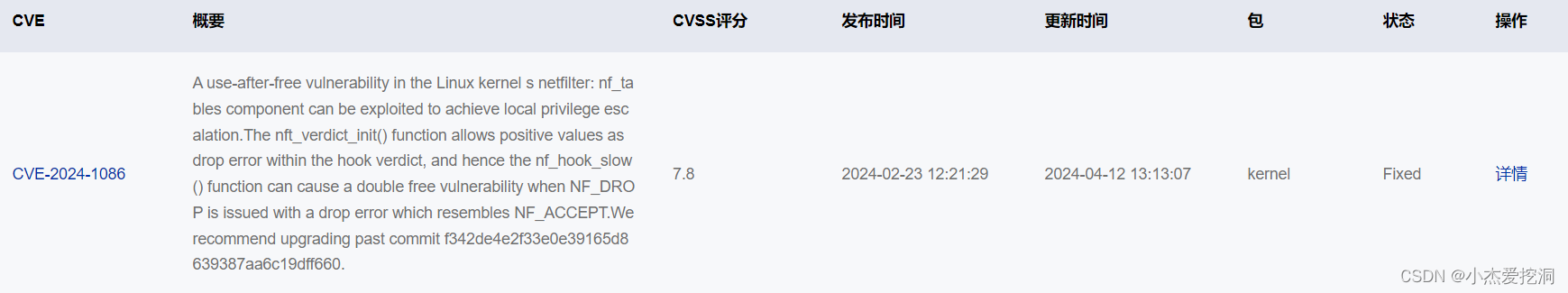

1.1、漏洞信息

1.2、影响版本

- openEuler-20.03-LTS-SP1

- openEuler-20.03-LTS-SP4

- openEuler-22.03-LTS

- openEuler-22.03-LTS-SP1

- openEuler-22.03-LTS-SP1

- openEuler-22.03-LTS-SP2

- openEuler-22.03-LTS-SP2

- openEuler-22.03-LTS-SP3

本文以openEuler-22.03-LTS为例验证修复过程

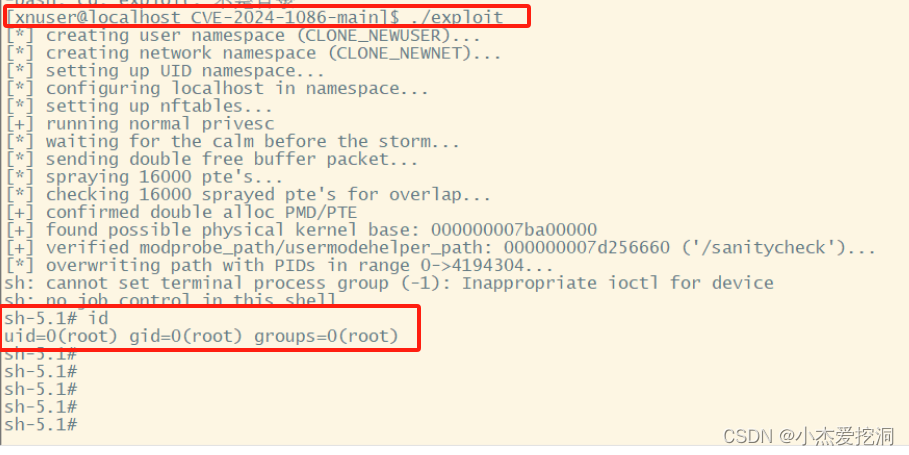

1.3、验证过程

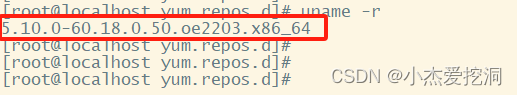

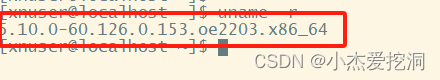

确认内核版本

现场内核验证过程及结果如下所示:

二、openEuler内核漏洞修复

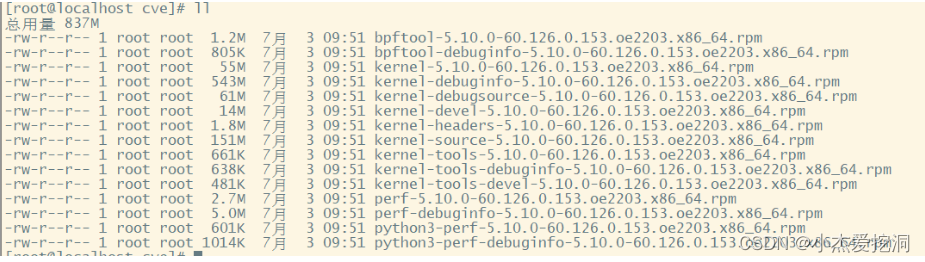

openEuler社区选择对应版本下载补丁

地址:CVE详情

上传补丁到服务器

rpm -ivh *.rpm

所有补丁安装完成后,重启服务器(如部分补丁安装失败跳过即可)

重启完成,确认内核版本,如下图为升级成功:

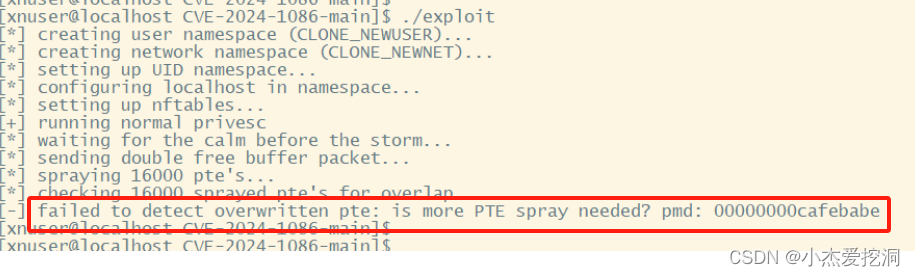

三、openEuler修复验证

再此进行漏洞验证:

经过验证已不再能进行提权操作,漏洞修复完成

四、总结

通过上述步骤,可以完成openEuler系统内核版本漏洞的修复,如果您在修复过程中遇到任何问题,可私信我或评论区留言,后续为大家持续更新openEuler欧拉系统的常见问题及配置解决方法

推荐阅读

相关标签