热门标签

热门文章

- 1hadoop的三大核心组件之HDFS和YARN_hdfs yern

- 2【实体对齐·HGCN】Jointly Learning Entity and Relation Representations for Entity Alignment

- 3Linux系统简介_linux硬件设备由什么直接管理

- 4Git入门到精通(大全)_git从入门到精通

- 5软件测试只会“点点点”,凭什么让开发看的起你?_软件测试点点点

- 6echarts的简单使用_echarts简单使用

- 7Introduction to 3D Game Programming with DirectX 12 学习笔记之 --- 第七章:在Direct3D中绘制(二)_direct3d画圆

- 8HarmonyOS Next 使用Web获取相机拍照图片案例_onshowfileselector返回值

- 9用70行Python编写一个概率编程语言_pyro教材 概率编程

- 10自动化搞钱:7个最强免费AI工具,10倍速提升赚钱、超过99%的人_7個最強免費ai工具,10倍速提升賺錢、自媒體內容創作、工作效率,超過99%的人

当前位置: article > 正文

Springboot之Actuator的渗透测试和漏洞修复_springboot漏洞检测工具

作者:Guff_9hys | 2024-07-16 18:25:50

赞

踩

springboot漏洞检测工具

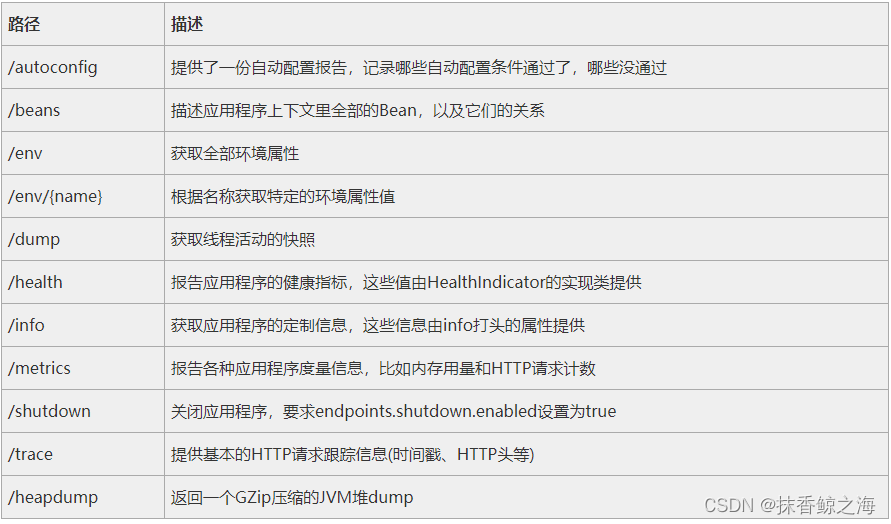

Actuator 的 REST 接口

Actuator监控分成两类:原生端点和用户自定义端点;自定义端点主要是指扩展性,用户可以根据自己的实际应用,定义一些比较关心的指标,在运行期进行监控。

原生端点是在应用程序里提供众多 Web 接口,通过它们了解应用程序运行时的内部状况。原生端点又可以分成三类:

应用配置类:可以查看应用在运行期的静态信息:例如自动配置信息、加载的springbean信息、yml文件配置信息、环境信息、请求映射信息;

度量指标类:主要是运行期的动态信息,例如堆栈、请求连、一些健康指标、metrics信息等;

操作控制类:主要是指shutdown,用户可以发送一个请求将应用的监控功能关闭。

- 1

- 2

- 3

Spring boot Actuator 1.X 提供了 13 个接口,具体如下表所示:

今天安全部门漏扫的时候 扫出了两个漏洞:

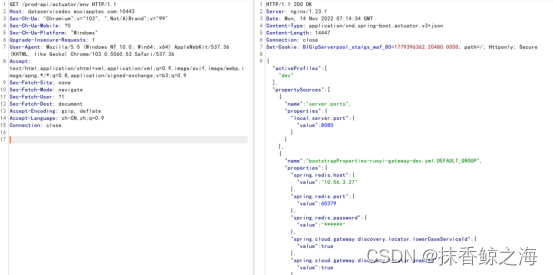

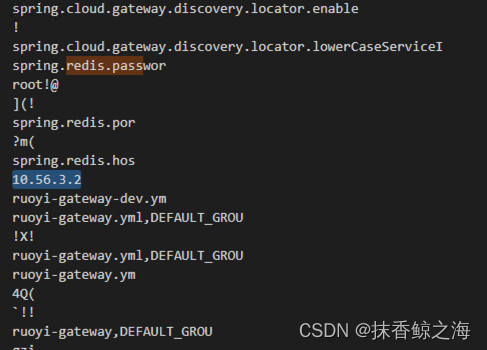

1. env

http://ip:8080/actuator/env

GET 请求 /env 会直接泄露环境变量、内网地址、配置中的用户名等信息;当程序员的属性名命名不规范,例如 password 写成 psasword、pwd 时,会泄露密码明文;

2.heapdump

Heapdump地址为(60M大小):

https://ip:端口/actuator/heapdump

访问网站的/actuator/heapdump接口,下载返回的GZip 压缩 堆转储文件,使用通过VisualVM/Android studio 加载,通过泄露站点的内存信息,查看到后台账号信息和数据库账号。

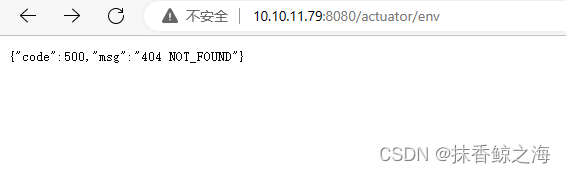

修复

Spring Boot提供了安全限制功能。比如要禁用/env /heapdump接口,则可设置yml如下:

# Tomcat

server:

port: 8080

management:

endpoint:

heapdump:

enabled: false # 启用接口关闭

env:

enabled: false # 启用接口关闭

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

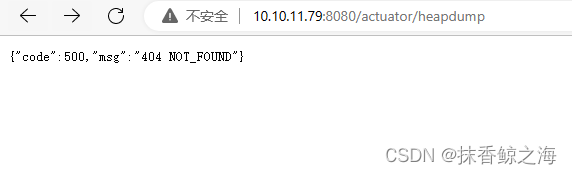

重启 访问一下:

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/Guff_9hys/article/detail/835629?site

推荐阅读

相关标签