- 1前端_环境配置_前端环境配置

- 2使用腾讯云快速完成网站备案的详细过程_腾讯云网站备案

- 3如何在 Codeforces 上出题?_codeforces polygon

- 4java将时间撮转成日期,Java将时间戳转换为日期

- 5Spring3.0带来的新特性_spring3.0的好处

- 6操作系统刷题(十四)_io操作的结束结束可能导致

- 7RT-Thread 中的多线程_rtthread 线程

- 85分钟教程,手把手带你安装使用抓包神器:Whistle ,内含精选爬虫资料_whistle抓包教程

- 9python配置到系统环境中_scripts的路径配置到系统环境中

- 10Docker启动错误_docker启动koko报错 not found file: config.yml

windows主机日志分析(持续更新)

赞

踩

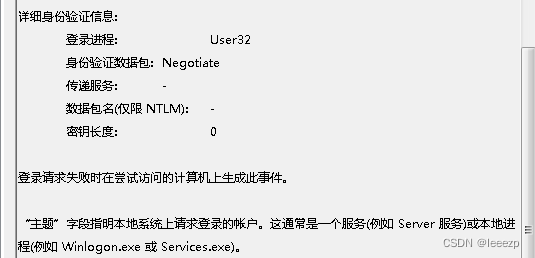

本文使用的环境为我前面博客中介绍的搭建方法。具体链接请参考windows日志转发_leeezp的博客-CSDN博客_windows日志转发 安装 ewk (es+winlogbeat+kibana) 转发主机日志_leeezp的博客-CSDN博客

这篇文章记录windows事件和日志的对应关系。

0x00 远程桌面连接登录(mstsc)

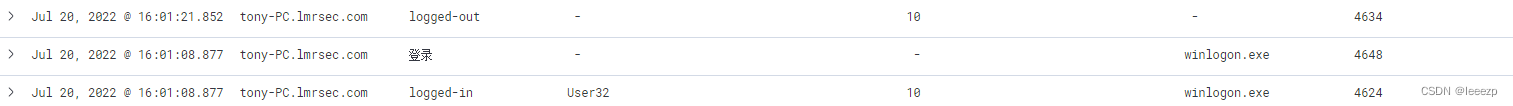

kibana 中添加过滤 host.name、event.action、winlog.event_data.LogonProcessName、winlog.event_data.LogonType、process.name、winlog.event_id。

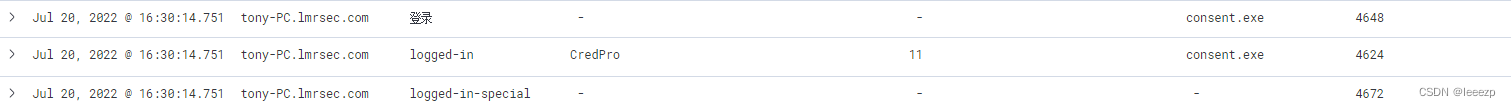

登录成功有三条事件:

登录类型为 10,RemoteInteractive

意思是“通过rdp协议远程登录”。

Fantastic Windows Logon types and Where to Find Credentials in Them

事件id 为 4648,意思是“

当进程通过显式指定帐户的凭据尝试登录帐户时,将生成此事件。

这最常发生在批处理类型配置(如计划任务)中,或者使用"RUNAS"命令时

”

4648 (S) 尝试使用显式凭据登录。 (Windows 10) - Windows security | Microsoft Docs

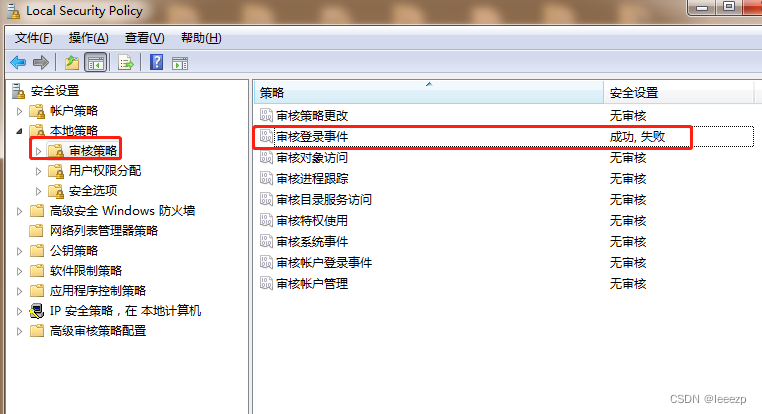

登录失败如果在windows事件查看器 -- Windows日志 -- 安全 查看不到日志,可能是因为没有开启windows本地安全策略审核。(可能与windows版本或本地配置有关)

打开本地安全策略,cmd 输入 secpol.msc,如果报错“试图引用不存在的令牌”,

将 C:\Windows\System32\secpol.msc 复制到其他目录,比如 桌面,双击打开即可。

在 “审核策略” -- “审核登录事件” 开启 “成功” 和 “失败”的日志:

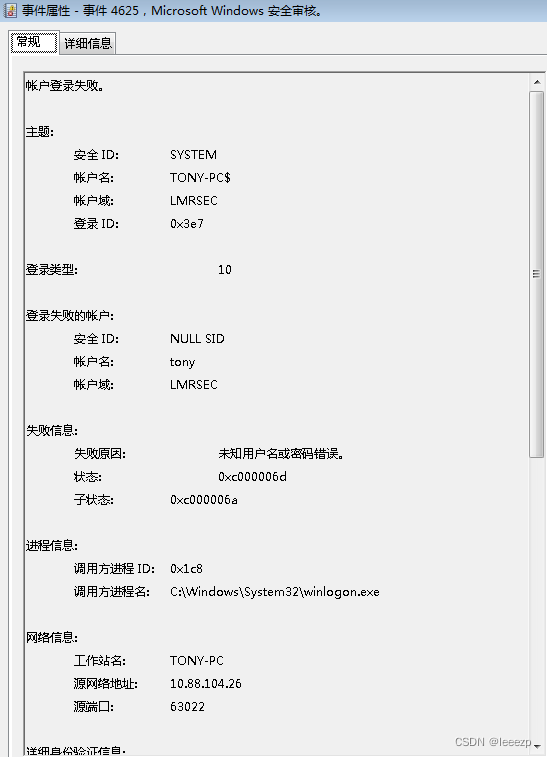

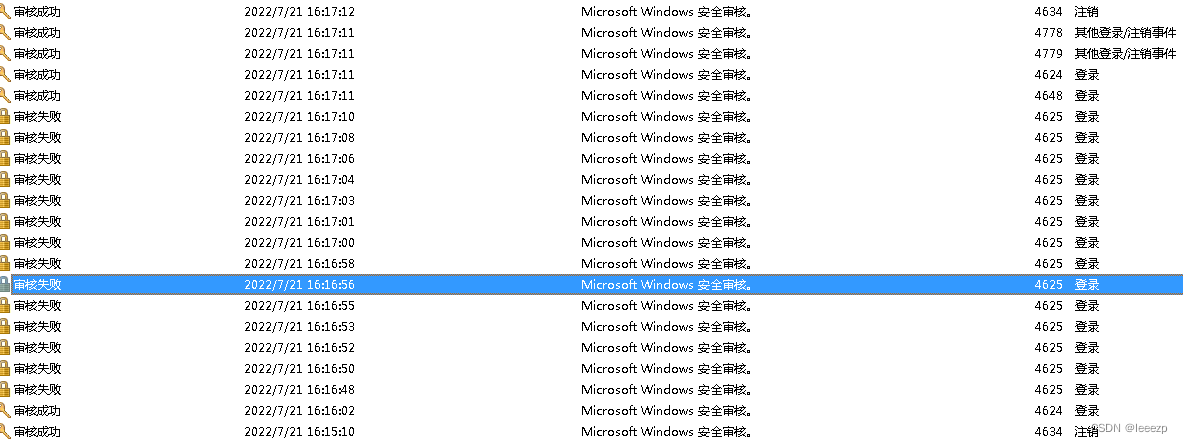

设置完再次mstsc登录失败,在安全日志可以查看到登录失败 事件ID 4625 的告警:

如果没有配置本地安全策略开启登录审计,还有一个地方的日志可以发现一些端倪:

- Hi,

-

- You may view the Remote Desktop connection client ip address information in the following logs:

-

- Event Viewer\Applications and Services Logs\Microsoft\Windows\TerminalServices-LocalSessionManager

-

- Event Viewer\Applications and Services Logs\Microsoft\Windows\TerminalServices-RemoteConnectionManager

-

- Event Viewer\Windows Logs\Security (Event ID: 4624, Logon Type: 10)

-

- -TP

Logging IP adderess during remote desktop connection

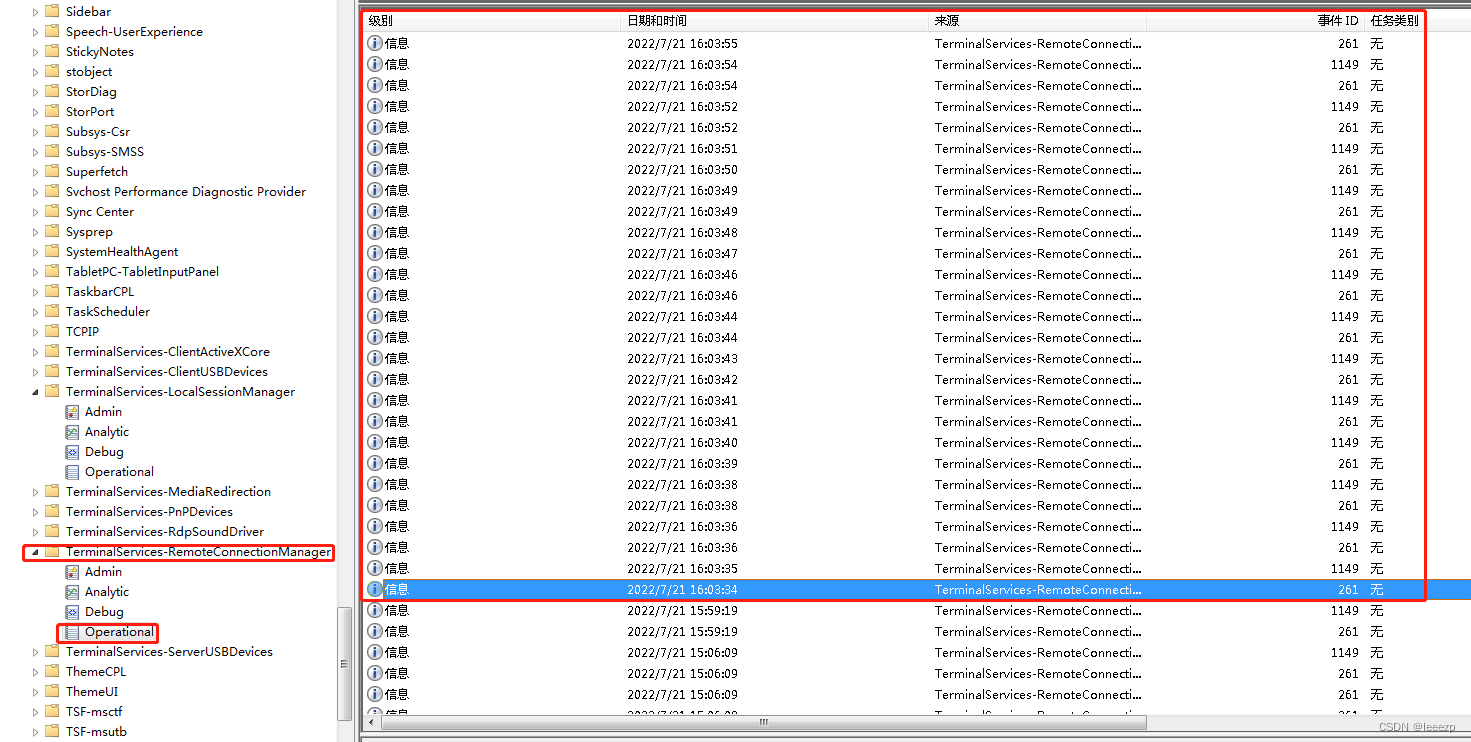

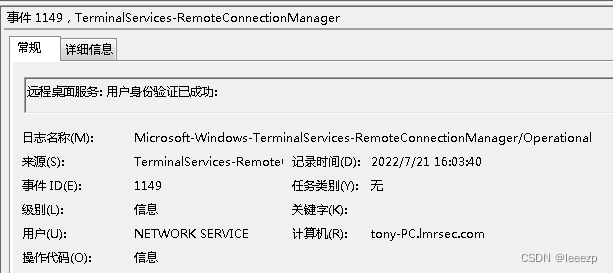

我是在 Event Viewer\Applications and Services Logs\Microsoft\Windows\TerminalServices-RemoteConnectionManager

刚好符合我密码字典里尝试的15次登录失败。

登录失败不清楚为什么会有1149 认证成功的日志。

这个日志可以用于远程登录失败的审计,无法审计登录成功。登录成功还是需要事先开启本地安全策略审核登录事件。

爆破成功的日志为很多 4625 中出现 4624,logintype 都是10。

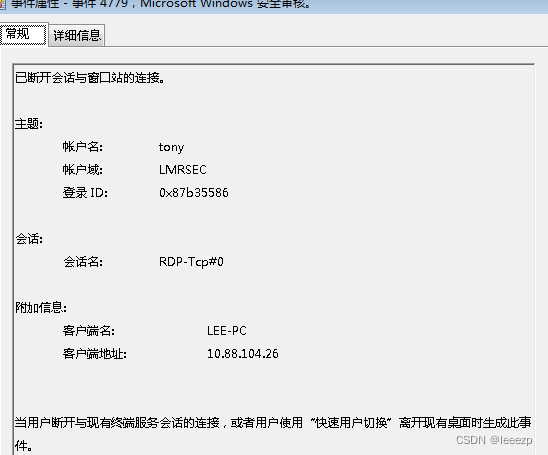

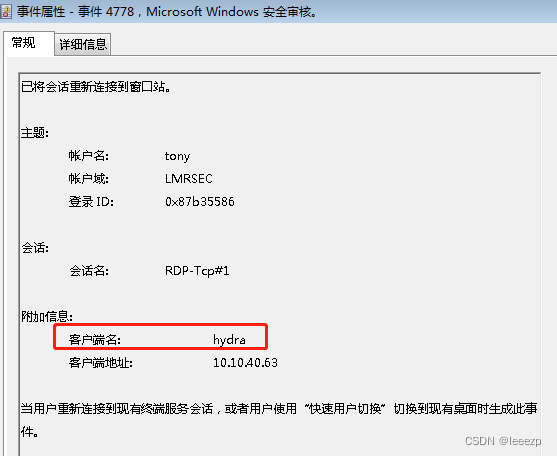

如果看到 4778,4779 则表示 可能爆破时将正在登录的用户顶掉了。

0x01 UAC管理员账号登录

产生三条事件:

consent.exe 意思是“当用户开启用户账户控制(UAC)功能时,一个程序要更改或者使用一些比较高权限才能做的事情的功能的时候、还有当你使用管理员账户运行程序的时候,会弹出一个对话框,询问您是否允许程序修改计算机设置,这个对话框的进程就是consent.exe”。

4672 (S) 分配给新登录的特殊权限。 (Windows 10) - Windows security | Microsoft Docs

4672 常常是管理员及以上权限的用户登录触发。

0x02 mimikatz sekurlsa::ekeys 显示Kerberos加密密钥

此操作默认windows是不会留下安全日志的。(多个win7环境测试)

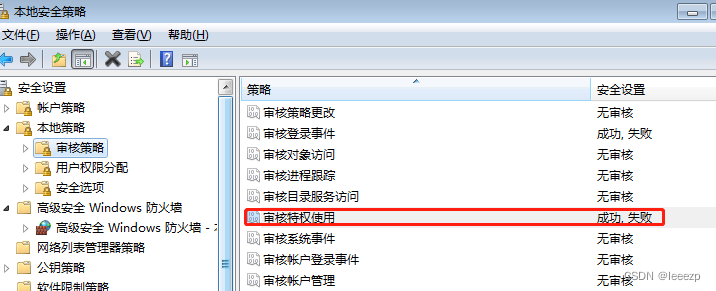

打开本地安全的略--审核特权使用

执行 mimikatz privilege::debug sekurlsa::ekeys

SeTcbPrivilege

该特权标志着其拥有者是操作系统的一部分,拥有该特权的进程可利用LsaLogonUser()执行创建登录令牌等操作,因此可以充当任意用户

经多次测试,2个文件系统的告警几乎和此告警同时出现,可视为这个操作同时产生的事件。