- 1Stable Diffusion 3来啦!一键启动!免费使用(附一键安装包)_stablediffusion 3.0 一键安装包

- 2工作八年的程序员,却拿着毕业三年的工资,再不开窍就真晚了..._工作8年 技术 工资

- 3C语言基础知识_c语言编程基础

- 4图文匹配:Clip模型介绍_图文匹配模型简介

- 5华为OD机考统一考试C卷 - 环中最长子串/字符成环找偶数O(C++题解)_给你一个字符串s,字符串首尾相连成一个环形

- 6分布式锁解决方案总结_hazelcast 分布式锁

- 7QFileSystemModel QTreeView QListView QTableView 展示本机文件系统 定制化列表_index must be from the currently set model

- 823种设计模式-建造者模式《植物大战僵尸开发》_植物大战僵尸1开发中图片部件整合机制

- 9MySql的安装与IDEA配置Mysql数据库

- 10MySQL事务隔离级别

技术分享丨亚马逊云科技CN账号与Global账号网络互通_域账号与amazon打通

赞

踩

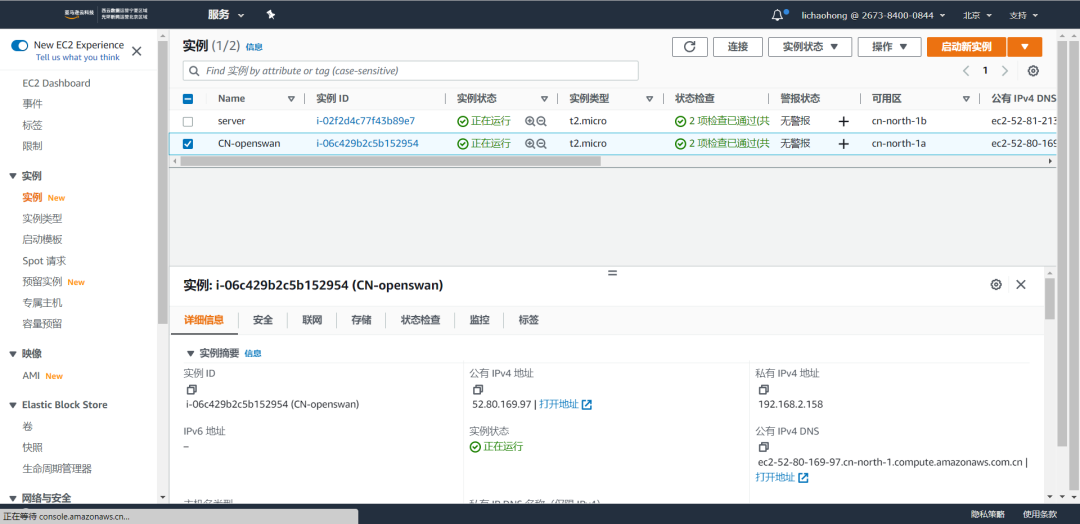

部分企业客户会将部分资源分开部署于亚马逊云科技 Global 区域和 CN 区域,为支持两个区域资源内网互相访问,那就需要通过 VPN 或 Direct Connect 将网络打通,但是目前亚马逊云科技 CN 区无法提供 Ipsec 托管服务,为满足该需求,可使用自建 openswan 部署 CN 区 VPN,企业无需支付除了亚马逊云科技资源以外的任何费用,且该方案可用作 Direct Connect 备份线路,在 Direct Connect 出现故障时,自动切换至 VPN 链路。

方案架构说明:本次测试 CN 区域将使用 Openswan,Global 区域将使亚马逊云科技托管 site to site VPN,IP 地址段皆为测试 IP,实现 CN 与 Global 环境网络互通。

CN 账号资源:

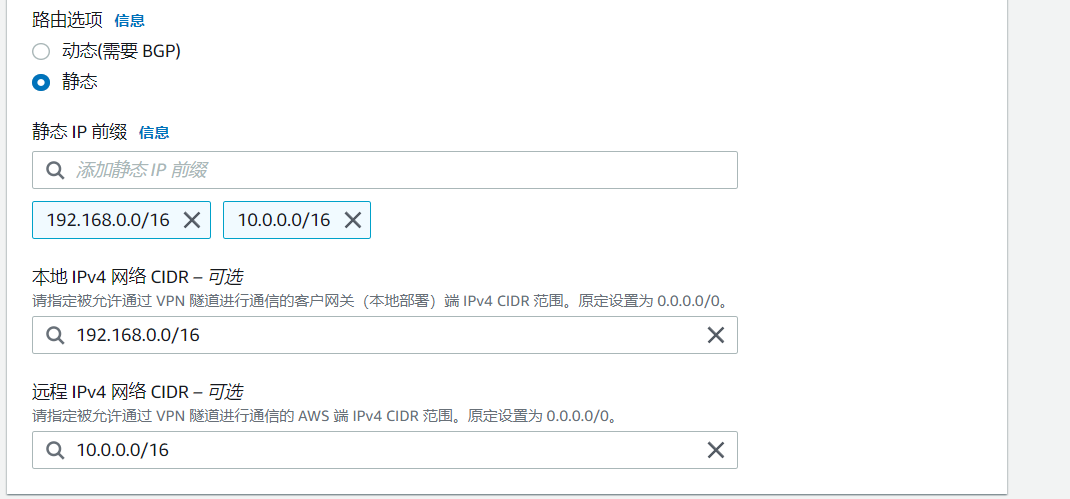

Vpc 段:192.168.0.0/16

Ec2 ip:

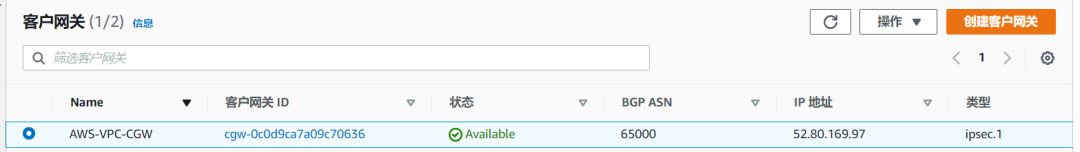

public ip:52.80.169.97 private ip:192.168.2.158

Global 账号资源:

Vpc 段:10.0.0.0/16

Ec2 ip:

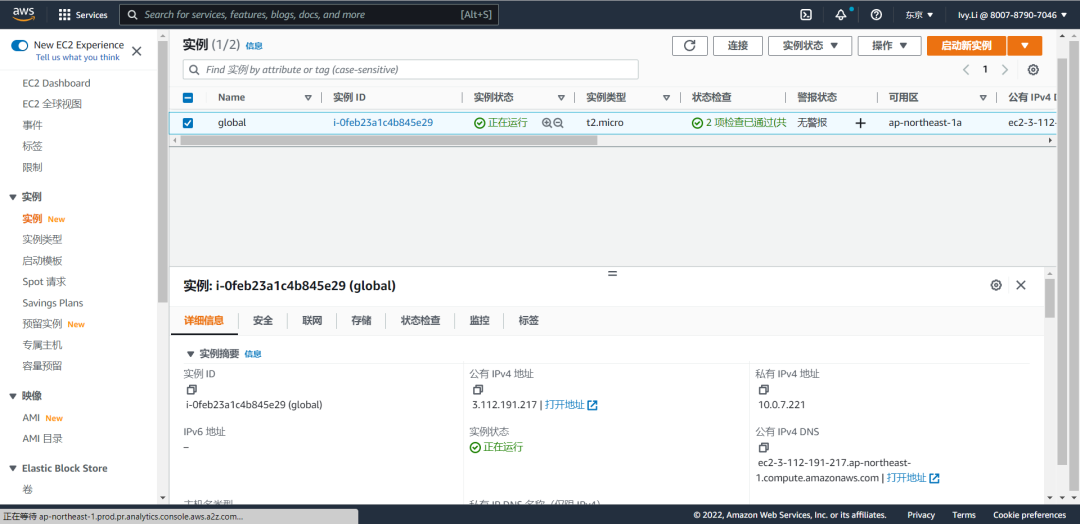

public ip:3.112.191.217 private ip:10.0.7.221

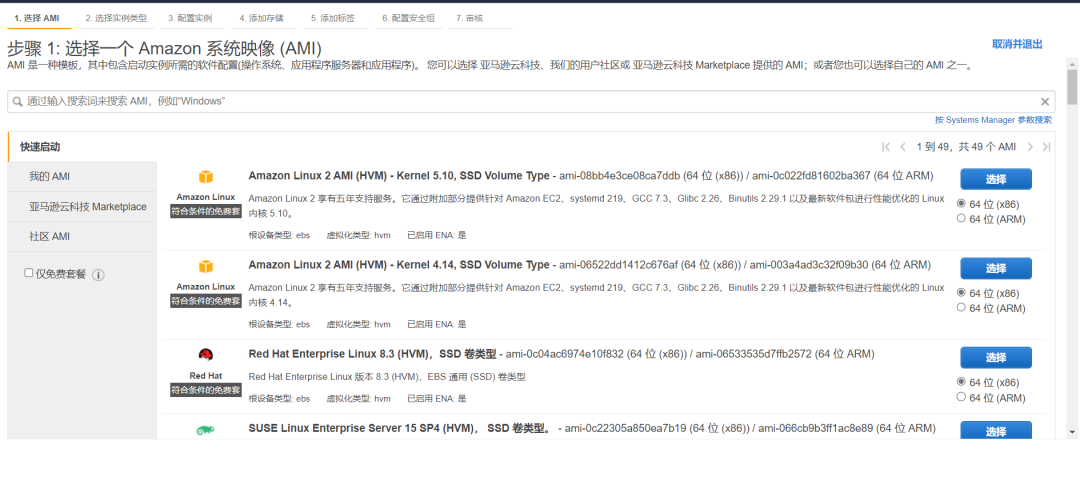

1. 登录 CN 账号,跳转到 EC2 控制台,创建两台服务器,一台部署 openswan 服务器,另一台作为测试网络的 server 服务器。

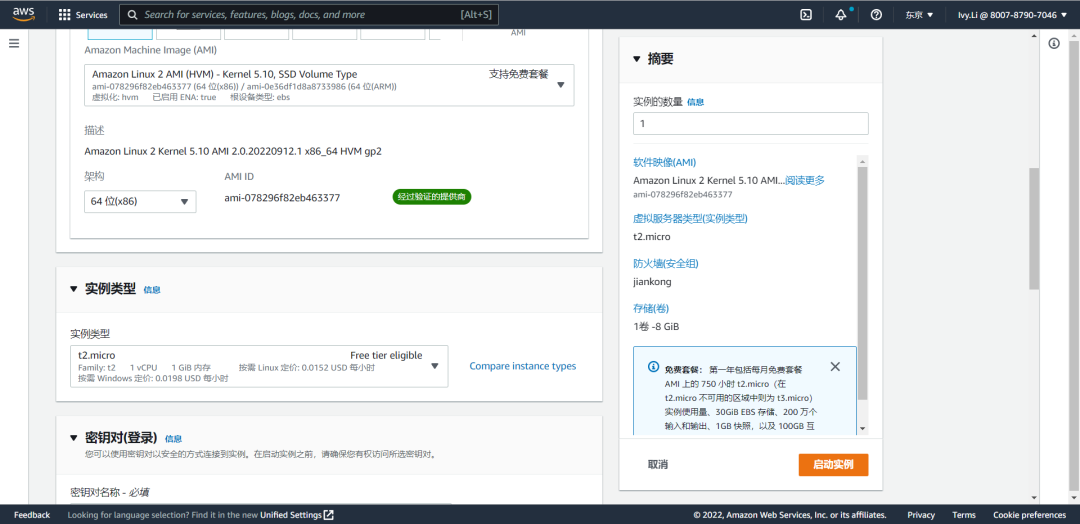

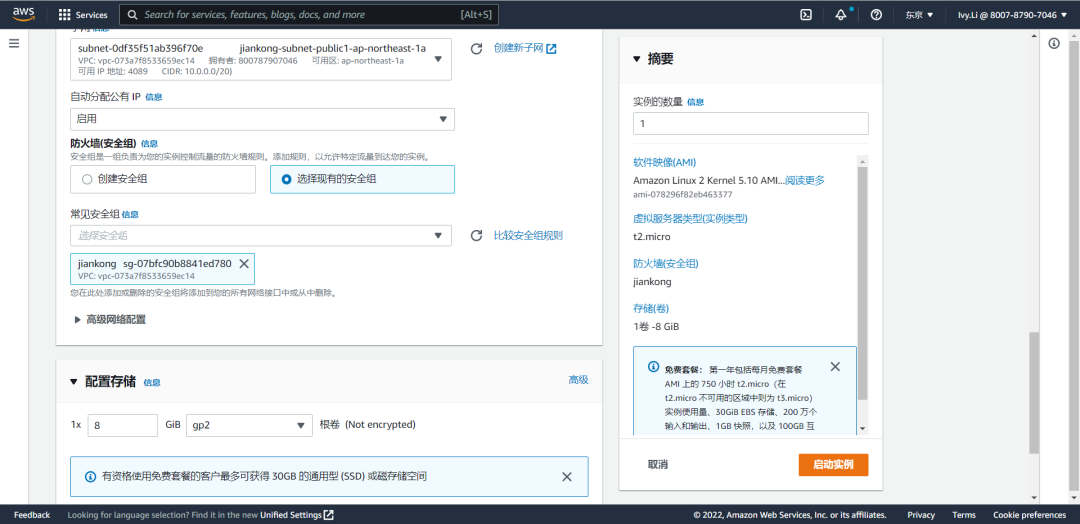

2.在 Global 账号内创建一台 EC2

3. 登录 Gglobal 账号,跳转到 VPC 控制台,创建 site-to-site VPN.

创建客户网关

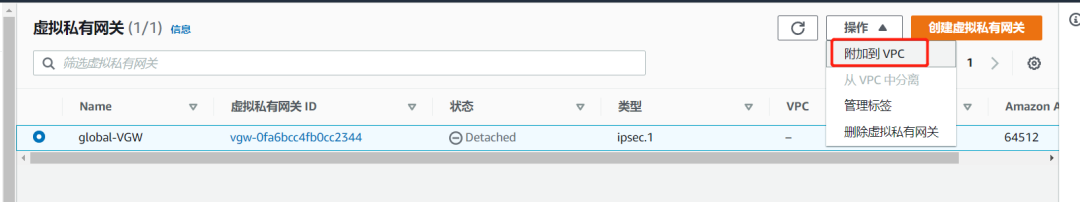

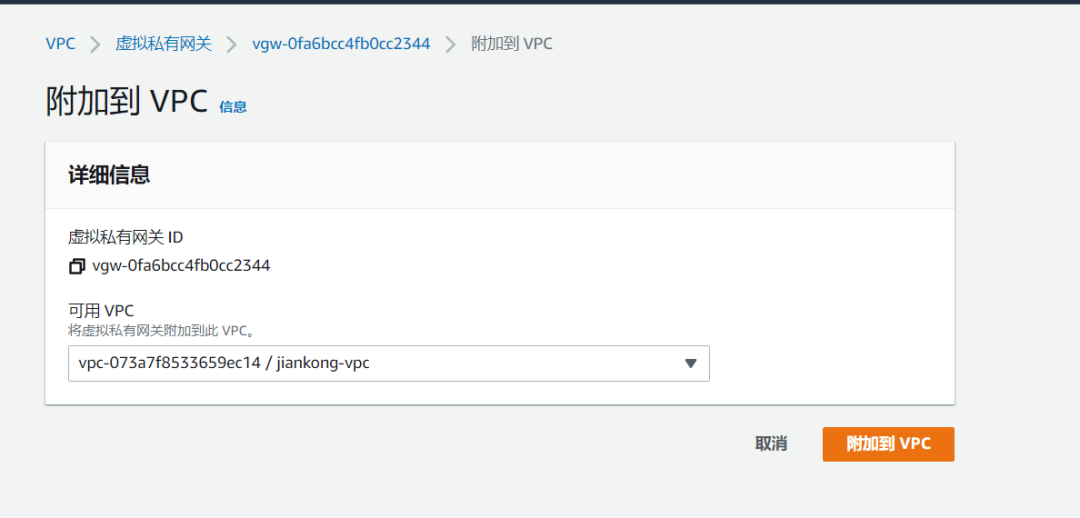

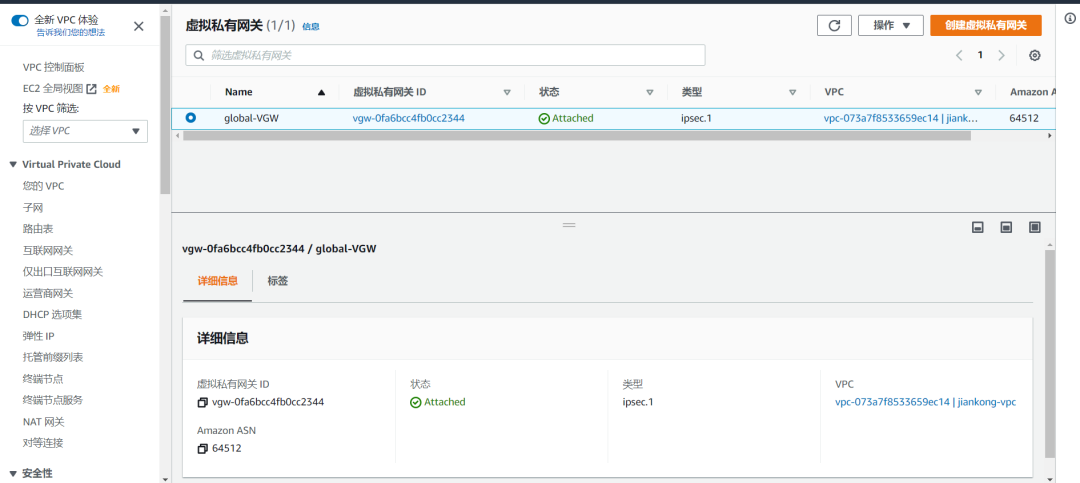

创建虚拟私有网关

附加到 VPC

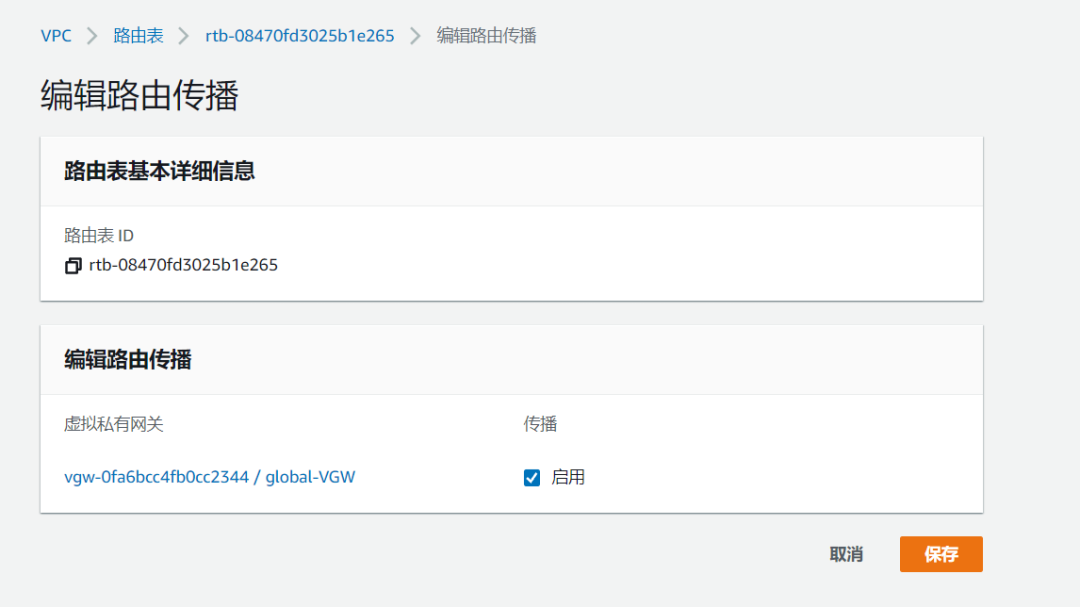

路由传播

创建 VPN

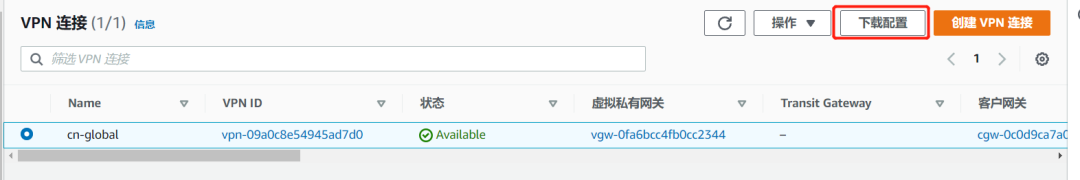

下载 VPN 链接的配置

4. 远程登录 CN 账号的 CN-openswan 服务器,部署 openswan 并进行网络打通

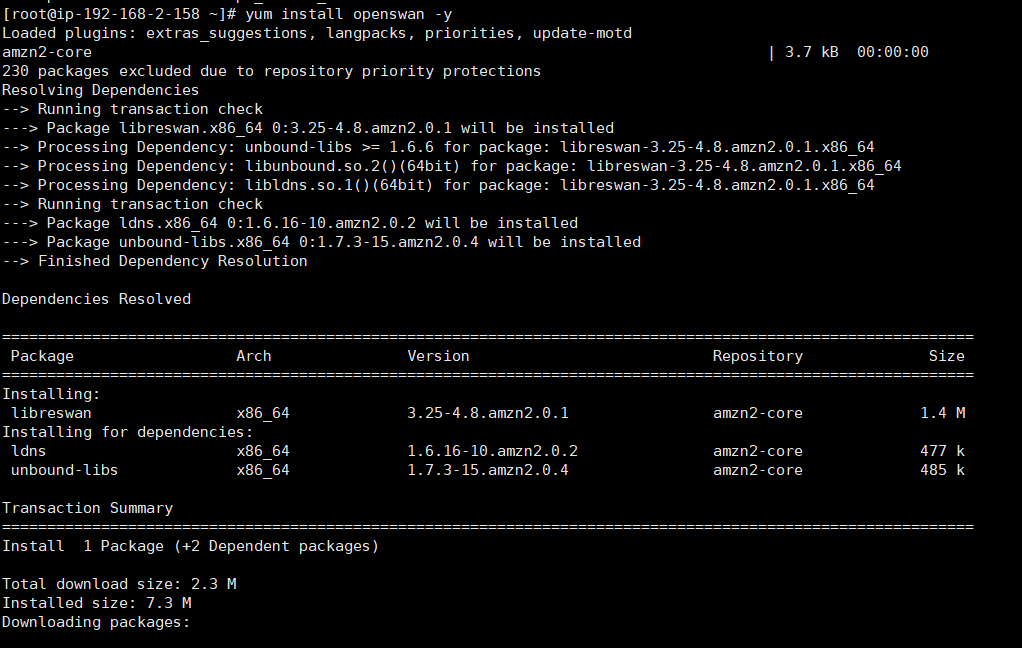

yum install openswan -y

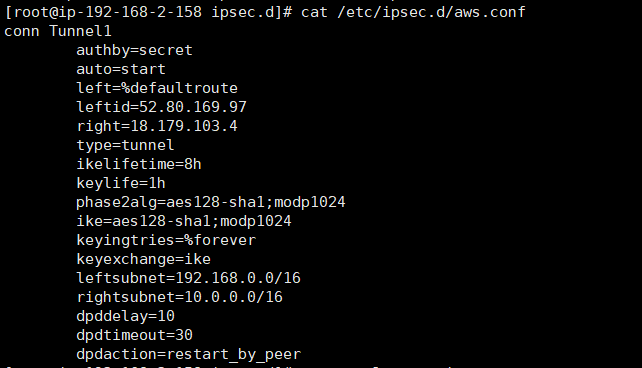

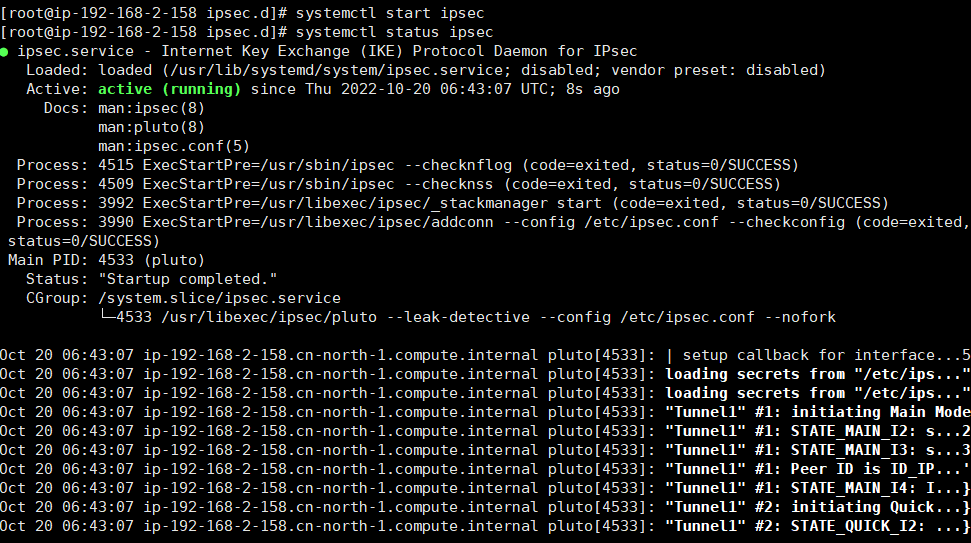

按照下载下来的 VPN 配置文件对 CN 账号服务器进行网络配置(VPN 配置文件在文档最后)

Vim /etc/ipsec.d/aws.conf

Cat /etc/ipsec.d/aws.conf

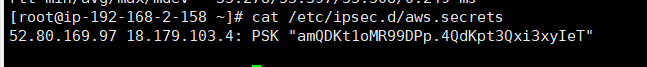

Vim /etc/ipsec.d/aws.secrets

Cat /etc/ipsec.d/aws.secrets

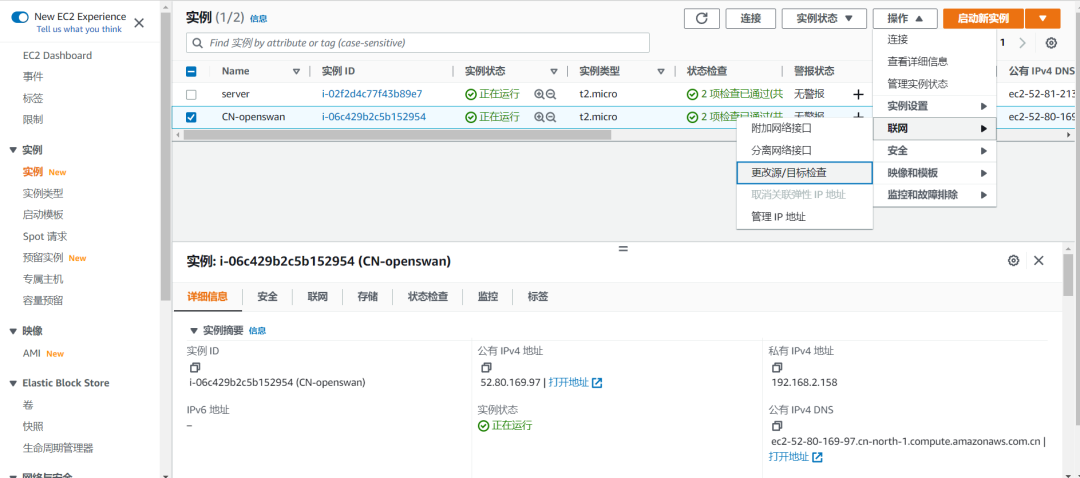

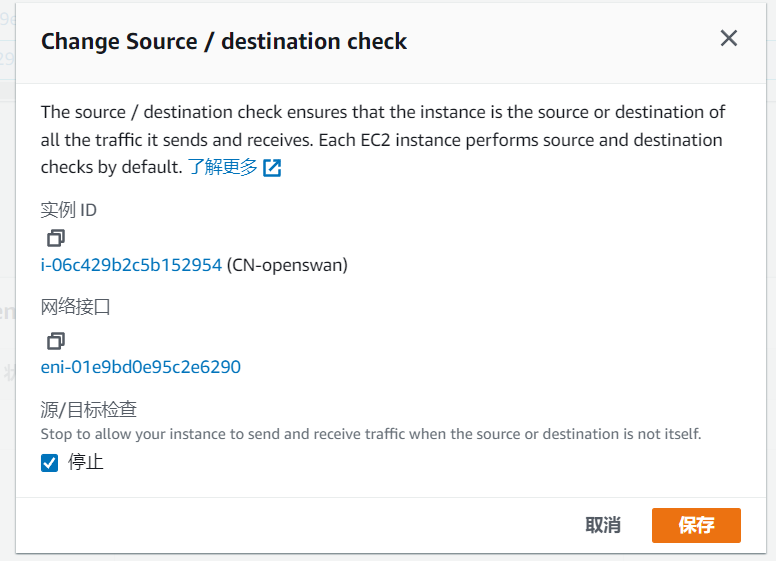

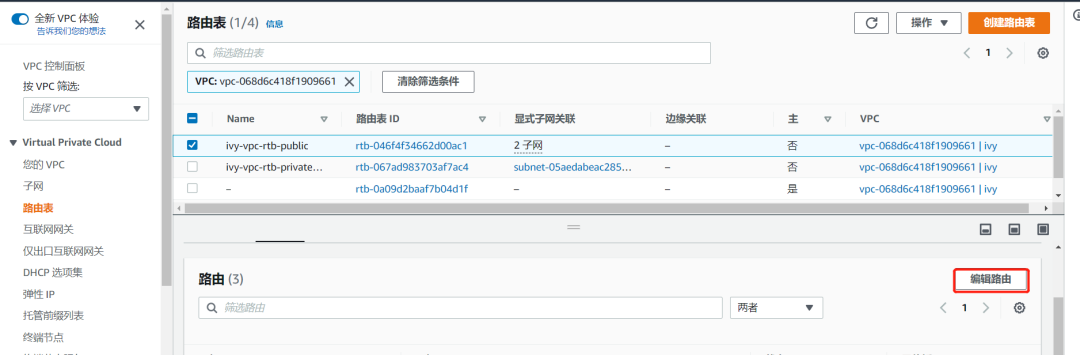

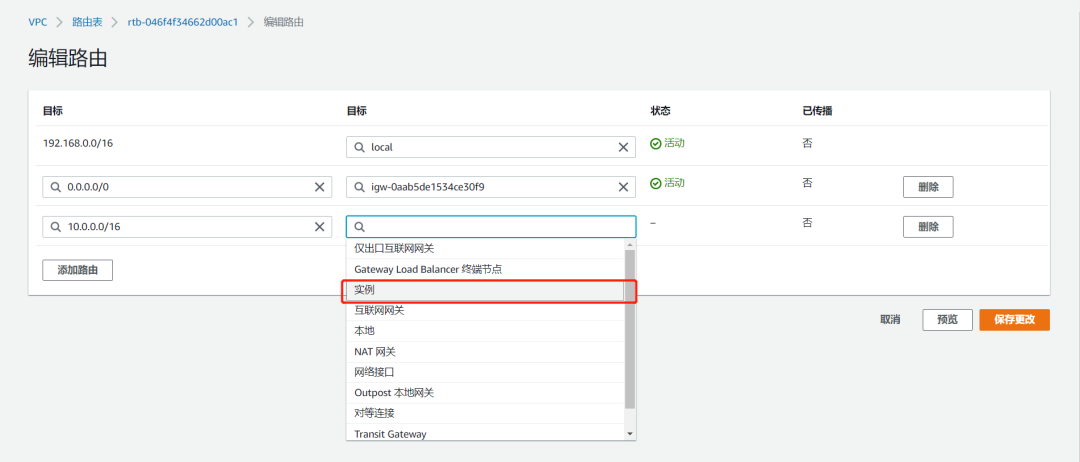

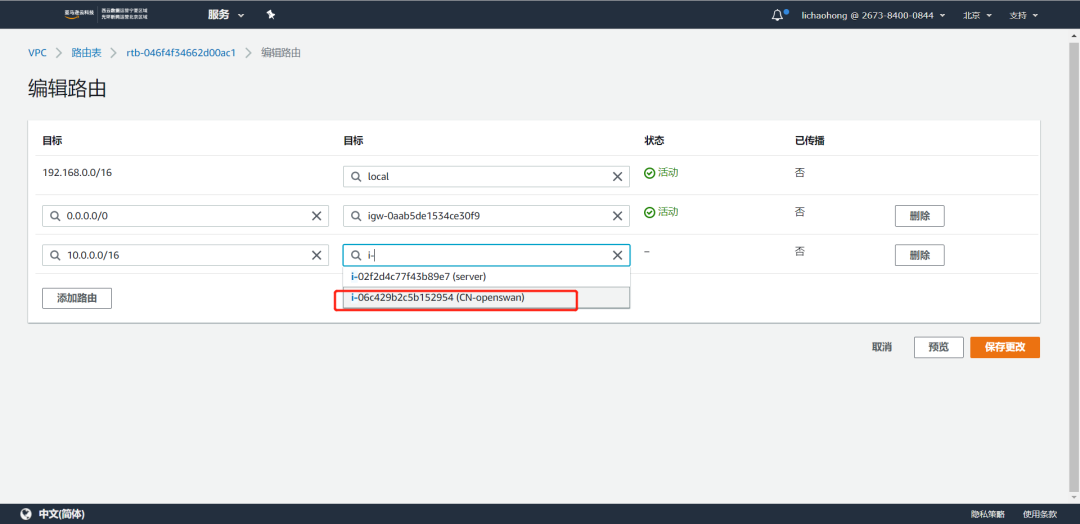

5. 在 CN 账号下添加一条路由指向 openswan 服务器

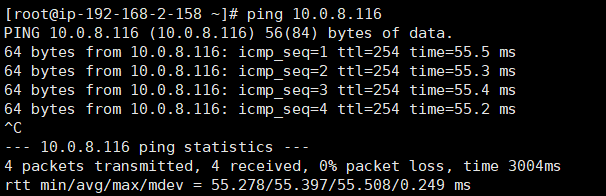

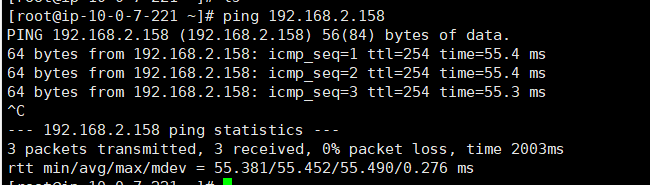

6. 测试网络是否通

至此,CN 环境网络与 Global 环境网络打通