- 1Android课程表案例_android studio简易课程表课程设计

- 2java串口通讯-实现rs485半双工轮询_485最好的轮询方法

- 3ext.ajax.request如何同步调用,Ext.Ajax.request同步请求

- 4鸿蒙listContainer 监听点击_鸿蒙js list如何监听是否选中

- 5水浒争雄java_NO.3 HTC Desire(G7)

- 6python树莓派 是什么_想用什么域名就用什么域名,用树莓派搭建个局域网DNS服务器。...

- 7Android Studio SDK无法勾选安装的解决方案_sdk components setup无法勾选 sdk

- 8Shell命令——sed命令

- 9c++学习 2.15_成员属性声明时加关键字mutable后,在常函数中依然可以修改

- 10漫画工厂ai-comic-factory 文字2漫画_ai comic factory

Pikachu第二弹:XSS_反射型xss post请求

赞

踩

本实验仅适用于学习和测试 ,严禁违法操作 ! ! !

目录

一、反射型xss(get)

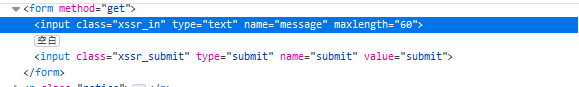

1.输入语句,发现有长度限制,按F12,修改源码字符长度

2.输入语句

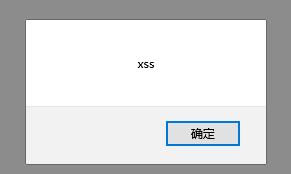

3.出现弹窗

二、反射型xss(post)

1.输入账号密码登录

2.登录XSS后台,然后搭建恶意站点

这里是以POST的方式提交的,参数内容不会出现在URL中,这时候我们不能直接把我们的恶意代码嵌入到URL中,我们需要自己搭一个恶意站点,然后在网站上放一个post表单,将存放post表单的链接发送给受害者,诱导受害者点击这个post表单会自动向漏洞服务器提交一个POST请求,实现受害者帮我们提交POST请求的目的。post.html页面的作用是:当用户访问这个页面时,会自动向漏洞服务器发送POST请求,然后重定向到漏洞服务器的index页面,我们只需要诱导受害者点击上面的链接就能执行js窃取用户的Cookie

3.使用户在已登陆的状态下点击链接http://192.168.8.1/pikachu/pkxss/xcookie/post.html

4.进入xss后台,成功获取cookie

三、存储型xss

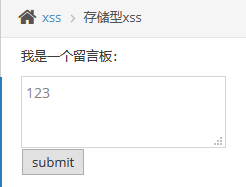

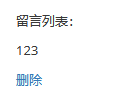

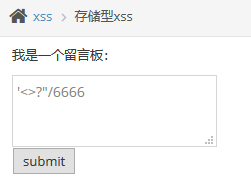

1.先随便输入123

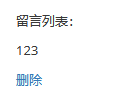

123已经存进留言列表

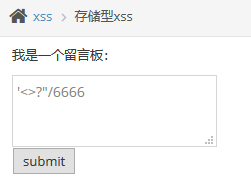

2.输入特殊字符,观察有无过滤

无过滤

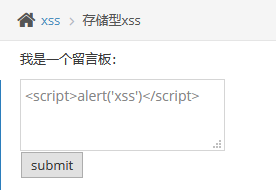

3.构造payload

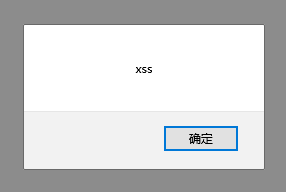

4.出现弹窗

四、DOM型xss

DOM是文档对象类型,它是js重构html页面的接口。前端的输入被DOM获取到了并输出,不经过后台交互。

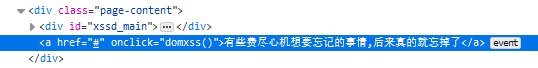

1.查看源码,把提交的内容赋值给a标签

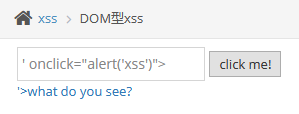

2.构造Payload:' οnclick="alert('heihei')">

五、DOM型xss-x

1.查看源码

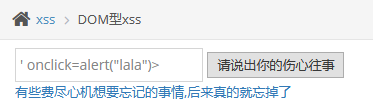

2.构造Payload

3.出现弹窗

六、xss之盲打

1.只有后台才能看到输入的内容,从前端是无法判断是否存在XSS的,插入获取Cookie的恶意代码,直接盲打后台管理员的Cookie

2.登录后台出现弹窗:http://127.0.0.1/pikachu/vul/xss/xssblind/admin_login.php

七、xss之过滤

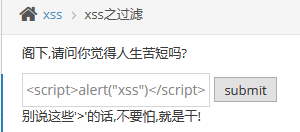

1.尝试哪些字符被过滤

这些字符没有被过滤,继续尝试

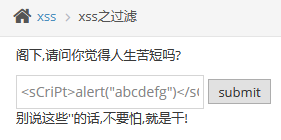

猜测,过滤了script,尝试大小写绕过

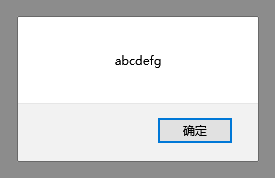

2.出现弹窗

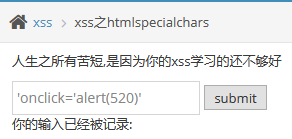

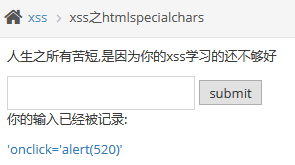

八、xss之htmlspecialchars

htmlspecialchars()函数把预定义的字符转换为HTML实体,单引号不是html实体中前端规范的编码,默认不预处理。

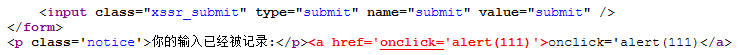

1.输入的内容被显示,查看源码,单引号没有做处理

2.构造Payload

3.显示弹窗

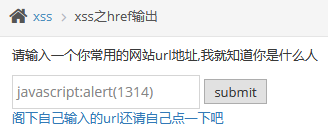

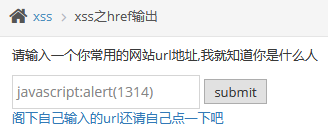

九、xss之href输出

后台用了htmlspecialchars()函数中ENT_QUOTES类,单引号、双引号、左右尖括号、&都会被处理。输出在a标签的href属性中,可以使用javascript协议来执行js。

问:如果xss在href中输出该怎样防御?

答:只允许http、https协议,其次再进行htmlspecialchars处理

1.输入语句,查看源码,直接显示在url中

有些字符被转义

2.构造Payload

3.显示弹窗

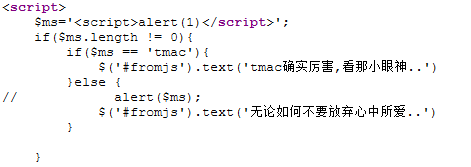

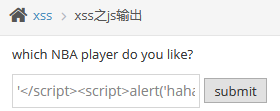

十、 xss之js输出

1.输入语句后查看源码,标签未闭合

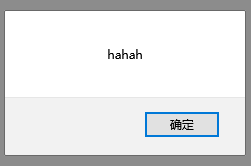

2.构造Payload:'</script><script>alert('hahah')</script>

3.出现弹窗

十一、漏洞原理

XSS是一种发生在前端浏览器端的漏洞,所以其危害的对象也是前端用户。形成XSS漏洞的主要原因是程序对输入和输出没有做合适的处理,导致“精心构造”的字符输出在前端时被浏览器当作有效代码解析执行从而产生危害。因此在XSS漏洞的防范上,一般会采用“对输入进行过滤”和“输出进行转义”的方式进行处理:

1.输入过滤:对输入进行过滤,不允许可能导致XSS攻击的字符输入;

2.输出转义:根据输出点的位置对输出到前端的内容进行适当转义;

免责声明:由于传播或利用此文所提供的信息、技术或方法而造成的任何直接或间接的后果及损失,均由使用者本人负责, 文章作者不为此承担任何责任。