热门标签

热门文章

- 1ZYNQ7020 FPGA如何从Flash启动的详细步骤_fpga从spi flash启动

- 2浅谈Android开放网络端口的安全风险_手机安全规则 端口

- 3oracle数据库plsql增加序列_plsql自增序列

- 4团结的力量:友情、互助与感恩

- 5Myeclipse连接数据库

- 647.网络游戏逆向分析与漏洞攻防-角色管理功能通信分析-设计发送数据通用的编码方案_0x33逆向分析

- 7抖音获得视频评论 API接口(视频网站api接口)_视频api接口

- 8欧式聚类详解(点云数据处理)

- 9jenkins ssl证书报错问题解决_jenkins 公钥会过期吗?

- 10第十四届蓝桥杯大赛Web应用与开发省赛职业院校组题解_蓝桥杯 web应用开发 职业院校 真题

当前位置: article > 正文

配置交换机 SSH 管理和端口安全——实验1:配置交换机基本安全和 SSH管理_中兴交换机 login block 900 attempts 30

作者:weixin_40725706 | 2024-06-28 04:42:08

赞

踩

中兴交换机 login block 900 attempts 30

实验目的

通过本实验可以掌握:

- 交换机基本安全配置。

- SSH 的工作原理和 SSH服务端和客户端的配置。

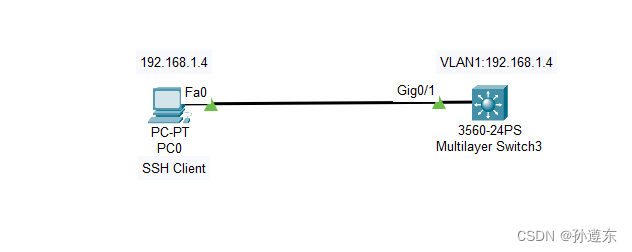

实验拓扑

交换机基本安全和 SSH管理实验拓扑如图所示。

交换机基本安全和 SSH管理实验拓扑

实验步骤

(1)配置交换机S1

- Switch>enable

- Switch#conf t

- Switch(config)#hostname S1

- S1(config)#exit

- S1#clock set 17:43:30 3 apr 2024 //配置系统时间

- S1#conf t

- S1(config)#interface vlan 1 //配置交换机SVI

- S1(config-if)#ip address 192.168.1.4 255.255.255.0

- S1(config-if)#no shutdown

- S1(config-if)#exit

- S1(config)#ip default-gateway 192.168.1.2 //配置交换机默认网关

- S1(config)#enable secret cisco123 //配置enable密码

- S1(config)#service password-encryption //启动密码加密服务,提高完全性

-

- S1(config)#login block-for 120 attempts 3 within 30

- //在30秒内尝试3次登录都失败,则120秒内禁止登录

-

- S1(config)#login on-failure log //配置登录失败会在日志中记录

- S1(config)#login on-success log //配置登录成功会在日志中记录

-

- S1(config)#username zhangsan privilege 15 secret cisco123

- //创建SSH登录的用户名和密码,用户ccie权限级别为15

-

- S1(config)#line vty 0 4

-

- S1(config-line)#login local //用户登录时,从本地数据库匹配用户名和密码

-

- S1(config-line)#transport input ssh

- //只允许用户通过SSH远程登录到交换机进行管理。默认是transport input all

-

- S1(config-line)#exec-timeout 5 30

- //配置超时时间,当用户在5分30秒内没有任何输入时,将被自动注销,这样可以减少因离开等因素带来的安全隐患

-

- S1(config-line)#exit

- S1(config)#ip domain-name cisco.com //配置域名,配置SSH时必须配置

- S1(config)#crypto key generate rsa general-keys modulus 1024

- //产生长度为1024比特的RSA密钥

-

- S1(config)#ip ssh version 2 //配置 SSHv2版本

-

- S1(config)#ip ssh time-out 120

- //配置SSH登录超时时间,如果超时,TCP连接被切断

-

- S1(config)#ip ssh authentication-retries 3

- //配置SSH用户登录重验证最大次数,超过3次,TCP连接被切断

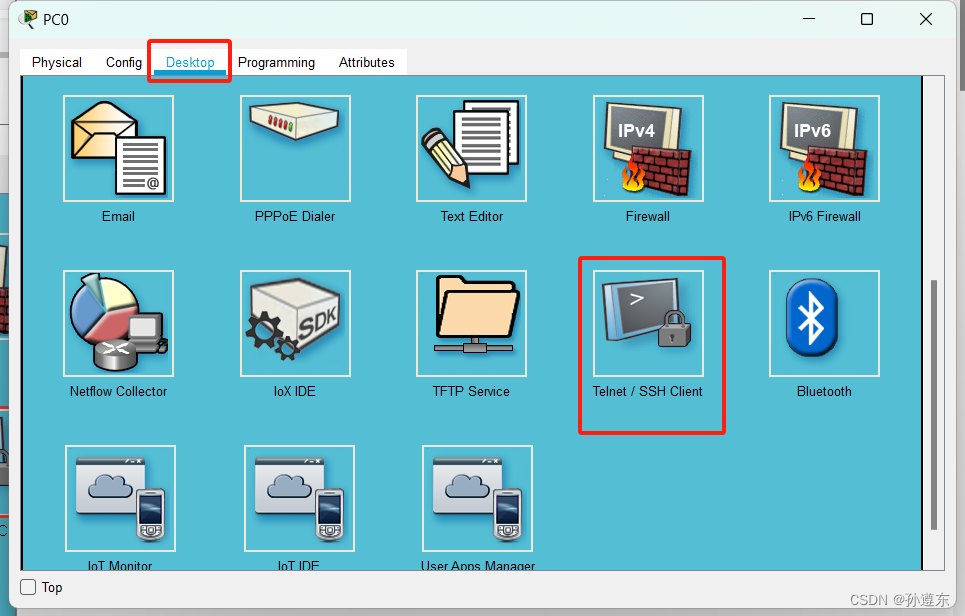

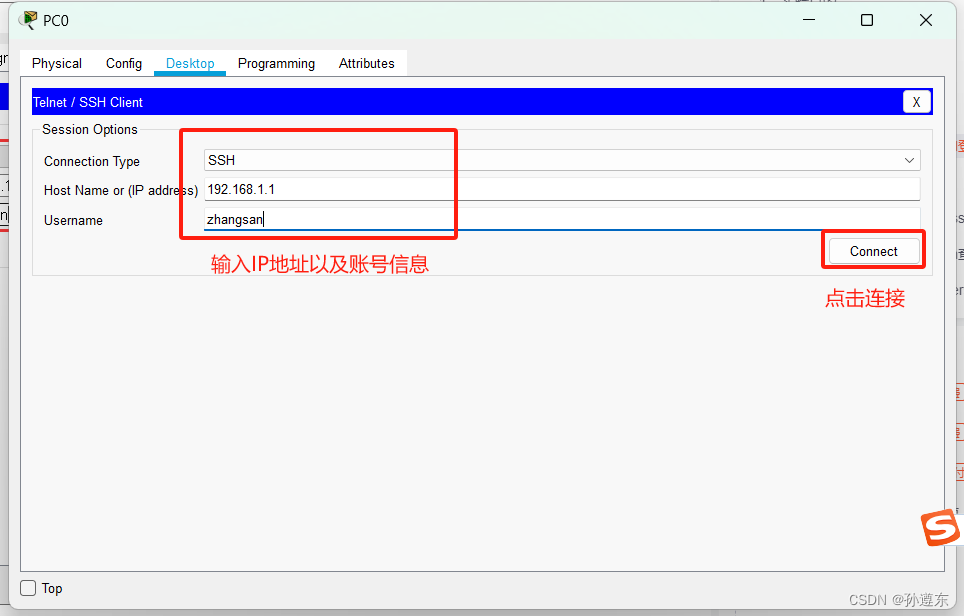

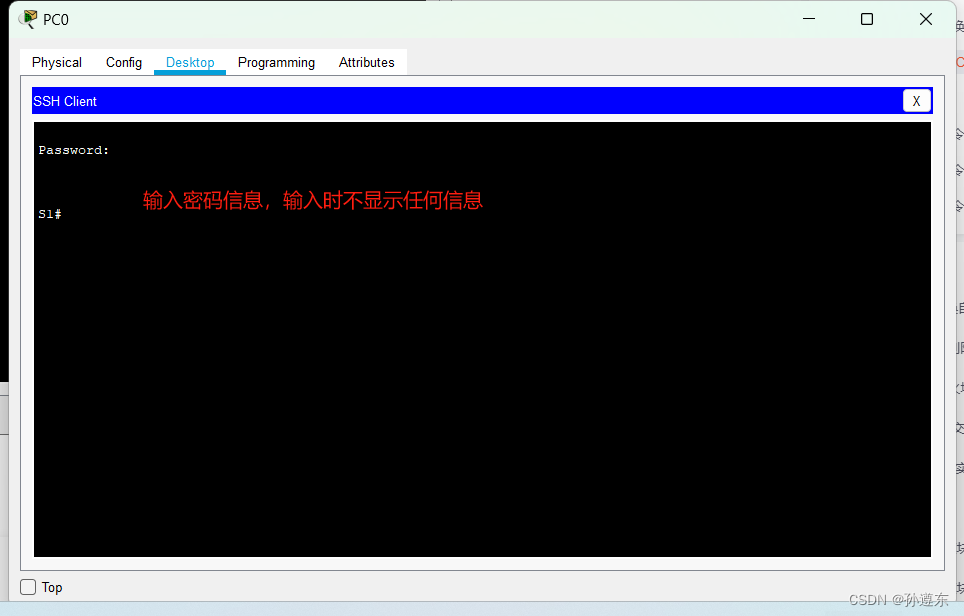

(2)从SSH Client通过SSH登录到交换机S1

实验调试

(1)使用命令S1#show ip ssh查看SSH基本信息

- S1#show ip ssh //查看SSH版本信息

- SSH Enabled - version 2.0 //显示SSH版本信息

- Authentication timeout: 120 secs; Authentication retries: 3

- S1#

(2)使用命令S1#show ssh查看ssh会话信息

- S1#show ssh //查看SSH会话信息

- Connection Version Mode Encryption Hmac State Username

- 2 1.99 IN aes128-cbc hmac-sha1 Session Started zhangsan

- 2 1.99 OUT aes128-cbc hmac-sha1 Session Started zhangsan

- %No SSHv1 server connections running.

- S1#

以上显示了SSH登录的用户名、状态、加密算法、验证算法以及SSH版本等信息

(3)使用命令S1#show users 查看登录到交换机上的用户以及位置信息

- S1#show users //查看登录到交换机上的用户以及位置信息

- Line User Host(s) Idle Location

- * 0 con 0 idle 00:00:00

- 3 vty 0 zhangsan idle 00:01:35

-

- Interface User Mode Idle Peer Address

- S1#

以上输出显示用户名为zhangsan的用户登录,其中3位VTY线路编号,以路由器作为SSH客户端登录执行SSH命令登录时。可以使用如下命令:

S1#ssh -1 zhangsan 192.168.1.4 //-l参数后面接用户名声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/weixin_40725706/article/detail/764932

推荐阅读

相关标签