- 1华为的热机备份和流量限制

- 2前端7大常用布局方式_前端布局

- 3超简单,手把手教你在本地运行Llama 3大模型_ollama run llama3

- 4直播系统源码性能调优方案最全最详细

- 5【项目开发记录】微信小程序_colorui底部导航栏

- 6基于Hadoop2.7.2+ ICTCLAS2015的并行化中文分词

- 7HarmonyOS Next开发学习手册——UI开发 (兼容JS的类Web开发范式)

- 8信创基础软件之信创云介绍_信创软件

- 9英伟达A100、A800、H100、H800、V100以及RTX 4090的详细性能参数对比_a100 a800 h100 h800

- 10基于复旦微的 FMQL45T900 ARM+FPGA+AD全国产化解决方案,兼容XILINX的XC7Z045-2FFG900I (即ZYNQ7045)

网测科技_恶意代码检测案例

赞

踩

一、恶意代码检测解析

1.1恶意代码检测原理

通过HTTP协议,Get一个病毒文件或者恶意程序,通过响应的成功与否,判断防火墙对恶意代码的检查结果。测试仪上传对应病毒文件设置对象通过http协议get对应病毒文件或者恶意程序模拟整个流程测试防火墙等安全设备的防护能力。

1.2恶意代码检测用途

通过模拟请求病毒文件或恶意软件测试防火墙等安全设备对于病毒文件或恶意程序的拦截防护能力。

二、恶意代码检测在supernova测试仪中可应用的场景

2.1 网关模式

测试仪同时模拟客户端和服务器,测试流量穿过受测设备(防火墙、交换机、路由器等),得到受测设备的性能。

三、恶意代码检测用例功能介绍

3.1.分配cpu核

用例的运行需要分配cpu核数,最高性能需要分配一定的核数。

3.2限速配置

恶意代码检测用例支持多种流量模型,包括固定速率:设置一个限速数值,运行过程中速率将一直保持该数值,上下浮动不超过1%;

随机速率:限速方式为随机速率时,设置最小、最大限速数值,速率将按每秒从最小速率和最大速率之间随机速率值运行直到运行结束;

梯形速率:限速方式为梯形速率时,设置一个限速数值,运行开始阶段速率将按时间或者百分比递增到该数值,中间过程将一直保持设置的限速数值,运行结束前速率按时间或者百分比递减至0,中间过程上下浮动不超过1%;

雪崩速率:限速方式为雪崩速率时,设置最大、最小速率和保持时长,测试过程中速率将以最大速率保持一段时长,再以最小速率保持一段时长,交替进行;

正弦速率:限速方式为正弦速率时,设置最大、最小速率和渐变时长,测试过程中速率会在每一个渐变时长内完成一次正弦变化;

楼梯速率:限速方式为楼梯速率时,设置初始、最大、递增速率和保持时长,测试过程中速率将以初始速率保持一段时长,按递增速率每次递增并保持一段时长,最后按最大速率一直运行结束,形状类似楼梯。

支持应用层的限速,限速单位支持http请求数。

3.3抓包设置

可以设置需要抓的协议类型,指定IP地址、端口、文件大小或者包数。可在运行前或运行中设置抓包。

3.4虚拟用户数量

类似于并发数,可同时存在TCP的数量,如设置了256个用户,应建立512条TCP连接。

3.5 请求超时时长

发出HTTP请求后,等待响应的超时时长,范围 1 - 300,000,单位ms。

3.6 只对业务报文计数

是否只对业务报文计数统计,对ARP/NSNA/PING报文忽略报文计数。

3.7 HTTP请求次数

每新建一条TCP连接,发送HTTP请求的次数,请求结束后会关闭TCP连接,0表示无限制。

四、恶意代码检测测试案例

4.1 恶意代码检测用例拓扑图

说明:测试仪使用“网关模式”模拟HTTP的客户端和服务端,过一台防火墙(网关模式),测试防火墙防护拦截性能。

4.2 恶意代码检测用例目的

本次案例测试防火墙针对于病毒文件的检测拦截防护能力。

4.3 恶意代码检测测试预计结果

防火墙能正常拦截并记录日志。

五、测试步骤

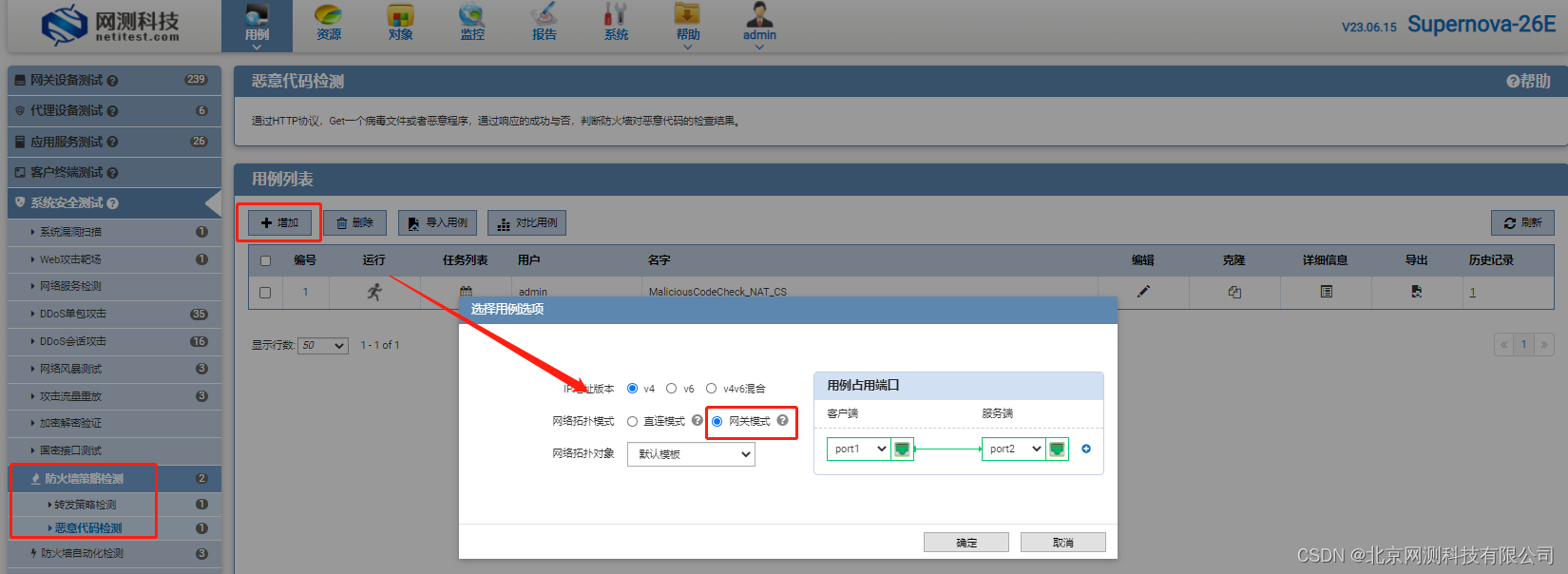

5.1创建恶意代码检测用例,配置参数。

(1)在网关模式中,创建恶意代码检测用例,选择网关模式。

(2)分配CPU核数

(3)抓包设置,本次运行结果需要看防火墙拦截是否有效,需要抓包查看。

(4)参数设置

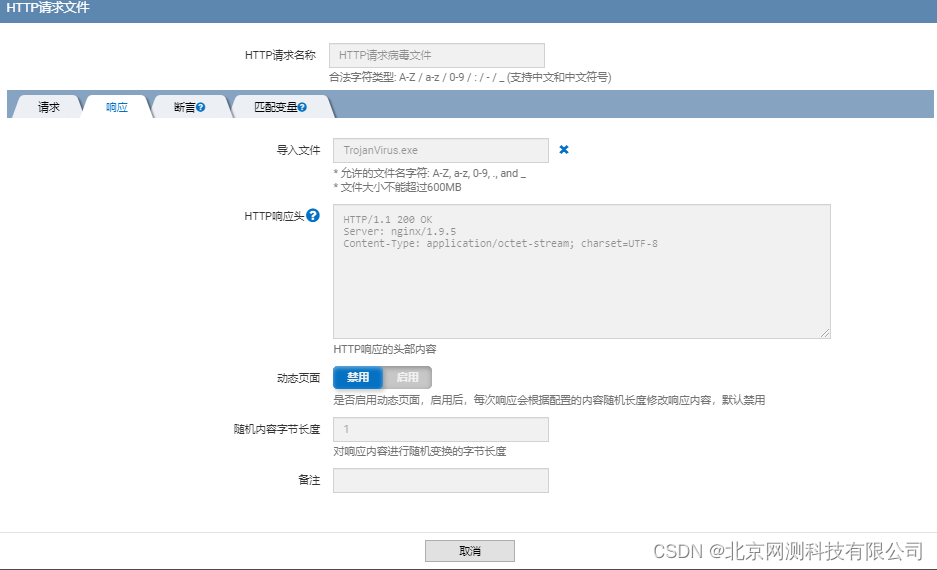

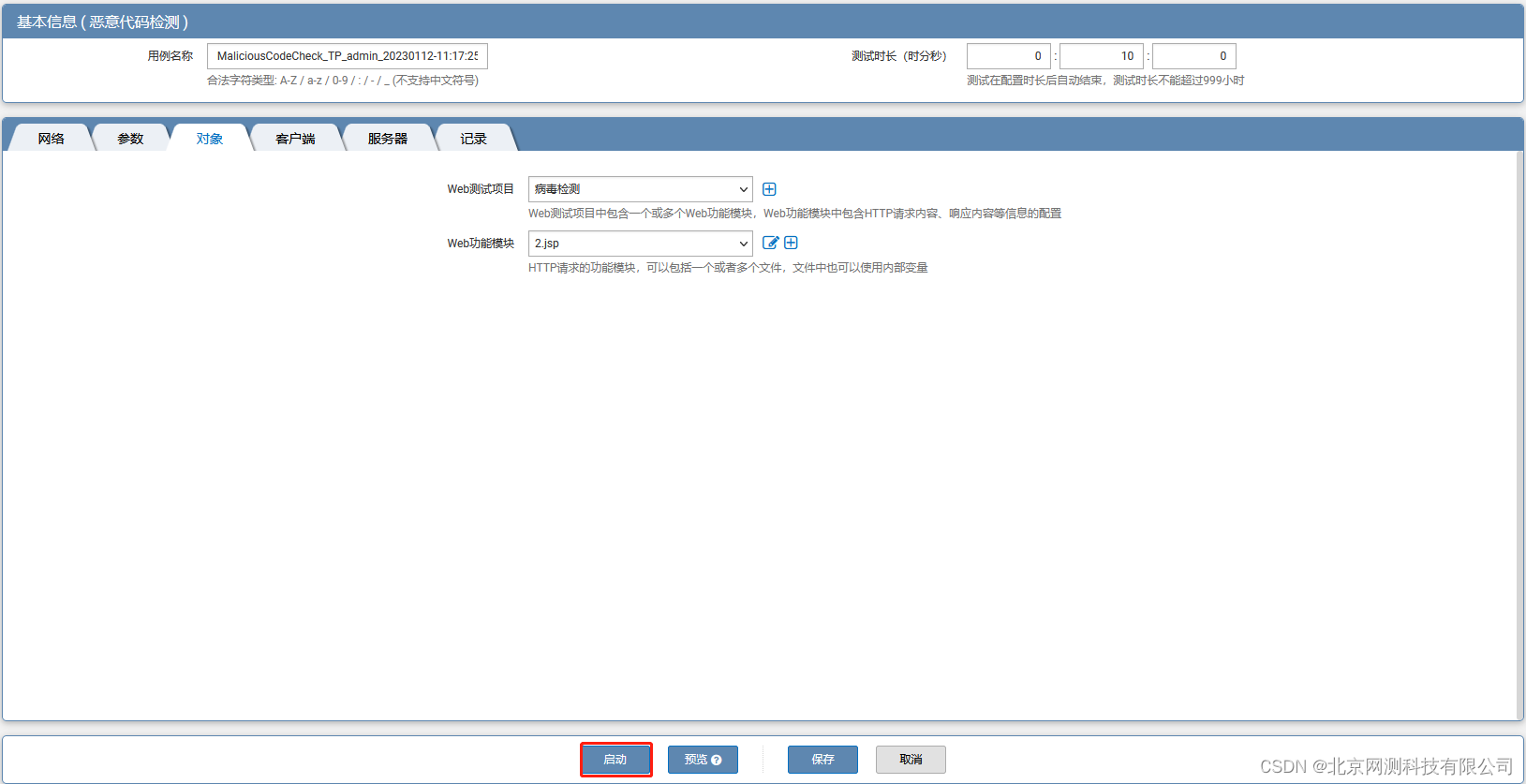

5.2配置测试后门病毒文件对象

(1)点击加号,选择一个新的对象。

(2)选择创建完成的测试对象

(3)点击启动用例

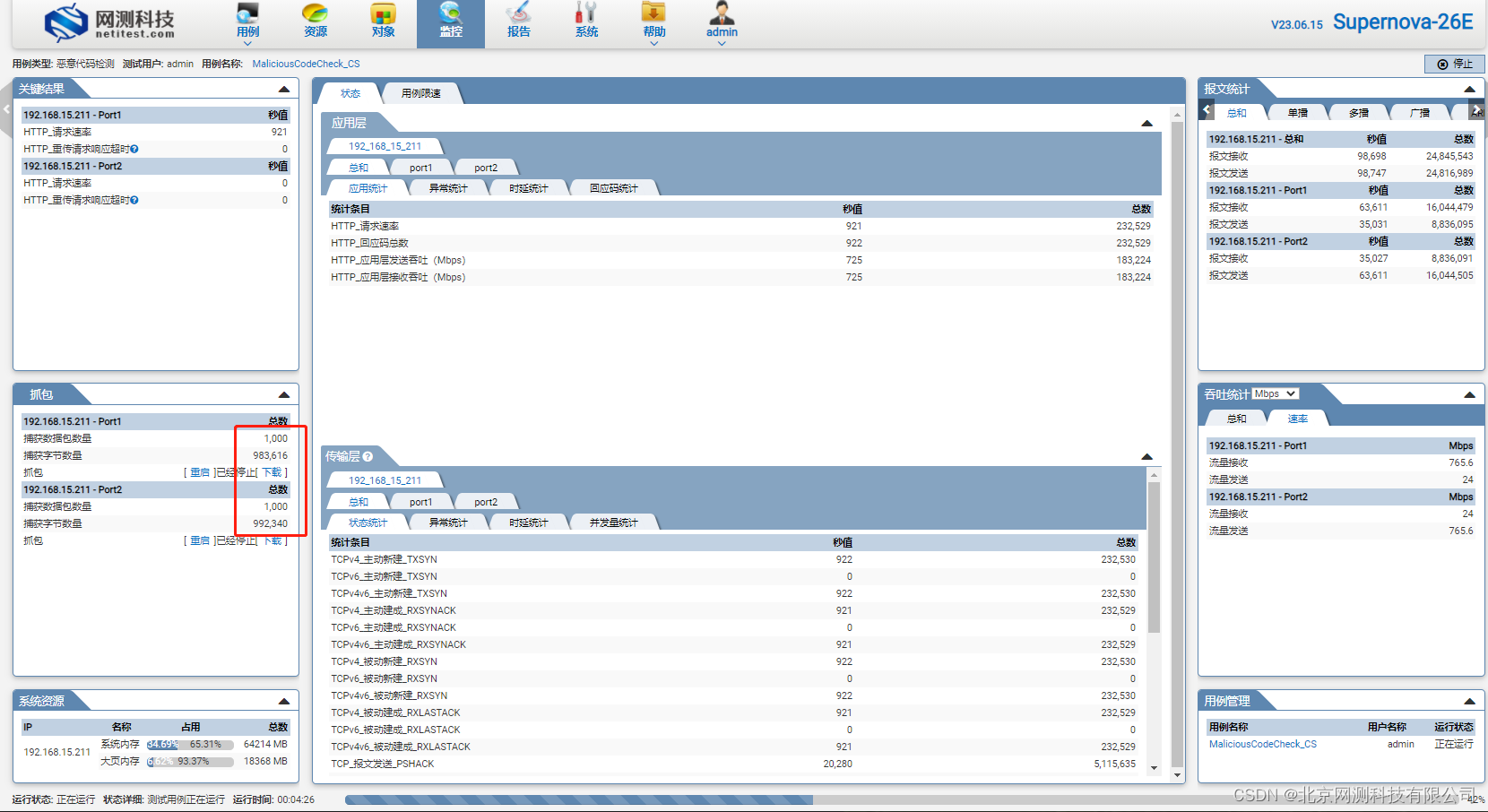

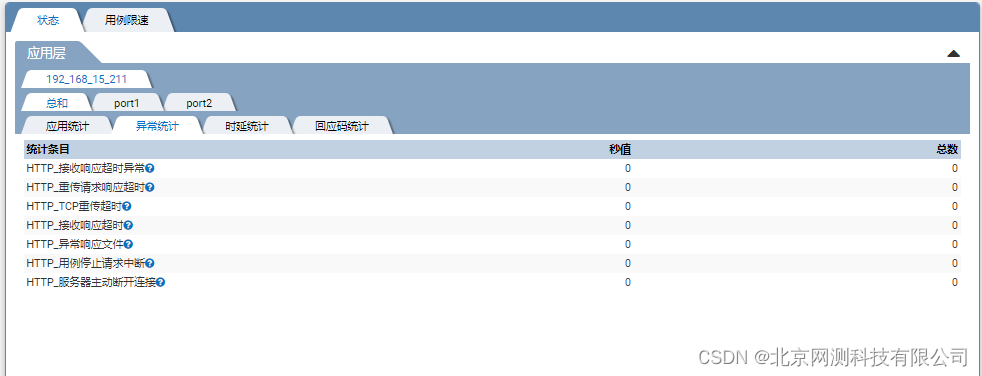

(4)在监控中查看运行界面

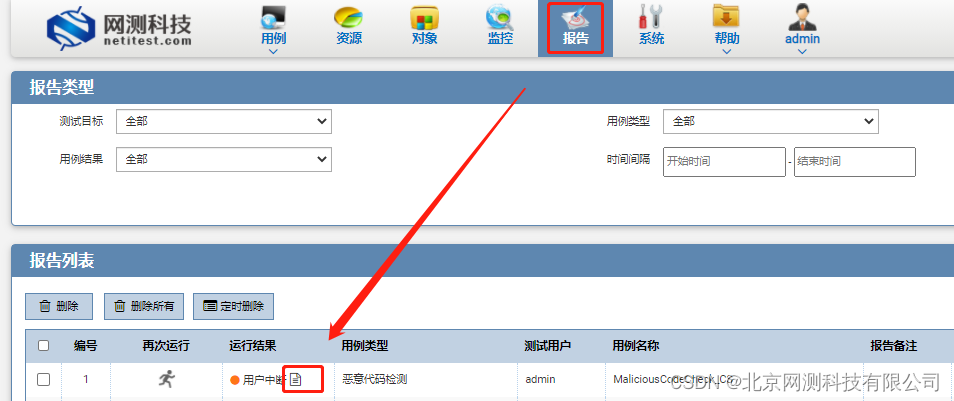

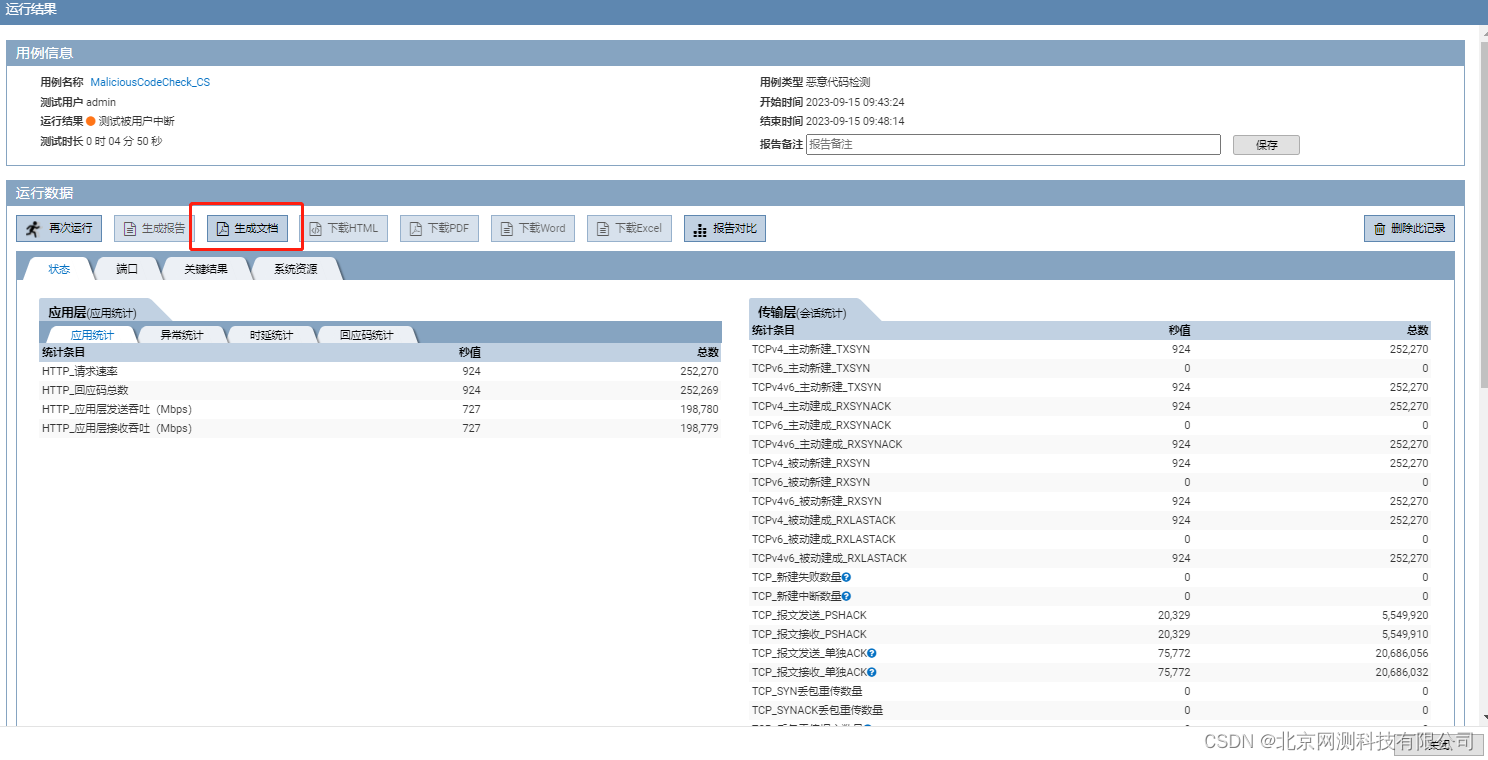

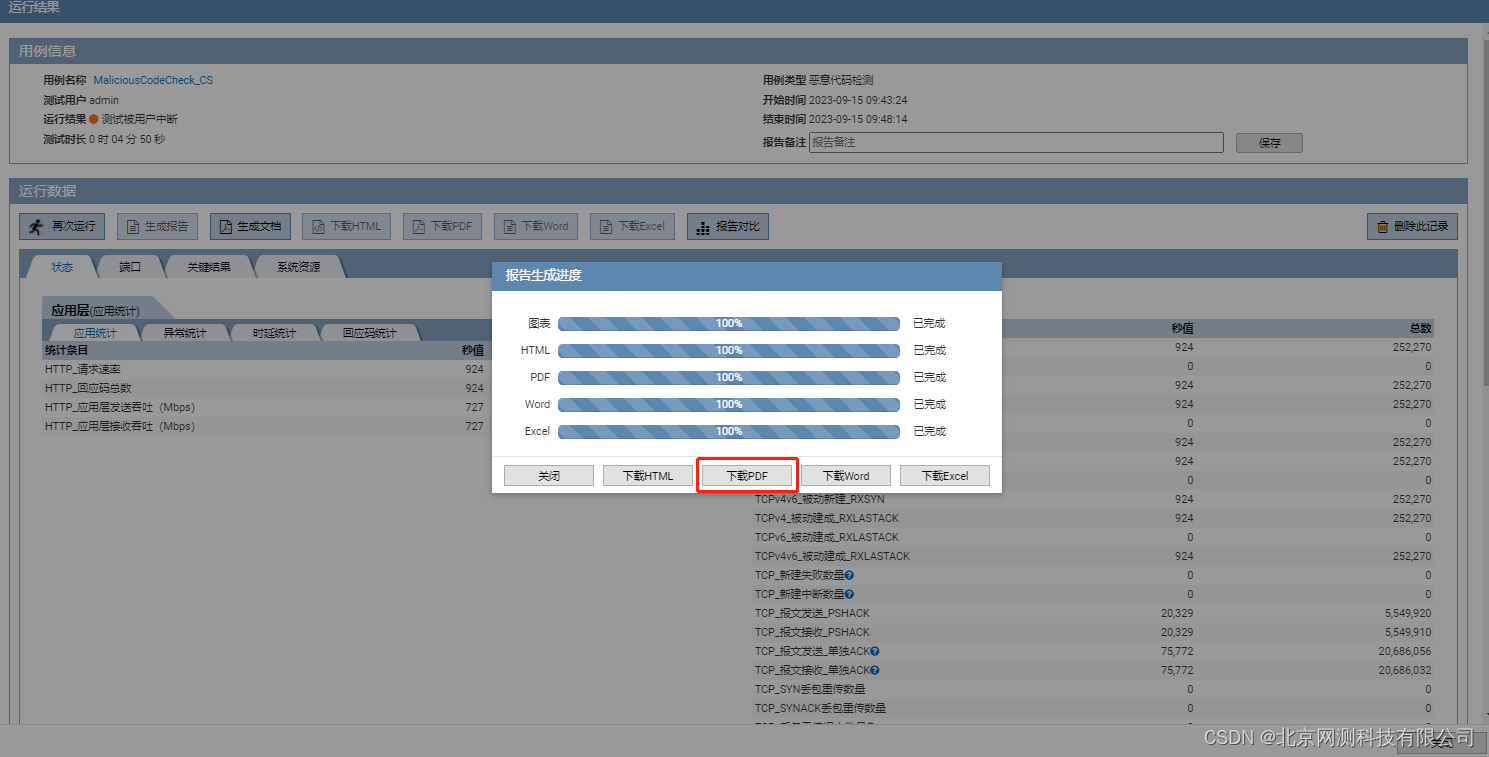

(5)生成报告

用例手动终止或者到时后,可在报告页面生成报告。

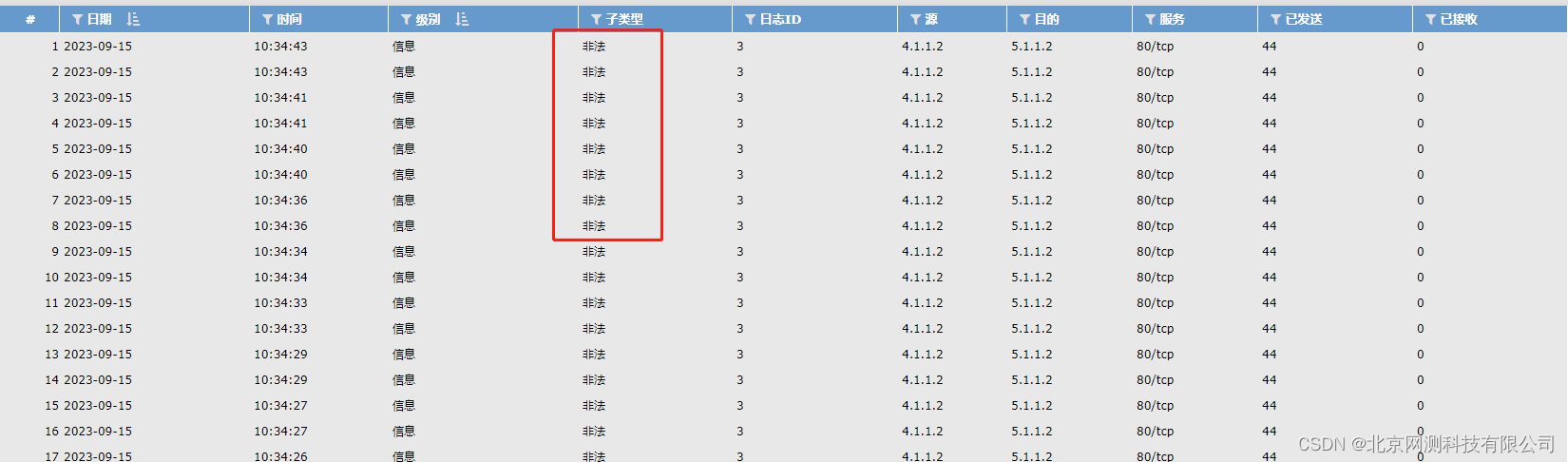

六、对预期结果进行验证

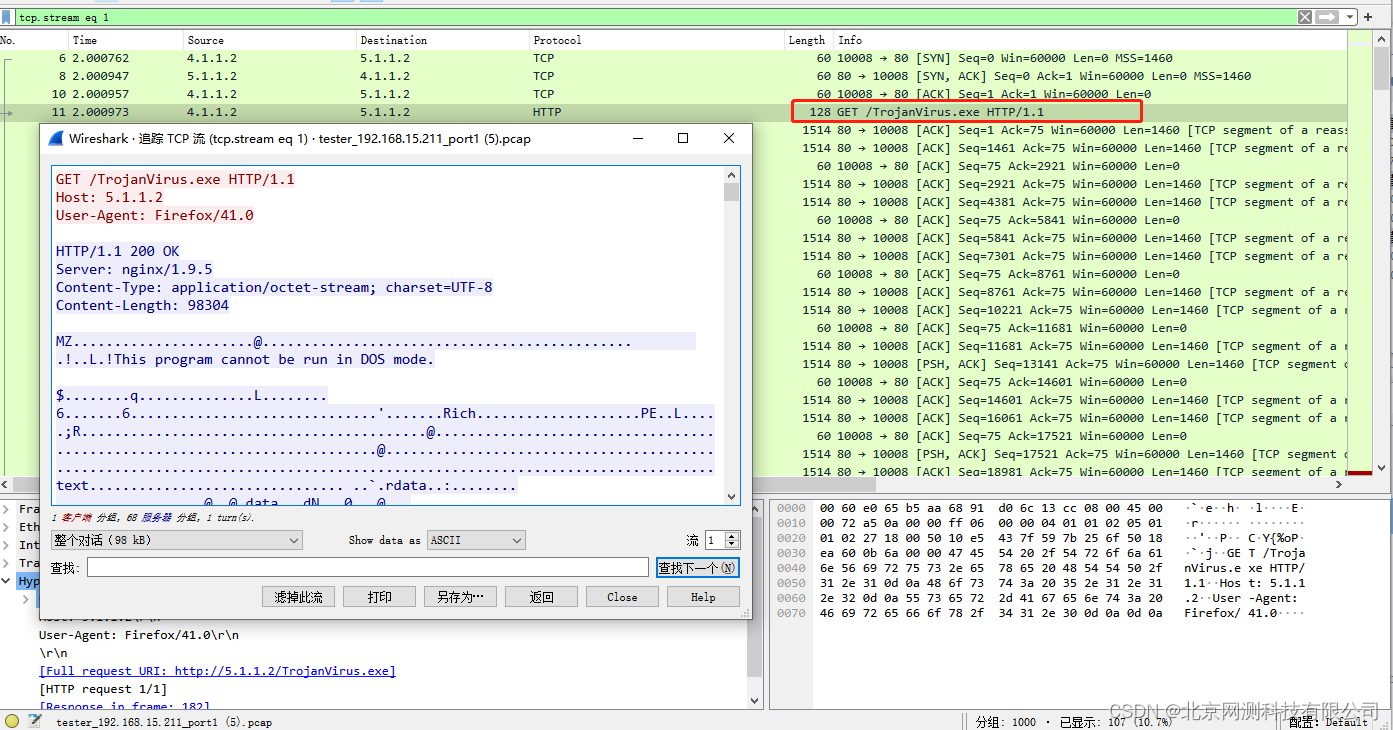

防火墙不配置拦截功能进行测试:

防火墙浏览记录通过

抓包查看正常发送病毒文件:

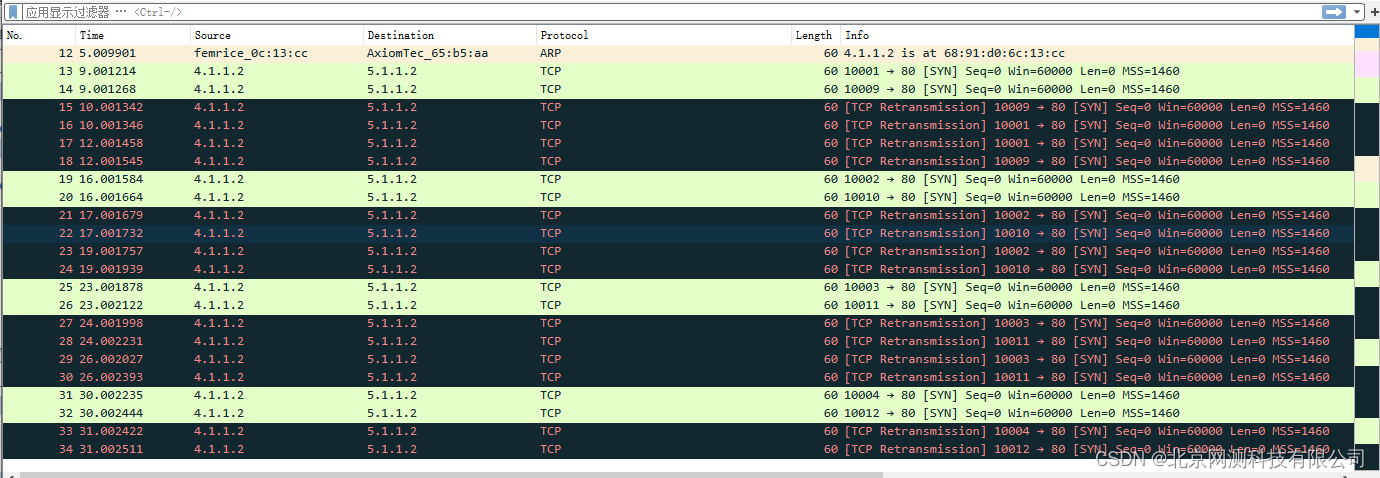

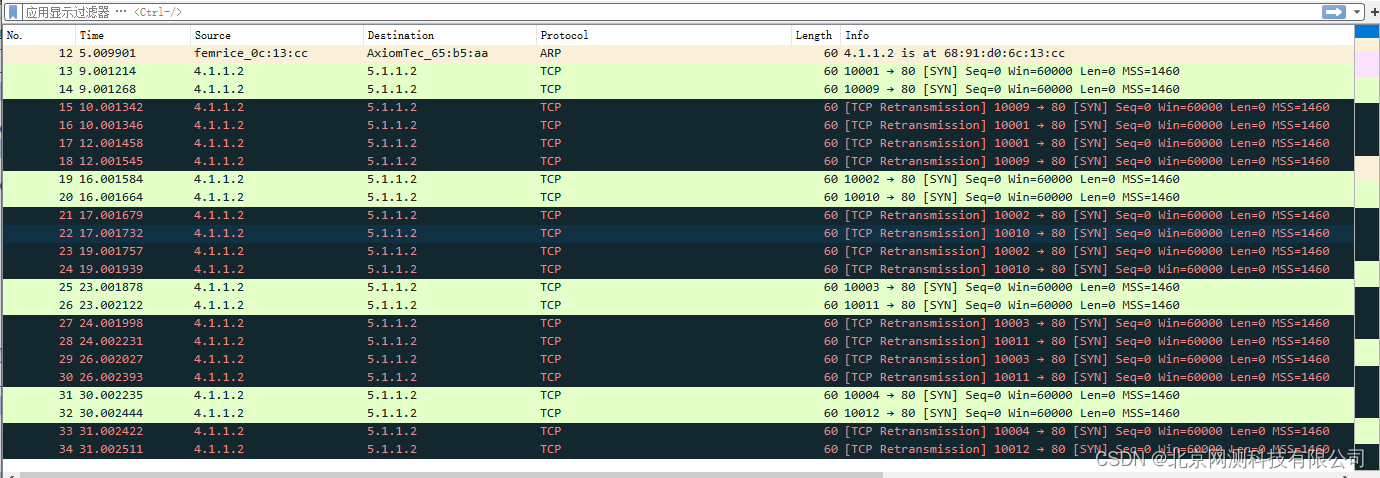

防火墙开启拦截功能进行测试:

抓包查看正常发送病毒文件:

客户端http响应报文被防火墙拦截:

查看防火墙拦截信息:

防火墙识别并进行拦截达到测试目的