- 1Python+wxauto=微信自动化?_python库wxauto

- 2Neo4j配合springboot与echarts进行方剂药物关系的可视化-1_echarts可视化neo4j

- 3Redis缓存穿透、缓存血崩、缓存击穿的原因和解决方案_redis 血崩 穿透

- 4Git工具的使用_如何在对应的文件中调用git软件

- 5[C++]C++基础知识概述_c++ 什么时候开始oop

- 6podman-docker详解

- 7Qt版科学计算器_qt科学计算库

- 8LLM大模型工程师面试经验宝典--进阶版1(2024.7月最新)_大模型面试宝典2024版

- 9全网最全RabbitMQ笔记 | 万字长文爆肝RabbitMQ基础_万字 rabbitmq

- 10分享一下自己从java工程师转型AI工程师的经历_java转ai

ADB安装及使用详解(非常详细)从零基础入门到精通,看完这一篇就够了_adb环境安装

赞

踩

一、ADB简介

1、什么是adb

ADB 全称为 Android Debug Bridge,起到调试桥的作用,是一个客户端-服务器端程序。其中客户端是用来操作的电脑,服务端是 Android 设备。

ADB 也是 Android SDK 中的一个工具,可以直接操作管理 Android 模拟器或者真实的 Android 设备。

2、为什么要用adb

运行设备的 shell(命令行)

管理模拟器或设备的端口映射

计算机和设备之间上传/下载文件

可以对设备的应用进行卸载安装等

在 App 遇到 ANR/Crash 等 bug 时,可以通过 ADB 来抓取日志

简而言之,ADB 就是连接 Android 手机与 PC 端的桥梁,所以ADB又称为安卓调试桥(注意:是安卓,不是iOS),可以让用户在电脑上对手机进行全面的操作!

二、准备工具

单独安装adb,不安装sdk

1、下载adb

Google很好心,直接放出ADB的zip供人下载。路径如下:

Windows版本:https://dl.google.com/android/repository/platform-tools-latest-windows.zip

Mac版本:https://dl.google.com/android/repository/platform-tools-latest-windows.zip

Linux版本:https://dl.google.com/android/repository/platform-tools-latest-linux.zip

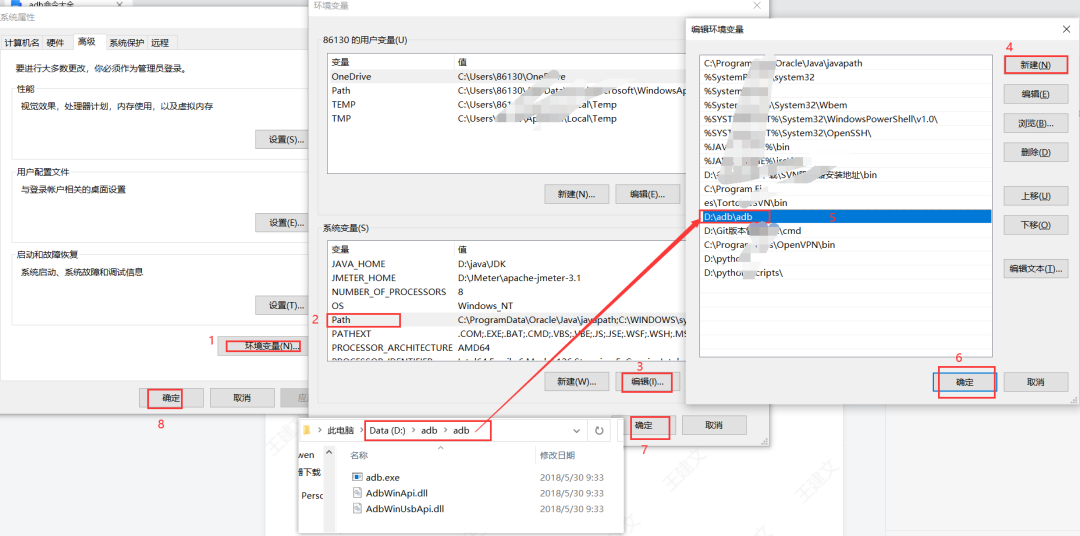

2、配置环境变量

解压安装后,把解压路径放到系统变量里去(Path),

环境变量如何配置,比如我的配置如下图:

3、连接

可以通过模拟器连接,也可以通过数据线连接。

通过数据线连接时,手机进入“开发者选项”,打开“usb调试”。

不同品牌安卓机型,首次打开“开发者选项”方式不一样,大多是双击手机版本号3~5次,会toast提醒“开发者模式已打开”,具体打开方式可根据手机品牌进行百度查询

4、电脑打开cmd窗口

输入 adb version :显示 adb 版本,说明安装成功

三、ADB命令详解

1、基本命令

adb version :显示 adb 版本

adb help:帮助信息,查看adb所支持的所有命令

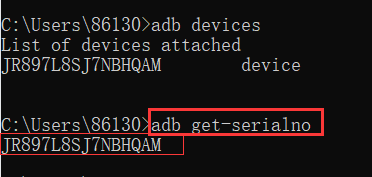

adb devices:查看当前连接的设备,已连接的设备会显示出来

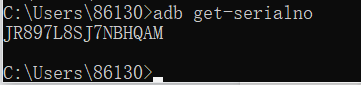

adb get-serialno:也可以查看设备号

2、权限命令

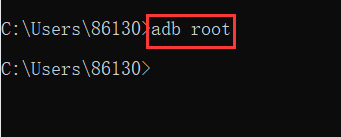

adb root:获取Android管理员(root用户)的权限。

注意:一般测试机可使用root权限。

Android版本9以上,不支持商用机使用root权限,但可以修改底层一些配置

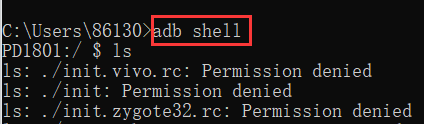

adb shell:登录设备 shell,该命令将登录设备的shell(内核),登录shell后,可以使用 cd,ls,rm 等Linux命令

adb remount:获取System分区可写权限,需要root后才能有这个权限

3、建立连接

adb -d:如果同时连了usb,又开了模拟器,连接当前唯一通过usb连接的安卓设备

adb -e shell:指定当前连接此电脑的唯一的一个模拟器

adb -s <设备号> shell:当电脑插多台手机或模拟器时,指定一个设备号进行连接

exit:退出

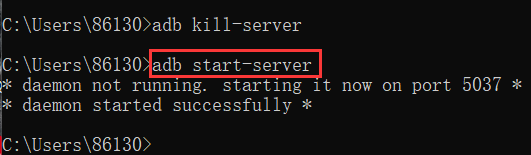

adb kill-server:杀死当前adb服务,如果连不上设备时,杀掉重启。(没事不要用它)

adb start-server:杀掉后重启

5037:adb默认端口,如果该端口被占用,可以指定一个端口号,如下命令↓

adb -p 6666 start-server:任意指定一个 adb shell 的端口

4、apk 操作指令

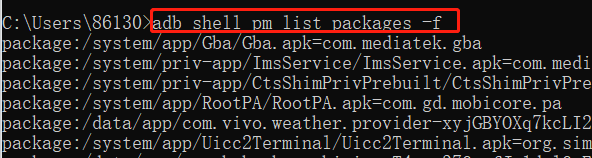

adb shell pm list packages:列出当前设备/手机,所有的包名

adb shell pm list packages -f:显示包和包相关联的文件(安装路径)

adb shell pm list packages -d:显示禁用的包名

adb shell pm list packages -e:显示当前启用的包名

adb shell pm list packages -s:显示系统应用包名

adb shell pm list packages -3:显示已安装第三方的包名

adb shell pm list packages xxxx:加需要过滤的包名,如:xxx = taobao

adb install <文件路径\apk>:将本地的apk软件安装到设备(手机)上。如手机外部安装需要密码,记得手机输入密码。

adb install -r <文件路径\apk>:覆盖安装

adb install -d <文件路径\apk>:允许降级覆盖安装

adb install -g <文件路径\apk>:授权/获取权限,安装软件时把所有权限都打开

adb uninstall <包名>:卸载该软件/app。

注意:安装时安装的是apk,卸载时是包名,可以通过 adb shell pm list packages 查看需要卸载的包名。

adb shell pm uninstall -k <包名>:虽然把此应用卸载,但仍保存此应用的数据和缓存

adb shell am force-stop <包名>:强制退出该应用/app

5、文件操作指令

adb push <本地路径\文件或文件夹> <手机端路径>:把本地(pc机)的文件或文件夹复制到设备(手机)

注意点1:pc机路径与Android机路径,分隔符是不同的。

注意点2:复制失败,大概率是无权限。可先使用上面介绍过的两个命令:adb root;adb remount。在使用 adb push 命令

**adb pull <手机端路径/文件或文件夹> <pc机路径>:把设备(手机)的文件或文件夹复制到本地。**注意点同上

6、日志操作指令

adb shell logcat -c:清理现有日志 adb shell logcat -v time :输出日志,信息输出在控制台 adb shell logcat -v time > <存放路径\log.txt>:输出日志并保存在本地文件 Ctrl+C:终止日志抓取 adb shell logcat -v time *:E > <存放路径\log.txt>:打印级别为Error的信息 日志的等级: -v:Verbse(明细) -d:Debug(调试) -i:Info(信息) -w:Warn(警告) -e:Error(错误) -f:Fatal(严重错误) 抓取日志的步骤先输入命令启动日志,然后操作 App,复现 bug,再 ctrl+c 停止日志,分析本地保存的文件。 :日志是记录手机系统在运行app时有什么异常的事件 EXCEPTION 也可以把更详细得Anr日志拉取出来:adb shell pull /data/anr/traces.txt <存放路径>

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

7、系统操作指令

adb shell getprop ro.product.model:获取设备型号

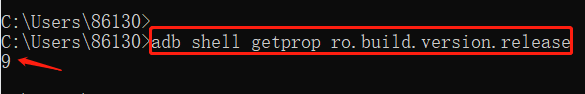

adb shell getprop ro.build.version.release:获取Android系统版本

adb get-serialno:获取设备的序列号(设备号)

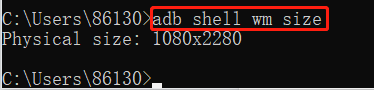

adb shell wm size:获取设备屏幕分辨率

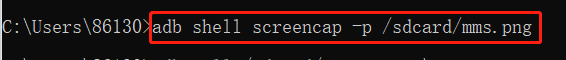

adb shell screencap -p /sdcard/mms.png:屏幕截图

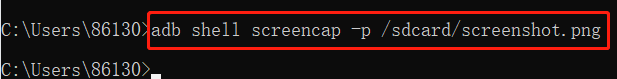

adb shell screencap -p /sdcard/screenshot.png:屏幕截图

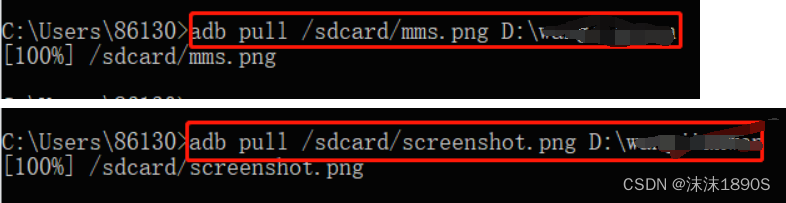

adb pull /sdcard/mms.png <存放的路径>:将截图导出到本地

adb pull /sdcard/screenshot.png <存放的路径>:将截图导出到本地

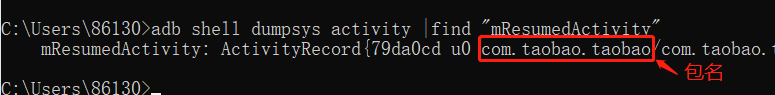

adb shell dumpsys activity |find “mResumedActivity”:查看前台应用包名,必须先启动app,适用于Android 8.0以上

adb shell cat /proc/meminfo:获取手机内存信息

adb shell df:获取手机存储信息

adb shell screenrecord <存放路径/xxx.mp4>:录屏,命名以.mp4结尾

adb shell screenrecord --time-limit 10 <存放路径/xxx.mp4>:录屏时间为10秒

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

网络安全学习资源分享:

最后给大家分享我自己学习的一份全套的网络安全学习资料,希望对想学习 网络安全的小伙伴们有帮助!

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

【点击领取】网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。【点击领取视频教程】

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本【点击领取技术文档】

(都打包成一块的了,不能一一展开,总共300多集)

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本【点击领取书籍】

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

!(https://img-blog.csdnimg.cn/8de5365b55fd4a929e0cef43c14ce512.png)

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享