- 1java MD5算法返回数字型字串_java md5加密并将结果用十进制表示

- 2C++初识--------带你从不同的角度理解引用的巧妙之处

- 3【送书福利-第三十期】《Java面试八股文:高频面试题与求职攻略一本通》_java面试八股文高频面试题与求职攻略电子书

- 4Windows中redis怎么设置密码_windows redis设置密码

- 5Vue中组件生命周期过程详解_vue 子组件生命周期

- 6树莓派安装python3.9以及pip换源_树莓派安装pip

- 7python无人机路径规划算法_无人机集群——航迹规划你不知道的各种算法优缺点...

- 8卓越体验的秘密武器:评测ToDesk云电脑、青椒云、天翼云的稳定性和流畅度_青椒云评价

- 9Mybatis 注解实现基本 CRUD_mybatis mapper 注解方式编程:针对模型类设计基本的 crud 功

- 10数据结构-----二叉排序树

wx小程序解包源码获取___app__.wxapkg

赞

踩

本文主要针对pc端wx小程序

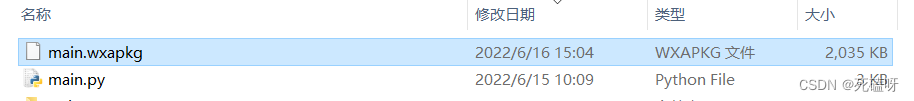

只要你登录电脑wx并使用过小程序,那么对应的路径下的WeChat Files\Applet下就会产生很多.wxapkg结尾的文件,例如__APP__.wxapkg。pc端的小程序代码是加密的,需要先用工具解密出来再反编译。

解密工具:https://github.com/nieweiming/pc_wxapkg_decrypt_python (需要本地安装python3运行环境,用于解码pc端小程序包,即解析成源生态的手机端wxapkg

先进入微信路径下的WeChat Files\Applet目录下,执行命令 python main.py --wxid wxb296433268a1c654 --file wxb296433268a1c654\63\__APP__.wxapkg --output main.wxapkg

main.py 为 pc_wxapkg_decrypt_python 下载出来的main.py

main.wxapkg文件就是解密出来的待反编译的前端代码文件

小程序代码反编译

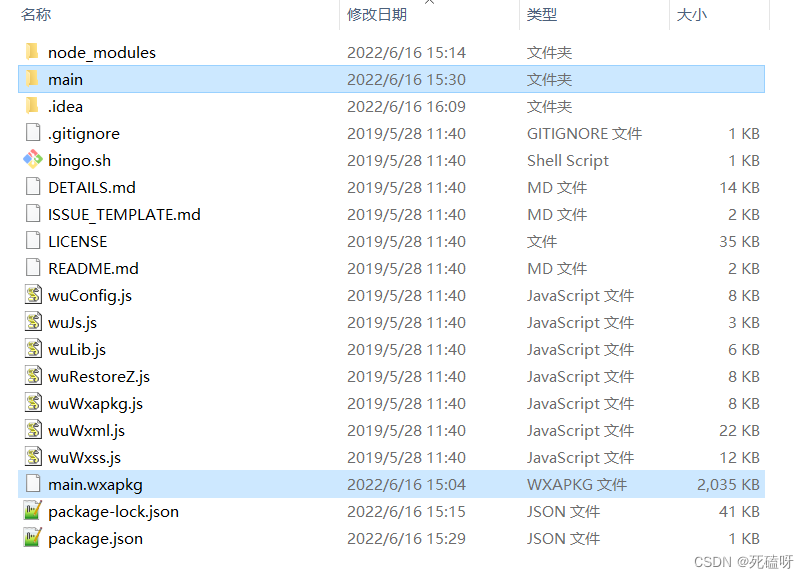

1、 电脑没有node js环境的需要先安装 下载 Node.js

2、 git下载反编译工具 https://github.com/gudqs7/wxappUnpacker/tree/master(需注意git下载下来为空文件夹,可下载zip再解压出来)

3、下载完成后进入脚本所在文件夹,然后依次执行

npm install esprima

npm install css-tree

npm install cssbeautify

npm install vm2

npm install uglify-es

npm install js-beautify 下载好脚本运行所需环境

4、最后执行反编译命令

node wuWxapkg.js 要反编译的小程序代码路径.wxapkg

eg: node wuWxapkg.js main.wxapkg

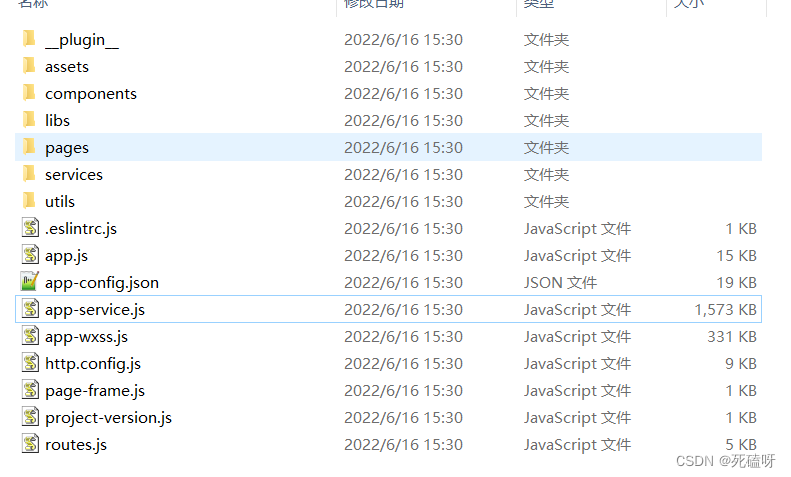

执行完成之后,会在当前脚本目录产生一个默认main的文件夹,里面就是我们想要的小程序前端代码了

之后就能愉快的在项目中查找关键词定位进行加密参数的分析、破解了

main项目目录

一般重要参数都在app-service.js文件中