- 1【Linux】超好用的编译工具 —— gcc/g++_安装g++

- 2这可能是 2023 最全的 Java 面试八股文,共计 1658 页_2023java面试八股文

- 3服务器中了文件夹病毒了怎么隔离,win10系统下Windows Defender病毒隔离区存放在哪...

- 4JDBC连接各种数据库的字符串

- 5Redis入门完整教程:阻塞的外在原因_redis tcp连接数据包堵住

- 6word模板内容替换

- 7基于 neo4j 知识图谱和规则匹配的肝病问答系统_基于规则匹配的问答系统

- 8分布式系统的SLA如何定义_系统sla

- 9IOS开发之CollectionView_ios开发 collectionview

- 1010:00面试,10:04就出来了 ,问的实在是太..._今天10:00的线下面试是什么意思

溯源手册工具_蜜罐告警溯源攻击者姓名

赞

踩

工具篇 ****

蜜罐 :主要成果来源,需主要关注

通过蜜罐捕获攻击者设备信息:

- 设备指纹:蜜罐厂商的标识符ID

- 社交ID

- 操作系统:如win10

- CPU核心数:如8

- 显卡设备:如google swiftshader

- 游览器:如chrome(win)

- 设备类型:如PC

- 语言:中文

- 音频设备:如ext speaker

- 游览器UA:如…Chrome/85.0.4183.102

威胁情报平台 :主要查找攻击IP相关信息(包括但不限于对应域名,端口开放记录、近期活动时间、注册人信息等) ****

社工库 :Telegram搜索社工机器人,有的可以免费查询1次,或者充值查询;

技术手段篇

一、获得攻击信息

在现在的攻防演练中,防守方除了要具有基本的防守能力外,还要具备一些溯源反制的能力,以应对防守中被攻击大量扣分的情况。一般攻击告警主要来自WAF、IPS、态势感知、蜜罐等安全设备。

一般接到溯源任务时,获得的信息如下:

攻击时间:

攻击IP:

受害IP:

攻击次数:

预警平台:

攻击类型:

攻击详情:

恶意文件:

其中攻击IP、攻击次数、攻击类型、攻击详情是溯源的主要切入点。

通过以上内容可以判断此次攻击事件是否成功,查看攻击详情中的请求包可以判断攻击者所使用的攻击手法,是否使用扫描器或者使用0day攻击等。

端口扫描/敏感目录扫描,此类攻击大概率是个人或搜索引擎,溯源几率高,可以优先溯源。

命令执行,此类攻击大概率是未经隐藏的网络,接到脚本扫描任务的肉鸡,可以溯源。

爬虫类攻击,此类大概率是搜索引擎爬虫,可以放到最后进行溯源。

恶意文件,此类攻击可能可以获取到攻击者的C2地址或未删除的敏感信息代码等,也可优先溯源。

其他攻击可以根据实际情况自行进行判断溯源优先级。

二、常用方法

本节将按照溯源常用步骤进行讲解。

(1)威胁情报

威胁情报平台:

-

奇安信威胁情报中心:https://ti.qianxin.com/

-

360威胁情报中心:https://ti.360.cn/#/homepage

-

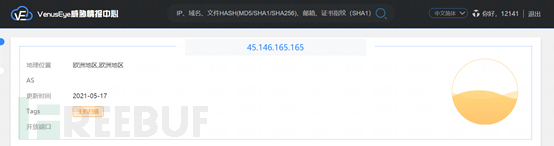

VenusEys威胁情报中心:https://www.venuseye.com.cn/

威胁情报平台中,我们可以获取IP信息、对应域名、域名历史注册记录、SSL证书等信息。以上信息可以帮助进行溯源,提高效率,是主要溯源工具。

(2)IP信息

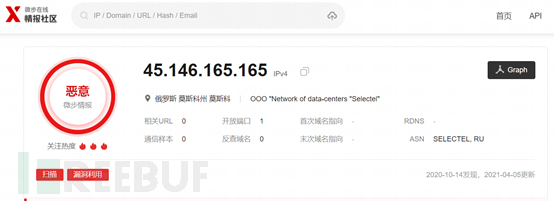

IP可以放到威胁情报平台进行搜索,查看是否有恶意标签,是否为动态IP、IDC、云服务器等

注:之后内容均使用微步威胁情报作为依据。

之后可以ping攻击IP是否连通,如果通,可以为后续反制工作做基础。

(3)域名反查

可以使用whois或威胁情报来获取域名解析记录。

可获得攻击IP当前使用的域名,根据域名也可以判断出此IP属于哪类网站(菠菜、yellow站、被控服务器)

(4)历史信息

通过威胁情报平台可以得到历史注册的域名、子域名等信息。

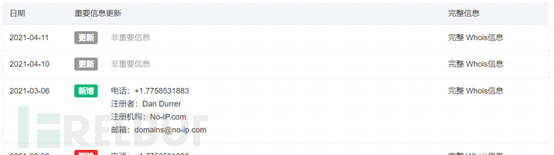

(5)域名注册

遇到带有恶意标签的域名,我们可以查找该域名的历史注册人信息,根据获得的注册人信息可以分析是否为真实攻击者。

(6)SSL证书

可获得

ID

邮箱

解析记录

通过解析记录可以获得域名 A 记录从而获取到域名后的 IP 地址。

A 记录 —— 映射域 bai 名到一个或多个 IP

CNAME—— 映射域名到另一个域名(子域名)

域名解析记录:http://www.jsons.cn/nslookup/

全球 ping,查看现绑定 ip,看是否域名使用了 CDN 技术:http://ping.chinaz.com/

(7)IP定位

根据定位大致判断攻击者所在地区。

https://www.opengps.cn/Data/IP/ipplus.aspx

(8)手机号邮箱及其他个人信息

根据 域名注册人登记的信息 (姓名、电话、邮箱)进行验证。通过 手机号查找 是否绑定微信、支付宝。如果绑定,可以使用支付宝验证使用者姓名。

如果邮箱使用的是 QQ邮箱 ,也可以查找注册人QQ,查看是否开启QQ空间访问,搜寻其他有效信息(照片、有关安全技术等)。

若信息搜集的不够完整,还可以再 谷歌/百度、贴吧、微博等 社交平台搜寻更多攻击者信息。必要时也可发送 钓鱼邮件 或 添加好友

进行社工获取更多攻击者信息。

三、简单反制措施

有时威胁情报 不能提供过多的线索 ,我们需要反制对方主机进行进一步的线索查找攻击者真实IP。或者有些情况下要求反制对方主机,这是就需要拥有反制的能力。

(1)端口查询

使用Nmap扫描攻击IP,查看开放端口是否存在高危端口:80,445,3389,22,6379等。

(2)漏洞攻击

攻击人员有可能会在云服务器上搭建一些自动化扫描工具,可以尝试弱口令爆破。有些是攻击者使用肉鸡进行攻击,可以反推肉鸡可能存在的漏洞,获取权限。

有些攻击者可能会使用摄像头或路由器组成的僵尸网络,可以查找型号和存在的历史漏洞。

极少数情况下,攻击者会使用刚刚爆发,还是小范围传播(主要是攻击队内传播)的0day获取大量肉鸡进行攻击,此时反制难度较大,需要获得第一手0day信息来攻入肉鸡查找攻击者真实IP。

常见红队反制手段:

CSDN老用户漏洞,爆破手机号

phpmyadmin弱口令爆破

数据库写webshell

phpstudy后门漏洞

Tomcat RCE

Shiro反序列化

常见配置文件读取

chrome UAF漏洞上线cs

微信目录找微信ID

在红队webshell加js探针

Redis未授权

tomcat/mysql/redis/ssh爆破

(3)查看外联

netstat –ano 查看外联

一般拿下的都是攻击者的肉鸡,需要到拿下的肉鸡上找一找外联IP,确定攻击者背后的真实IP。

(4)查看进程

Linux 使用 ps 命令,分析进程

ps aux | grep pid

windows

检查方法:

a、开始 – 运行 – 输入 msinfo32 命令,依次点击 “软件环境 – 正在运行任务” 可以查看到进程的详细信息,比如进程路径、进程

ID、文件创建日期以及启动时间等。

b、打开 D 盾_web 查杀工具,进程查看,关注没有签名信息的进程。

c、通过微软官方提供的 Process Explorer 等工具进行排查 。

d、查看可疑的进程及其子进程。可以通过观察以下内容:

没有签名验证信息的进程

没有描述信息的进程

进程的属主

进程的路径是否合法

CPU 或内存资源占用长时间过高的进程

(5)历史命令

history

打开 /home 各帐号目录下的 .bash_history,查看普通帐号执行的历史命令

(6)用户

Linux 检查方法:

who查看当前登录用户(tty 本地登陆pts 远程登录)

w查看系统信息,想知道某一时刻用户的行为

uptime查看登陆多久、多少用户,负载状态

用户信息文件 /etc/passwd

root❌0:0:root:/root:/bin/bash

account:password:UID:GID:GECOS:directory:shell

用户名:密码:用户 ID:组 ID:用户说明:家目录:登陆之后的 shell

注意:无密码只允许本机登陆,远程不允许登陆

windows 检查方法 :打开 cmd 窗口,输入 lusrmgr.msc

命令,查看是否有新增/可疑的账号,如有管理员群组的(Administrators)里的新增账户,如有,请立即禁用或删除掉。

(7)日志

Window 日志

Win+R 打开运行,输入"eventvwr.msc",回车运行,打开“事件查看器”。

Linux 日志 默认存放位置:/var/log

Web 访问日志通常为 access.log 文件可以使用 find 命令进行查找

日志文件

|

说明

—|—

/var/log/cron

|

记录了系统定时任务相关的日志

/var/log/cups

|

记录打印信息的日志

/var/log/dmesg

|

记录了系统在开机时内核自检的信息,也可以使用 dmesg 命令直接查看内核自检信息

/var/log/mailog

|

记录邮件信息

/var/log/message

|

记录系统重要信息的日志。这个日志文件中会记录 Linux 系统的绝大

多数重要信息,如果系统出现问题时,首先要检查的就应该是这个日

志文件

/var/log/btmp

|

记录错误登录日志,这个文件是二进制文件,不能直接 vi 查看,而要

使用 lastb 命令查看

/var/log/lastlog

|

记录系统中所有用户最后一次登录时间的日志,这个文件是二进制文

件,不能直接 vi,而要使用 lastlog 命令查看

/var/log/wtmp

|

永久记录所有用户的登录、注销信息,同时记录系统的启动、重启、

关机事件。同样这个文件也是一个二进制文件,不能直接 vi,而需要

使用 last 命令来查看

/var/log/utmp

|

记录当前已经登录的用户信息,这个文件会随着用户的登录和注销不

断变化,只记录当前登录用户的信息。同样这个文件不能直接 vi,而

要使用 w,who,users 等命令来查询

/var/log/secure

|

记录验证和授权方面的信息,只要涉及账号和密码的程序都会记录,

比如 SSH 登录,su 切换用户,sudo 授权,甚至添加用户和修改用户密

码都会记录在这个日志文件中

(8)webshell查找

Windows : D盾webshell查找工具

Linux : 河马webshell查找工具

四、溯源结果框架

经过溯源分析、反制攻击者主机后, 理想情况 下想要获得如下数据,来刻画攻击者画像:

姓名/ID:

攻击IP:

地理位置:

QQ:

微信:

邮箱:

手机号:

支付宝:

其他社交账号信息(微博、贴吧等):

照片:

所属组织(公司或团队,可选):

**** 溯源中经常会发生各种各样的情况,有些溯源到一部分时就因为线索链断掉而无法获取更多攻击者数据,不要过分强求。

钓鱼邮件溯源篇

遇到钓鱼邮件怎么应对?

- 对附件进行逆向,看附件是否包含红队物理路径信息,会暴露其用户名ID

- 把附件放进云沙箱,提取C2域名

- 反社工,尽可能多的诱导对方提供攻击样本和链接

- 查看邮箱有代码,可能会查看到红队搭建的邮箱服务器IP,进行反制。

各个厂家邮箱均可以使用同一种方法查询对方IP,以下用163邮箱举例:

查看信头或查看邮件源代码

X-Originating-IP为发件人的IP

实战案例

案例涉及敏感信息较多,暂不公开。

:

其他社交账号信息(微博、贴吧等):

照片:

所属组织(公司或团队,可选):

**** 溯源中经常会发生各种各样的情况,有些溯源到一部分时就因为线索链断掉而无法获取更多攻击者数据,不要过分强求。

钓鱼邮件溯源篇

遇到钓鱼邮件怎么应对?

- 对附件进行逆向,看附件是否包含红队物理路径信息,会暴露其用户名ID

- 把附件放进云沙箱,提取C2域名

- 反社工,尽可能多的诱导对方提供攻击样本和链接

- 查看邮箱有代码,可能会查看到红队搭建的邮箱服务器IP,进行反制。

各个厂家邮箱均可以使用同一种方法查询对方IP,以下用163邮箱举例:

查看信头或查看邮件源代码

X-Originating-IP为发件人的IP

实战案例

案例涉及敏感信息较多,暂不公开。

学习网络安全技术的方法无非三种:

第一种是报网络安全专业,现在叫网络空间安全专业,主要专业课程:程序设计、计算机组成原理原理、数据结构、操作系统原理、数据库系统、 计算机网络、人工智能、自然语言处理、社会计算、网络安全法律法规、网络安全、内容安全、数字取证、机器学习,多媒体技术,信息检索、舆情分析等。

第二种是自学,就是在网上找资源、找教程,或者是想办法认识一-些大佬,抱紧大腿,不过这种方法很耗时间,而且学习没有规划,可能很长一段时间感觉自己没有进步,容易劝退。

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里

Copyright © 2003-2013 www.wpsshop.cn 版权所有,并保留所有权利。