- 1同样的APP为何在Android 8以后网络感觉变卡?

- 2史上最全!用Pandas读取CSV,看这篇就够了

- 3基础编码管理组件 Example 程序

- 4【实用党】推荐几款实用的AI工具_手绘生成图片

- 5【C语言篇】链表的基本操作-创建链表、插入节点、删除节点、打印链表_链表结构体打印链表程序

- 6【行为识别现状调研1】_多尺度时空特征和运动特征的异常行为识别

- 7QUIC:基于UDP的多路复用安全传输(部分翻译)_quic的多路复用

- 8mysql查询和修改的底层原理_数据库修改的实质是什么

- 9技术的正宗与野路子 c#, AOP动态代理实现动态权限控制(一) 探索基于.NET下实现一句话木马之asmx篇 asp.net core 系列 9 环境(Development、Staging ...

- 10中兴新支点桌面操作系统——一些小而美的功能

计算机网络:网络安全_被动攻击计算机

赞

踩

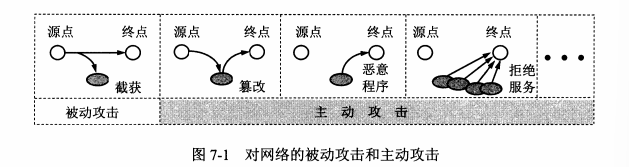

计算机网络的安全性网络:被动攻击和主动攻击

被动攻击:攻击者从网络上窃听他人的通信内容(截获),攻击者观察和分析某个协议数据单元PDU。

主动攻击:

- 篡改:攻击篡改网络上传达的报文

- 恶意程序:

- 计算机病毒:会进行传染的程序

- 计算机蠕虫:通过网络的通信功能将自身从一个节点发送到另一个节点并自动运行的程序

- 特洛伊木马

- 逻辑炸弹:当运行环境满足某种特定的条件时执行其他特殊功能的程序

- 后门入侵:利用系统的漏洞进行入侵

- 流氓软件:损害用户利益的软件

拒绝服务:指攻击者向互联网上的某个服务器不停地发送大量分组,使该服务器无法提供正常服务

互联网上的成百上千网站集中攻击一个网站,称为分布式拒绝服务,有时网络带宽攻击或连通性攻击。

主动攻击是可以采取措施加以检测,被动攻击,通常使检测不出来的。

计算机网络的通信安全的目标:

- 防止析出报文内容和流量分析

- 防止恶意软件

- 检测更新报文流和拒绝服务

计算机网络安全的目标:

保密性

- 端点鉴别

- 信息完整性

- 运行的安全性

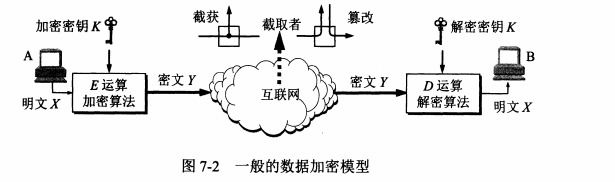

数据加密模型:

对称密钥密码体制:

加密密钥和解密密钥是使用相同的密码体制

数据加密标准:DES属于对称密匙密码体制(IBM公司研发)

DES是一种分组密码。加密前对整个的明文进行分组,每一个组为64位长的二进制数据。然后对每一个64位二进制数据进行加密处理,产生一组64位密文数据。最后将各组密文串接起来即得出整个的密文。使用的密匙占有64位(实际密匙长度为56位,外加8位用于奇偶校验)。

DES的保密性仅取决于对密钥的保密,而算法是公开的。

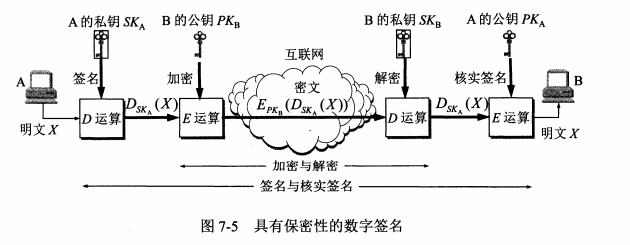

公匙密钥机制:

又称公开密钥密码机制,使用不同的加密密钥和解密密钥。

公匙密码机制产生的原因:

- 对对称密钥密码体制的优化

- 对数字签名的需求

在公钥密码体制中,加密密钥PK(公钥)是向公众公开 ,而解密密钥SK(密钥)是保密的,加密算法和解密算法也是公开的。

数字签名:

为了保证文件或印章的真实性,计算机使用数字签名。

数字签名必须保证能够实现以下三种功能:

- 报文鉴定:接收者可以核实发送者对报文的签名

- 报文完整性:接收者确信所收到的数据和发送者发送的完全一样

- 不可否认:发送者事后不能抵赖对报文的签名

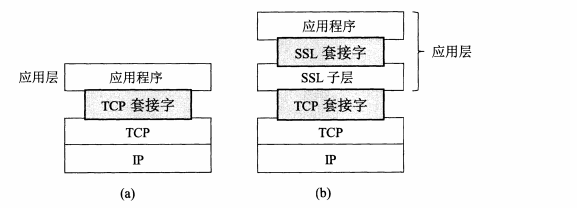

运输层安全协议:

协议有两种:

- SSL(安全套接字层):常作用于在端系统应用层的HTTP和运输层之间,使用TCP传输

- TLS(运输安全):为基于所有TCP的网络应用提供安全数据传输服务。

注意:SSL是运输层协议

SSL提供的安全服务可归纳为三种:

- SSL服务器鉴别

- SSL客户鉴别

- 加密的SSL会话

SSL的工作过程:

- 协商加密算法:A向B发送浏览器的SSL版本号和可选的加密算法,B从中选定自己支持的算法并告知A

- 服务器鉴别:B向A发送包含RSA公钥的数字证书。A使用该证书的认证机构CA公开发布RSA公钥对该证书进行验证。

- 会话密钥计算:由A随机产生一个秘密数,用B的RSA公钥进行加密后发送给B。双方根据协商的算法产生共享的对称会话密匙

- 安全数据传输:双方用会话密匙加密和解密它们之间传送的数据并验证其完整性

防火墙:

防火墙是一种访问控制技术,严格控制进出网络边界的分组,禁止不必要的通信,从而减少潜在入侵的发生,尽可能降低这类安全威胁带来的安全风险。

由于防火墙不可能阻挡所有的入侵行为,则第二道防线为IDS(入侵检测系统),对进入网络的分组进行深度分析与检测发现疑似入侵行为的网络活动,并进行报警,以便下一步采取相应措施。

防火墙是一种特殊编程的路由器,安装在一个网点和网络的其余部分之间,目的是实施访问控制策略。

防火墙的技术分为:

- 分组过滤路由器

- 应用网关(代理服务器)

分组过滤路由器:是具有分组过滤功能的路由器,根据过滤规则对进出内部网络的分组执行转发或丢弃。过滤规则是基于分组的网络层或运输层的首部的信息。

分组过滤路由器的特点:分组过滤可以是无状态的,即独立地处理每一个分组,也可以是有状态的,可以跟踪每个连接或对话的通信状态,并根据这些状态信息来决定是否转发分组。

分株过滤的特点:简单有效,对用户是透明的,不能对高层数据进行鉴别。

应用网关:在应用层通信中扮演报文中继的角色

一种网络需要一种网关,在应用网关中可以实现基于应用层数据的过滤和高层用户的鉴别。

所有进出网络的应用程序报文,都必须通过应用网关。

应用网关的特点:每种应用需要不同的网关,在应用层转发和处理报文,负担较重,对应用程序不透明,需要在应用程序客户端配置应用网关地址。