- 1CSP历年试题记录-(更新中ing...)_csp2023九月题目

- 2Nginx服务器及其配置与应用

- 3Python基于微博的舆情分析,情感分析可视化系统(V2.0),附源码,数据库

- 4uniapp模仿下拉框实现文字联想功能 - uniapp输入联想(官方样式-附源码)

- 5K8S中部署apisix(非ingress)_k8s apisix

- 6LeetCode解法汇总232. 用栈实现队列

- 7tomcat是什么?它有什么功能和特性?它值不值得我们去学习?我们该如何去学习呢?_tomcat的作用和特点

- 8常见的反爬虫技术_反爬虫手段有哪些

- 9MongoDB精简入门(体系结构、Docker安装MangoDB、常用命令)_docker安装的mongodb如何查看配置

- 10Linux系统常用的基本命令_linnux常见的基本命令

小程序逆向分析 (二) 跑起来_小程序逆向调试

赞

踩

一、目标

李老板: 奋飞呀,光Debug一下没啥意思,有没有可能把这个反编译出来的小程序跑起来?还是说反编译的代码有缺漏,不好使?

奋飞:一城一策,具体App具体分析,具体到这个App还是可以玩的。

二、步骤

先跑一下

我们先跑一下上篇教程反编译出来的代码。

很可惜,白屏,木有我们期待的内容。

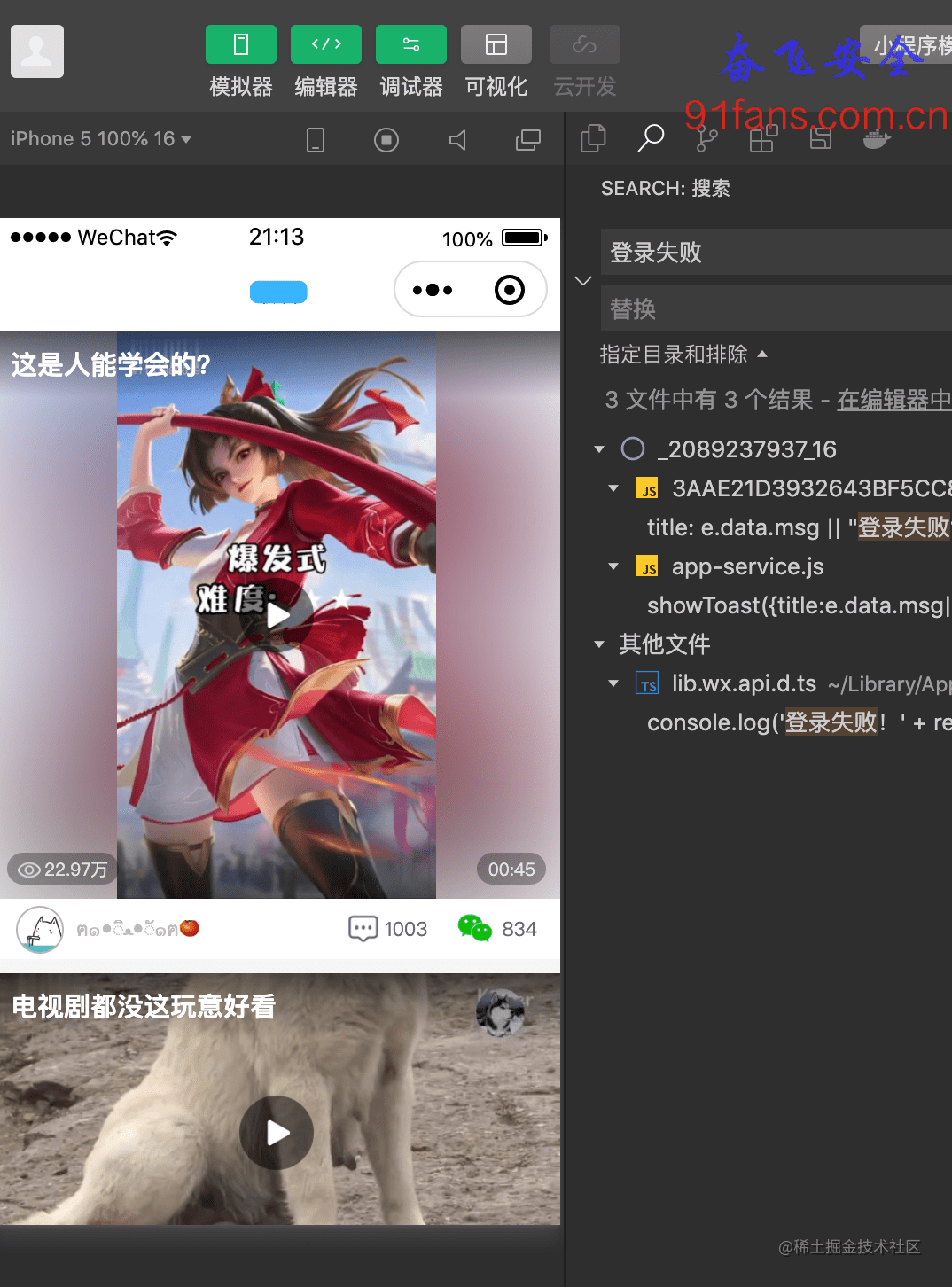

不过还好有提示: #登录失败#

搜索一下:

/Users/fenfei/Downloads/wx/_2089237937_16/3AAE21D3932643BF5CC849D4DA8F8236.js79,51: title: e.data.msg || "登录失败",

/Users/fenfei/Downloads/wx/_2089237937_16/app-service.js2613,1520:showToast({title:e.data.msg||"登录失败",icon:"none"}),

- 1

- 2

这个提示有两处,具体是哪一处呢?

我们把前一个改成 “登录失败1”,后一个改成 “登录失败2”。

再跑一下, 提示 “登录失败1”。

好了,就是你了。

分析代码

wx.request({url: "".concat(n, "/s/user/account/openlogin"),method: "POST",dataType: "json",data: (0, t.default)({openkey: e.code}, u),success: function(e) {

// console.log(e); if (e.data.ret > 0) {var n = e.data, r = n.data, s = n.data.member_info, c = getApp(), u = s.isreg ? 2 : 1;c && (c.globalData = (0, t.default)({}, s, {userstatus: u})), a.h_did = r.did, a.h_m = r.mid, a.mid = r.mid, a.token = r.token, a.userstatus = u, wx.setStorage({key: "userInfo",data: (0, t.default)({}, r, s, {userstatus: u})}), o(e.data.data);} else wx.reportAnalytics("login fail request success", JSON.stringify(e)), wx.showToast({title: e.data.msg || "登录失败1",icon: "none"}), i();},fail: function(t) {wx.reportAnalytics("login fail request fail", JSON.stringify(t)), i();}

});

- 1

- 2

- 3

这段代码的意思是给服务器发一个登录请求,然后判断返回值 e.data.ret > 0 的时候把返回的一些did token之类的值保存下来(估计后面会用),如果 e.data.ret 小于等于0,就提示 “登录失败1”。

我去,这不就是送分题吗?我们抓个包看看真机上 openlogin 这个请求返回什么值,然后直接赋值给 e 变量,不就ok了。

我们先加个 console.log(e); 打印一下目前e变量的值是什么?

从 调试器->Console 中可以看到我们的输出

返回值是 -101 ,那肯定是登录失败了。

改改代码

按照之前的分析,我们抓包看看真机上 openlogin 这个请求的返回值。不过诡异的是,怎么搞都抓不到这个包。

这也难不倒我们,再分析下代码,登录成功之后,会把一堆返回值保存下来,这样我们从别的请求包里面把 did mid token 等等这些值找到,然后直接赋值不就行了。

if (e.data.ret < 0) {// 改成小于0 // var n = e.data, r = n.data, s = n.data.member_info, c = getApp(), u = s.isreg ? 2 : 1;var n = e.data, r = n.data, s = "123456", c = getApp(), u = 2;c && (c.globalData = (0, t.default)({}, s, {userstatus: u})), // a.h_did = r.did, a.h_m = r.mid, a.mid = r.mid, a.token = r.token, a.userstatus = u, a.h_did = "eccdb12b68fd755fb52b2763f69aaa00", a.h_m = 257167182, a.mid = 257167182, a.token = "TeKeNJiAKQ3YqxMms7yw2n4gGgkzEWG7SMGoLCSUM6P2hs3N6DyhyGURt-ZA6ZC1j2Uw5w9ur4EXVhLURS7xqnjZd9IbgLPtt5QFJRaMzFVi82yk=", a.userstatus = u, 。。。。。。

}

- 1

- 2

再跑一下

可以了,跑起来了。

还没完

还没高兴一会,又出问题了,再跑就怎么也跑不起来了。而且连 “登录失败” 的报错都没有了。

难道被App发现了,跨省禁用了, 太流弊了吧。

鼓捣了老半天,无意中点了一下 IDE上的 清缓存

光明又来了,肯定是登录成功之后把信息存了缓存。

/*

wx.setStorage({key: "userInfo",data: (0, t.default)({}, r, s, {userstatus: u})

}),

*/

- 1

- 2

- 3

- 4

把保存这块注释掉就行了,这下就可以更方便的调试了。

回想起之前真机上抓不到 openlogin 的包,一定也是这个缓存搞的鬼。

不过真机如何请缓存呢? 炒鸡简单,把这个小程序删掉,然后再装一下。

漂亮的改法

既然都抓到包了,那就可以换个漂亮的改法了,就是我们开始的想法, 直接给 e 变量赋值。

success: function(e) {e= JSON.parse(`{"data": {"ret":1,"errcode":1,"data":{"member_info":123456,"mid":257167182,"register":0,"passwd":"98227e90298d0711","token":"TeKeNJiAKQ3YqxMms7yw2n4gGgkzEWG7SMGoLCSUM6P2hs3N6DyhyGURt-ZA6ZC1j2Uw5w9ur4EXVhLURS7xqnjZd9IbgLPtt5QFJRaMzFVi82yk=","member_info":{"id":257167182,"isreg":1,"ct":1630931968,"rt":1630931968,"pw":"98417e90298d0757","name":"W8a\xbd\xe5\xad\x90J","gender":0,"sign":"","avatar":3,"cover":0,"isbind":0,"opentype":4,"zyid":"46120279","vip_info":{"mid":257167182,"rev_bubble_cnt":0},"you_age":3},"did":"eccdb12b68fd755fb52b2763f69aaa00"}} }`)console.log(e);if (e.data.ret > 0) {// 别忘了把这个改回来 大于0}

- 1

这下流程比较优雅了,可以收工了。

三、总结

是不是别的小程序也可以这么跑起来?

醒醒吧,大厂的小程序要是这么容易被你跑起来了,那他们的码农哥哥就都要失业了。一城一策,具体情况再具体分析。我们搞逆向分析,就是在不可能中发现可能。

还是要有点追求,尽量保障原始程序的流程,能优雅搞定的不要粗鲁。 当然必要时还是可以动粗的。

微信开发者工具很好用的,调试器->Sources 下个断点,丝滑流畅。

搞逆向还是要有点正向开发基础,这样就能早意识到是缓存的问题。

不要神化你的对手,跨省禁用已经是魔法的范畴了。

你不懂得安排自己的人生,会有很多人帮你安排,他们需要你做的事。

TIP: 本文的目的只有一个就是学习更多的逆向技巧和思路,如果有人利用本文技术去进行非法商业获取利益带来的法律责任都是操作者自己承担,和本文以及作者没关系,本文涉及到的代码项目可以去 奋飞的朋友们 知识星球自取,欢迎加入知识星球一起学习探讨技术。有问题可以加我wx: fenfei331 讨论下。

如果有人利用本文技术去进行非法商业获取利益带来的法律责任都是操作者自己承担,和本文以及作者没关系,本文涉及到的代码项目可以去 奋飞的朋友们 知识星球自取,欢迎加入知识星球一起学习探讨技术。有问题可以加我wx: fenfei331 讨论下。

关注微信公众号: 奋飞安全,最新技术干货实时推送## 题外话

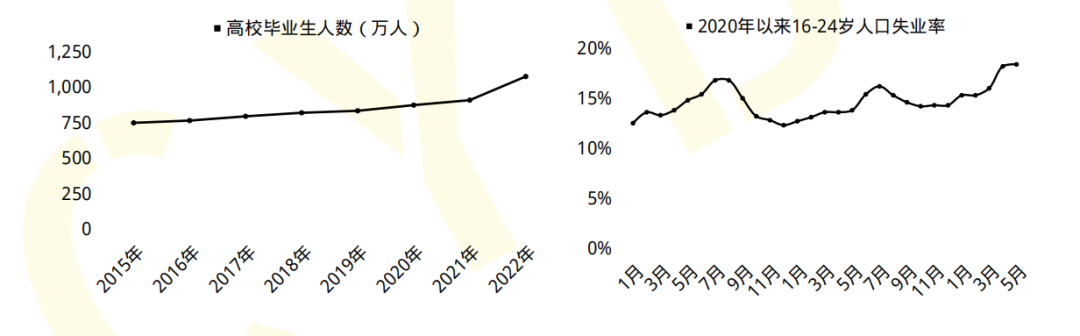

初入计算机行业的人或者大学计算机相关专业毕业生,很多因缺少实战经验,就业处处碰壁。下面我们来看两组数据:

2023届全国高校毕业生预计达到1158万人,就业形势严峻;

国家网络安全宣传周公布的数据显示,到2027年我国网络安全人员缺口将达327万。

一方面是每年应届毕业生就业形势严峻,一方面是网络安全人才百万缺口。

6月9日,麦可思研究2023年版就业蓝皮书(包括《2023年中国本科生就业报告》《2023年中国高职生就业报告》)正式发布。

2022届大学毕业生月收入较高的前10个专业

本科计算机类、高职自动化类专业月收入较高。2022届本科计算机类、高职自动化类专业月收入分别为6863元、5339元。其中,本科计算机类专业起薪与2021届基本持平,高职自动化类月收入增长明显,2022届反超铁道运输类专业(5295元)排在第一位。

具体看专业,2022届本科月收入较高的专业是信息安全(7579元)。对比2018届,电子科学与技术、自动化等与人工智能相关的本科专业表现不俗,较五年前起薪涨幅均达到了19%。数据科学与大数据技术虽是近年新增专业但表现亮眼,已跻身2022届本科毕业生毕业半年后月收入较高专业前三。五年前唯一进入本科高薪榜前10的人文社科类专业——法语已退出前10之列。

“没有网络安全就没有国家安全”。当前,网络安全已被提升到国家战略的高度,成为影响国家安全、社会稳定至关重要的因素之一。

网络安全行业特点

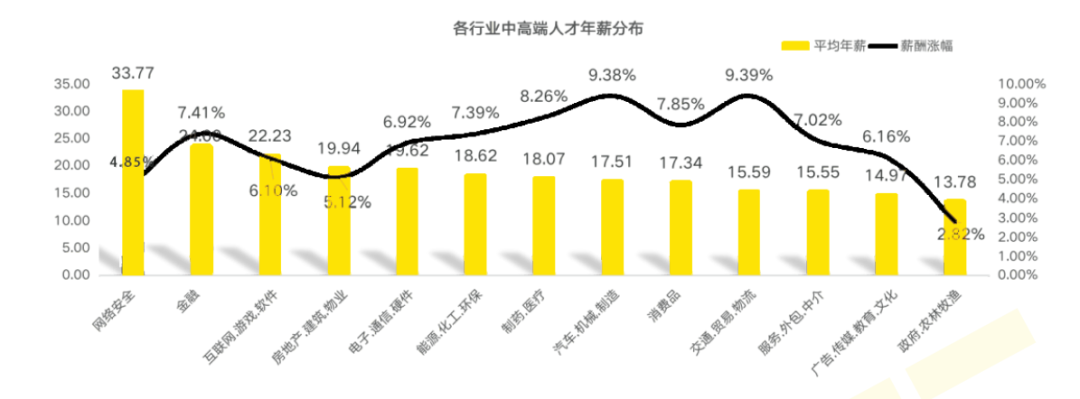

1、就业薪资非常高,涨薪快 2022年猎聘网发布网络安全行业就业薪资行业最高人均33.77万!

2、人才缺口大,就业机会多

2019年9月18日《中华人民共和国中央人民政府》官方网站发表:我国网络空间安全人才 需求140万人,而全国各大学校每年培养的人员不到1.5W人。猎聘网《2021年上半年网络安全报告》预测2027年网安人才需求300W,现在从事网络安全行业的从业人员只有10W人。

行业发展空间大,岗位非常多

网络安全行业产业以来,随即新增加了几十个网络安全行业岗位︰网络安全专家、网络安全分析师、安全咨询师、网络安全工程师、安全架构师、安全运维工程师、渗透工程师、信息安全管理员、数据安全工程师、网络安全运营工程师、网络安全应急响应工程师、数据鉴定师、网络安全产品经理、网络安全服务工程师、网络安全培训师、网络安全审计员、威胁情报分析工程师、灾难恢复专业人员、实战攻防专业人员…

职业增值潜力大

网络安全专业具有很强的技术特性,尤其是掌握工作中的核心网络架构、安全技术,在职业发展上具有不可替代的竞争优势。

随着个人能力的不断提升,所从事工作的职业价值也会随着自身经验的丰富以及项目运作的成熟,升值空间一路看涨,这也是为什么受大家欢迎的主要原因。

从某种程度来讲,在网络安全领域,跟医生职业一样,越老越吃香,因为技术愈加成熟,自然工作会受到重视,升职加薪则是水到渠成之事。

黑客&网络安全如何学习

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

1.学习路线图

行业发展空间大,岗位非常多

网络安全行业产业以来,随即新增加了几十个网络安全行业岗位︰网络安全专家、网络安全分析师、安全咨询师、网络安全工程师、安全架构师、安全运维工程师、渗透工程师、信息安全管理员、数据安全工程师、网络安全运营工程师、网络安全应急响应工程师、数据鉴定师、网络安全产品经理、网络安全服务工程师、网络安全培训师、网络安全审计员、威胁情报分析工程师、灾难恢复专业人员、实战攻防专业人员…

职业增值潜力大

网络安全专业具有很强的技术特性,尤其是掌握工作中的核心网络架构、安全技术,在职业发展上具有不可替代的竞争优势。

随着个人能力的不断提升,所从事工作的职业价值也会随着自身经验的丰富以及项目运作的成熟,升值空间一路看涨,这也是为什么受大家欢迎的主要原因。

从某种程度来讲,在网络安全领域,跟医生职业一样,越老越吃香,因为技术愈加成熟,自然工作会受到重视,升职加薪则是水到渠成之事。

黑客&网络安全如何学习

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去就业和接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

内容涵盖了网络安全法学习、网络安全运营等保测评、渗透测试基础、漏洞详解、计算机基础知识等,都是网络安全入门必知必会的学习内容。

(都打包成一块的了,不能一一展开,总共300多集)

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里

Copyright © 2003-2013 www.wpsshop.cn 版权所有,并保留所有权利。