热门标签

热门文章

- 1新增移动端支持,嵌入式能力优化,DataEase开源数据可视化分析平台v2.4.0发布_dataease v2.4.1

- 2【粉丝福利社】Elasticsearch 通过索引阻塞实现数据保护深入解析(文末送书-完结)

- 3零基础小白如何系统的自学网络安全(包含学习路线、工作方向)_纯小白学网安的学习路径_网络安全小白怎么自学

- 4docker安装yesplaymusic

- 5kafka_kafka博客

- 6FPGA基于RIFFA实现PCIE采集HDMI传输,提供工程源码和QT上位机_qt编写pcie上位机

- 7《JS实现复制内容到剪贴板功能,可兼容所有PC浏览器,不兼容手机端》_js paste 不兼容安卓

- 8ARKit从入门到精通(1)-ARKit初体验

- 9【mysql】 手把手教你安装mysql-8.0.36数据库_linux mysql-8.0.36安装教程

- 10Android context.getSystemService()浅析_getsystemservice(context.window_service)异常

当前位置: article > 正文

关于hook ntdll 代码详解_ntdll unhook

作者:小丑西瓜9 | 2024-03-30 16:58:53

赞

踩

ntdll unhook

UNHOOK ntdll

- DWORD unhook() {

- //创建该结构体用于获取该dll的信息 将所有成员变量初始化为零

- MODULEINFO mi = {};

- //获取当前内存的ntdll的句柄

- HMODULE ntdllModule = GetModuleHandleA("ntdll.dll");

- //HANDLE(-1)表示获取当前进程的句柄 该函数用于获取该进程的信息

- GetModuleInformation(HANDLE(-1), ntdllModule, &mi, sizeof(mi));

- //获取该ntdll的基地址

- LPVOID ntdllBase = (LPVOID)mi.lpBaseOfDll;

- //调用CreateFileA打开新的一个ntdll

- HANDLE ntdllFile = CreateFileA("c:\\windows\\system32\\ntdll.dll", GENERIC_READ, FILE_SHARE_READ, NULL, OPEN_EXISTING, 0, NULL);

- //将该新的ntdll映射到内存中 但是还没有映射到当前进程中

- HANDLE ntdllMapping = CreateFileMapping(ntdllFile, NULL, PAGE_READONLY | SEC_IMAGE, 0, 0, NULL);

- //MapViewOfFile将文件映射的视图映射到调用进程的地址空间中 也就是当前的进程

- LPVOID ntdllMappingAddress = MapViewOfFile(ntdllMapping, FILE_MAP_READ, 0, 0, 0);

-

- //获取该ntdll的PE结构的DOS头 (旧的)

- PIMAGE_DOS_HEADER hookedDosHeader = (PIMAGE_DOS_HEADER)ntdllBase;

- PIMAGE_NT_HEADERS hookedNtHeader = (PIMAGE_NT_HEADERS)((DWORD_PTR)ntdllBase + hookedDosHeader->e_lfanew);

-

- for (WORD i = 0; i < hookedNtHeader->FileHeader.NumberOfSections; i++) {

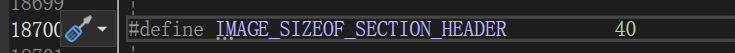

- //每个节的头是固定大小且是连续的。一个节头挨着一个节头的比如rdata的节头完了之后就是紧挨着data节头的。IMAGE_SIZEOF_SECTION_HEADER确实是40字节

- PIMAGE_SECTION_HEADER hookedSectionHeader = (PIMAGE_SECTION_HEADER)((DWORD_PTR)IMAGE_FIRST_SECTION(hookedNtHeader) + ((DWORD_PTR)IMAGE_SIZEOF_SECTION_HEADER * i));

- //获取节的头之后判断name是不是等于text,因为要覆盖的是text的内容 hookedSectionHeader->Name获取的是字节不是char 因此要转为char strcmp要求是char *

- if (!strcmp((char*)hookedSectionHeader->Name, (char*)".text")) {

- DWORD oldProtection = 0;

- //VirtualProtect修改旧的 ntdll的保护属性为可读可写可执行(PAGE_EXECUTE_READWRITE),并且将原来的保护属性保存在oldProtection中 以下仅仅支持.text节的

- bool isProtected = VirtualProtect((LPVOID)((DWORD_PTR)ntdllBase + (DWORD_PTR)hookedSectionHeader->VirtualAddress), hookedSectionHeader->Misc.VirtualSize, PAGE_EXECUTE_READWRITE, &oldProtection);

- //两个dll由于第一个节是空的在内存中,而text节又是第二个节,因此VirtualAddress是一样的 这样就将旧ntdll中test节的内容覆盖成了新的

- memcpy((LPVOID)((DWORD_PTR)ntdllBase + (DWORD_PTR)hookedSectionHeader->VirtualAddress), (LPVOID)((DWORD_PTR)ntdllMappingAddress + (DWORD_PTR)hookedSectionHeader->VirtualAddress), hookedSectionHeader->Misc.VirtualSize);

- //还原保护属性

- isProtected = VirtualProtect((LPVOID)((DWORD_PTR)ntdllBase + (DWORD_PTR)hookedSectionHeader->VirtualAddress), hookedSectionHeader->Misc.VirtualSize, oldProtection, &oldProtection);

- }

- }

-

- CloseHandle(ntdllFile);

- CloseHandle(ntdllMapping);

- FreeLibrary(ntdllModule);

-

- return 0;

- }

关于代码中的IMAGE_SIZEOF_SECTION_HEADER

节的头是连续的 每个节的头的大小 即IMAGE_SIZEOF_SECTION_HEADER都等于40

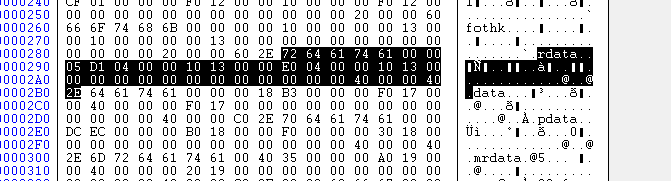

找一个dll看看 确实节的头是连续 也确实大小是 5*8=40字节

节头存放的是节的各种信息包括 节的名称、虚拟地址、大小等但是 不是存放的具体内容

节头存放的是节的各种信息包括 节的名称、虚拟地址、大小等但是 不是存放的具体内容

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/小丑西瓜9/article/detail/341257

推荐阅读

相关标签