热门标签

热门文章

- 1华为官方推荐:学习鸿蒙开发高分好书,这6本能帮你很多!_鸿蒙开发 推荐 书籍

- 2ELF文件中得section(.data .bss .text .altinstr_replacement、.altinstr_aux)_.section .datar, data

- 3ssm的maven坐标_ssm maven 坐标

- 4MySQL存储引擎详解(一)-InnoDB架构_mysql引擎innodb

- 5(一)使用AI、CodeFun开发个人名片微信小程序_ai生成小程序代码

- 6求助:R包安装失败_cannot open compressed file description

- 74款超好用的AI换脸软件,一键视频直播换脸(附下载链接)

- 8【深度学习】激活函数(sigmoid、ReLU、tanh)_sigmoid激活函数

- 9操作系统的程序内存结构 —— data和bss为什么需要分开,各自的作用_为什么分bss和data

- 10记一次 Docker Nginx 自定义 log_format 报错的解决方案_log_format" directive no dyconf_version config in

当前位置: article > 正文

CTFshow-web入门-爆破_ctf please input a num

作者:小丑西瓜9 | 2024-04-08 00:15:26

赞

踩

ctf please input a num

web21

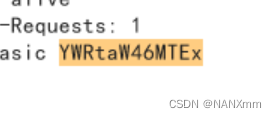

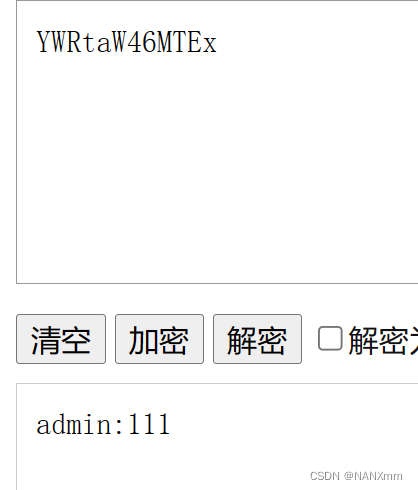

抓包发现结果被base64加密

下载字典 设置3部分拼接(admin : 密码)并进行base64加密 因为可能结果会存在= 所以取消url加密

找到密码

找到密码

web22

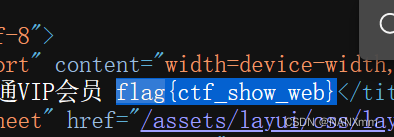

使用layer查找域名、

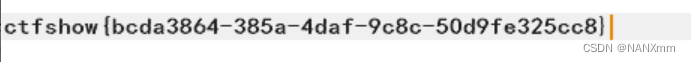

在vip.ctf.show里找到flag

web23

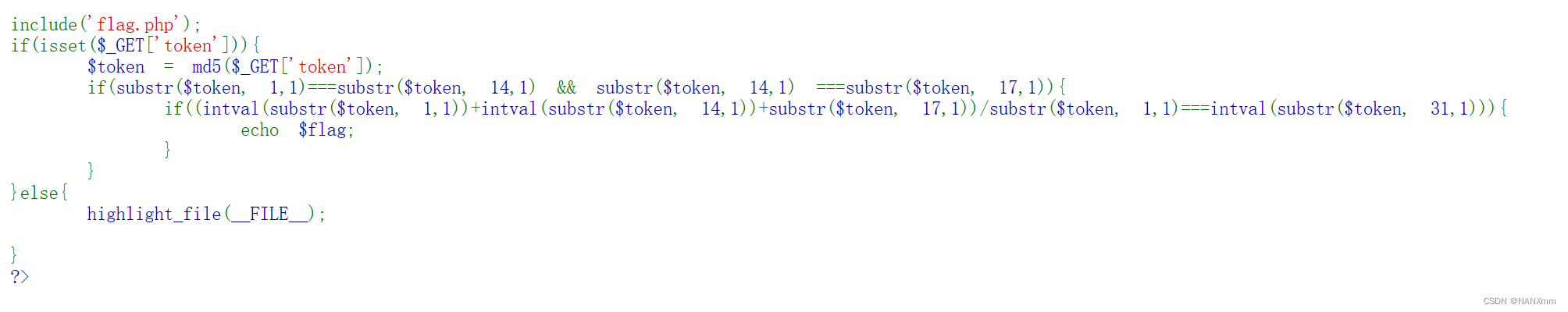

get一个token MD5满足以下条件输出flag

写一个php脚本

意思就是1-1000满足题目条件输出 i

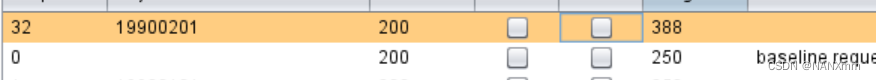

web24

mt_rand()函数生成随机数 但是如果用mt_stand()函数在其中规定了种子 就会生成伪随机数 即每次生成的随机数列都相同

具体就是 规定了种子为372619038

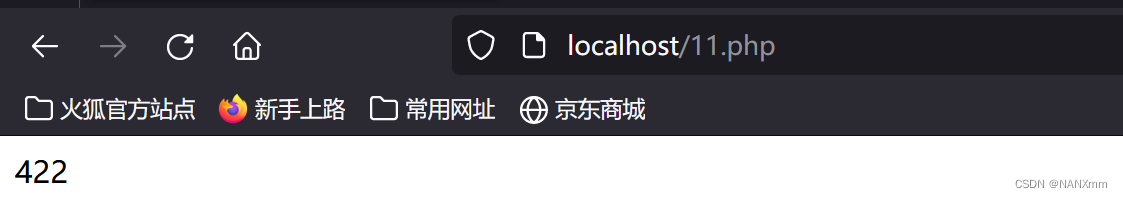

则每次生成的随机数都会是下面几个 还可以再生成不同的数 不过重新生成的随机数的列表都会相同 可以利用这个来爆破

使用上面做个字典随便试试

第一个就是 r 的正确值

web25

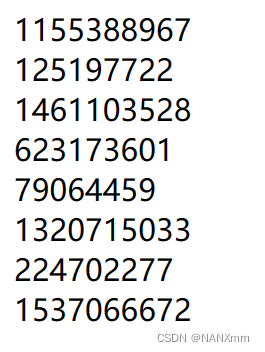

先get r=0 找第一个mt_rand的值

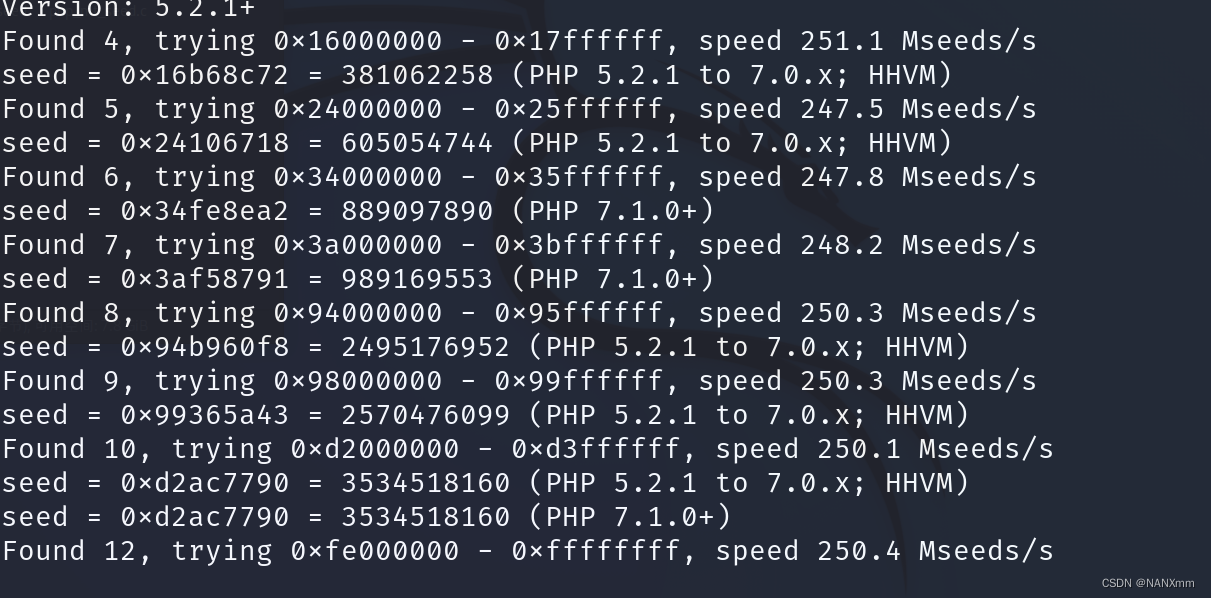

php_mt_seed-4.0在工具里算出seed值 在burp里发现是PHP7的版本 找到php7的值来测试

算出第二第三的值

试了两次是第二个

计算

get让 $rand 等于0

加上cookie 即上面计算第二个和第三个随机数的和

![]()

web26

抓包看 返回包里有flag

正常爆破pass

web27

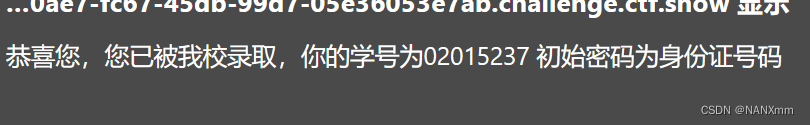

打开网站 下载查看录取名单

进入学生学籍信息查询系统

使用录取,名单中的高先伊登录,爆身份证,选择日期进行爆破

结果

登录 提示学号密码

登录成功得到flag

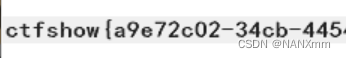

web28

删掉2.txt

![]()

设置

声明:本文内容由网友自发贡献,转载请注明出处:【wpsshop博客】

推荐阅读

相关标签