- 1读书笔记-信息简史

- 2python训练ai作画的代码

- 3机器学习--支持向量机(通俗版本+demo)

- 4训练loss不下降原因集合_loss值一般从多少值进行优化下降

- 5HarmonyOS NEXT 鸿蒙星河版亮相,系统有哪些亮点?

- 6Pytorch中的nn.Embedding()

- 7Android Studio中的按钮并排对齐布局实现指南

- 8网络安全在国内外发展的现状_网络完全 国内外研究就够_国外互联网安全现状趋势

- 9ClickHouse CTO空降中国开发者和用户沙龙,B站、小红书、携程、阿里云携手分享ClickHouse实践_阿里云数据库clickhouse技术分享暨海量数据分析场景

- 10【微信小程序】实现图片拖动、放大、缩小、旋转、滤镜和切图功能_微信小程序canvas缩放

CTFShow-WEB入门篇--信息搜集详细Wp_ctfshow web

赞

踩

CTFShow 平台:https://ctf.show/

信息收集:

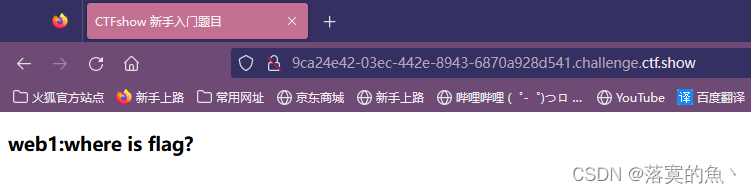

web1:

直接F12查看源代码

ctfshow{54295faf-6444-41fa-8052-cc2d527f0c66}

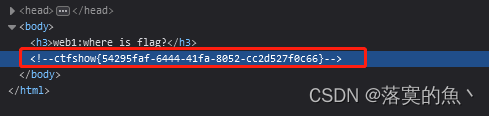

web2:

js前台拦截 === 无效操作

一般查看源码有三种方法 1:url前面+view-source 2:ctrl+u 3. F12 (记得点赞收藏~)

ctfshow{61b250a7-9c88-443c-9ec4-677e6f8e5131}

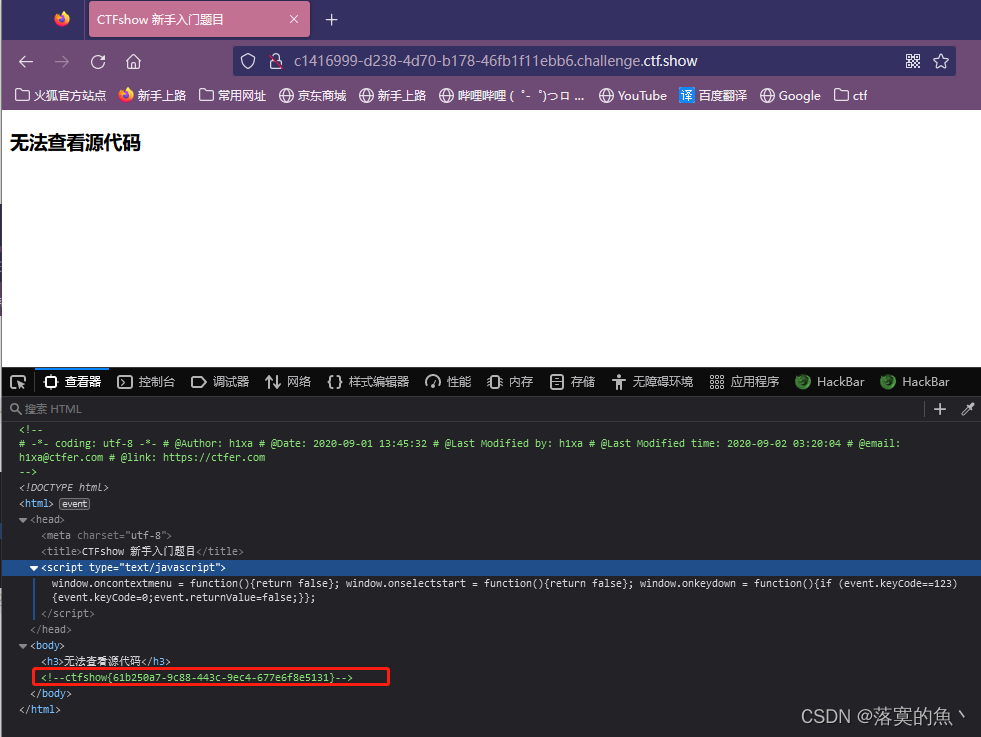

web3:

没思路的时候抓个包看看,可能会有意外收获

ctfshow{4439a6c9-64b2-436e-8a2e-d59c493ff52d}

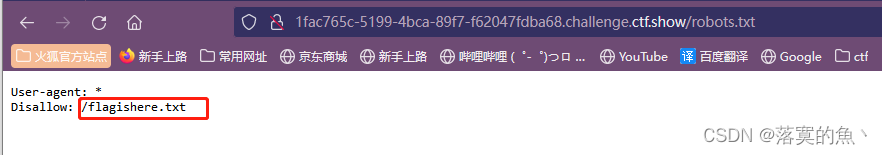

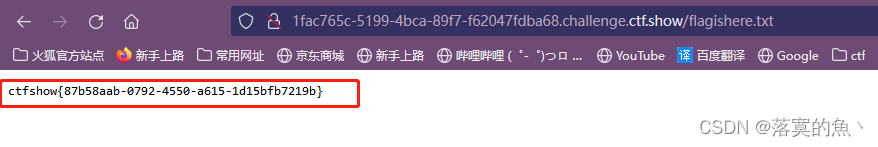

web4:

总有人把后台地址写入robots,帮黑阔大佬们引路

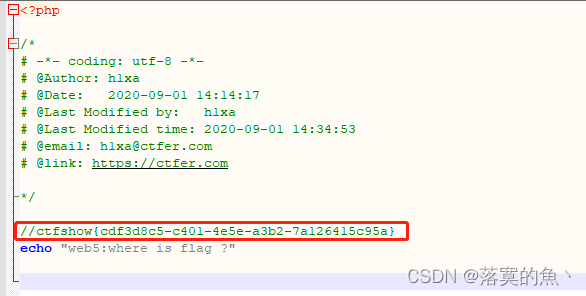

web5:

phps源码泄露有时候能帮上忙

根据提示访问index.phps下载文件打开即可。

ctfshow{cdf3d8c5-c401-4e5e-a3b2-7a126415c95a}

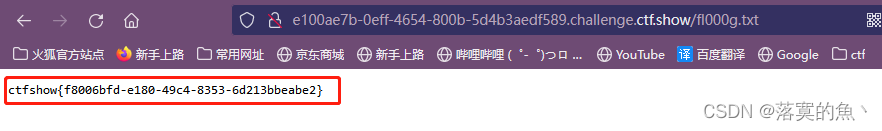

web6:

解压源码到当前目录,测试正常,收工

根据提示 源码 想到信息泄露 可能有.git www.zip/rar 或者backups等文件。

www.zip源码中告诉我们有个fl000g.txt进行访问即可。

ctfshow{f8006bfd-e180-49c4-8353-6d213bbeabe2}

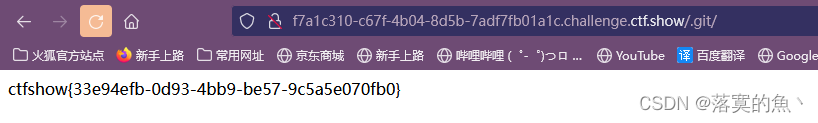

web7:

版本控制很重要,但不要部署到生产环境更重要。

dirsearch 扫到.git文件信息泄露了 上面刚说完这就考到了 可以可以 访问即可。

ctfshow{33e94efb-0d93-4bb9-be57-9c5a5e070fb0}

web8:

版本控制很重要,但不要部署到生产环境更重要。

怎么又是这个提示 不会又是git 泄露吧 在dirsearch 扫一下看看

Copyright © 2003-2013 www.wpsshop.cn 版权所有,并保留所有权利。