- 1Git 约定式提交_[

] [revert: ?] [(scope)?]: - 2Kafka:Docker Compose部署Kafka集群_docker-compose-kafka.yaml

- 3<TCP 协议内容分析><1>基于Wireshark分析TCP交互数据包_wireshark解析tcp报文的内容

- 4浅谈社会工程学攻击_社会工程学攻击 培训

- 5Java面向对象 - 类与对象_据提示,在右侧编辑器begin-end处补充代码: 声明一个dog类,给dog类添加三个string

- 6OpenCV项目实战_opencv实战项目

- 7TensorFlow项目练手(一)——天气预测_tensorflow天气预测

- 8初识Vue框架_vue框架怎么读

- 9WWW24因果论文(2/8) |多模因果结构学习与根因分析

- 10RTSP协议——Live555安装(Linux)

零时科技 || SumerMoney攻击事件分析

赞

踩

背景介绍

我们监控到base链上的一起攻击事件,

https://basescan.org/tx/0x619c44af9fedb8f5feea2dcae1da94b6d7e5e0e7f4f4a99352b6c4f5e43 a4661

攻击者通过此次攻击共获利310570 USDC和10 cbETH,共约合35万美金。

被攻击项目为SumerMoney,SumerMoney是一个基于Compond修改的借贷协议,用户可以通过提供流动性来获利。SumerMoney共支持的underlying assets有ETH, USDC, USDbc, DAI, wstETH, cbETH, suUSD, suETH。其中,每一个underlying asset对应一个借贷池poll。用户可以通过和借贷池poll交互来完成对应的操作。

攻击及事件分析

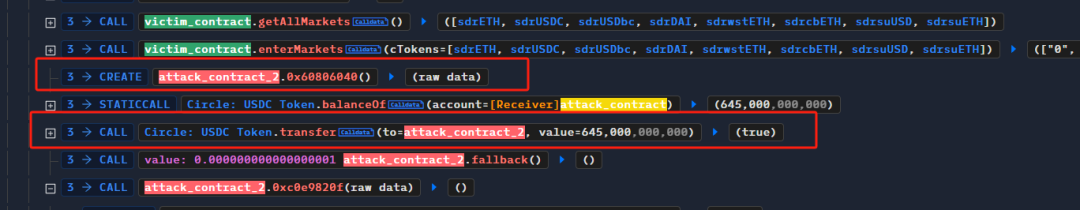

首先,攻击者通过攻击合约1从Balancer中利用flashloan借了645000 USDC 和150 ETH 。

随后,攻击合约1创建了另一个攻击合约(攻击合约2),并将Balancer中借来的645000 USDC 转入新的攻击合约2中,并转入了1 wei 。

接着,在攻击合约2的攻击函数中,攻击者将645000 USDC通过mint 兑换为643630 sdrUSDC 。

随后,攻击者再通过borrow从sdrETH pool中借出 150.358797170664290045 ETH 。并向sdrETH pool中转入150.358797170664290046 ETH执行repayBorrowBehalf进行还款。

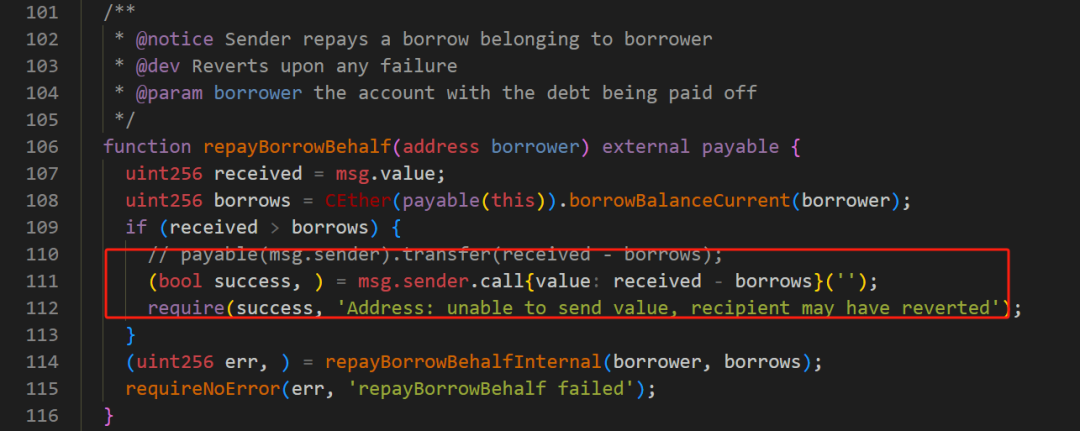

repayBorrowBehalf的具体实现如下:

我们可以看到,合约会将超出总借款的部分再转回给用户。由于,sdrETH pool收到了150.358797170664290046 ETH ,但是只借出了150.358797170664290045 ETH ,所以会将0.000000000000000001 ETH再转给攻击合约2。由于接到了ETH转账,攻击合约2触发了fallback函数,fallback函数中又调用了攻击合约1,再次进行borrow 和redeemUnderlying 。

我们注意到,攻击者redeem 150 ETH只需要74.99998941541294 sdrETH(本应是 150 sdrETH )。

接下来,我们看一下合约是如何计算sdrToken和underlying token的兑换比例。

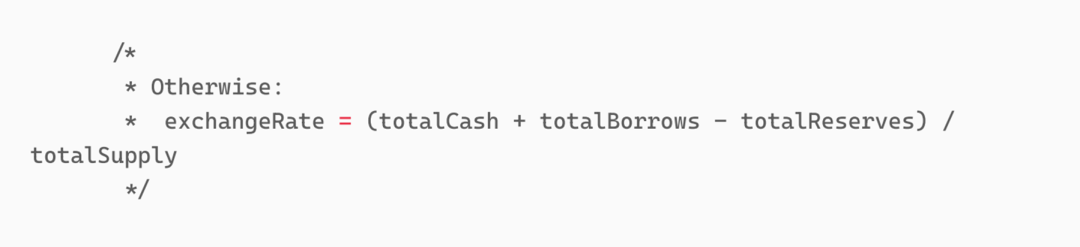

由上面的公式,我们可以知道兑换的underlying token为对应的sdr token除以exchangRate 。由下面的公式同样可以知道exchangeRate的计算方式。

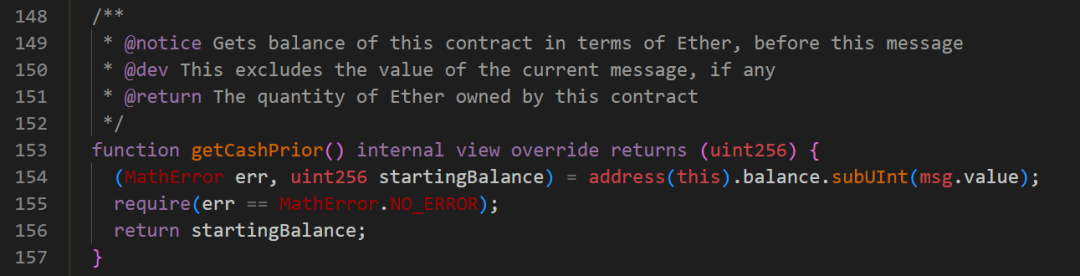

其中totalCash是由以下函数计算

那么,漏洞其实就比较明显了。mint 、 borrow 、 redeem 、 repay这些操作均应该是原子操作。但是,repayBorrowBehalf出现了一个重入漏洞,攻击者通过构造一个特殊的金额( borrowsAmount + 1 wei )。sdrETH 将多余的1 wei重新发送给攻击者合约,从而触发了攻击合约2的fallback函数,在fallback函数中(在ETH转入时,exchangeRate 已经增长了1倍,攻击者手中的sdrToken的价值增加了一倍),攻击者进行重入攻击,调用借贷函数,借出了其他资产。最后,还清SumerMoney和Balancer的借贷,攻击完成。