- 1C#中wpf调试时关于imagesource路径报错问题

- 2VideoCrafter - 文本生成视频

- 3Android将View转换为图片_android 将view转成图片

- 4掌握大模型这些优化技术,优雅地进行大模型的训练和推理!_大模型的训练和推理,有多机并行,推理加速的经验

- 5微信小程序入门04-后端脚手架搭建_微信小程序脚手架

- 6opencv 实现图片亮度增强和图片美白_ffmpeg opencv 美白

- 7DevEco Studio 代码自动跳转(HarmonyOS鸿蒙开发基础知识)_deveco无法跳转代码

- 8where 1=1的作用

- 9浏览器域名解析步骤_chrome浏览器解析域名的次序

- 10IDEA中启动Tomcat后不会自动跳转浏览器页面_idea运行之后不弹出浏览器

Linux服务器 -- 防火墙_linux防火墙

赞

踩

娃次 防火墙? 昂瑟儿:路由器上了一把锁。 言归正传

什么是防火墙?

防火墙是用来隔离内网与外网之间的设备,主要是防止不安全的数据访问内网,防止内网人员访问存在安全隐患的网站,控制不安全服务等作用。专业的分析,防火墙是位于两个或多个网络间,实施网络控制之间访问控制的一组组件集合。防火墙的本意是指古代使用木制房屋的时候,为了防止火灾的发生与蔓延,人们将坚硬的石块堆砌再房屋周围作为屏障,这种防护构筑物就被称为防火墙。防火墙通过策略进行控制数据包的进出

防火墙的分类

防火墙又分为软件防火墙和硬件防火墙

在最基本的层面上,硬件防火墙是物理单元,而软件防火墙则通过应用程序从计算机内部运行。他们有总体相同的使命,但他们以略有不同的方式实现该使命,从而分别有各自的优势:

- 初始成本更低: 首次购买时,软件防火墙相对便宜。有的会提供免费试用,免费试用之后可获得相对较低的月度费用。然而,从长远来看,订阅费用可能比您购买硬件解决方案支付的费用更昂贵。

- 所需空间小:如果空间是一个问题,软件可能是一个更好的选择,因为应用程序不会占用实体空间。

- 易于安装:许多软件防火墙只需几次点击即可启动和运行,而硬件防火墙则需要连接电线、连接电源并放在适当的位置。

常见的软件防火墙

我们最常接触到的软件防火墙就是Windows的Wrappers和Linux的netfilter,今天主要介绍Linux的netfilter。

netfilter

位于Linux内核中的包过滤功能体系

称为Linux防火墙的内核态

注意:

我们常把一些管理工具称为软件本身,就比如mysql我们就称为数据库,但是实际上MySQL只是一款数据库的管理工具,实际上的数据库是我们通过CREATE创建的,而在Linux中,防火墙中也有两款常用的管理工具iptables和firewalld,在RHEL7中还有ebtables,在RHEL8中,默认使用的管理工具是firewalld,不过底层调用的命令仍然是iptables

iptables

位于/sbin/iptables,用来管理防火墙规则的工具

称为Linux防火墙的用户态

这两种称呼都可以表示Linux防火墙

iptables下载

yum install iptables-service

注意:在使用iptables时,需要关闭并冻结firewalld,因为防火墙工具之间可能存在冲突

systemctl stop firewalld systemctl mask firewalld

开启iptables服务

systemctl enable --now iptables.service --开启开机自启

包过滤的工作层次

主要是网络层,针对ip数据包,体现在对包内的ip地址、端口等信息的处理上

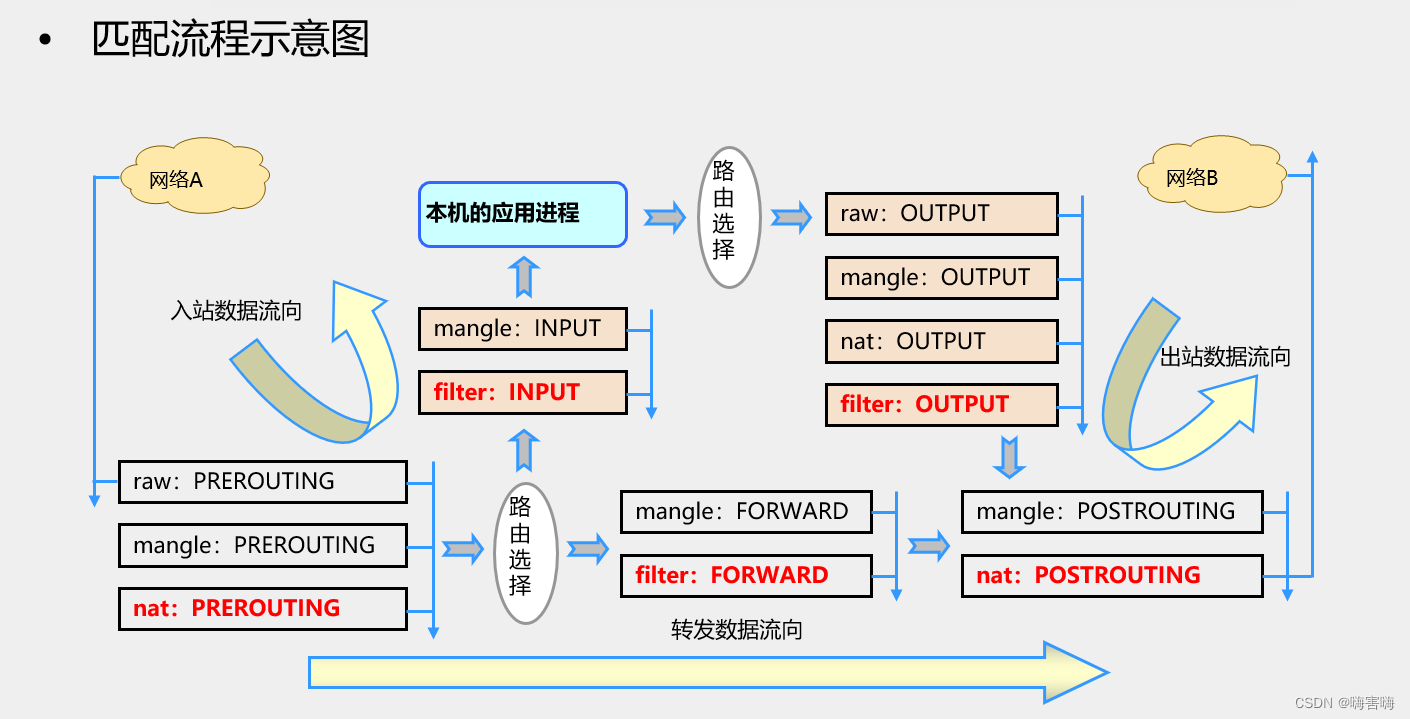

防火墙中的四链五表

规则链

规则的作用:对数据包进行过滤或处理

链的作用:容纳各种防火墙规则

链的分类依据:处理数据包的不同时机

默认的五种规则链

INPUT:处理入站数据包,数据包从内核空间流入到用户空间

OUTPUT:处理出站数据包,数据包由用户空间流出到内核空间

FORWARD:处理转发数据包,在内核空间中,从一个网络接口进入,到另一个网络接口去

POSTROUTING:在进行路由选择后处理数据包,即路由后数据包准备离开网络接口前

PREROUTING:在进行路由选择前处理数据包,即数据包刚进入网络接口之后

规则表

表的作用:容纳各种规则链

表的划分依据:防火墙规则的作用相似

默认包括四个规则表

raw表:确定是否对该数据包进行状态跟踪,存放的链有OUTPUT、RPEROUTING

mangle表:为数据包设置标记 -- 为其他软件所调用,不负责拦截,存放所有默认链

nat表:修改数据包中的源、目标ip地址或端口,存放链OUTPUT、POSTROUTING、PREROUTING,表中存放的数据不经过内核

filter表:确定是否放行该数据包(过滤),存放链INPUT、OUTPUT、PREROUTING,表中的数据将会经过本机内核

规则表之间的顺序(优先级)

raw -> mangle -> nat -> filter

规则链之间的顺序

入站:PERROUTING -> INPUT

出站:OUTPUT -> POSTROUTING

转发:PERROUTING -> FORWARD -> POSTROUTING

规则链内的匹配顺序

按规则依次检查,匹配即停止(LOG策略例外),若找不到相匹配的规则,则按该链的默认策略处理

语法构成:iptables -t [表名] 选项 [链名] [条件] [-j 控制类型]

注意:

不指定表名时,默认指filter表

不指定链名时,默认指表内所有链

除非设置链的默认策略,否则必须指定匹配条件

选项、链名、控制类型使用大写字母,其余均为小写

iptables的常用选项

| 选项 | 含义 |

| -t | 指定表的类型,默认filter,必须是四种默认规则表的一种 |

| -p | 指定要匹配的数据包协议类型 |

| -s | 匹配哪一个/组源地址 |

| -d | 匹配哪一个/组目的地址 |

| -I大写i | 匹配哪个入网络接口(网卡)的流量 |

| -o | 匹配哪个出网络接口(网卡)的流量 |

| -l小写L | 列出链中所有的规则,默认所有,也可以在后边跟链的名字 |

| -D | 在指定链中删除一个或多个规则,后跟链名 |

| -R | 替换修改第几条规则 |

| -j | 指定动作,可以是DROP、ACCEPT、REJECT,要求必须大写 |

| -N | 创建一个新的链,后跟链的名字 |

| -L | 查看表或链 |

| -F | 清空表中的所有规则 |

| -E | 更改链的名字 |

| -P | 更改默认规则 iptables -P INPUT DROP |

iptables添加新的规则:

-A:在链的末尾追加一条规则

-I(这个是大写的i):在链的开头或指定序号后插入一条规则

不过添加完规则以后,规则只是存放在我们的内存中,关机就没了,我们应该去修改文件

方法一

执行命令service iptables save,规则会自动保存到/etc/sysconfig/iptables,用此命令保存的规则开机会自动生效

方法二

保存规则:iptables-save > /etc/iptables-script

恢复规则:iptables-restore > /etc/iptables-script

开机自动恢复规则,把恢复命令添加到启动脚本:echo '/sbin/iptables-restore > /etc/iptables-script' >> /etc/rc.d/rv.local

规则的匹配规则

通用匹配

可直接使用,不依赖于其他条件或扩展

包括网络协议、ip地址、网络接口等条件

隐含匹配

要求以特定的协议匹配作为前提

包括端口,TCP标记、ICMP类型等条件

显式匹配

要求以-m扩展模块的形式明确指出类型

包括多端口、MAC地址、ip范围、数据包状态等条件

注意:防火墙策略的匹配是由上至下读取,当上面的规则与下面的规则冲突,第一条规则生效

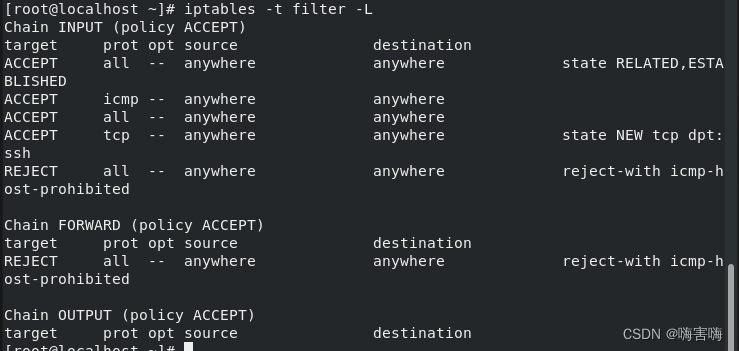

查看表filter策略

iptables -t filter -L

删除INPUT表中第一条规则

iptables -D INPUT 1

firewalld

iptables属于静态防火墙,iptables添加规则时,首先需要先把所有规则清空,然后完整加载新的防火墙规则,但是清空重新加载的过程中会对系统造成不良的影响,在网络负载大的网络中影响尤为严重

然后firewalld动态防火墙的出现解决了这一个问题,firewalld是当添加一条规则的时候直接对新的规则保存更新,而且支持ipv4和ipv6

相对于传统的防火墙管理工具,firewall又新增了区域的概念。区域就是firewalld预先准备了几套防火墙策略集合(模板),管理员可以根据不同的集合,从而实现防火墙策略之间的快速切换,firwalld默认为public区域,也可以形象的理解为,firewalld制定很多套推荐出装,打不同的玩法用不同的出装,上单是上单的出装,打野是打野的出装,firewalld就是这个支持打野和上单的英雄

常见的区域

| 区域 | 默认策略 |

| block:阻塞区域 | 拒绝流入的流量,除非与流出的流量相关 |

| work:工作区域 | 拒绝流入的流量,除非与流出的流量相关 |

| home:家庭区域 | 拒绝流入的流量,除非与流出的流量相关 |

| public:公共区域 | 不相信任何计算机,只接受策略允许的传入的计算机 |

| DMZ:隔离区域 | 也称为非军事区域,,内外网络之间加了一层网络,起到缓冲作用,对于隔离区的流量,之接受策略允许的传入的 |

| trusted:信任区域 | 允许所有数据包 |

| drop:丢弃区域 | 拒绝流入的流量,除非与流出的流量相关 |

| internal:内部区域 | 与home区域一样 |

| external:外部区域 | 拒绝流入的流量,除非与流出的流量相关;如果是与ssh相关的流量则允许 |

这九个的区域的配置文件都在/usr/lib/firewalld/zones/目录下或/etc/firewalld中的各自XML文件里

从RHEL7以后,firewalld是默认的防火墙管理工具,拥有命令行界面和图形化界面,命令行工具是firewall-cmd,图形化界面是firewall-config

firewall-cmd命令的常用参数及含义

| 参数 | 含义 |

| --add-service=服务名 | 添加设置默认区域允许该服务的流量规则 |

| --add-port=端口号/协议 | 添加设置默认区域允许该端口的流量的规则 |

| --permanent | 使策略永久生效 |

| --reload | 刷新防火墙规则 |

| --remove-service=服务 | 删除设置默认区域允许该服务的流量的规则 |

| --remove-port=端口号/协议 | 删除设置默认区域允许该端口的流量的规则 |

| --state | 查看防火墙状态 |

| --list-all | 列出所有防火墙规则 |

高级规则

firewall-cmd --direct --get-all-rules:查看高级规则

虽然软件防火墙很方便,也具有硬件防火墙的一些规则,不过,软件防火墙的保护也存在局限性。它们必须安装在网络中的每台计算机上。当需要更新您的保护措施时,如果任意一个装置未做好接收更新的准备,则必须进行手动更新。由于他们没有自己的操作系统,软件防火墙还会消耗关键的计算能力和内存,从而影响用户体验和网络安全。