- 1Bert预训练模型-中文文本分类_bert中文分类

- 2【KEIL5仿真】Keil5仿真配置_keil5下仿真

- 3Perl 教程_perl教程

- 4AI 绘画Stable Diffusion 研究(五)sd文生图功能详解(下)_sd文生图提示词

- 57-无头双向非循环链表_非循环双向链表

- 6信号量与令牌桶_限流算法之漏桶算法、令牌桶算法

- 7eclipse的git:撤销commit_eclipse取消git上传

- 8HarmonyOS NEXT 阅读翻页方式案例_鸿蒙翻书效果

- 9[Bart]论文实现:Denoising Sequence-to-Sequence Pre-training for Natural Language Generation..._lewis m , liu y , goyal n ,et al.bart: denoising s

- 10开源多平台AI音乐生成器本地安装结合cpolar内网穿透实现远程访问

本地测试使用自签名证书以开启网站https(例子说明_本地测试使用证书

赞

踩

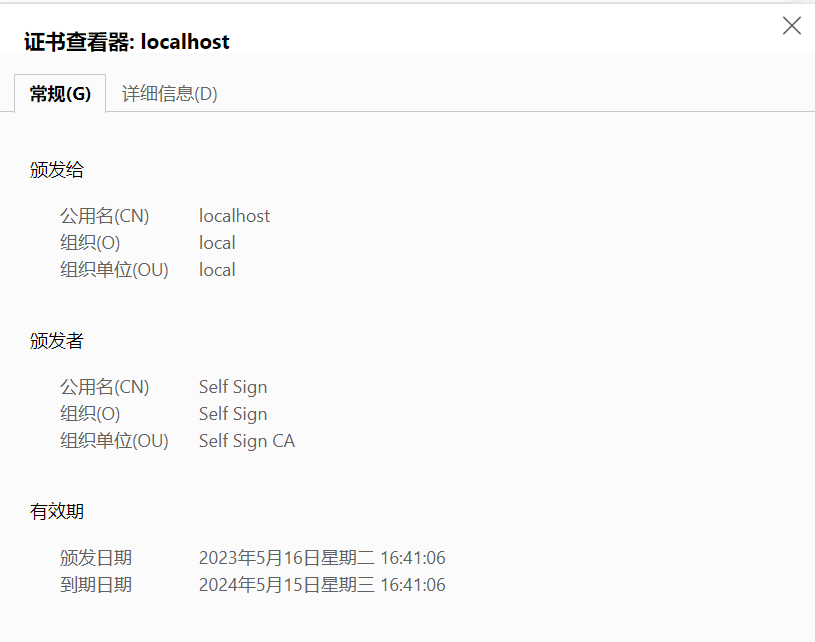

#### 2.创建 CSR(证书签名请求) CSR 是请求证书时向 CA 提供的公钥。 CA 将针对此特定请求颁发证书。 > > 服务器证书的 CN 必须与颁发者的域不同。 例如,在本例中,颁发者的 CN 是 Self Sign,服务器证书的 CN 是 localhost > > > > > 注意: 本例是在本地运行服务的,所以subjectAltName可以配置为`subjectAltName = DNS:localhost,IP:127.0.0.1,IP:127.0.0.2`,如果你的服务不是运行在本地,而是其他域名或者IP的情况下需要根据你的情况修改,比如: > > > * 你的服务器IP为192.168.199.151,需要修改成为`subjectAltName = IP:192.168.199.151` > * 或者你使用的是域名,则需要修改成你自己的域名`subjectAltName = DNS:example.com` > > > 命令1:

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

openssl req -new -key server.pem -out server.csr -subj “/C=CN/ST=Beijing/L=Beijing/O=local/OU=local/CN=localhost” -addext “subjectAltName = DNS:localhost,IP:127.0.0.1,IP:127.0.0.2”

或者

命令2:

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

openssl req -new -key server.pem -out server.csr -config openssl.cnf

openssl.cnf

- 1

- 2

- 3

- 4

- 5

[req]

distinguished_name = req_distinguished_name

req_extensions = v3_req

[req_distinguished_name]

countryName = Country Name (2 letter code)

countryName_default = CN

stateOrProvinceName = State or Province Name (full name)

stateOrProvinceName_default = Beijing

localityName = Locality Name (eg, city)

localityName_default = Beijing

organizationName = Organization Name (eg, company)

organizationName_default = local

organizationalUnitName = Organizational Unit Name (eg, section)

organizationalUnitName_default = local

commonName = Common Name (e.g. server FQDN or YOUR name)

commonName_max = 64

commonName_default = localhost

[v3_req]

subjectAltName = @alt_names

[alt_names]

DNS.1 = localhost

IP.1 = 127.0.0.1

IP.2 = 127.0.0.2

> > 注意:[RFC 2818]( )描述了匹配域名与证书的两种方法:使用subjectAlternativeName扩展中可用的名称,或在缺少SAN扩展的情况下回退到commonName。回退到commonName已经在RFC 2818(2000年发布)中被弃用,但许多TLS客户端仍然支持这种方式,通常还存在错误。 > > > 使用subjectAlternativeName 字段,可以明确证书是否表达对IP地址或者域名的绑定,并完全符合Name Constraints定义。但是commonName 是不明确的,正因为如此,基于它的支持已成为Chrome、它使用的库以及TLS生态系统中的安全BUG来源。 > > > 废弃commonName 而带来的兼容性风险很低。RFC 2818 已经弃用它近两十年了,最低要求(所有公开信任的证书颁发机构必须遵守)自2012年以来要求存在subjectAltName。自Firefox 48以来,Firefox已经要求所有新颁发的公开信任证书必须包含subjectAltName。 > > > 下面命令可以查看证书签名请求内容:

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

openssl req -text -in server.csr -noout

#### 3.使用 CSR 和私钥生成证书,并使用 CA 的根私钥为该证书签名

使用以下命令以创建证书:

命令1(对应上一步的命令1):

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

openssl x509 -req -in server.csr -CA ca.crt -CAkey ca.pem -CAcreateserial -out server.crt -days 365 -copy_extensions copy

命令2(对应上一步的命令2):

- 1

- 2

- 3

- 4

- 5

openssl x509 -req -in server.csr -CA ca.crt -CAkey ca.pem -CAcreateserial -out server.crt -days 365 -extfile openssl.cnf -extensions v3_req

查看生成的证书内容:

- 1

- 2

- 3

- 4

- 5

openssl x509 -text -in server.crt -noout

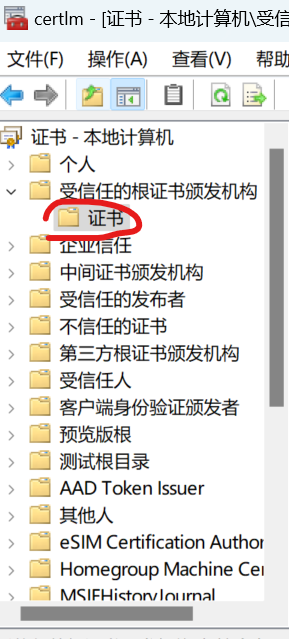

### 访问服务器验证 #### 安装和卸载根证书 ##### 安装 将根证书添加到计算机的受信任根存储中。 `双击ca.crt`文件,在弹出窗口中,点击安装证书  接着下一步  下一步点击浏览  在弹出窗口中选择`受信任的根证书颁发机构`,确定后下一步  最后点击完成。  ##### 卸载 如果需要卸载这个证书,win+r键输入`certlm.msc`,打开管理窗口。  右侧打开`受信任的根证书颁发机构`>`证书`  找到`Self Sign`(这个是上面创建的根证书的名字)证书右键删除即可。 #### nginx实现https访问 使用`nginx`搭建一个`https`服务器 配置文件:

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

- 37

- 38

- 39

- 40

- 41

- 42

- 43

- 44

- 45

- 46

- 47

- 48

- 49

- 50

- 51

- 52

- 53

- 54

- 55

- 56

- 57

server {

listen 443 ssl;

server_name localhost;

#ssl证书 ssl_certificate D:\\xxx\\test\\server.crt; #私钥文件 ssl_certificate_key D:\\xxx\\test\\server.pem; ssl_session_cache shared:SSL:1m; ssl_session_timeout 5m; ssl_ciphers HIGH:!aNULL:!MD5; ssl_prefer_server_ciphers on; location / { root html; index index.html index.htm; } }

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

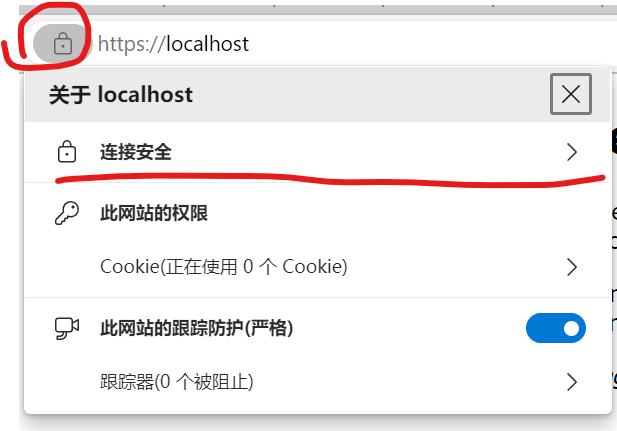

启动`nginx`后访问网站`https://localhost`,然后单击浏览器地址框中的锁定图标来验证站点和证书信息。    #### tomcat 实现https访问 要在tomcat使用https,需要将服务端证书和私钥文件转换为 `Java Keystore`格式。 将证书导出成浏览器支持的.p12格式 :

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

openssl pkcs12 -export -in server.crt -inkey server.pem -out server.p12

接着需要输入一个密码即可

- 1

- 2

- 3

- 4

- 5

keytool -importkeystore -srckeystore server.p12 -srcstoretype pkcs12 -destkeystore server.jks -deststoretype jks

> **自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。** **深知大多数Linux运维工程师,想要提升技能,往往是自己摸索成长或者是报班学习,但对于培训机构动则几千的学费,着实压力不小。自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!** **因此收集整理了一份《2024年Linux运维全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友,同时减轻大家的负担。**      **既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上Linux运维知识点,真正体系化!** **由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新** **如果你觉得这些内容对你有帮助,可以添加VX:vip1024b (备注Linux运维获取)**  为了做好运维面试路上的助攻手,特整理了上百道 **【运维技术栈面试题集锦】** ,让你面试不慌心不跳,高薪offer怀里抱! 这次整理的面试题,**小到shell、MySQL,大到K8s等云原生技术栈,不仅适合运维新人入行面试需要,还适用于想提升进阶跳槽加薪的运维朋友。**  本份面试集锦涵盖了 * **174 道运维工程师面试题** * **128道k8s面试题** * **108道shell脚本面试题** * **200道Linux面试题** * **51道docker面试题** * **35道Jenkis面试题** * **78道MongoDB面试题** * **17道ansible面试题** * **60道dubbo面试题** * **53道kafka面试** * **18道mysql面试题** * **40道nginx面试题** * **77道redis面试题** * **28道zookeeper** **总计 1000+ 道面试题, 内容 又全含金量又高** * **174道运维工程师面试题** > 1、什么是运维? > 2、在工作中,运维人员经常需要跟运营人员打交道,请问运营人员是做什么工作的? > 3、现在给你三百台服务器,你怎么对他们进行管理? > 4、简述raid0 raid1raid5二种工作模式的工作原理及特点 > 5、LVS、Nginx、HAproxy有什么区别?工作中你怎么选择? > 6、Squid、Varinsh和Nginx有什么区别,工作中你怎么选择? > 7、Tomcat和Resin有什么区别,工作中你怎么选择? > 8、什么是中间件?什么是jdk? > 9、讲述一下Tomcat8005、8009、8080三个端口的含义? > 10、什么叫CDN? > 11、什么叫网站灰度发布? > 12、简述DNS进行域名解析的过程? > 13、RabbitMQ是什么东西? > 14、讲一下Keepalived的工作原理? > 15、讲述一下LVS三种模式的工作过程? > 16、mysql的innodb如何定位锁问题,mysql如何减少主从复制延迟? > 17、如何重置mysql root密码? **一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**  11、什么叫网站灰度发布? > 12、简述DNS进行域名解析的过程? > 13、RabbitMQ是什么东西? > 14、讲一下Keepalived的工作原理? > 15、讲述一下LVS三种模式的工作过程? > 16、mysql的innodb如何定位锁问题,mysql如何减少主从复制延迟? > 17、如何重置mysql root密码? **一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!** [外链图片转存中...(img-4joUxBCU-1712634113096)]

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

- 37

- 38

- 39

- 40

- 41

- 42

- 43

- 44

- 45

- 46

- 47

- 48

- 49

- 50

- 51

- 52

- 53

- 54

- 55

- 56

- 57

- 58

- 59

- 60

- 61

- 62

- 63

- 64

- 65

- 66

- 67

- 68

- 69

- 70

- 71

- 72

- 73

- 74

- 75

- 76

- 77

- 78

- 79

- 80

- 81

- 82

- 83

- 84

- 85

- 86

- 87

- 88

- 89

- 90

- 91

- 92

- 93

- 94

- 95

- 96

- 97

- 98

- 99

- 100

- 101

- 102

- 103

- 104

- 105

- 106