- 1uni-app (一) 脚手架 搭建项目_uniapp脚手架搭建

- 2华为数通方向HCIP-DataCom H12-821题库(多选题:21-40)

- 3webpack5+vue3环境搭建/附自动化脚本(一键生成)_vue + webpack5 自动生成 文档

- 4opencv 简单美颜效果_java opencv 图片美化参数

- 5C++20 标准 (ISO/IEC 14882:2020) 正式发布_iso c++ 14882: 20.4.6 c library

- 6统计学(五):几种常见的假设检验_假设检验方法有几种

- 7c++中的hash_map_c++ hashmap

- 8Sychronized和ReentrantLock锁 面试题

- 9添加CNAME出现DNS Validation Error (Code: 1004)的原因及方法

- 10第七式、文化素养

如何用SD-WAN路由器实现串接透明部署?

赞

踩

正文共:1024 字 7 图,预估阅读时间:1 分钟

我们上次介绍了用交换机做SD-WAN的解决方案(SD-WAN设备的串接透明部署怎么实现?),基本能够满足用户需求。但是,一定程度上讲,交换机的功能比较单一,不好扩展其他SD-WAN功能,仅能实现简单的组网功能。那我们能把交换机替换为其他设备吗?

理论上是可以的,不过H3C V7的路由器MSR3620的路由接口不能切换为桥接口,但是防火墙F1060可以啊,所以用防火墙F1060来替换交换机也是一种比较不错的选择。配置比较简单,只要把接口切换为桥接口就行了,再加上放通安全策略(防火墙安全策略功能入门),其他的配置几乎完全一致。

既然防火墙这么没有挑战,我就不想介绍了。反之,我偏要介绍一下用路由器怎么实现。

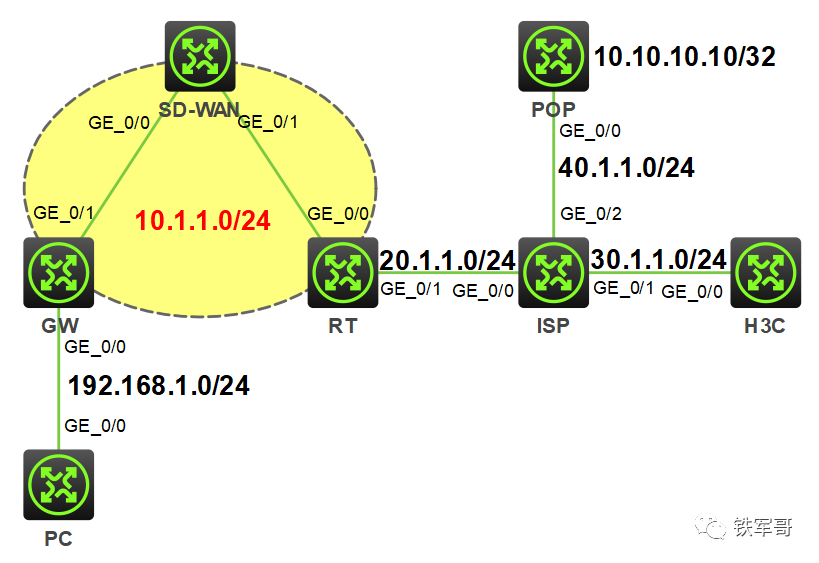

前面介绍到,使用交换机进行配置时,无需占用额外的接口,只需要将SD-WAN设备串接在网络之间,并分配一个同网段地址就行了。组网图如下所示(图示接口和网段,具体地址请查看配置信息):

跟上次相比,SD-WAN设备已经由交换机切换为路由器了,并连接到出口设备RT和用户网关设备GW。为SD-WAN设备分配一个同网段的地址10.1.1.3/24,网关指向RT,同时向POP设备建立隧道,模拟访问10.10.10.10/32这个业务地址;并添加去往私网的路由。

虽然路由器接口不支持二层特性,那有什么可以替代的吗?

要不我们试试VXLAN?

很简单,只要配置三层路由接口绑定到同一个VSI(Virtual Switch Instance,虚拟交换实例)就可以了。

- #

- l2vpn enable

- #

- vsi sdwan

- #

- interface GigabitEthernet0/0

- xconnect vsi sdwan

- #

- interface GigabitEthernet0/1

- xconnect vsi sdwan

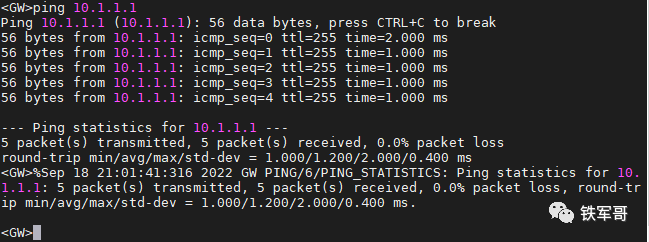

配置完成之后,简单测试一下GW到RT的访问。

访问正常,跟直连的效果是一样的。

再创建一个VSI虚接口,并配置IP地址,就和交换机的VLAN虚接口一样了。

- #

- vsi sdwan

- gateway vsi-interface 10

- #

- interface Vsi-interface10

- ip address 10.1.1.3 255.255.255.0

测试一下访问GW和RT。

测试正常,然后把其他的配置都配置上就可以了。

- #

- ip route-static 0.0.0.0 0 10.1.1.1

- ip route-static 10.10.10.10 32 10.1.1.1

- ip route-static 192.168.1.0 24 10.1.1.2

- #

- acl advanced 3400

- rule 0 permit ip source 192.168.1.0 0.0.0.255 destination 10.10.10.10 0

- #

- ike keychain SDWAN

- pre-shared-key address 40.1.1.2 key simple QWE123

- #

- ike profile SDWAN

- keychain SDWAN

- exchange-mode aggressive

- local-identity fqdn SDWAN

- match remote identity address 40.1.1.2 255.255.255.255

- #

- ipsec transform-set SDWAN

- esp encryption-algorithm 3des-cbc

- esp authentication-algorithm sha1

- #

- ipsec policy SDWAN 10 isakmp

- transform-set SDWAN

- security acl 3400

- remote-address 40.1.1.2

- ike-profile SDWAN

- #

- interface Vsi-interface10

- ip address 10.1.1.3 255.255.255.0

- ipsec apply policy SDWAN

其他设备无需调整,直接上配置。

GW

- #

- interface GigabitEthernet0/0

- ip address 192.168.1.1 255.255.255.0

- #

- interface GigabitEthernet0/1

- ip address 10.1.1.2 255.255.255.0

- #

- ip route-static 0.0.0.0 0 10.1.1.1

- ip route-static 10.10.10.10 32 10.1.1.3

ISP

- #

- interface GigabitEthernet0/0

- ip address 20.1.1.1 255.255.255.0

- #

- interface GigabitEthernet0/1

- ip address 30.1.1.1 255.255.255.0

- #

- interface GigabitEthernet0/2

- ip address 40.1.1.1 255.255.255.0

RT

- #

- interface GigabitEthernet0/0

- ip address 10.1.1.1 255.255.255.0

- #

- interface GigabitEthernet0/1

- ip address 20.1.1.2 255.255.255.0

- nat outbound

- #

- ip route-static 0.0.0.0 0 20.1.1.1

- ip route-static 192.168.1.0 24 10.1.1.2

POP

H3C

- #

- interface GigabitEthernet0/0

- ip address 30.1.1.2 255.255.255.0

- #

- ip route-static 0.0.0.0 0 30.1.1.1

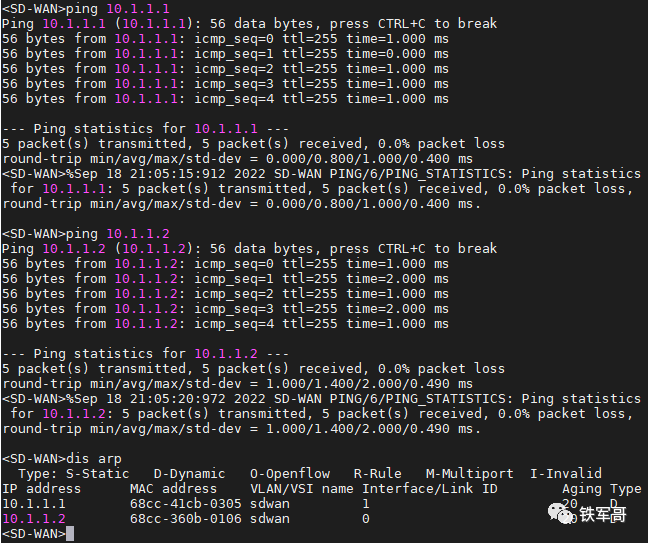

验证配置

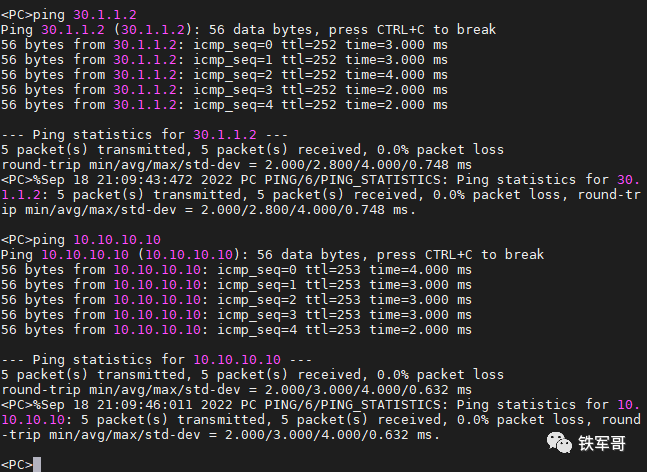

我们直接触发一下PC到POP模拟业务地址10.10.10.10的访问。

可以看到,和往常一样,首包因为触发隧道建立而丢失,后续报文转发正常。TTL值为253,说明经过了3跳,分别是192.168.1.1(网关设备GW)、10.1.1.3(SD-WAN设备)、40.1.1.2(POP设备,拥有IP地址10.10.10.10)。

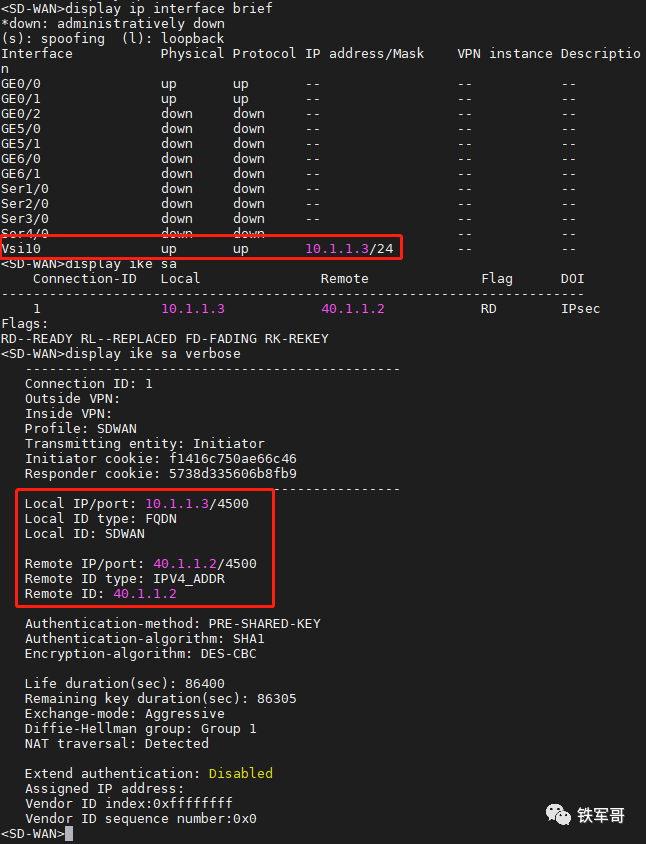

查看ike sa信息。

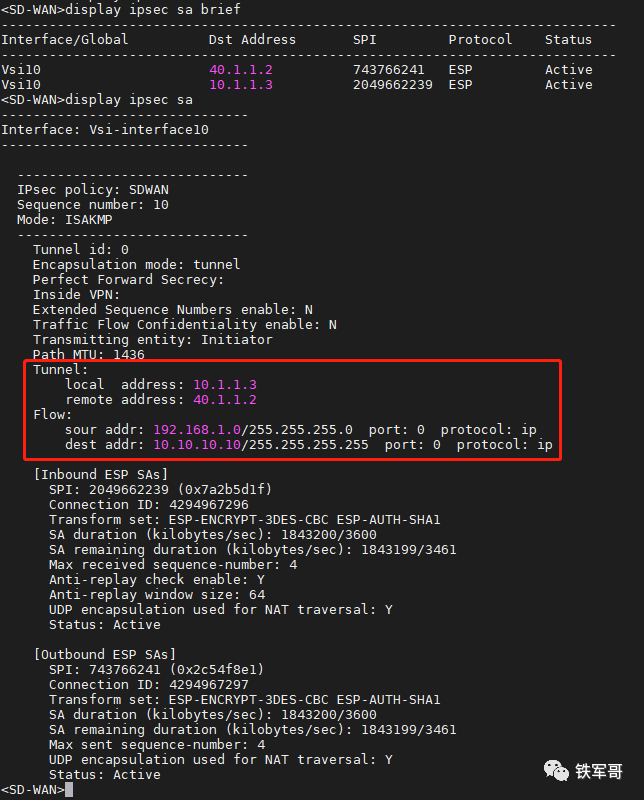

查看ipsec sa信息。

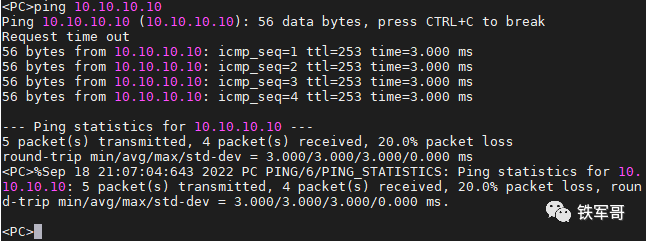

最后看一下PC同时访问内外网业务(内网:10.10.10.10,外网H3C:30.1.1.2)。

怎么样,依旧很简单,不是吗?

长按二维码

关注我们吧

如果私人定制VMWare ESXi 6.7和7.0的安装镜像?

一次看够H3C NFV在VMware ESXi中的安装、组网和配置