- 1谷歌提出治理开源软件漏洞的新框架:知悉、预防、修复

- 2生成对抗网络(GAN)入门

- 3《大话数据结构》—— 队列的顺序存储结构 (循环队列)—— C++、C# 代码实现_队列的顺序存储代码流程图

- 4ubuntu18.04 安装Teamviewer15出现依赖库出错的解决办法_dpkg: 依赖关系问题使得 teamviewer 的配置工作不能继续: teamviewer 依赖

- 5mysql主从搭建--pxb全备_pxb备份

- 6机器人建模中移动关节如何建立坐标系_机器人标准DH建模法

- 7BUFG/BUFGCE/BUFH/BUFHCE/BUFH/BUFGHCE/BUFMR/BUFMRCE/BUFR/IBUF/IBUFDS

- 8重磅!BRC-20和Solana跨链桥的铭文技术曝光

- 9BPSK调制与解调_bpsk上采样

- 10Python实现通过GUI界面,进行自动化“网络监控”

Forrester《2021年应用安全现状报告》提要

赞

踩

![]() 聚焦源代码安全,网罗国内外最新资讯!

聚焦源代码安全,网罗国内外最新资讯!

Forrester 公司的年度《应用安全现状报告》已成为检验组织机构AppSec 成熟度的试金石。软件开发行业和威胁局势不断演变,2021年的报告传递的主要信息是,虽然应用程序仍然是一个重大的攻击向量,不过分析师从研究中找到了希望。

本文概述了报告精华,涵盖内容主要是应用程序为何仍然是一个主要的攻击向量、应用程序安全的趋势以及企业应当部署哪些工具和流程实现有效的应用程序安全战略。

应用程序仍是主要的攻击向量

虽然近年来人们对应用程序的依赖稳步增强,但报告指出远程办公使得企业对应用程序的依赖更强,这也解释了为何研究结果显示 web 应用程序是最常见的外部攻击形式,其次是软件漏洞。

报告预测,web 应用程序将继续成为外部攻击的一个主要向量,主要原因有三:

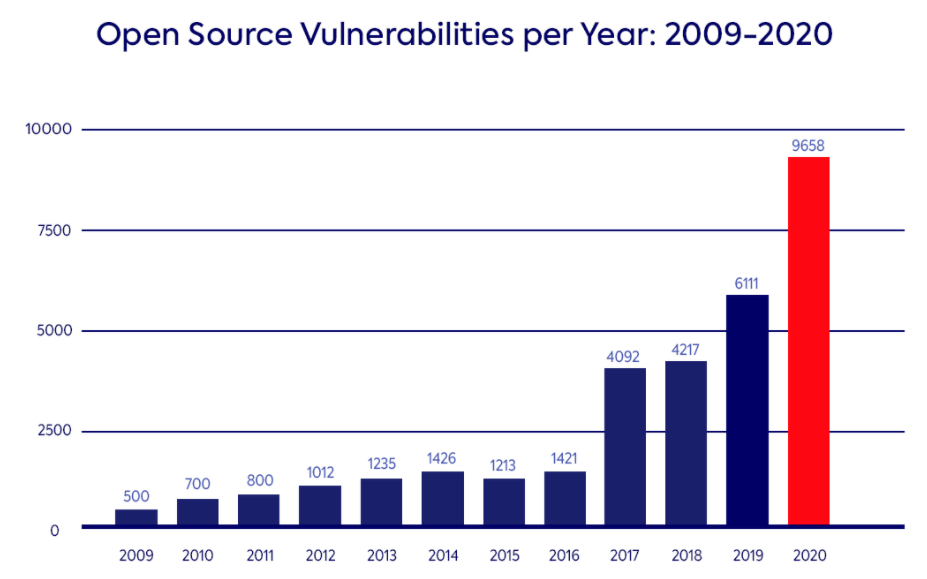

开源软件的使用不断增多

安全研究大幅提升,导致所报告的安全漏洞(包括大量 API 漏洞)数量增多

逐渐流行的容器化环境面临大量代码和配置问题

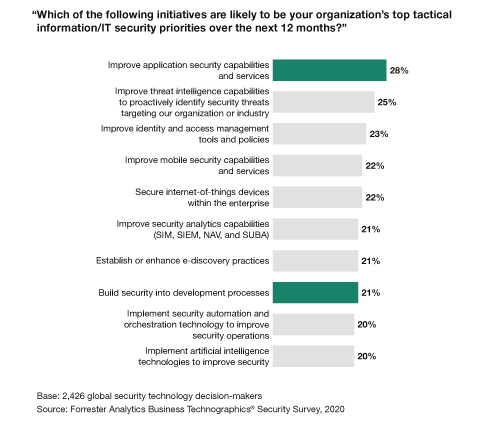

报告指出,很多组织机构计划来年将改进 AppSec 配置作为优先任务,21%的受访决策人员表示企业将优先将安全构建到开发过程中。

AppSec 工具缩小安全和开发人员之间的差距

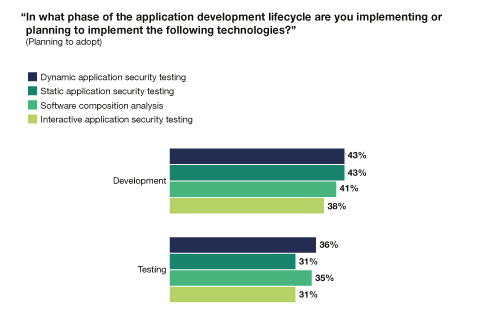

报告提供了很多建议,帮助组织机构将安全构建到软件开发生命周期 (SDLC)中。首先,将自动化应用安全测试集成到 DevOps 管道中,目前该实践的部署相对容易,“预发布测试产品提供和核心开发工具如 Azure DevOps、GitHub、Jenkins和 Jira 的深入集成”。

虽然作为 DevOps 管道的一部分,提前在开发流程中自动化应用安全测试很重要,但报告建议检测到安全问题后立即加速修复。结合漏洞扫描结果提升漏洞可见性并获得漏洞优先级权限,对于快速修复最迫切的漏洞问题很重要。

左移仍在继续,但对AppSec 新工具的部署不持续

在DevOps 管道中集成自动化安全测试工具方面,报告指出了一些令人鼓舞的趋势,并宣称,“新的开发方式要求使用新工具,企业必须紧跟不断演进的防护措施,保护新型应用程序架构。“

报告指出,更新并改进 AppSec 工具和流程的一个最佳建议是左移安全测试。从 Forrester 公司发布的数据来看,安全专业人员继续投资安全左移,提前在开发过程中执行测试工具,认为这种左移可使修复更快。

报告还指出,人们对 API 安全的关注不断增多,而对容器安全的关注滞后,尽管对容器化环境的使用越来越多。

AppSec 战略应跟进敏捷开发流程

报告强调了这一事实:组织机构对开源和第三方组件的使用,从而使更多的 API 暴露在外。报告督促安全专业人员促进安全团队和开发团队之间的沟通,并在整个开发流程中拥抱自动化安全测试工具。

报告强调了创造开发人员乐于使用的工具的重要性。由于高阶 AppSec 工具关注的是开发人员,因此安全专业人员应当和开发团队协作,确保安全集成到开发工作流中。

除了使用易于集成到开发环境中的工具外,还需要为开发人员提供修复指南,并自动执行工作流程如签署策略创建和例外。另外一个关键点在于,应用程序安全工具不应止步于检测,而是应该为安全问题的优先级提供自动化支持。

报告指出,随着软件开发生态系统的发展,“新的开发方法意味着对传统安全范式的改变“。这就要求我们投入资源更新应用安全工具,这些工具更容易集成到未来的应用程序开发规划和架构中。

报告还建议投资并培育开发人员安全冠军计划,提升对安全任务的共享主人翁精神。这将有助于组织机构确保左移方法得到执行,安全已提前在开发流程中得到解决。

关注广阔的开源威胁局势

报告还提到了最近被大肆报道的供应链攻击,提醒读者关注更加广阔的开源威胁局势。

虽然关注供应链安全风险很重要,但报告督促组织机构也要关注开源安全风险。持续检测并修复开源库漏洞仍然很重要,以此才能确保安全性,进而保护产品和客户的安全。

推荐阅读

Canonical 在 Docker Hub 上发布安全容器应用镜像

开源容器化应用 Kubernetes 被曝严重的路径遍历漏洞

原文链接

https://resources.whitesourcesoftware.com/blog-whitesource/forresters-state-of-application-security-2021-key-takeaways

题图:Pixabay License

本文由奇安信代码卫士编译,不代表奇安信观点。转载请注明“转自奇安信代码卫士 https://codesafe.qianxin.com”。

奇安信代码卫士 (codesafe)

国内首个专注于软件开发安全的

产品线。

觉得不错,就点个 “在看” 或 "赞” 吧~

觉得不错,就点个 “在看” 或 "赞” 吧~