- 1理解这几个安全漏洞,你也能做安全测试!

- 2【毕业设计】python+深度学习+opencv实现植物识别算法系统_opencv图像识别植物

- 3abp vnext学习01 - 控制台应用_创建一个abp控制台项目

- 4centos7.9安装ftp服务(vsftpd)_centos7.9 ftp

- 5HTML和CSS是前端开发中最基础的两个技术[入门级]

- 6Kafka 消费者组重平衡(Rebalance)_kafka preparing_rebalance

- 7Python机器学习09——随机森林_python 随机森林

- 8C#与.net_.net 和 c#

- 9Pytorch学习-张量的合并和分割_torch.split所有分片合并

- 10javax.servlet 和 jakarta.servlet的关系和使用tomcat部署 jakarta.servlet

Wireshark使用入门_wireshark 筛选出所有的ip

赞

踩

pcap流量包的分析通常是通过图形化的网络嗅探器——Wireshark进行的,Wireshark的基本使用分为数据包筛选、数据包搜索、数据包还原、数据提取四个部分。

数据包筛选

筛选ip

源ip筛选

ip.src == 源ip地址

- 1

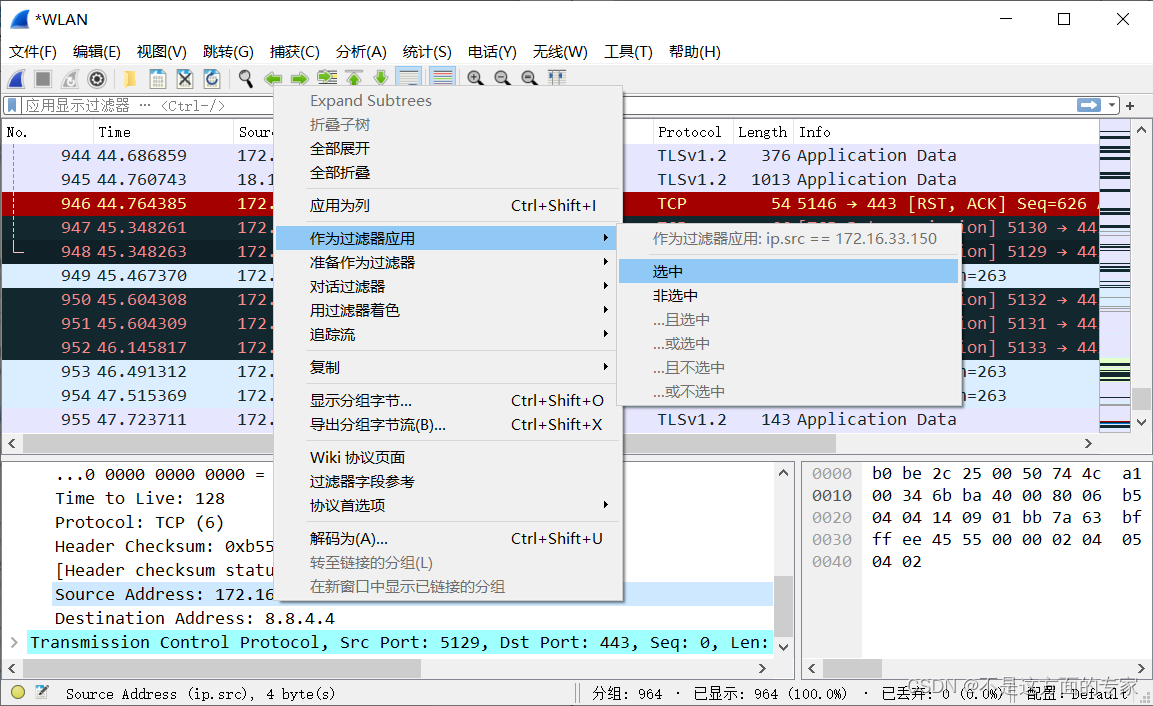

或是选中一个源IP是筛选条件的数据包,找到Internet Protocol Version 4下的Source字段。

右击Source字段,再选择作为过滤器应用 –-> 最后点击选中,就可筛选出该源IP的所有包了

目的ip筛选

ip.dst == 目的ip地址

- 1

跟上面源IP筛选方法类似

选中一个源IP是筛选条件的数据包,找到Internet Protocol Version 4下的Destination字段。

右击Destination字段,再选择作为过滤器应用 –-> 最后点击选中,就可筛选出该目的IP的所有包了

mac地址筛选

eth.dst ==A0:00:00:04:C5:84 筛选目标mac地址

eth.addr==A0:00:00:04:C5:84 筛选MAC地址

- 1

- 2

- 3

端口筛选

tcp.dstport == 80 筛选tcp协议的目标端口为80的流量包

tcp.srcport == 80 筛选tcp协议的源端口为80的流量包

udp.srcport == 80 筛选udp协议的源端口为80的流量包

- 1

- 2

- 3

- 4

- 5

协议筛选

tcp 筛选协议为tcp的流量包

udp 筛选协议为udp的流量包

arp/icmp/http/ftp/dns/ip 筛选协议为arp/icmp/http/ftp/dns/ip的流量包

- 1

- 2

- 3

- 4

- 5

包长度筛选

udp.length ==20 筛选长度为20的udp流量包

tcp.len >=20 筛选长度大于20的tcp流量包

ip.len ==20 筛选长度为20的IP流量包

frame.len ==20 筛选长度为20的整个流量包

- 1

- 2

- 3

- 4

- 5

- 6

- 7

http请求筛选

请求方法为GET:http.request.method==“GET” 筛选HTTP请求方法为GET的 流量包

请求方法为POST:http.request.method==“POST” 筛选HTTP请求方法为POST的流量包

指定URI:http.request.uri==“/img/logo-edu.gif” 筛选HTTP请求的URL为/img/logo-edu.gif的流量包

请求或相应中包含特定内容:http contains “FLAG” 筛选HTTP内容为/FLAG的流量包

- 1

- 2

- 3

- 4

- 5

- 6

- 7

数据包搜索

在wireshark界面按“Ctrl+F”,会调出搜索框,可以进行关键字搜索:

Wireshark的搜索功能支持正则表达式、字符串、十六进制等方式进行搜索,通常情况下直接使用字符串方式进行搜索。

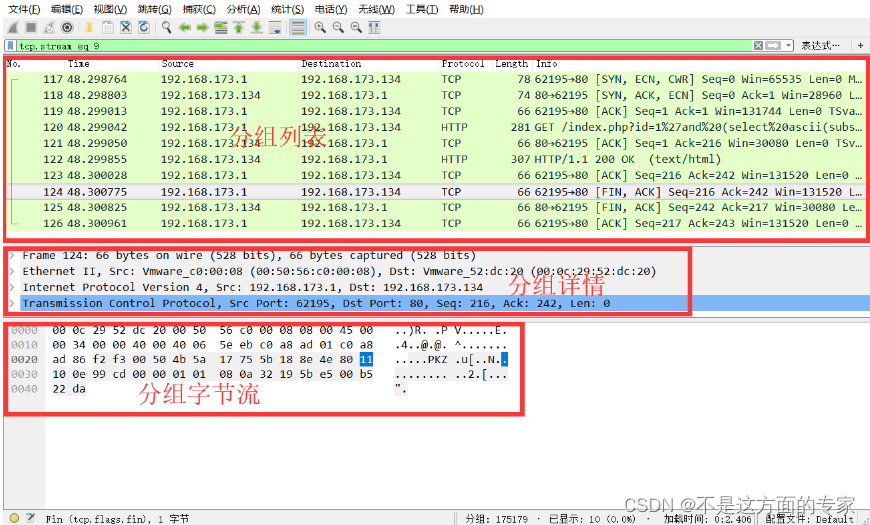

搜索栏的左边下拉,有分组列表、分组详情、分组字节流三个选项,分别对应wireshark界面的三个部分,搜索时选择不同的选项以指定搜索区域:

数据包还原

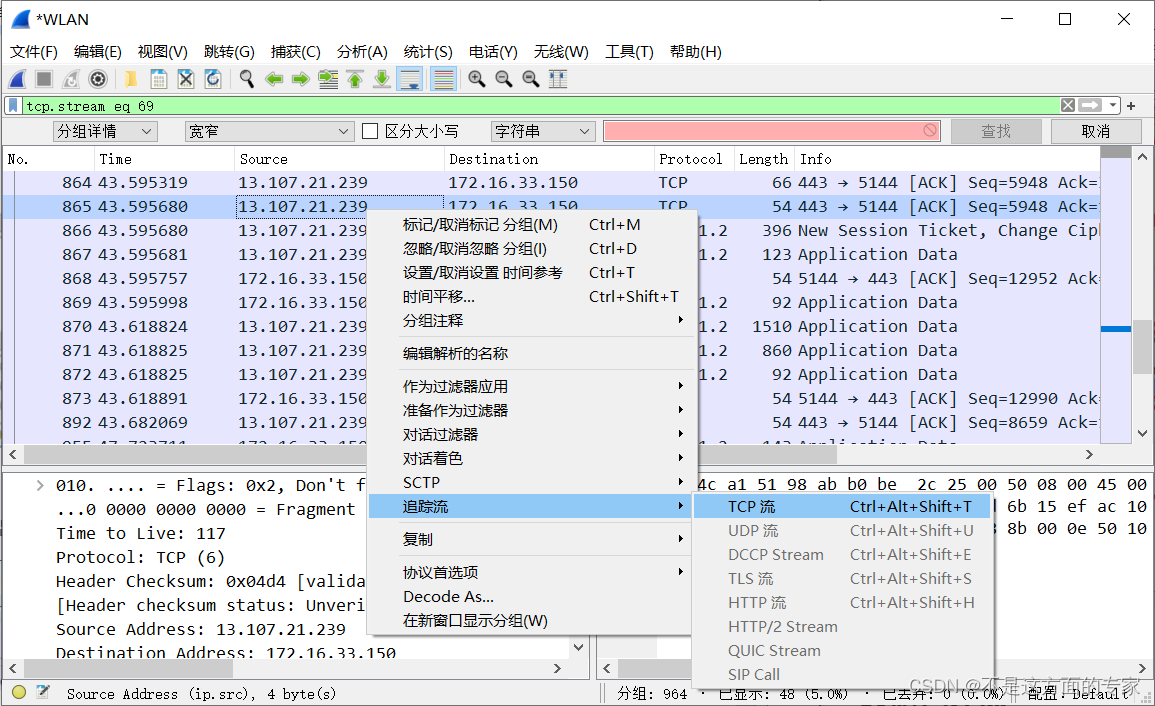

在wireshark中,存在一个追踪流的功能,可以将HTTP或TCP流量集合在一起并还原成原始数据,具体操作方式如下:

选中想要还原的流量包,右键选中,选择追踪流 – TCP流/UPD流/SSL流/HTTP流。

数据提取

Wireshark支持提取通过http传输(上传/下载)的文件内容,方法如下:

自动提取通过http传输的文件内容

右上角文件->导出对象->HTTP

在打开的对象列表中找到有价值的文件,如压缩文件、文本文件、音频文件、图片等,点击Save进行保存,或者Save All保存所有对象再进入文件夹进行分析。

手动提取通过http传输的文件内容

选中http文件传输流量包,在分组详情中找到data,Line-based text, JPEG File Interchange Format, data:text/html层,鼠标右键点击 – 选中 导出分组字节流。最后点击Save as按钮导出。