- 1基于python的天气网站数据爬取和可视化分析项目

- 2使用Java + MapRedcue实现 K-means 聚类算法和基于散点图的可视化_centerrandomadapter

- 3Linux 解锁被锁定的账号_linux解锁用户命令

- 4android短信过滤关键词,iOS 11的垃圾短信按关键词过滤功能使用介绍

- 5前端较为常见的面试题八股文笔记-持续更新2024

- 6Digging Into Self-Supervised Monocular Depth Estimation(2019.8)

- 7Flutter:使用流行三方网络请求框架Dio封装一个自己的HTTP工具类_dio和http

- 828.Gateway-网关过滤器

- 9idea-Git分支代码合并到主分支_idea git 分支合并到master

- 10【Linux】Linux权限管理_linux用户权限

ATLAS——对抗性机器学习威胁矩阵<案例研究二>,2024年互联网大厂Linux运维笔经

赞

踩

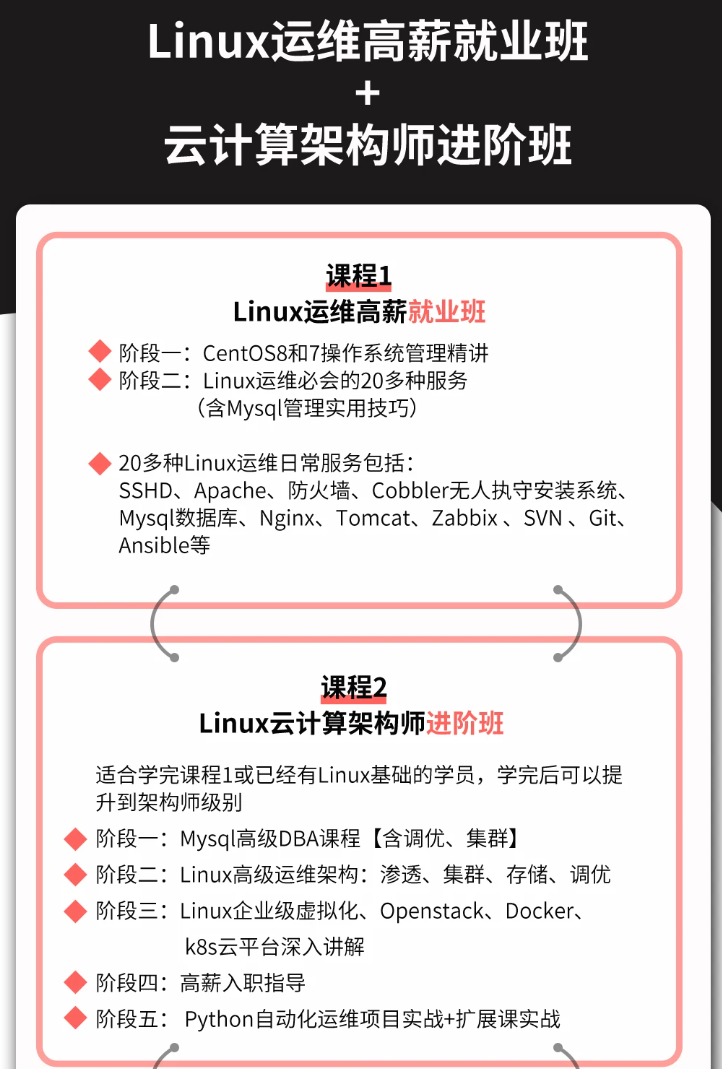

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新Linux运维全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上运维知识点,真正体系化!

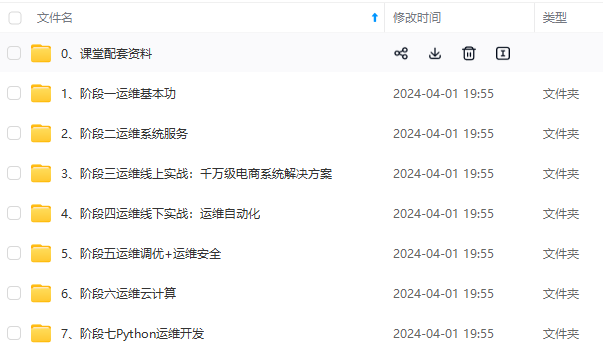

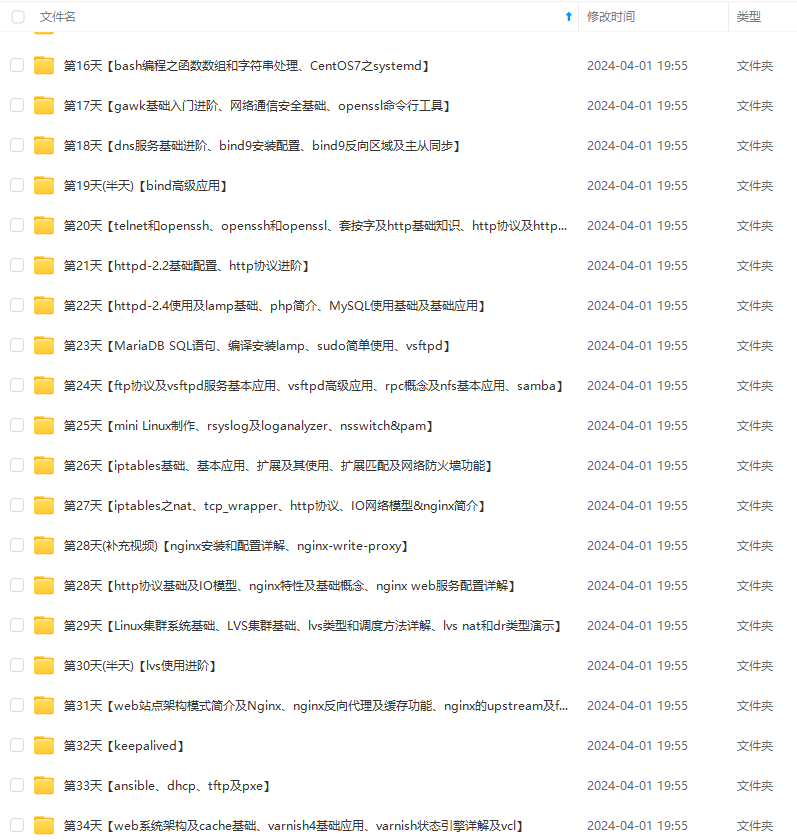

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip1024b (备注运维)

正文

technique: AML.T0002

- 研究人员研究了一个公开可用的基于 CNN 的 DGA 检测模型2,并针对著名的 DGA 生成的域名数据集进行了测试,该数据集包括来自 64 个僵尸网络 DGA 家族的约 5000 万个域名。

机器学习攻击阶段(ML Attack Staging)

tactic: AML.TA0003

technique: AML.T0017

- 研究人员开发了一种通用突变技术,需要最少的迭代次数。

tactic: AML.TA0001

technique: AML.T0043.001

- 研究人员使用突变技术来生成规避域名。

tactic: AML.TA0001

technique: AML.T0042

- 基于 CNN 的 DGA 检测模型在 16 个(原数据集占比的25%)僵尸网络 DGA 系列上显示超过 70% 的检测准确率。

总结:在 DGA 生成的 16 个僵尸网络 DGA 家族的域名上,研究人员开发了一种通用的变异技术,该技术需要最少的变异,但逃逸率非常高。实验结果表明,在 DGA 生成的域名中只插入一次字符串后,所有 16 个僵尸网络 DGA 家族的检测率都可以下降到低于 25% 的检测准确率。

在线绕过(Online Evasion)

actic: AML.TA0007

technique: AML.T0015

突变技术可以规避几乎所有的 DGA 检测,不仅限于本例中所示的基于 CNN 的 DGA 检测。如果攻击者将其添加到现有 DGA 之上,则大多数 DGA 检测可能会失败。使用这种技术变异的 DGA 生成的域名成功地避开了目标 DGA 检测模型,允许攻击者继续与其命令和控制服务器通信。

图一 案例二矩阵映射

论文通读与细节

Character Level based Detection of DGA Domain Names

基于字符级的DGA域名检测

摘要

在此文中,作者对网安领域重要问题“DGA检测”进行了实证比较:将域名二分类为良性和恶意软件通过域名生成算法产生的域名。 在一个2M的域名数据集上进行的训练和评估实验表明,各种卷积神经网络(CNN)和递归神经网络(RNN)的架构在准确性方面的差异非常小,这促使人们倾向于使用更简单的架构,因为它们训练和评分速度更快,不太容易过拟合。

一、介绍

简要介绍了恶意软件、C&C、DGA、及其运行机制与原理。本文的主要任务:输入域名字符串,完成文本二分类(恶意/良性)。相比传统机器学习,使用深度学习完成此任务的核心原因:神经网络自动从数据中学习分类特征。而此方法的代价是增加模型训练复杂度并需要更大的数据集。文章基于已有工作,对图二的五种模型进行实验,总体来说:五种模型最终得到的准确率与假阳率指标结果差异并不大,并且都比人工提取特征训练出的随机森林模型效果好。针对DAG检测的场景来说有两个重要问题:一是模型需要定期更新,重新训练学习最新的恶意软件信息的效率高低;二是在模型部署在大数据流量产品时,评分计算的效率高低。

图二 五种模型

二、背景

背景部分讲述了恶意软件的行为、目标、利用过程,DGA技术产生的原因、解决的问题、工作原理。在已有人工提取特征的传统机器学习模型检测的实现,很容易被攻击者绕过,并且维护需要大量人力,而故提出了使用深度学习的方法来自动学习特征,并且最终得到的结果效果更好。基于相关工作,作者提出了这些工作对于深度学习架构选择并不严谨,并由此对这些模型架构做了实验进行对比,最终的结论是:虽然五种模型结构差别大,但是调参容易,并且最终结果精度相似。

作者也提到了对抗性机器学习的问题,如攻击者使用随机森林构建自己的特征知识,来进行绕过。由于攻击者的DGA算法不可能部署过重的代码嵌入在恶意软件中,所以使得防御者用生成对抗网络(GANs)进行对抗成为可能。已有工作用GANs丰富训练集,再将该训练集应用在其他机器学习模型上做分类任务来解决此问题。DGA不仅要生成看上去为良性的域名,更重要是是生成的域没被注册/被注册的可能性低。针对以上DGA的目标对抗生成额外域名空间的防御是该论文没深入的重要方向。

三、方法

文章中对五个模型使用了相同的输入(由【二级域名SLD+“.”+顶级域名TLD】组成的短字符串,如wikippedia.org),预处理过程如下:

(1)设定最大长度:75个字符,长度小于75的在左侧填充“0”。

(2)全部字符转换为小写。

(3)每个字符用ASCII编码成128位二进制表示。

最终生成128*75的矩阵,作为一个域名的表示,其中每一列向量代表一个字母。

此外,作者说明了基于原引用文献的模型只进行了调整后提升准确率的部分,如:优化器的选择(Endgame)等。

1.基于RNN

Endgame Model

基于工作:J. Woodbridge, H. S. Anderson, A. Ahuja, and D. Grant,“Predicting domain generation algorithms with long short-term memory networks,” preprint arXiv:1611.00791, 2016.3

结构:LSTM

main_input = Input(shape=(75, ), dtype='int32', name='main\_input')

embedding = Embedding(input_dim=128, output_dim=128,input_length=75)

#作用:输入为ASCII 128 vector,输出相似度表示 128 vector

#其中为更好对比,五个实验模型的嵌入层空间维度大小相同

lstm = LSTM(128, return_sequences=False)

drop = Dropout(0.5)

#基操,防止过拟合

output = Dense(1, activation='sigmoid')

model = Model(inputs=main_input, outputs=output)

model.compile(loss='binary\_crossentropy', optimizer='adam')

#优化:引文的优化器(optimizer)为RMSProp,作者改为Adam后,loss可以更好收敛。

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

原文延申

以下为笔者补充认为原文引文中有参考价值的材料,本文有详尽的DGA相关内容,对神经网络基本架构及DGA原理熟悉的丹师可跳过。

《Predicting domain generation algorithms with long short-term memory networks》

摘要:简介了的DGA技术的攻防常见手段技术脉络及优劣:逆向->用获得的种子生成域名->生成域名抢注/沉洞/加入DNS黑名单。另一思路则是通过预测该域名是否为DGA生成的,来阻断恶意软件的DNS查询。这一思路的方法有如基于统计特征的——【劣势:时间窗口过大,无法用于实时检测防御】;使用上下文信息的,如被动DNS(Passive DNS)、聚合全网的NXDomain状态(Rcode=3)数据——【劣势:集成成本高昂,终端监测难实现】。而对上述许多难以部署的系统,却可以使用LSTM的方法,仅通过域名字符串进行实时判断。

最后引出LSTM模型可以基于许多开源框架轻松实现与部署。结论上,ROC曲线面积(二分类):0.9993;micro-averaged F1评分:0.9906,比次优方法提升二十倍。

介绍:

1.关于DGA域名黑名单的覆盖率:公开黑名单覆盖率<1.2%,私有黑名单比公开覆盖率高,但恶意软件家族的信息并不齐全。

2.关于DGA分类器:持续嗅探dns请求来检测DGAs,检测到后再通知其他工具或网络管理员进行溯源。

3.通常DGA检测分为实时和回溯两类。其中回溯需要大量数据集,基于统计特征进行聚类(如使用KL散度,衡量概率分布的差异),再加上文提及的使用上下文信息,该方法对于实际的安全应用软件来说不现实。如EDR设备部署在终端上,终端设备的网络、内存、处理性能做不到聚合这样的上下文信息要求。并且回溯技术在二分类问题上,表现不如实时技术:

图三 回溯技术与LSTM方法结果对比

4.传统ML模型手工提取特征包括信息熵、字符串长度、文本元辅音比(正常域名绝大多数易于/可发音)、词义字符比(如ratio(Facebook)=1、ratio(face1234)=0.5)、未知类别样本与良性数据集的马氏距离(Mahalanobis Distance)、良性样本的n-garm正态性校验评分等。并在聚类中加入了请求该域的共享主机信息(即,如果同一主机对两个域进行DNS查询,则将两个域聚在一起)。

5.隐式马尔科夫模型(HMM)首次提出的实时技术,并且无需手动提取特征,但检测效果差。

6.LSTM模型的相关信息:

(1)如果新的DGA家族出现,则需重新训练。

(2)模型作为一个黑盒,难以用传统逆向工作,在没有相同训练集的情况下绕过。

(3)除二分类外还可进行多分类工作,可对唯一的DGA结构进行指纹识别。

(4)作者在Apple MacBook Pro 2.2 GHz Intel Core i7 16GB Memory上对一个域名进行分类耗时20ms。

背景:

A.关于DGA:作者分析了30种不同的恶意软件DGA,涵括“Cryptolocker”、“Cryptowall”、“Hesperbot”、“suppbox”、"ramnit"等。

图四 数据集DGA家族类型

B.关于DGA分类:该分类组件对于域名信誉评分非常重要。相关工作中,有用n-gram(unigram、bigram)作为统计特征,使用KL散度衡量两种标签集合的分布差异、Jaccard距离衡量两种标签集合的相似度。

关于几种检测方法产品落地的角度:

(1)被标记后的域名送入聚类进行进一步分类,每个DGA家族使用HMM模型,域名解析请求成功后都用HMM反馈,当某域名评分超出设定阈值时,标记为DGA。问题:检测速度慢,误报多。

(2)仅基于NXDomains实时信息进行顺序假设检验 ,通过NXDomains的数量及恶意情况给客户端主机评分,通过设定的阈值区间对域名进行标记。问题:检测有时延,需经过一定时间积累来调整对客户端的阈值区间。并且实际系统性能远低于其他大多数实时解决方案,仅通过NXDomains响应码无法进一步做更多任务,如:无法实现多分类。

结果:

图五 上述四种方法二分类任务的ROC曲线对比

作者给出了模型易混淆的几类样本与家族,unigram分布情况如图六所示:

| 家族 | 样本示例/混淆类型 | 混淆原因与绕过思路 |

|---|---|---|

| beebone | ns1.backdates13.bizns1.backdates0.biz | backdates词属于固定结构,如果训练集中没有更新最新该家族的样本,则LSTM模型无法学习到包含backdates的信息,这也是模型需要定期重新训练的原因。 |

| symmi | hakueshoubar.ddns.net | 该DGA算法通过在偶数索引位置随机生成元音/辅音,并在后续的位置生成相反的字母,使得最终生成的域名具有一定的可读性 |

| Cryptolocker | 混淆家族:ramnit | 没有一种多分类器能检出Cryptolocker,但是可以用二分类器检出。且实验表明,由于Cryptolocker与ramnit都使用基于单个种子的乘、除、模方法生成,使得unigram分布在相同范围内都是均匀分布。Cryptolocker常被误分类为ramnit。 |

| suppobox | 混淆数据集:Alexa Top 1M | 由于suppobox是基于英文字典的DGA,其unigram分布类似良性数据集Alexa Top 1M,所以浅层的模型容易误判。但是实验表明LSTM可能可以深层理解suppobox用于构造的字典,有着更好的表现。 |

图六 unigram分布情况对比

大多数情况下的错分类,是由于字母的分布导致的。作者通过计算各DGA家族与良性数据集Alexa Top 1M间unigram分布的余弦距离,并将阈值设定为0.2定义为“超族”进行聚类,得到图七结果,其中超族四:基于字典的DGA;超族五:随机生成字符的DGA;超族七:随机选择生成元辅音比例相同的DGA。浅层模型往往对超族分类的表现较好,但细分类任务上不如LSTM。

图七 unigram余弦聚类结果

模型可解释性:

首先对于词嵌入产生的128维向量使用PCA投影至二维,见到多个字符出现在统一投影面,且对于字符的相似(可互换性)有着一定程度的学习。在单元追踪中,可以见到十六进制以及随机字符长序列有着较高的激活状态,而其他状态没有很明确的可解释性。

实验源码:

二分类:

from keras.preprocessing import pad_sequences from keras.models import Sequential from keras.layers.core import Dense from keras.layers.core import Dropout from keras.layers.core import Activation from keras.layers.embeddings import Embedding from keras.layers.recurrent import LSTM model=Sequential() model.add(Embedding(max_features,128,input_length=75)) model.add(LSTM(128)) model.add(Dropout(0.5)) model.add(Dense(1)) model.add(Activation('sigmoid')) model.compile(loss='binary\_crossentropy',optimizer='rmsprop') # Pad sequence where sequences are case insensitive characters encoded to integers from 0 to number of valid characters X_train=sequence.pad_sequences(X_train,maxlen=75) # Train where y\_train is 0-1 model.fit(X_train, y_train,batch_size=batch_size, nb_epoch=1)

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

多分类:

from keras.preprocessing import pad_sequences from keras.models import Sequential from keras.layers.core import Dense from keras.layers.core import Dropout from keras.layers.core import Activation from keras.layers.embeddings import Embedding from keras.layers.recurrent import LSTM model=Sequential() model.add(Embedding(max_features,128,input_length=75)) model.add(LSTM(128)) model.add(Dropout(0.5)) # nb\_classes is the number of classes in the training set model.add(Dense(nb_classes)) model.add(Activation('softmax')) model.compile(loss='categorical\_crossentropy',optimizer='rmsprop') # Pad sequence where sequences are case insensitive characters encoded to integers from 0 to number of valid characters X_train=sequence.pad_sequences(X_train,maxlen=75) # Train where y\_train is one-hot encoded for each class model.fit(X_train, y_train,batch_size=batch_size, nb_epoch=1)

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

CMU Model

基于工作:Tweet2vec: Character-based distributed representations for social media 4

结构:Bi-directional LSTM

main_input = Input(shape=(75, ), dtype='int32', name='main\_input')

embedding = Embedding(input_dim=128, output_dim=128,input_length=75)

bi_lstm = Bidirectional(layer=LSTM(64,return_sequences=False),merge_mode='concat')

output = Dense(1, activation='sigmoid')

model = Model(inputs=main_input, outputs=output)

model.compile(loss='binary\_crossentropy', optimizer='adam')

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

原文延申

以下为笔者补充认为原文引文中有参考价值的材料,本文为社交网络语言分析项目,主要思考该模型可迁移至DGA检测领域的合理性,对神经网络基本架构及原理熟悉的丹师可跳过。

《Tweet2vec: Character-based distributed representations for social media》

摘要:主要解决非正式网络用语、拼写错误、缩写、特殊字符(表情)带来的相关问题,比如OOV、基于单词级字典存储空间过大等。

介绍:

开源地址:https://github.com/bdhingra/tweet2vec

简述了NLP脉络,以及将推文的hashtags用作文本有监督学习表示的合理性(学习到的词嵌入可以应用在其他任务中,并取得不错的效果)。

模型:GRU

结论:对比基线(1.预处理统一删除了tag、字母替换为小写、将用户名与url替换为特殊字符、删除数据集中的转发贴 2.空格进行分词token),该模型对常见词文本的预测性能略好,而罕见词文本预测可以涨12~15个点,代价则是GRU基于字符级的序列更长,增加了训练时间。

2.基于CNN

NYU Model

基于工作:Character-level Convolutional Networks for Text Classification 5

结构:CNN

main_input = Input(shape=(75, ), dtype='int32', name='main\_input') embedding = Embedding(input_dim=128, output_dim=128,input_length=75) conv1 = Conv1D(filters=128, kernel_size=3, padding='same', strides=1) thresh1 = ThresholdedReLU(1e-6) max_pool1 = MaxPooling1D(pool_size=2, padding='same') #最大值池化,训练更深层网络 conv2 = Conv1D(filters=128, kernel_size=2, padding='same', strides=1) thresh2 = ThresholdedReLU(1e-6) max_pool2 = MaxPooling1D(pool_size=2, padding='same') flatten = Flatten() fc = Dense(64) thresh_fc = ThresholdedReLU(1e-6) drop = Dropout(0.5) output = Dense(1, activation='sigmoid') model = Model(inputs=main_input, outputs=output) model.compile(loss='binary\_crossentropy', optimizer='adam')

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

原文延申

以下为笔者补充认为原文引文中有参考价值的材料,本文为文本分类任务模型对比文章,主要思考该模型可迁移至DGA检测领域的合理性,对神经网络基本架构及原理熟悉的丹师可跳过。

《Character-level Convolutional Networks for Text Classification》

摘要:文章工作将ConvNets(character-level CNN)的文本分类表现与BOW、n-grams、TFIDF变体、word-level RNN进行对比实验。

模型:character-level CNN

样本侧数据增强:使用同义词替换的方法做了数据增强,具体选词用了WordNet对同义词排名,得出同义程度由高至低的索引

i

i

i ,并使用几何分部概率进行选取

P

(

w

o

r

d

i

)

∼

q

i

P(word_i)\sim q^i

P(wordi)∼qi,则索引越后,替换词与原词越不同义,被选作替换的可能性越小。总体步骤为:

1.从原句中提取所有可以用同义词进行替换的单词(数据来源:LibreOffice Project mytheas component——English sysnonyms thesaurus)

2.从全部可替换词中随机选取

r

r

r个,同样使用几何分部概率确定该词是否要保留原词,

P

(

N

u

m

b

e

r

r

)

∼

q

r

P(Number_r)\sim q^r

P(Numberr)∼qr。(此处应有更多流程细节,如

r

r

r在不同句子同义词替换取值范围情况,但原文没有详细说明)

3.进行同义替换。

此处稍微吐槽一下原文Sogou news corpus数据集中:“Although this is a dataset in Chinese, we used pypinyin package combined with jieba Chinese segmentation system to produce Pinyin – a phonetic romanization of Chinese.The models for English can then be applied to this dataset without change. ”

原来pinyin和英语没有domain gap,就emmmm,看到这差点弃了。虽然说文章不是验证某种语言任务看似无伤大雅,但也不能过于泛化。

最后这篇文章的结论,推导出的结论个人感觉不要严谨没有抓住想说明问题的核心,部分陈述没有太大价值,此处就省略了,数据集也不做介绍了,原文自建了8个数据集,来得出关于ConvNets的优势/解释性。

Invincea Model

基于工作:eXpose: A character-level convolutional neural network with embeddings for detecting malicious urls, file paths and registry keys 6

结构:CNN

def getconvmodel(self, kernel_size, filters): model = Sequential() model.add(Conv1D(filters=filters, input_shape=(128,128), kernel_size=kernel_size,padding=’same’,activation=’relu’,strides=1)) model.add(Lambda(lambda x: K.sum(x, axis=1),output_shape=(filters, ))) model.add(Dropout(0.5)) return model main_input = Input(shape=(75, ), dtype='int32', name='main\_input') embedding = Embedding(input_dim=128, output_dim=128,input_length=75) conv1 = getconvmodel(2, 256) conv2 = getconvmodel(3, 256) conv3 = getconvmodel(4, 256) conv4 = getconvmodel(5, 256) merged = Concatenate()([conv1, conv2, conv3, conv4]) middle = Dense(1024, activation='relu') middle = Dropout(0.5) middle = Dense(1024, activation='relu') middle = Dropout(0.5) output = Dense(1, activation='sigmoid') model = Model(inputs=main_input, outputs=output) model.compile(loss='binary\_crossentropy', optimizer='adam')

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

原文延申

以下为笔者补充认为原文引文中有参考价值的材料,本文为文本分类任务模型对比文章,主要思考该模型可迁移至DGA检测领域的合理性,对神经网络基本架构及原理熟悉的丹师可跳过。

《eXpose: A character-level convolutional neural network with embeddings for detecting malicious urls, file paths and registry keys》

简介:作者使用CNN架构,直接输入字符串使用模型自动学习特征,来检测恶意URL、文件路径、注册表键名。其中恶意URL直接检测,若不附带额外的信息(网站注册、网页内容、网络信誉等额外成本),笔者看来还是明显存在如:ATLAS——对抗性机器学习威胁矩阵<案例研究一>中出现的问题,易于绕过。但笔者认同作者提到的一个观点:该模型能力与传统手工特征/上下文/情报模型是正交互补的。用两种不同方式提取特征进行能力的覆盖,DL提取特征可更快速检出自动化程序生成的恶意资源名称并更快部署,手动方式拥有很好的物理解释给推理结果溯源,而如何去检验当两种模型结果出现冲突时,发现误报并提升人工确认的效率也很值得思考。

| 类型 | 数据样例 | 有效字符数 | dropout参数 |

|---|---|---|---|

| 恶意URL | http:\0fx8o.841240.cc\201610\18\content_23312\svchost.exehttp:\31.14.136.202\secure.apple.id.login\Apple\login.phphttp:\1stopmoney.com\paypal-login-secure\websc.php | 87 | 0.5 |

| 恶意文件路径 | C:\Temp\702D97503A79B0EC69\JUEGOS/Call of Duty 4+KeygenC:\Temp\svchost.vbsC:\DOCUME1\BASANT1\LOCALS~1\Temp\WzEC.tmp\fax.doc.exe | 100 | 0.5 |

| 恶意注册表键名 | HKCU\Software\Microsoft\Windows\CurrentVersion\Run Alpha AntivirusHKCR\Applications\WEBCAM HACKER 1.0.0.4.EXEHKCR\AppID\bccicabecccag.exe | 100 | 0.2 |

图八 原文模型框架

3.基于CNN/RNN混合结构

MIT Model

基于工作:Tweet2vec: Learning tweet embeddings using character-level cnn-lstm encoder-decoder 7

结构:CNN-LSTM

该模型是基于NYU model的拓展改造,其中原文的实现叠套了多层CNN,而在DGA的检测中仅保留了一层,并也接入了一层LSTM进行实现,查看效果。

main_input = Input(shape=(75, ), dtype='int32', name='main\_input')

embedding = Embedding(input_dim=128, output_dim=128,input_length=75)

conv = Conv1D(filters=128, kernel_size=3, padding='same', activation='relu', strides=1)

max_pool = MaxPooling1D(pool_size=2, padding='same')

encode = LSTM(64, return_sequences=False)

output = Dense(1, activation='sigmoid')

model = Model(inputs=main_input, outputs=output)

model.compile(loss='binary\_crossentropy', optimizer='adam')

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

原文延申

以下为笔者补充认为原文引文中有参考价值的材料,本文为文本分类任务模型对比文章,主要思考该模型可迁移至DGA检测领域的合理性,对神经网络基本架构及原理熟悉的丹师可跳过。

《Tweet2vec: Learning tweet embeddings using character-level cnn-lstm encoder-decoder 》

模型:CNN_LSTM

encoder:卷积层-提取特征;LSTM层-编码

decoder:两个LSTM层-解码,用于预测

字符集数量:70个;数据集推文数量:300万条;

流程:输入

一维卷积——4层;参数:滑动窗口大小l,过滤器

w

∈

R

l

w \in R^l

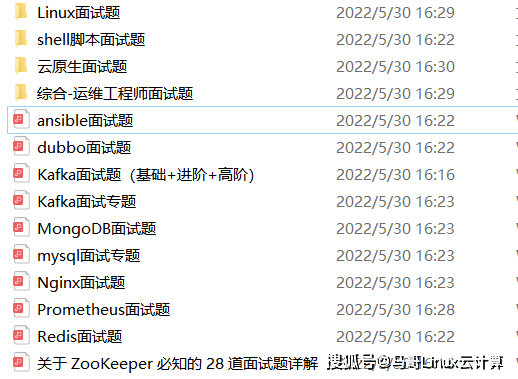

为了做好运维面试路上的助攻手,特整理了上百道 【运维技术栈面试题集锦】 ,让你面试不慌心不跳,高薪offer怀里抱!

这次整理的面试题,小到shell、MySQL,大到K8s等云原生技术栈,不仅适合运维新人入行面试需要,还适用于想提升进阶跳槽加薪的运维朋友。

本份面试集锦涵盖了

- 174 道运维工程师面试题

- 128道k8s面试题

- 108道shell脚本面试题

- 200道Linux面试题

- 51道docker面试题

- 35道Jenkis面试题

- 78道MongoDB面试题

- 17道ansible面试题

- 60道dubbo面试题

- 53道kafka面试

- 18道mysql面试题

- 40道nginx面试题

- 77道redis面试题

- 28道zookeeper

总计 1000+ 道面试题, 内容 又全含金量又高

- 174道运维工程师面试题

1、什么是运维?

2、在工作中,运维人员经常需要跟运营人员打交道,请问运营人员是做什么工作的?

3、现在给你三百台服务器,你怎么对他们进行管理?

4、简述raid0 raid1raid5二种工作模式的工作原理及特点

5、LVS、Nginx、HAproxy有什么区别?工作中你怎么选择?

6、Squid、Varinsh和Nginx有什么区别,工作中你怎么选择?

7、Tomcat和Resin有什么区别,工作中你怎么选择?

8、什么是中间件?什么是jdk?

9、讲述一下Tomcat8005、8009、8080三个端口的含义?

10、什么叫CDN?

11、什么叫网站灰度发布?

12、简述DNS进行域名解析的过程?

13、RabbitMQ是什么东西?

14、讲一下Keepalived的工作原理?

15、讲述一下LVS三种模式的工作过程?

16、mysql的innodb如何定位锁问题,mysql如何减少主从复制延迟?

17、如何重置mysql root密码?

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip1024b (备注运维)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

么对他们进行管理?

4、简述raid0 raid1raid5二种工作模式的工作原理及特点

5、LVS、Nginx、HAproxy有什么区别?工作中你怎么选择?

6、Squid、Varinsh和Nginx有什么区别,工作中你怎么选择?

7、Tomcat和Resin有什么区别,工作中你怎么选择?

8、什么是中间件?什么是jdk?

9、讲述一下Tomcat8005、8009、8080三个端口的含义?

10、什么叫CDN?

11、什么叫网站灰度发布?

12、简述DNS进行域名解析的过程?

13、RabbitMQ是什么东西?

14、讲一下Keepalived的工作原理?

15、讲述一下LVS三种模式的工作过程?

16、mysql的innodb如何定位锁问题,mysql如何减少主从复制延迟?

17、如何重置mysql root密码?

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip1024b (备注运维)

[外链图片转存中…(img-1x24Y9i2-1713301035357)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!