- 1Spark大数据分析与实战:Spark SQL编程初级实践_spark sql编程初级实战实验报告

- 2告别写作瓶颈:AI写作工具,让你的创作灵感源源不断

- 3git创建本地仓库 ,配置gitignore并推送到远程_新建的gitee仓库没有.gitignore

- 4plot画图保存时不留白色的空边的方法_plt.save保存的图片有白边

- 5Wise-IoU: Bounding Box Regression Loss with Dynamic Focusing Mechanism

- 6Linux中page、buffer_head、bio的联系_page和bio

- 714 Greenplum 常用设置参数_gpmax slices

- 8人工智能在风险管理中的应用:最佳实践与案例

- 9esp8266模块--MQTT协议连接服务器实现数据接收和发送+源码_esp8266发送信息

- 10ESP32入门基础之空中升级(OTA)_esp32 ota

Elasticsearch-7.6.1开启安全认证_es修改启动安全认证

赞

踩

ES-7.6.1开启安全认证

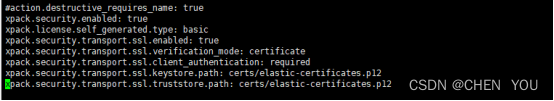

1.修改配置

/data01/elasticsearch-7.6.1/config/elasticsearch.yml

在文件最后添加

xpack.security.enabled: true

xpack.license.self_generated.type: basic

xpack.security.transport.ssl.enabled: true

xpack.security.transport.ssl.verification_mode: certificate

xpack.security.transport.ssl.client_authentication: required

xpack.security.transport.ssl.keystore.path: certs/elastic-certificates.p12

xpack.security.transport.ssl.truststore.path: certs/elastic-certificates.p12

2.创建目录

cd /data01/elasticsearch-7.6.1/config/

mkdir certs

3.生成ca证书(只在master生成)

bin/elasticsearch-certutil ca

选择默认路径 文件名 填写密码(可不写)

4.生成凭证(只在master生成)

bin/elasticsearch-certutil cert --ca elastic-stack-ca.p12

选择默认路径 文件名 填写密码

分发到集群的其他机器上

scp elastic-certificates.p12 dqs04:/data01/elasticsearch-7.6.1/

scp elastic-certificates.p12 dqs03:/data01/elasticsearch-7.6.1/

并移动证书到指定目录下

mv elastic-certificates.p12 config/certs/

每台机器都得单独执行以下操作(注意下面的这一步如果错误的话是不会报错的 小心输入你的密码 保证和主机上输入的一致)

bin/elasticsearch-keystore add xpack.security.transport.ssl.keystore.secure_password

bin/elasticsearch-keystore add xpack.security.transport.ssl.truststore.secure_password

bin/elasticsearch-keystore remove xpack.security.transport.ssl.keystore.secure_password

bin/elasticsearch-keystore remove xpack.security.transport.ssl.truststore.secure_password

5.重启服务

jps | grep Elasticsearch |awk '{print $1}'| xargs kill -9

nohup ./elasticsearch &

6.设置密码

/bin/elasticsearch-setup-passwords interactive // 给用户一一设置密码

bin/elasticsearch-setup-passwords auto // 自动随机生成并设置密码

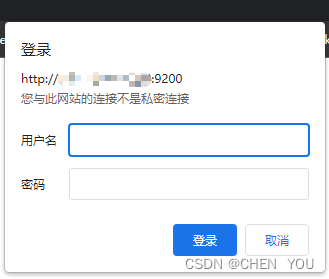

7.访问9200测试