- 1StarRocks的外部表_starrocks外部表

- 2Redis内存优化——内存淘汰及回收机制_redies内存回收机制是怎样的?

- 3分组统计绘图处理matplotlib

- 4RK3568-input输入子系统_rk3568 input子系统

- 5WebLangChain_ChatGLM:结合 WebLangChain 和 ChatGLM3 的中文 RAG 系统_tavily search

- 6深入理解强化学习——强化学习的例子_深度强化学习已经落地的案例

- 7echarts如何实现3D饼图(环形图)?_echarts环形图3d

- 8【2020年3月】计算机视觉/图像处理方向最新论文速递_forward-looking ground penetrating radar image rec

- 9【Oracle学习】Oracle之多表查询_oracle根据a表统计b表

- 10YOLOv5改进系列(29)——添加DilateFormer(MSDA)注意力机制(中科院一区顶刊|即插即用的多尺度全局注意力机制)

渗透测试工作任务概述

赞

踩

一、渗透测试工作任务介绍

渗透测试工作任务不是随便用个工具就可以完成的,需要了解网站业务情况,还需要在测试结束后给出安全加固的解决方案;

渗透测试与入侵工具区别:

-

渗透测试:出于保护系统的目的,更全面地找出测试对象的安全隐患;

-

入侵攻击:是不择手段地(甚至是具有破坏性的)获取系统控制权限;

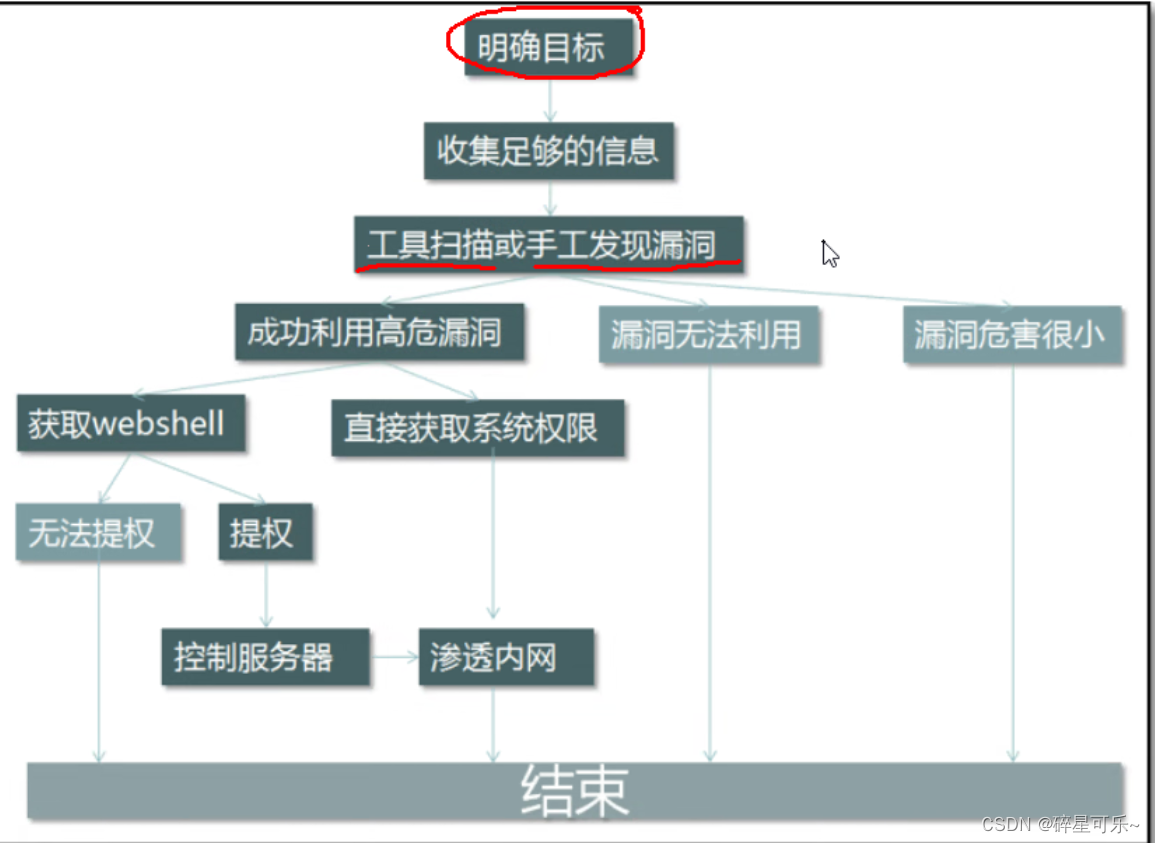

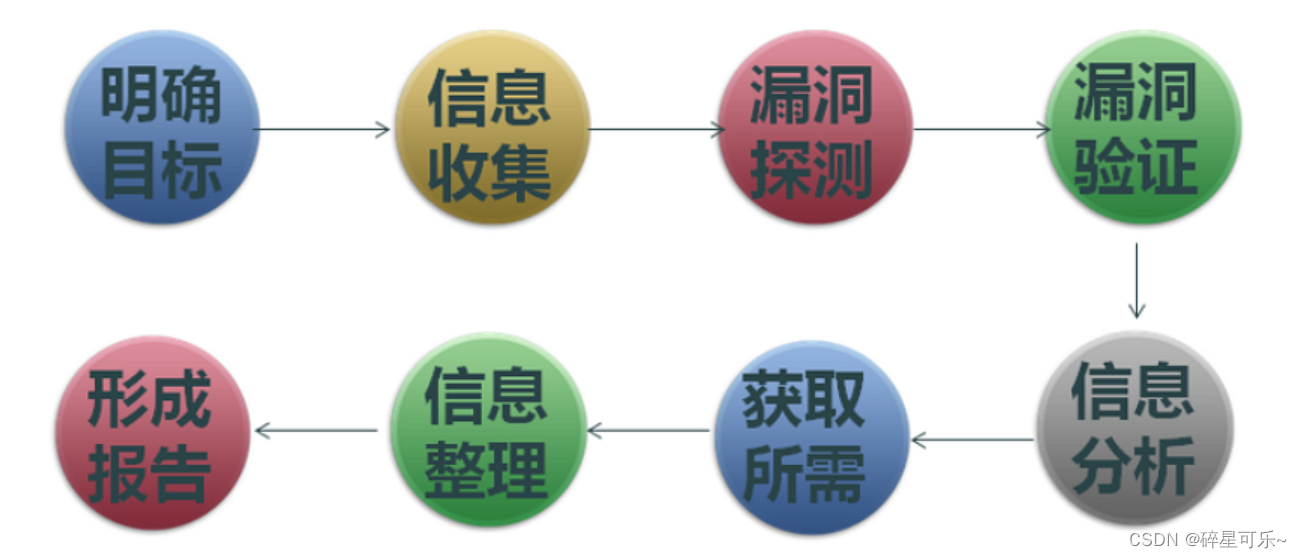

二、渗透测试工作任务流程

一般渗透流程:

01【明确目标】

确定范围:测试目标的范围包括:IP地址,域名,内外网。

确定规则:能渗透到什么程度(比如是否允许渗透到内网环境)?时间?能否修改上传(木马是否允许上传)?能否提权等。

确定需求:web应用的漏洞(新上线程序)?业务逻辑漏洞(针对业务的)?人员权限管理漏洞(针对人员、权限)?等等。

ps:根据需求和自己技术能力来确定能不能做,能做多少渗透任务。

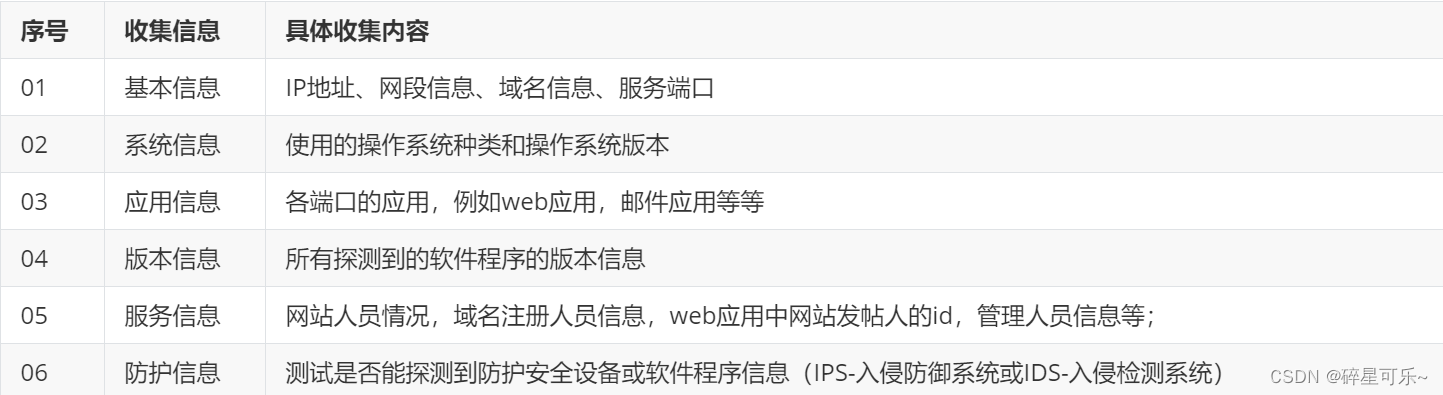

02【信息收集】

如果渗透测试的甲方企业没有提供相关的测试网站信息,需要在渗透测试前进行相关渗透测试的信息收集

一般做信息收集时,采用的方式是:主动扫描信息和开放搜索信息等;

对于开放搜索信息,就是利用特定搜索引擎获得后台网站服务信息,未授权的页面信息,以及敏感url地址信息等;

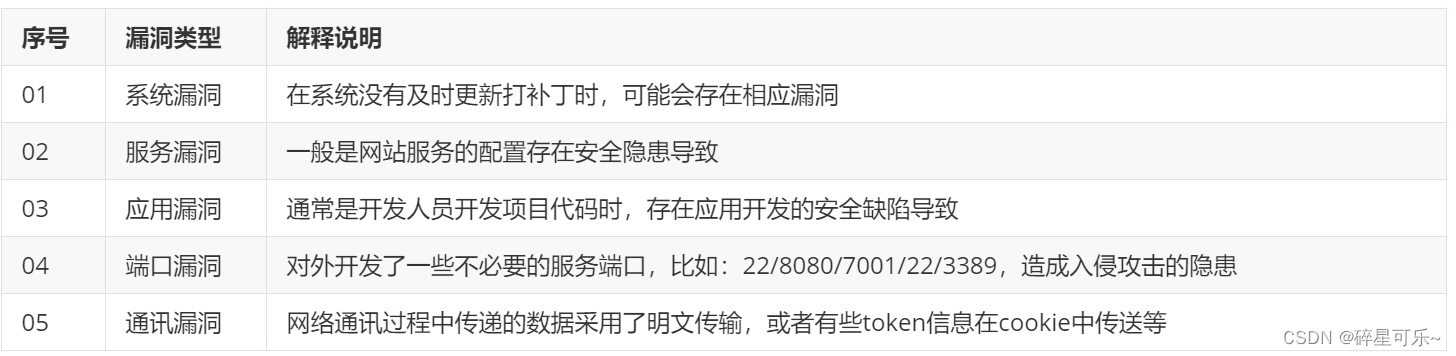

03【漏洞探测】

利用信息收集过程收集到的各种系统,应用服务等,进行扫描探测其中是否存在可以利用的漏洞;

一般进行漏洞探测的方法有:

-

利用工具漏扫:可以利用awvs、ibm appscan、burp等扫描工具进行扫描获取漏洞

-

漏洞利用方法:可以根据扫描出的漏洞情况,到特定一些网站上(exploit-db)寻找漏洞验证的方法(获取poc),

-

攻击程序测试:可以根据漏洞利用方法步骤进行攻击测试,或者利用相应攻击软件进行漏洞利用测试(MSF)

通常在漏洞探测时,可以发现哪些漏洞信息:

04【漏洞验证】

漏洞探测进行完毕后,可以对发现的漏洞情况进行全部利用测试,以确保对应的漏洞是否会对网站造成危害;

说明:结合实际情况,可以搭建模拟环境进行漏洞利用试验,成功后再应用于目标中;

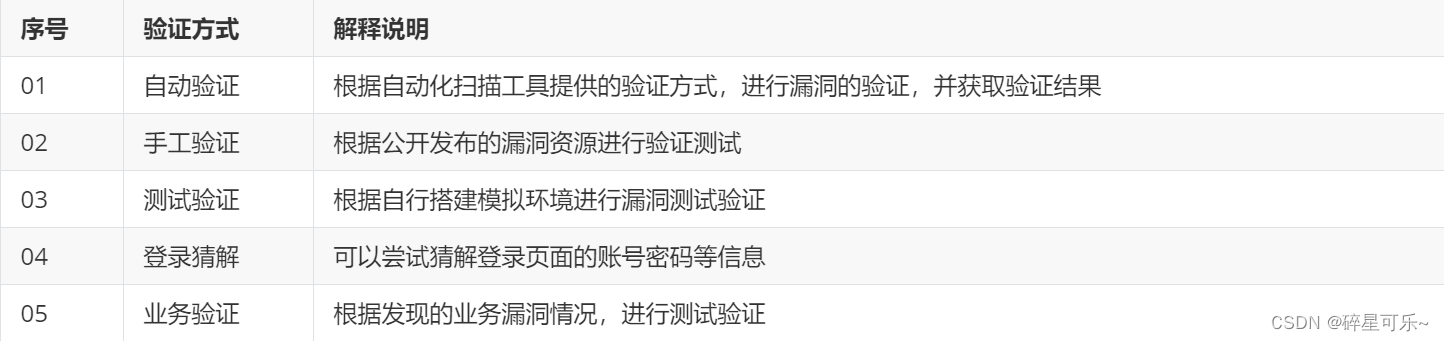

常用的漏洞验证方式有:

05【信息分析】

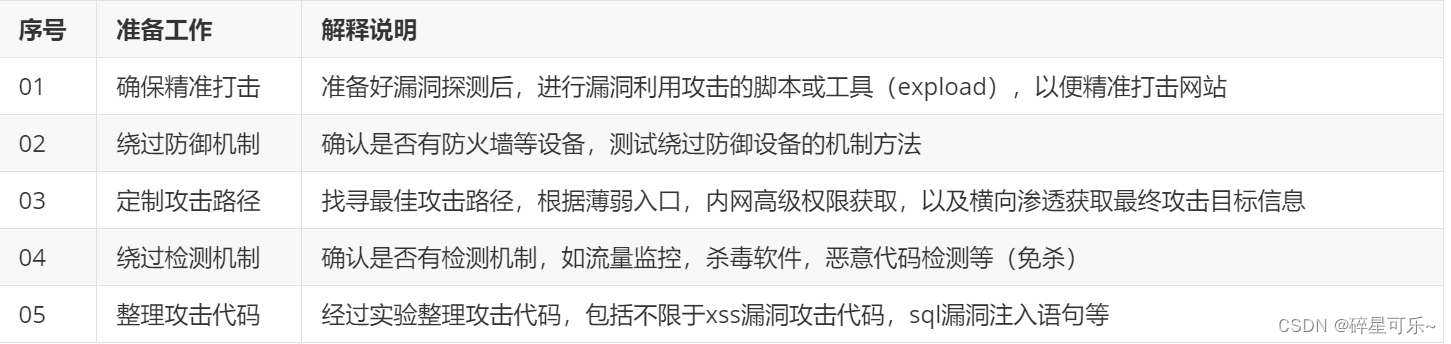

主要为实施渗透测试做好准备,经常做的准备包括:

06【获取所需】

经过渗透测试之后,需要获得相应的攻击结果信息,并将攻击过程产生的数据文件信息进行清理;

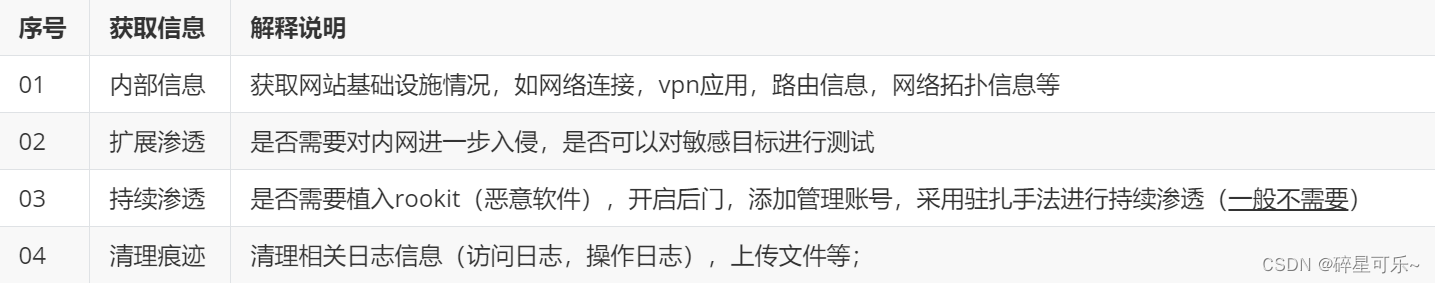

具体涉及到的获取信息和工作内容包括:

07【信息整理】

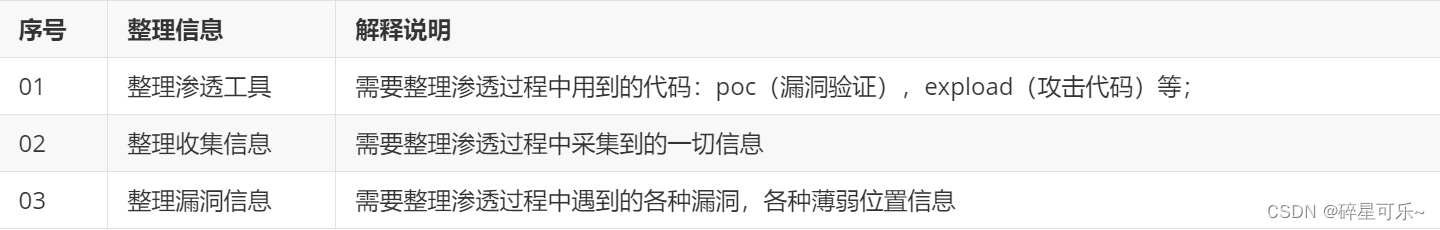

需要对整个渗透项目做结束前的信息整理,以便最后总结生成完善的渗透测试报告,需要做的信息整理包括:

08【形成报告】

按照信息整理后的内容,结合客户确定好的渗透项目范围,需求来整理资料,并将资料形成报告;

报告需要包含具体的漏洞情况,要对漏洞形成原因进行分析,并需要将漏洞验证利用过程和可能带来的未来进行说明;

最后在渗透报告中,需要对漏洞所产生的问题给予合理高效安全的解决方法或建议