- 1在 Windows 上安装Rabbit MQ 指南

- 2GitLab添加TortoiseGIT生成SSH Key_gitlab ssh key

- 3基于近邻图的近似最近邻搜索(学习裁边)_j近邻图

- 4我们也终于有了自己的开源AI绘图大模型,它叫,腾讯混元。_sd3开源了吗

- 5windows 编译librdkafka_在win11上编译x64版的librdkafka-1.8.2

- 6ChatGPT秘籍:如何用AI阅读文献,提升你的学术效率_怎么让gpt读文献

- 7【Dynamics AX 6】axmodel新特性

- 8Oracle表空间满了如何解决?_oracle 扩展表空间

- 92024年3月青少年软件编程(Python) 等级考试试卷(一级)_2024年3月电子学会python等级考试试卷(一级)

- 10使用Ollama部署GLM-4-9B_ollama glm4

『Apisix安全篇』APISIX 加密传输实践:SSL TLS证书的配置与管理实战指南_apisix ssl

赞

踩

文章目录

一、SSL/TLS的重要性

在深入了解APISIX的SSL/TLS配置之前,我们首先要认识到SSL/TLS证书的重要性。SSL(Secure Sockets Layer)和TLS(Transport Layer Security)是确保网络通信安全的加密协议。它们能够为客户端与服务器之间的数据传输提供加密、身份验证和数据完整性保护。在当今这个对网络安全要求日益严格的时代,SSL/TLS证书已经成为了网站安全的标准配置。

二、APISIX中的SSL/TLS配置

APISIX提供了灵活的SSL/TLS配置选项,让我们可以轻松地为API服务启用HTTPS。以下是配置SSL/TLS证书的基本步骤

2.1 准备SSL/TLS证书

首先,需要获取一个SSL/TLS证书。这可以通过向证书颁发机构(CA)申请或使用Let’s Encrypt等免费服务来完成。获取证书后,您将得到一个证书文件(通常为.crt或.pem格式)和一个私钥文件(通常为.key格式)。

cert:SSL 密钥对的公钥,pem 格式key:SSL 密钥对的私钥,pem 格式snis:SSL 证书所指定的一个或多个域名,注意在设置这个参数之前,你需要确保这个证书对应的私钥是有效的。

2.2 配置APISIX监听器

2.2.1 单一域名

- Admin API配置示例

curl http://127.0.0.1:9180/apisix/admin/ssls/1 \

-H 'X-API-KEY: edd1c9f034335f136f87ad84b625c8f1' -X PUT -d '

{

"cert" : "'"$(cat t/certs/apisix.crt)"'",

"key": "'"$(cat t/certs/apisix.key)"'",

"snis": ["test.com"]

}'

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

2.2.2 泛域名

一个 SSL 证书的域名也可能包含泛域名,如 *.test.com,它代表所有以 test.com 结尾的域名都可以使用该证书。比如 *.test.com,可以匹配 www.test.com、mail.test.com。

以下是在 APISIX 中配置泛域名 SNI 的 SSL 证书的示例。

curl http://127.0.0.1:9180/apisix/admin/ssls/1 \

-H 'X-API-KEY: edd1c9f034335f136f87ad84b625c8f1' -X PUT -d '

{

"cert" : "'"$(cat t/certs/apisix.crt)"'",

"key": "'"$(cat t/certs/apisix.key)"'",

"snis": ["\*.test.com"]

}'

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

2.2.3 Dashboard配置

在APISIX Dashboard中,您可以按照以下步骤操作:

- 进入“证书”部分。

- 点击“创建”按钮。

- 方式选“上传”

2.3 创建路由

curl http://127.0.0.1:9180/apisix/admin/routes/1 \

-H 'X-API-KEY: edd1c9f034335f136f87ad84b625c8f1' -X PUT -i -d '

{

"uri": "/get",

"hosts": ["test.com"],

"methods": ["GET"],

"upstream": {

"type": "roundrobin",

"nodes": {

"httpbin.org": 1

}

}

}'

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

2.4 验证配置

配置完成后,您可以通过发送一个HTTPS请求来验证SSL/TLS是否已成功启用。例如,使用curl命令:

curl --resolve 'www.test.com:9443:127.0.0.1' https://www.test.com:9443/get -k -vvv

- 1

- 2

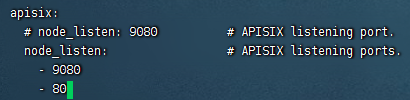

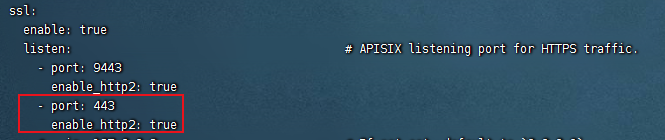

三、修改监听端口避免请求域名需要带端口

在配置APISIX的SSL/TLS支持时,我们通常会涉及到监听端口的设置。默认情况下,APISIX的HTTPS监听器会使用9443、9080端口,而HTTP监听器可能使用80端口,HTTPS使用443。

3.1 修改端口监听配置

sudo vi /usr/local/apisix/conf/config-default.yaml

- 1

- 2

sudo sed -i '/- 9080/a \ - 80' /usr/local/apisix/conf/config-default.yaml

- 1

- 2

sudo sed -i '/- port: 9443/a \

enable\_http2: true \

- port: 443' /usr/local/apisix/conf/config-default.yaml

- 1

- 2

- 3

- 4

3.2 重新加载Apisxi配置

sudo apisix reload

- 1

- 2

3.3 验证配置

配置完成后,您可以通过发送一个HTTPS请求来验证是否已成功启用。例如,使用curl命令:

curl --resolve 'www.test.com:127.0.0.1' https://www.test.com/get -k -vvv

- 1

- 2

3.4 注意事项

在实际部署中,我们可能需要根据环境或需求来修改这些端口。此外,如果你打算在同一台服务器上同时部署APISIX和Nginx,端口冲突是需要特别注意的问题。

四、SSL 协议

APISIX 支持 TLS 协议,还支持动态的为每一个 SNI 指定不同的 TLS 协议版本。

为了安全考虑,APISIX 默认使用的加密套件不支持 TLSv1.1 以及更低的版本。 如果你需要启用 TLSv1.1 协议,请在 config.yaml 的配置项 apisix.ssl.ssl_ciphers 增加 TLSv1.1 协议所支持的加密套件。

4.1 ssl_protocols 配置

4.1.1 静态配置

静态配置中 config.yaml 的 ssl_protocols 参数会作用于 APISIX 全局,但是不能动态修改,仅当匹配的 SSL 资源未设置 ssl_protocols,静态配置才会生效。

apisix:

ssl:

ssl\_protocols: TLSv1.2 TLSv1.3 # default TLSv1.2 TLSv1.3

- 1

- 2

- 3

- 4

4.1.2 动态配置

使用 ssl 资源中 ssl_protocols 字段动态的为每一个 SNI 指定不同的 TLS 协议版本。

指定 test.com 域名使用 TLSv1.2 TLSv1.3 协议版本:

{

"cert": "$cert",

"key": "$key",

"snis": ["test.com"],

"ssl\_protocols": [

"TLSv1.2",

"TLSv1.3"

]

}

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

4.2 注意事项

- 动态配置优先级比静态配置更高,当 ssl 资源配置项 ssl_protocols 不为空时 静态配置将会被覆盖。

- 静态配置作用于全局需要重启 apisix 才能生效。

- 动态配置可细粒度的控制每个 SNI 的 TLS 协议版本,并且能够动态修改,相比于静态配置更加灵活。

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

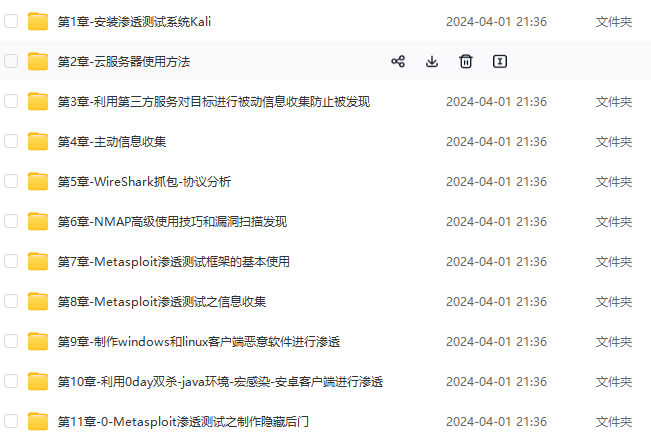

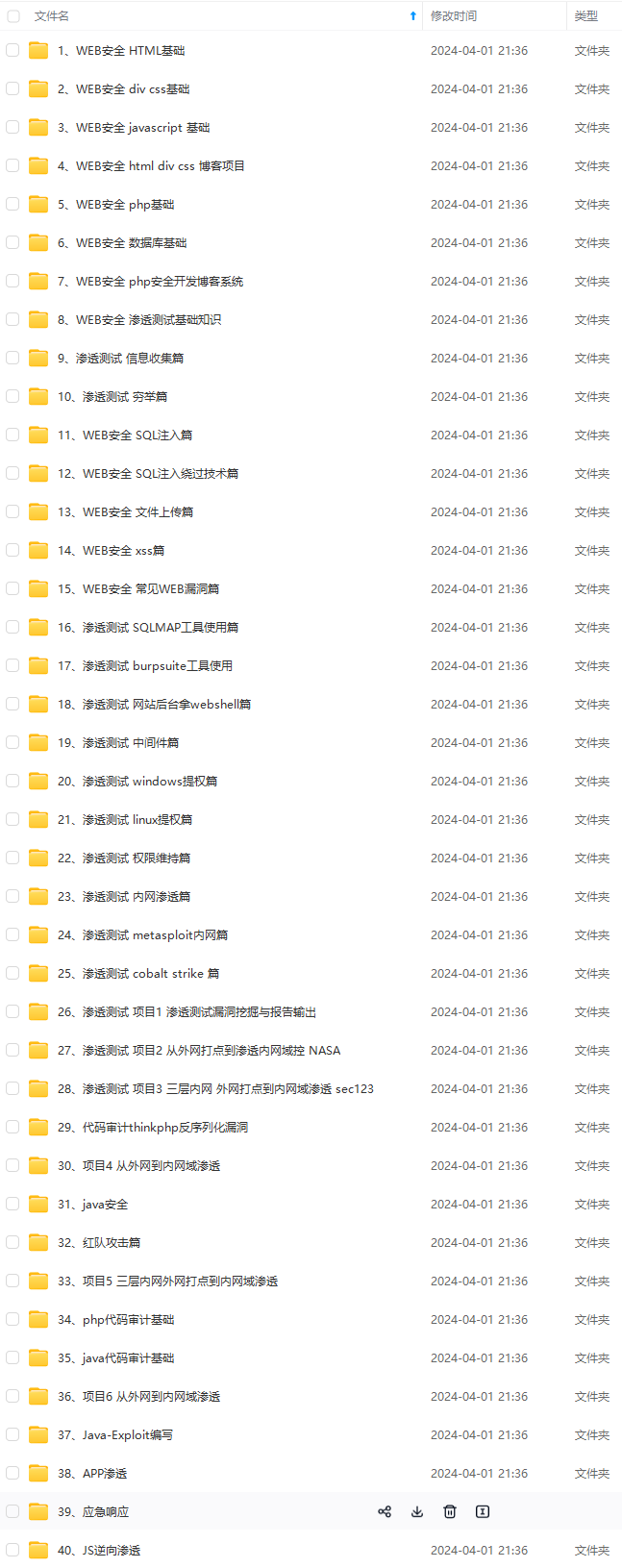

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

563846525)]

[外链图片转存中…(img-tJY3vL8S-1715563846525)]

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!