- 1鸿蒙系统速度和ios,鸿蒙系统到底和苹果安卓有什么区别

- 2IT廉连看——Uniapp——模板语法

- 3打开edge,出现错误代码: STATUS_ACCESS_DENIED,解决方法

- 42021-11-10-超分辨率中的损失函数_texture loss代码

- 5The application could not be installed: INSTALL_FAILED_INSUFFICIENT_STORAGE

- 6鸿蒙开发3-1 基本组件+通用属性+通用事件_鸿蒙 组件的通用属性

- 7HBuilder将uniapp项目运行到微信开发者工具进行小程序调试_uni-app将项目运行在微信开发者工具里面查看效果

- 8LSTM的公式推导详解_lstm公式推导

- 9FPGA零基础学习之Vivado-UART驱动教程

- 10建立自己的ChatGPT:LLama私有化部署及测试_搭建自己的 llama模型

服务器安全与网络安全监测_服务器安全监测

赞

踩

本文通过阐述linux的基础安全知识,服务器安全基础,是近身防卫、是末端拦截,必须重视。

一,服务器安全方面

1.1 关闭不需要的系统服务

对于服务器来说,运行的服务越多,安全隐患越多,必须关闭不用的系统服务,提升系统安全性。

建议保留的服务有,crond sshd network rsyslog xinetd iptables sysstat

chkconfig|awk '{print "chkconfig",$1,"off"}'|bash

chkconfig|egrep "crond|sshd|network|rsyslog|sysstat|iptables" |awk '{print "chkconfig",$1,"on"}'|bash

1.2 删除不用的用户禁止某些用户登录

userdel test01

groupdel test01

usermod -s /sbin/nologin test02 #禁止登录

1.3 密码安全认证

使用RSA密钥认证登录

将本机的pub内容拷贝到服务器的./ssh/authorized_keys中

1.4 控制sudo权限的使用

test01 ALL = NOPASSWD: /etc/init.d/mysqld restart

test02 ALL = (ALL) NOPASSWD: ALL #形同root 谨慎使用

1.5 修改系统信息文件

/etc/issue /etc/issue.net /etc/redhat-release 记录了操作系统和版本号 可以删除或者修改

/etc/motd 系统公告信息,可以填入一些警告信息,警告震慑非法登陆者

1.6 禁用Control+Alt+Delete

centos5 打开/etc/inittab 注释掉 ca::ctrlaltdel:/sbin/shutdown -t3 -r now 这一行,然后执行 telinit q

centos6 打开/etc/init/control-alt-delete.conf 注释掉exec /sbin/shutdown -r now "Control-Alt-Delete pressed" 这一行

centos7 删除文件:/usr/lib/systemd/system/ctrl-alt-del.target即可,然后执行init q

2.1 开启ssh认证登陆

设置配置:禁root登陆 开启RSA密钥认证 限制登陆次数 禁用DNS反向解析等

2.2 history命令记录详细用户、IP、时间

编辑/etc/bashrc 或者编辑/etc/profile 添加修改用户IP时间的程序语句

2.3 开启设置iptables和tcp_wrappers

iptables配置方法 http://blog.51cto.com/superleedo/1886999

tcp_wrappers配置 是通过修改/etc/hosts.allow /etc/hosts.deny

service: host [action]

sshd: 192.168.1.13

系统执行判断的顺序是先allow文件后deny文件

3.1 文件系统安全锁定

lsattr 查看文件属性

chattr +i /etc/passwd 设定文件不能删除修改重命名

chattr +a /etc/passwd 设定文件只能添加内容,不能删除

3.2 查找修改系统不安全权限

查找任何用户都有写权限的文件或目录

find / -type f -perm -2 -o -perm -20 |xargs ls -al

find / -type d -perm -2 -o -perm -20 |xargs ls -ld

检查具有s位权限的文件程序,去除不必要的s位权限

find / -type f -perm -4000 -o -perm -2000 -print |xargs ls -al

检查suid和sgid文件,保存检查结果以便日后系统检查

find / -user root -perm -2000 -print -exec md5sum {} \;

find / -user root -perm -4000 -print -exec md5sum {} \;

检查没有属主文件,添加属主

find / -nouser -o -nogroup

3.3 修改挂载目录权限,限制tmp的执行权限

编辑/etc/fstab

/dev/tmps /tmp ext4 defaults,nosuid,noexec,rw 0 0

3.4 配置yum源

配置阿里的yum源或者centos社区的源

3.5 安装入侵检测工具(文件级别,内核级别入侵,重装系统)

chkrootkit

RKHunter 建议用这个

3.6 收到入侵攻击处理流程

切断网络--查找攻击源---分析入侵路径原因---备份数据---重装系统---修复漏洞---恢复数据及网络

查找攻击源:受到攻击--检查应用程序--校验命令md5sum--断网分析--系统日志应用日志查找攻击源--日志文件用户文件密码文件历史记录--查看异常进程--查看异常pid对应的程序

二 网络安全监测

网络监测工具iftop

iftop是一个时时网卡流量监控工具,类似top命令,它可以监控指定网卡的时时流量、端口连接信息、反向解析ip等。对于网络故障流量异常监测很有效

常用命令 iftop -P -i em1

网络监控分析工具Ntop(停止更新)——》Ntopng(主推版本)

可以监控庞大的服务器网络,监控流量、端口、路由、服务、带宽、时间等

ntopng依赖redis 启动时候需要同时启动redis,启动后可以通过web方式访问(3000端口)admin:admin

常用命令 ntop -i em1 -L -d

ntopng 主要通过界面时时监控流量

网络性能评估工具iperf

iperf是一个基于TCP/IP和UDP/IP的网络性能检测工具用于测量网络带宽和质量,丢包率、网络延迟等

常用命令 iperf -c 192.168.1.13

网络探测工具nmap

nmap用于网络发现、端口扫描、系统及版本检测,应用及版本检测

常用命令 nmap -T4 -A -v 192.168.1.13

端口扫描 nmap -sU -sS -F 192.168.1.13

版本检测 nmap -sV 192.168.1.13

系统检测 nmap -O --osscan-guess 192.168.1.13

题外话

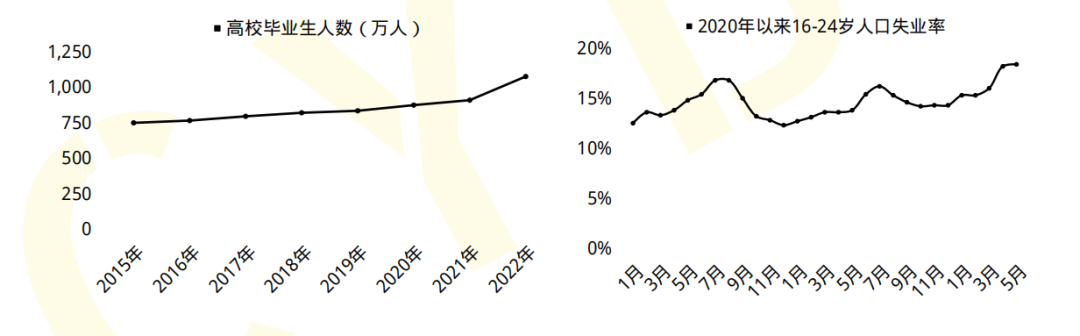

初入计算机行业的人或者大学计算机相关专业毕业生,很多因缺少实战经验,就业处处碰壁。下面我们来看两组数据:

-

2023届全国高校毕业生预计达到1158万人,就业形势严峻;

-

国家网络安全宣传周公布的数据显示,到2027年我国网络安全人员缺口将达327万。

一方面是每年应届毕业生就业形势严峻,一方面是网络安全人才百万缺口。

6月9日,麦可思研究2023年版就业蓝皮书(包括《2023年中国本科生就业报告》《2023年中国高职生就业报告》)正式发布。

2022届大学毕业生月收入较高的前10个专业

本科计算机类、高职自动化类专业月收入较高。2022届本科计算机类、高职自动化类专业月收入分别为6863元、5339元。其中,本科计算机类专业起薪与2021届基本持平,高职自动化类月收入增长明显,2022届反超铁道运输类专业(5295元)排在第一位。

具体看专业,2022届本科月收入较高的专业是信息安全(7579元)。对比2018届,电子科学与技术、自动化等与人工智能相关的本科专业表现不俗,较五年前起薪涨幅均达到了19%。数据科学与大数据技术虽是近年新增专业但表现亮眼,已跻身2022届本科毕业生毕业半年后月收入较高专业前三。五年前唯一进入本科高薪榜前10的人文社科类专业——法语已退出前10之列。

“没有网络安全就没有国家安全”。当前,网络安全已被提升到国家战略的高度,成为影响国家安全、社会稳定至关重要的因素之一。

网络安全行业特点

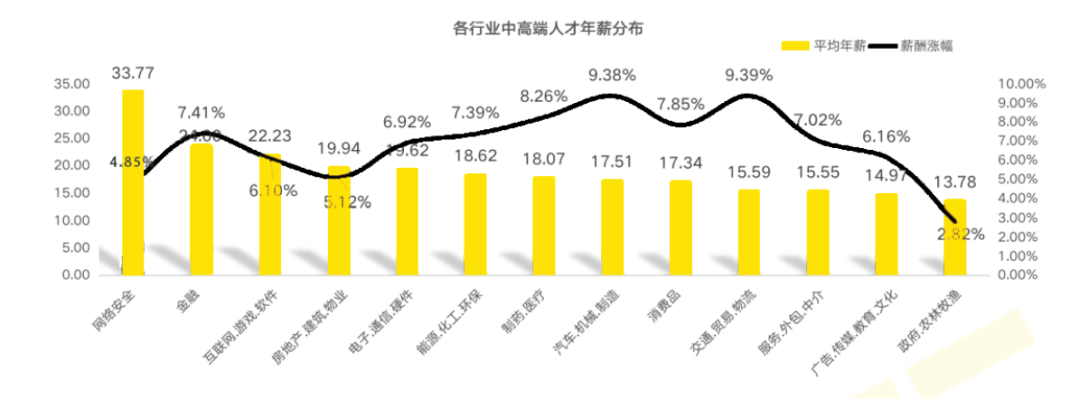

1、就业薪资非常高,涨薪快 2021年猎聘网发布网络安全行业就业薪资行业最高人均33.77万!

2、人才缺口大,就业机会多

2019年9月18日《中华人民共和国中央人民政府》官方网站发表:我国网络空间安全人才 需求140万人,而全国各大学校每年培养的人员不到1.5W人。猎聘网《2021年上半年网络安全报告》预测2027年网安人才需求300W,现在从事网络安全行业的从业人员只有10W人。

行业发展空间大,岗位非常多

网络安全行业产业以来,随即新增加了几十个网络安全行业岗位︰网络安全专家、网络安全分析师、安全咨询师、网络安全工程师、安全架构师、安全运维工程师、渗透工程师、信息安全管理员、数据安全工程师、网络安全运营工程师、网络安全应急响应工程师、数据鉴定师、网络安全产品经理、网络安全服务工程师、网络安全培训师、网络安全审计员、威胁情报分析工程师、灾难恢复专业人员、实战攻防专业人员…

职业增值潜力大

网络安全专业具有很强的技术特性,尤其是掌握工作中的核心网络架构、安全技术,在职业发展上具有不可替代的竞争优势。

随着个人能力的不断提升,所从事工作的职业价值也会随着自身经验的丰富以及项目运作的成熟,升值空间一路看涨,这也是为什么受大家欢迎的主要原因。

从某种程度来讲,在网络安全领域,跟医生职业一样,越老越吃香,因为技术愈加成熟,自然工作会受到重视,升职加薪则是水到渠成之事。

如果你对网络安全入门感兴趣,那么你点击这里声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/盐析白兔/article/detail/210868

Copyright © 2003-2013 www.wpsshop.cn 版权所有,并保留所有权利。