- 1使用jsonschema2pojo根据JSON文件自动生成Java POJO类(Java Bean)源文件

- 2鸿蒙Harmony应用开发—ArkTS声明式开发(容器组件:List)_arkts中如何让list滑动到指定分组

- 3(小白全过程记录)Ubuntu下伪分布式Hadoop环境搭建_ubuntu hadoop 伪分布

- 4字节跳动前端实习一面二面(凉面)_实习面试一面和二面

- 5CarSim与Simulink联合仿真

- 6探索STM32:利用SPI读写串行FLASH存储器_闪存连接stm32的哪个口?

- 7【Hadoop-HDFS】HDFS的读写流程 & SNN的数据写入流程_请简述一下hdfs的读写流程

- 8vue自定义实现icon选择器_vue图标选择器

- 9Bugku CTF---where is flag 2_where is flag?

- 10【阿里云云计算工程师 ACP 认证】01、弹性计算 ECS_阿里云计算认证

DVWA靶场搭建教程

赞

踩

1.DVWA介绍

DVWA简介

DVWA是一款基于PHP和mysql开发的web靶场练习平台,集成了常见的web漏洞如sql注入,xss,密码破解等常见漏洞。旨在为安全专业人员测试自己的专业技能和工具提供合法的环境,帮助web开发者更好的理解web应用安全防范的过程。

DVWA模块

DVWA共有十个模块:

Brute Force(暴力(破解))

Command Injection(命令行注入)

CSRF(跨站请求伪造)

File Inclusion(文件包含)

File Upload(文件上传)

Insecure CAPTCHA (不安全的验证码)

SQL Injection(SQL注入)

SQL Injection(Blind)(SQL盲注)

XSS(Reflected)(反射型跨站脚本)

XSS(Stored)(存储型跨站脚本)

————————————————

版权声明:本文为CSDN博主「now ~ try」的原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接及本声明。

原文链接:https://blog.csdn.net/weixin_43765321/article/details/123271743

DVWA 安全级别

一般情况下,DVWA一共有四种安全级别,分别为:

Low、Medium、High、Impossible

2.DVWA搭建

下载并安装phpstudy

phpStudy是集成了Apache和MySql的集成环境

下载官网:https://www.xp.cn/

下载完成后打开Apache+MySQL功能

安装好之后如下图所示:

————————————————

启动之后,在浏览器地址栏输入127.0.0.1,如下图所示(不同的版本会有所不同):

如跳出该页面,证明你的服务器搭建成功

下载DVWA

搭建好服务器后还需要将DVWA文件放到网站上运行

下载官网:http://www.dvwa.co.uk/

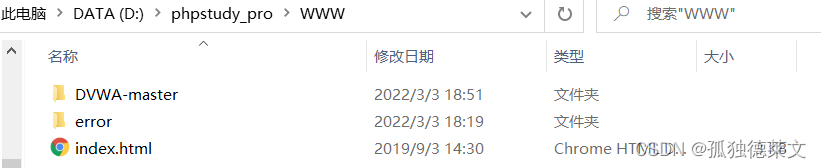

将下载好的DVWA文件解压到PHP study的WWW目录下,如下所示:

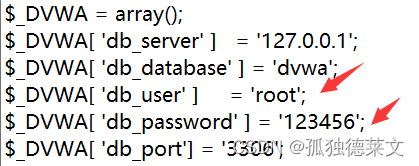

解压后进入DVWA下的config文件,拷贝一份config.inc.php .dist文件,去掉.dist后缀,打开config.inc.php文件,把此处改为自己的mysql用户名和密码。

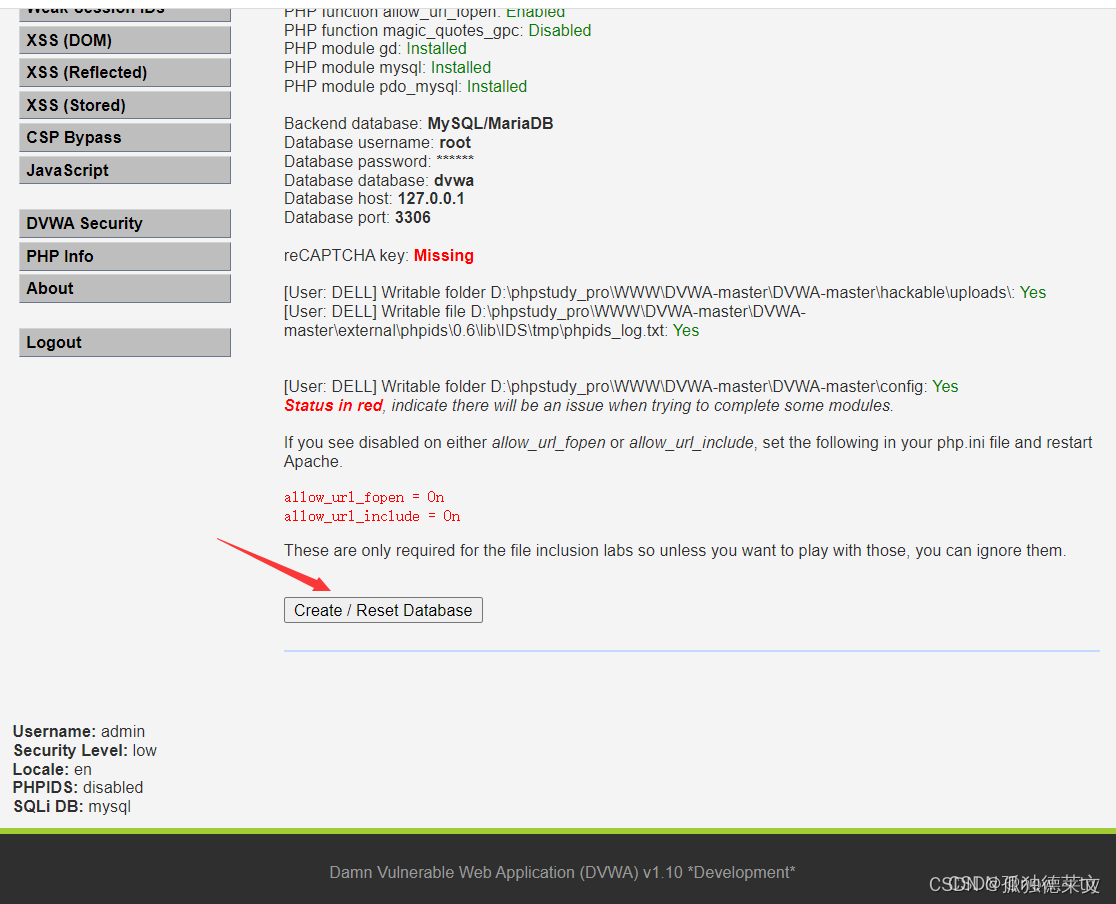

然后打开:http://127.0.0.1/DVWA-master/DVWA-master/setup.php(如果你解压后的文件名为DVWA,就在url中改成DVWA),点击下面的按钮,这样就会创建数据库了,如下图所示:

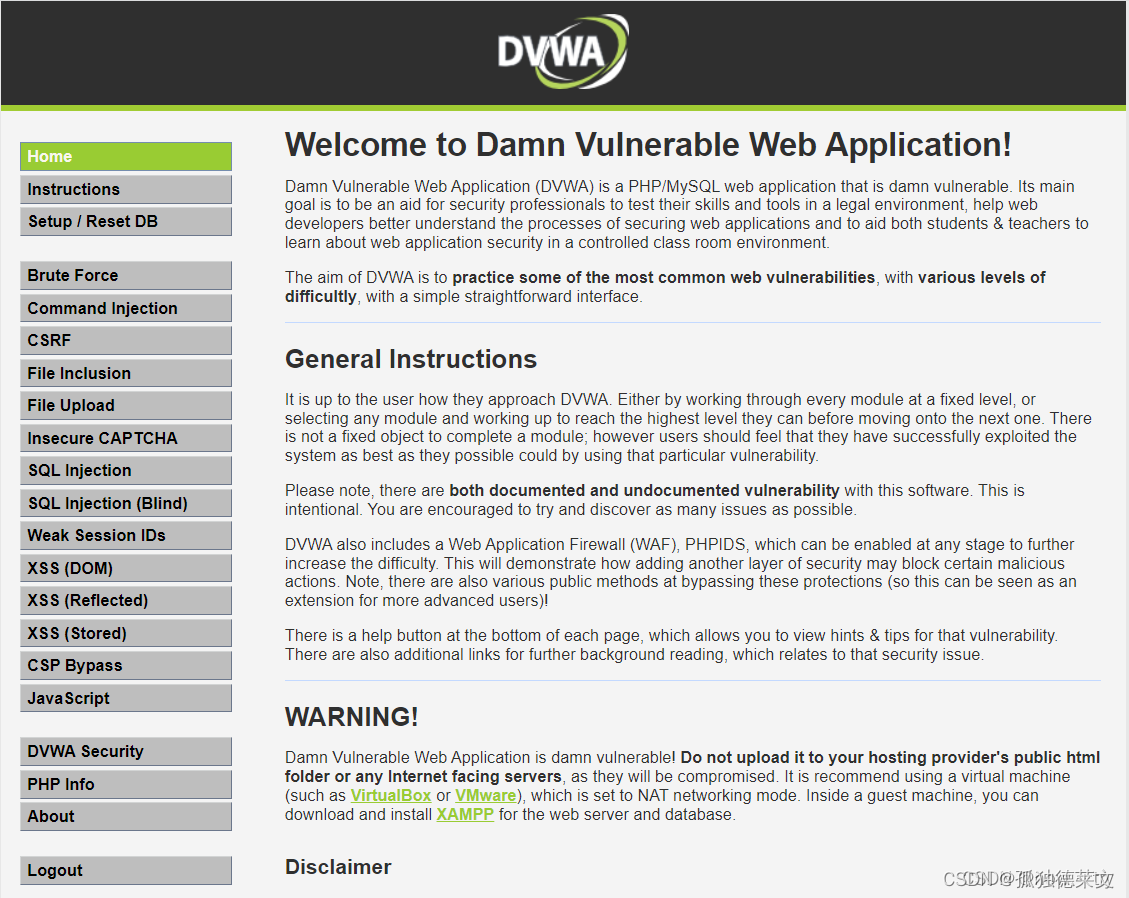

创建好后自动跳转到了登陆首页

默认账号密码admin/password

登录之后,如下图所示:

3.总结

到此你的DVWA靶场就搭建成功了,如果此时allow_url_fopen和allow_url_include参数为OFF,就需要自己去配置文件改成ON